ExpressVPNs sikkerhetsverktøy

Slik bruker du WebRTC-lekkasjesjekkeren

Hva er forskjellen mellom offentlige og lokale IP-adresser?

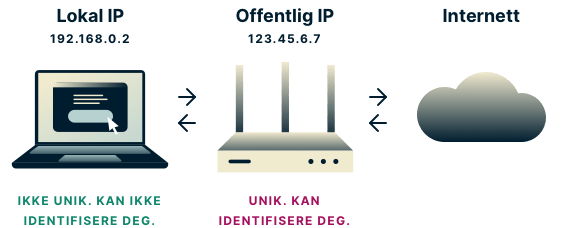

Når du bruker lekkasjekontrollen, ser du to typer IP-adresser som vises: offentlig og lokal.

Offentlige IP-adresser er svært spesifikke for deg. De er en del av din identitet på internett. Når du bruker et VPN, ser nettsteder VPN-serverens offentlige IP-adresse i stedet for din, og identiteten din er beskyttet.

Men hvis WebRTC oppdager din virkelige offentlige IP-adresse når du er koblet til et VPN, i motsetning til VPN-serverens, kan tredjeparter fortsatt bruke den til å identifisere deg. Hvis du ser en offentlig IP i testresultatene, kan det hende du har en personvernlekkasje.

Lokale IP-er er ikke spesifikke deg. Disse IP-ene blir tildelt deg av ruteren din, og blir gjenbrukt millioner av ganger av rutere over hele verden. Så hvis en tredjepart kjenner din lokale IP-adresse, har de ingen måte å koble den direkte til deg. Hvis du ser en lokal IP i testresultatene, er det ikke en trussel mot personvernet ditt.

5 steg for å teste for en WebRTC-lekkasje (med og uten VPN)

Hvis du ikke bruker et VPN, vil du utvilsomt eksponere noe privat informasjon for tredjeparter. (Vil du lære mer? Se hvordan et VPN skjuler din IP-adresse for å holde informasjonen din privat.)

Hvis du bruker et VPN og lekkasjeverktøyet indikerer at det kan være lekkasje, kan du utføre følgende lekkasjetest for å være sikker:

-

Koble fra VPN og åpne denne siden i en ny fane eller vindu

-

Legg merke til eventuelle offentlige IP-adresser du ser

-

Lukk siden

-

Koble til ditt VPN og åpne siden på nytt

-

Hvis du fortsatt ser noen av de offentlige IP-adressene fra steg 2, har du en personvernlekkasje

Hvis du bruker et VPN og verktøyet spesifikt forteller deg at det ikke er noen lekkasje, er du trygg!

Vil du sjekke for andre personvernlekkasjer? Prøv disse verktøyene:

Hva er WebRTC?

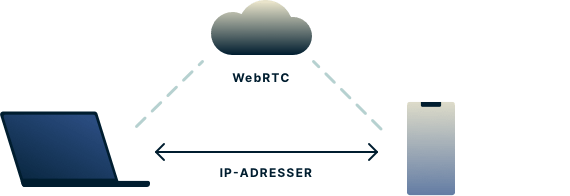

Web Real-Time Communication (WebRTC) er en samling av standardiserte teknologier som gjør at nettlesere kan kommunisere med hverandre direkte uten behov for en mellomliggende server. Fordelene med WebRTC inkluderer: raskere hastigheter og mindre forsinkelser for webapper som videochat, filoverføring og live-strømming.

To enheter som snakker med hverandre direkte via WebRTC, må imidlertid kjenne hverandres reelle IP-adresser. I teorien kan dette la en tredjepartsnettside utnytte WebRTC i nettleseren din for å oppdage din virkelige IP-adresse og bruke den for å identifisere deg. Dette er det vi kaller en WebRTC-lekkasje.

Eventuelle lekkasjer av din offentlige IP-adresse er en trussel mot personvernet ditt, men WebRTC-lekkasjer er mindre kjente, lett oversett, og ikke alle VPN-leverandører beskytter deg mot dem!

Hvordan setter en WebRTC-lekkasje personvernet mitt i fare?

Problemet med WebRTC er at det bruker teknikker for å oppdage dine IP-adresser som er mer avanserte enn de som brukes i «standard» IP-gjenkjenning.

Hvordan oppdager WebRTC mine IP-adresser?

WebRTC oppdager IP-er via Interactive Connectivity Establishment (ICE)-protokollen. Denne protokollen spesifiserer flere teknikker for å oppdage IP-er, hvorav to er dekket nedenfor.

STUN/TURN-servere

STUN/TURN-servere spiller to nøkkelroller i WebRTC: De lar nettlesere stille spørsmålet "Hva er mine offentlige IP-adresser?" og de legger også til rette for to enheter som snakker med hverandre, selv om de står bak NAT-brannmurer. Det førstnevnte er det som kan påvirke personvernet ditt. STUN/TURN-servere oppdager dine IP-adresser omtrent slik et nettsted ser dine IP-adresser når du besøker det.

Vertskandidat-oppdagelse

De fleste enheter har flere IP-adresser knyttet til maskinvaren. Vanligvis er disse skjult fra nettsteder og STUN/TURN-servere via brannmurer. ICE-protokollen spesifiserer imidlertid at nettlesere kan samle disse IP-ene ganske enkelt ved å lese dem av enheten din.

IP-adressene som oftest er knyttet til enheten din, er lokale IPv4-adresser, og oppdagelsen av dem vil ikke påvirke personvernet ditt. Hvis du har IPv6-adresser, kan imidlertid personvernet ditt være i fare.

IPv6-adresser virker ikke helt på samme måte som IPv4-adresser. Generelt sett er en IPv6-adresse en offentlig en, dvs. den er unik for deg. Hvis du har en IPv6-adresse tilknyttet enheten, og den oppdages via ICE, kan personvernet ditt bli utsatt.

Et skadelig nettsted kan bruke STUN/TURN-servere eller vertskandidat-oppdagelse for å lure nettleseren din til å avsløre en IP-adresse som kan identifisere deg, alt uten at du vet om det.

WebRTC-lekkasjer: Hvilke nettlesere er mest sårbare?

I skrivende stund er brukere av Firefox, Chrome, Opera, Safari og Microsoft Edge mest utsatt for WebRTC-lekkasjer, fordi disse nettleserne har WebRTC aktivert som standard.

Vær oppmerksom på at du kan være trygg fra WebRTC-lekkasjer i en nettleser og ikke i en annen. Hvis du regelmessig bruker flere nettlesere, bør du vurdere å bruke ExpressVPN WebRTC-lekkasjetest på hver av dem.

Hva gjør ExpressVPN for å beskytte meg mot WebRTC-lekkasjer?

ExpressVPN jobber hardt for å sikre at appene våre beskytter deg mot WebRTC-lekkasjer. Når du åpner nye nettsider mens du er koblet til ExpressVPN, vil dine offentlige IP-adresser ikke lekke.

Noen nettlesere kan imidlertid være aggressive når det gjelder å holde på data fra gamle faner. Hvis du har en fane åpen fra før du koblet til VPN, kan den virkelige IP-adressen din være lagret i minnet til nettleseren. Disse IP-adressene kan forbli selv om du oppdaterer fanen, noe som setter personvernet i fare.

ExpressVPNs nettleserutvidelse (for øyeblikket tilgjengelig for Chrome, Firefox og Edge) løser dette problemet ved å la deg deaktivere WebRTC helt fra innstillingsmenyen, noe som vil sikre at du er ikke sårbar for problemer med mellomlagring.

Hvordan ExpressVPNs dedikerte lekkasjesikrings-ingeniører holder deg trygg

ExpressVPN beskytter deg mot et bredt spekter av WebRTC-lekkasjer over ulike nettlesere og plattformer. Fordi WebRTC fortsatt er en relativt ny teknologi, er det imidlertid viktig å kontinuerlig teste forskjellige scenarier for WebRTC-lekkasjer på tvers av ulike plattformer og nettlesere. ExpressVPN leder bransjen med et team av dedikerte ingeniører som kontinuerlig undersøker nye lekkasjer og utvikler raskt eventuelle nødvendige rettinger.

Les mer om ExpressVPNs nyeste utvikling innen lekkasjesikring.

Hvordan kan jeg forhindre WebRTC-lekkasjer?

I tillegg til å bruke ExpressVPN, kan du være i stand til å beskytte deg mot lekkasjer ved å deaktivere WebRTC manuelt i nettleseren.*

Hvordan deaktivere WebRTC i Firefox på stasjonær datamaskin.

- Skriv about:config i adressefeltet

- Klikk på knappen som dukker opp med meldingen «Jeg aksepterer risikoen!»

- Skriv media.peerconnection.enabled i søkefeltet

- Dobbeltklikk for å endre verdien til 'false'

Dette bør fungere på både mobil- og skrivebord-versjon av Firefox.

Slik deaktiverer du WebRTC i skrivebordsversjonen av Chrome

Det er to kjente Chrome-utvidelser som faktisk blokkerer WebRTC-lekkasjer:

uBlock Origin er en generell flerbruks blokkerer som blokkerer annonser, sporere, malware og har et alternativ for å blokkere WebRTC. WebRTC Network Limiter er et offisielt Google-tillegg som spesifikt stopper IP-lekkasjer uten å blokkere WebRTC helt.

Slik deaktiverer du WebRTC i skrivebordsversjonen av Safari

Det er ikke nødvendig å deaktivere WebRTC i Safari. Safaris tillatelsesmodell er strengere enn de fleste nettlesere. Som standard blir ingen IP-adresser tilgjengelig for nettsider bortsett fra den du bruker til å koble til. Derfor skal du ikke trenge å foreta ytterligere tiltak for å hindre WebRTC-lekkasjer i Safari. Det er imidlertid viktig å merke seg at om du gir nettsider tillatelse til å fange lyd eller video, er det en mulighet for at du eskponerer dine IP-adresser.

Slik deaktiverer du WebRTC i skrivebordsversjonen av Opera

- Åpne Innstillinger i Opera. For å gjøre dette:

- På Windows eller Linux klikker du på Opera-logoen øverst til venstre i nettleservinduet

- På Mac klikker du Opera i verktøylinjen og finner innstillingene under Innstillinger

- Utvid seksjonen Avansert på venstre side og klikk på Personvern og sikkerhet

- Rull ned til WebRTC og velg Deaktiver UDP uten proxy

- Innstillingene lagres automatisk når du lukker fanen

Slik deaktiverer du WebRTC i Microsoft Edge

Dessverre er det for øyeblikket ikke mulig å deaktivere WebRTC helt i Microsoft Edge. Du kan sette nettleseren din til å skjule din lokale IP-adresse ved å gjøre følgende:

- Skriv about:flags i adressefeltet

- Aktiver alternativet merket skjul min lokale IP-adresse over WebRTC-tilkoblinger

Som nevnt ovenfor er det imidlertid ikke en trussel mot personvernet å avsløre din lokale IP-adresse, så trinnene ovenfor gir liten fordel. Derfor er den beste måten å stoppe WebRTC-lekkasjer på mens du bruker Microsoft Edge, å bruke ExpressVPNs app for Windows.

*Deaktivering av WebRTC vil trolig ikke påvirke din normale nettleseropplevelse. Det er fordi de fleste nettsteder ikke er avhengige av WebRTC ... ennå. Men i fremtiden, ettersom WebRTC blir mer utbredt, kan du legge merke til at noen funksjoner mangler fra enkelte nettsteder hvis du velger å deaktivere det helt.

Hva om jeg er koblet til ExpressVPN, og jeg fortsatt ser en WebRTC-lekkasje på denne siden?

Kontakt ExpressVPN kundestøtte, så skal vi fikse det så raskt som mulig.