Как отключить посторонним дублирование экрана вашего телефона

Технология дублирования экрана очень полезна, однако она также может потенциально быть опасной. Очевидно, что возможность проектировать фотографии и видео на большой экран, например на телевизор, может пригодиться как дома, так и на работе. Однако в плохих руках эта технология может нанести вред.

Представьте, например, что незнакомец может удалённо просматривать экран вашего телефона и отслеживать все действия. Возможность подобной кибератаки ужасает.

К счастью, такие атаки являются редкостью из-за сложности использования необходимых для этого инструментов. Большинство людей защищены от подобных рисков. Но всё же стоит знать о возможных угрозах дублирования экрана телефона и способах обеспечить свою безопасность.

Может ли кто-то дублировать экран телефона без вашего ведома?

Да, при наличии у киберпреступников больших ресурсов они могут дублировать экран телефона жертвы без её ведома. После дублирования экрана злоумышленник может следить за экраном жертвы и отслеживать её действия.

Что такое дублирование экрана?

Дублирование экрана — это передача экрана мобильного устройства на другое устройство, например на телевизор, монитор компьютера или проектор. Это можно сделать двумя способами: трансляцией и непосредственно дублированием.

Трансляция (называется "Повтор экрана" на устройствах iOS) — это собственная и простая в управлении функция, которая доступна на большинстве телефонов. Она позволяет показать лишь некоторые медиафайлы с вашего телефона на другом устройстве. Например, вы можете транслировать видео с YouTube на ваш телевизор и при этом переписываться с друзьями на вашем телефоне. На телевизор будет транслироваться только видео.

В случае с дублированием, на втором экране будет показан точно такой же контент, как и на вашем телефоне. Поэтому если вы выйдите из приложения YouTube для отправки сообщения, ваш мессенджер также будет виден на телевизоре.

Способы удалённого дублирования телефона

При наличии необходимых технологий, доступа и знаний, киберпреступники могут относительно легко дублировать экран телефона жертвы. Злоумышленнику необходимо использовать один из следующих способов:

- Шпионское и вредоносное ПО: Вредоносные программы являются одним из самых популярных способов среди преступников для удалённого дублирования экрана. С помощью фейковых приложений, поддельных QR-кодов и других способов, злоумышленники устанавливают подобные программы на телефон жертвы. С этого момента, они могут начать процесс получения доступа к экрану телефона.

- Фишинговые атаки: Хакеры постоянно отправляют фишинговые электронные письма с вредоносными ссылками. При нажатии на такую ссылку хакер не сможет сразу же дублировать ваш телефон, однако это может стать первым шагом в более сложной атаке.

- Уязвимости и эксплойты: Даже в лучших операционных системах есть слабые места в коде. Преступники могут использовать их для дублирования экрана вашего телефона. При этом, подобные атаки очень сложны и обычно требуют больших затрат, поэтому для большинства пользователей вероятность стать их жертвой очень низка.

- Физический доступ к устройству: если преступник сможет каким-либо образом получить физический доступ к вашему телефону, он сможет установить вредоносное ПО или внести изменения в настройки, чтобы предоставить себе удалённый доступ к вашему экрану. Если вы не знаете, какие именно настройки важны, вы можете не заметить, что ваш экран дублируется.

Как узнать, что кто-то дублирует ваш телефон

Чтобы не допустить подобных атак, важно знать признаки нежелательного дублирования экрана телефона. Это не всегда очевидно, но важно обращать внимание на определённые признаки.

Необычный расход батареи и перегрев.

Дублирование экрана использует большой объём вычислительных мощностей и ресурсов вашего телефона. Поэтому трансляция и дублирование экрана приводят к более быстрому расходу заряда аккумулятора. По этой же причине, телефон может нагреваться, поскольку чипсет постоянно нагружен для поддержания соединения.

Если ваш телефон нагревается и быстро расходует заряд батареи, хотя вы не пользуетесь ресурсоёмкими приложениями и процессами, возможно, он используется для дублирования экрана без вашего ведома. При этом, стоит отметить, что этому могут быть и другие возможные объяснения, например работающие в фоновом режиме приложения, старый аккумулятор или проблемы с компонентами устройства.

Странные приложения и права администратора

Преступники могут использовать различные способы для установки на ваше устройство приложений, способных дублировать экран. Это можно заметить, если регулярно просматривать список установленных на вашем устройстве приложений.

Некоторые приложения могут маскироваться под обычные, но запрашивать слишком много разрешений, например возможность дублировать экран, получать доступ к камере и т.д. Вам следует с особым подозрением относиться к приложениям, которые хотят использовать специальные возможности, проецирование экрана или права администратора.

Всегда настороженно относитесь к приложениям, которые запрашивают слишком много разрешений без логического обоснования, особенно если они установлены с неофициальных платформ.

Активность при дублировании экрана

Если экран вашего устройства дублируется, вы можете заметить необычное поведение на экране. Он может самостоятельно загораться без вашего прикосновения, что может указывать на выполнение каких-либо действий киберпреступниками на вашем устройстве.

Если злоумышленник просто включит встроенную функцию дублирования экрана на вашем устройстве, вы увидите уведомление в строке состояния в верхней части экрана вашего устройства. На Android, обычно уведомление выглядит как "подключение к Windows" или "Трансляция", а на iOS необходимо искать уведомления, в которых упоминается трансляция или "Phone Link".

В очень редких случаях, злоумышленники могут использовать встроенные процессы вашего телефона для дублирования экрана менее очевидным способом. Встроенные средства безопасности вашего телефона обычно требуют показа постоянного уведомления в случае их работы в фоновом режиме. Однако чтобы избежать обнаружения или сбить жертву с толку, хакеры могут написать код, который будет показывать совсем другое безобидное уведомление, которое никак не связано с дублированием экрана.

В самых опасных ситуациях, при использовании продвинутых эксплойтов, киберпрестуники могут запустить приложение дублирования экрана, которое вообще не будет показывать никакие уведомления. К счастью, у обычных пользователей мало шансов столкнуться с подобными атаками.

Высокий расход трафика

Дублирование экрана устройства использует интернет-подключение и может потреблять большой объём трафика. Если вы подозреваете, что на вашем телефоне активно дублирование, проверьте, сколько трафика потребляет каждое активное приложение, и обращайте внимание на любую подозрительную активность. Это можно сделать через настройки телефона. На некоторых устройствах можно отобразить потребление трафика в реальном времени в верхней строке — так вы сможете увидеть, что ваш телефон потребляет много трафика без каких-либо очевидных причин.

Как злоумышленники могут дублировать экран вашего телефона

Как уже говорилось ранее, для дублирования экрана телефона без вашего ведома киберпреступники могут использовать различные вредоносные инструменты и тактики.

Физический доступ

Злоумышленник с физическим доступом к вашему телефону потенциально может настроить дублирование на другое устройство. Это можно сделать с использованием стандартных функций вашего телефона или в комбинации с вредоносной программой или сторонним приложением.

Это один из самых популярных способов дублирования экрана телефона. Но чтобы совершить подобную базовую атаку и настроить дублирование экрана, злоумышленнику необходимо находиться рядом с вами и знать ваш пароль от учётной записи Майкрософт или Apple.

Однако при наличии физического доступа к вашему устройству, даже злоумышленник с минимальными техническими знаниями может использовать режим отладки для незаметной установки приложения для дублирования экрана без знания вашего пароля (в этом отношении iPhone более безопасен, чем Android).

Процесс дублирования экрана различается для подключений Android и iPhone к компьютерам Windows и Mac. Например, если злоумышленник привязывает ваш iPhone к своему ПК, он сможет видеть текст, уведомления и недавние фото, но не сможет использовать полноценное дублирование экрана. С другой стороны, если ваш Android будет подключен к компьютеру незнакомца, он сможет дублировать экран вашего телефона и свободно открывать приложения при помощи полного удалённого доступа.

Чтобы обнаружить подобные базовые способы дублирования, необходимо проверить верхнее меню телефона. Вы можете увидеть иконку (в зависимости от вашего устройства) подключения к Windows, AirPlay или Phone Link. Также есть смысл отслеживать работу сторонних инструментов, таких как AirDroid и TeamViewer, и убедиться, что у вас не включён режим отладки.

Шпионские и вредоносные приложения

Преступники могут использовать различные средства для установки специальных приложений на телефон жертвы. Большинство шпионских приложений не могут дублировать экран вашего телефона. Вместо этого, они собирают другие данные, например ваше местоположение и привычки использования устройства. Однако в редких случаях, такие приложения могут использовать эксплойты в функциях дублирования экрана вашего телефона. Ещё реже они даже могут включить дублирование без появления уведомлений о начале дублирования. После заражения, киберпреступники смогут видеть активность на вашем устройстве.

При этом, настоящие шпионские приложения для дублирования экрана очень сложны и встречаются крайне редко. Для большинства людей такие риски не актуальны. Однако лучше всё равно проверить свой телефон на наличие незнакомых приложений.

Общественный WiFi или Bluetooth

Подключение к общественному WiFi в отеле, аэропорту и других подобных местах создаёт намного больше рисков, чем подключение к домашней сети. Это связано с высокой вероятностью подключения к фейковым точкам доступа, MITM-атак (Man-In-The-Middle — человек посередине) и прочих угроз. Подключение к сети или Bluetooth-устройству не позволяет хакеру автоматически дублировать экран вашего устройства. Но при подходящих условиях и неосторожности жертвы, это может создать возможность для совершения атаки с целью слежки за телефоном.

Фишинг

Преступники также могут использовать фишинг для запуска процесса дублирования экрана телефона жертвы. Для этого можно отправить вредоносную ссылку через чат, электронную почту, или SMS-сообщение. Если просто нажать на вредоносную ссылку, хакер не сможет получить доступ к экрану вашего телефона, но это может быть первый шаг в этом направлении, если киберпреступники выбрали вас целью совершения более сложной атаки с использованием эксплойтов.

Риски дублирования экрана телефона

Незаконное дублирование экрана телефона — это очень опасная форма кибератаки. Если преступник сможет видеть все ваши действия на устройстве, у него будет много способов использовать эти данные против вас. Вот лишь несколько основных рисков, о которых следует знать:

Нарушение конфиденциальности

Очевидно, что если незнакомец (или даже знакомый вам человек) получит возможность удалённо видеть ваши действия на экране телефона, это является серьёзным нарушением вашей конфиденциальности.

Они смогут узнать о всех ваших действиях, начиная от посещаемых вами сайтов и поисковых запросов и заканчивая отправляемыми фотографиями и сообщениями.

Преступники могут использовать эту информацию для шантажа или продажи деликатных подробностей вашей личной жизни. Даже если они оставят полученную информацию при себе, никто не захочет, чтобы незнакомец знал, что именно вы делаете со своим телефоном.

Кража персональных данных

Каждый раз при открытии приложения или сайта и входе в один из ваших аккаунтов, киберпреступник может получить доступ к экрану вашего устройства и увидеть вводимые вами данные. Среди таких данных имя пользователя, адрес электронной почты, номер банковской карты и пароли.

После этого, преступник может украсть ваш аккаунт с целью кражи личности или совершения мошенничества. Помимо этого, они могут продать эту информацию в даркнете или совершать покупки с использованием данных вашей карты.

Физическая безопасность

Одним из самых тревожных аспектов атак с дублированием экрана является то, что они влияют на реальную жизнь не меньше, чем на виртуальную.

Например, если кто-то сможет видеть активность на вашем устройстве при использовании Google карт, они могут узнать ваше точное местоположение. Также они могут увидеть ваш Календарь или отслеживать сообщения, чтобы узнать ваше местоположение в определённое время.

Эту информацию также можно использовать против вас самыми различными способами. Например, воры могут спланировать ограбление вашего дома.

Как отключить посторонних от дублирования экрана телефона

К счастью, есть множество способов защититься от дублирования экрана. Даже простые небольшие изменения в настройках вашего устройства могут сильно повлиять на вашу долгосрочную безопасность.

Далее мы расскажем, как отключить посторонних от дублирования экрана вашего телефона на устройствах iOS и Android.

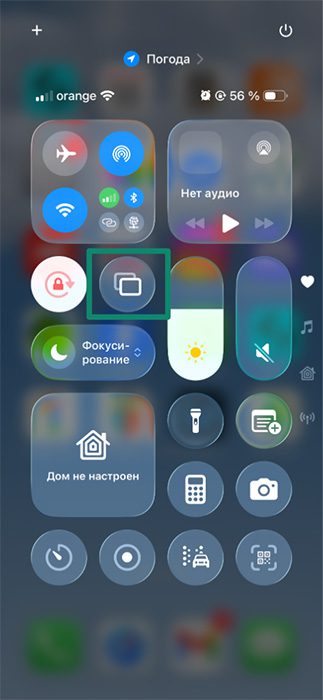

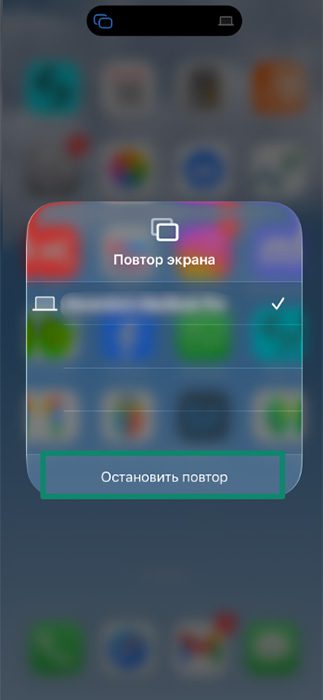

Остановка дублирования экрана на iPhone

Начнём с действий, необходимых для прекращения дублирования экрана на iPhone.

Примечание: В нашем примере мы использовали iOS 26.1. Шаги на других версиях могут незначительно отличаться.

Остановка дублирования экрана на iPhone

Здесь мы расскажем, как прекратить дублирование экрана вашего телефона при помощи встроенных инструментов

- Смахните вниз вверху экрана для входа в Пункт управления и нажмите на иконку Повтора экрана. Она выглядит как два наложенных друг на друга прямоугольника.

- Нажмите на Остановить повтор.

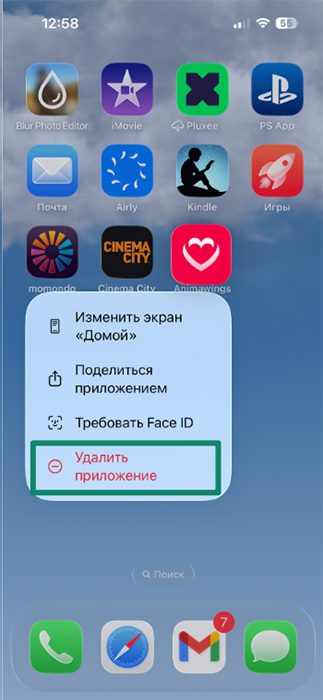

Удаление шпионских и дублирующих приложений с iPhone

- Найдите иконку(и) приложения(й), которые вы хотите удалить со своего устройства.

- Ищите любые подозрительные приложения. Если вы нашли приложение, которое нужно удалить, коснитесь и удерживайте палец, затем выберите Удалить приложение.

Сброс iPhone до заводских настроек для удаления доступа к дублированию экрана

Если вы всё равно считаете, что за вашим экраном следят, лучше всего выполнить полный сброс iPhone до заводских настроек. В этом случае, вы потеряете все данные, для которых нет резервной копии. Поэтому прежде, чем переходить к следующему шагу, убедитесь, что у вас есть копия фотографий, видео, контактов и документов в облачном сервисе или на другом устройстве. Это относительно радикальный способ, и в большинстве случаев он не требуется.

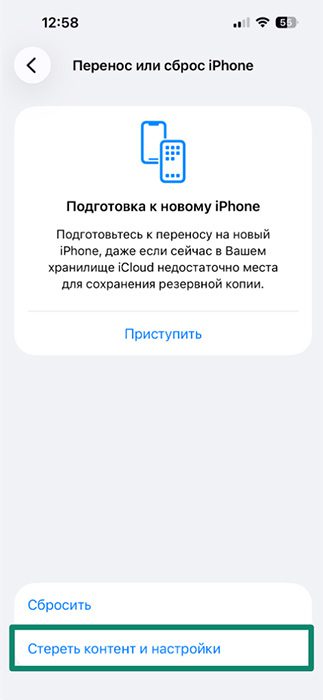

Вот как выполнить сброс до заводских настроек:

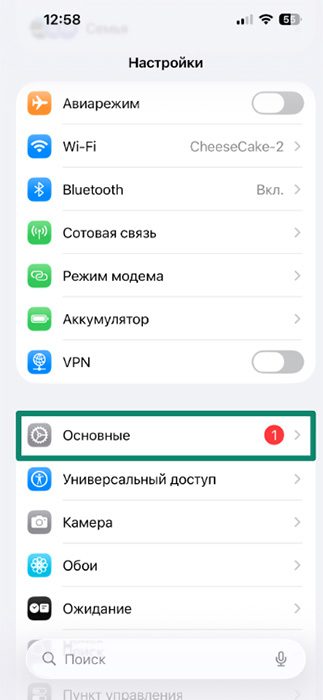

- Откройте Настройки и нажмите на Основные.

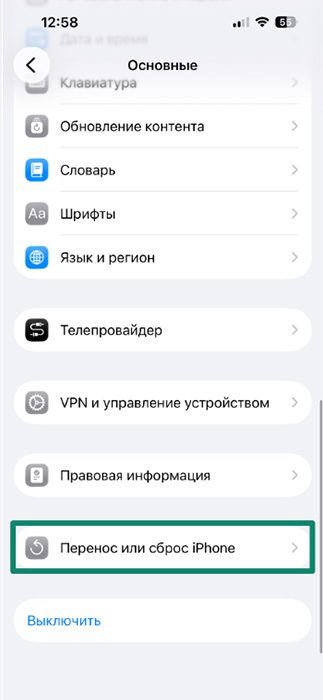

- Нажмите на Перенос или сброс iPhone.

- Выберите Стереть контент и настройки.

- Введите свой пароль Apple ID и дождитесь выполнения сброса.

Остановка дублирования экрана на Android

Для защиты от преступников, желающих дублировать экран вашего телефона или планшета с Android, необходимо выполнить похожие шаги, но процесс всё равно отличается. Стоит отметить, что точный процесс может различаться на разных моделях телефона и версиях Android.

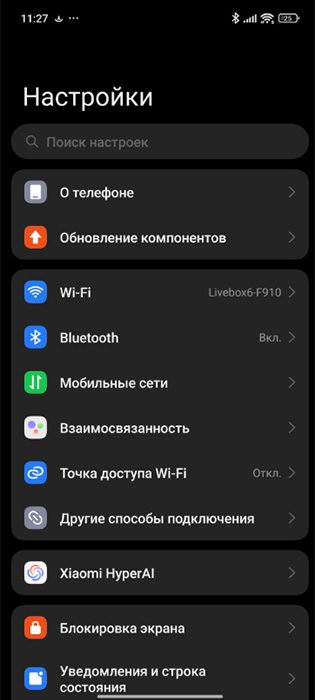

Примечание: В качестве примера мы использовали Xiaomi 15 Ultra на Android 15. Шаги в других устройствах и версиях ПО могут незначительно отличаться.

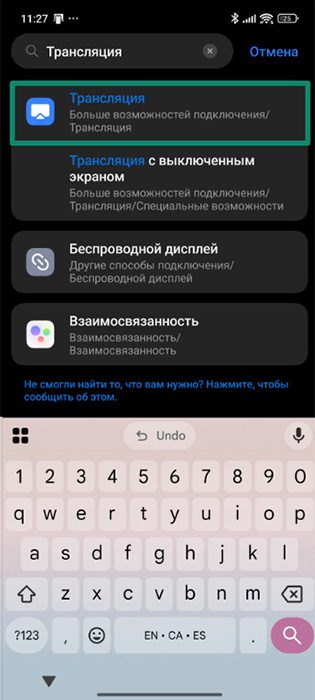

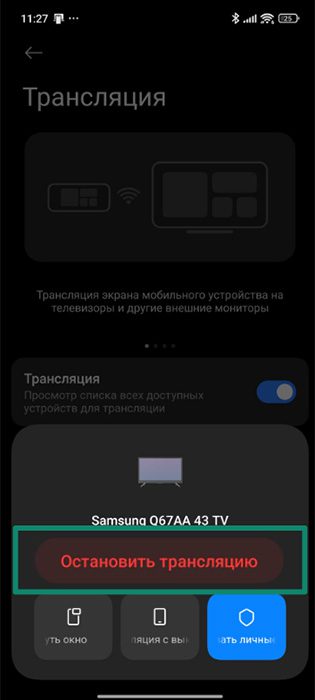

Отключение функции трансляции на Android

Чтобы увидеть, что кто-то использует встроенную функцию трансляции вашего Android, необходимо:

- Открыть Настройки.

- В строке поиска введите "трансляция" и нажмите на Трансляция.

- Отключитесь от всех устройств, к которым вы подключены. Для этого просто выберите устройство и затем нажмите на Остановить трансляцию.

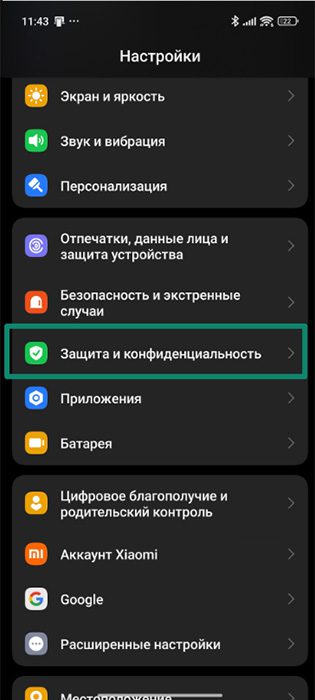

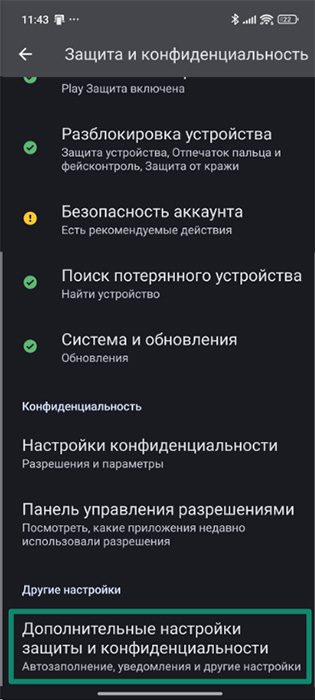

Поиск и удаление приложений администратора с возможностью дублирования экрана

- В отличие от обычных приложений, приложения администратора не видно на главном экране устройства Android. Чтобы найти их, необходимо открыть Настройки. Дальнейшие шаги будут зависеть от вашего устройства и версии Android. Ещё один вариант — просто вписать в поиск "приложения администратора" и перейти к ним из поиска.

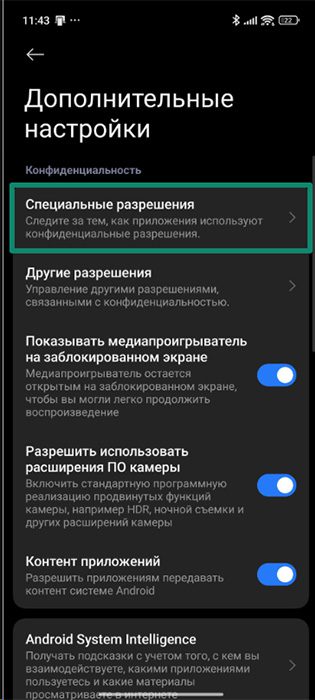

- Нажмите на Защита и конфиденциальность, затем пролистайте вниз и нажмите на Дополнительные настройки защиты и конфиденциальности.

- Нажмите на Специальные разрешения.

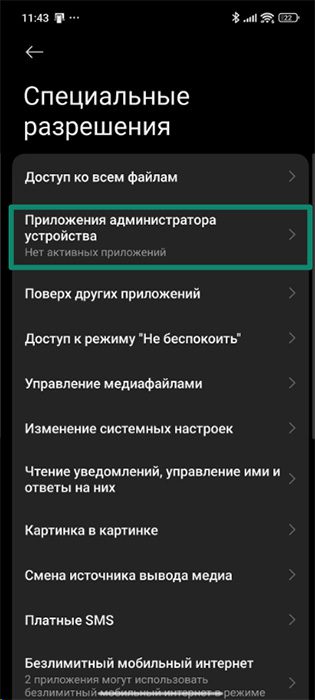

- Нажмите на Приложения администратора устройства.

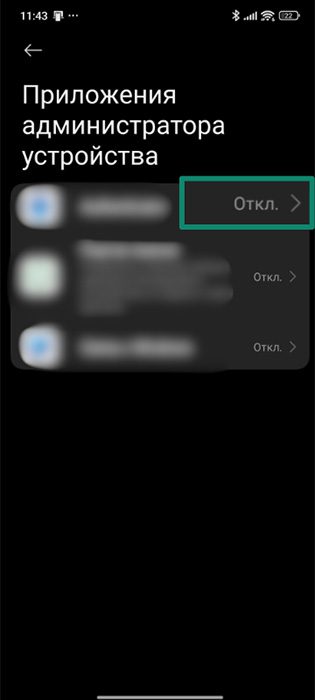

- Вы увидите список приложений с разрешениями администратора. Выберите все незнакомые приложения, а затем отключите им права администратора.

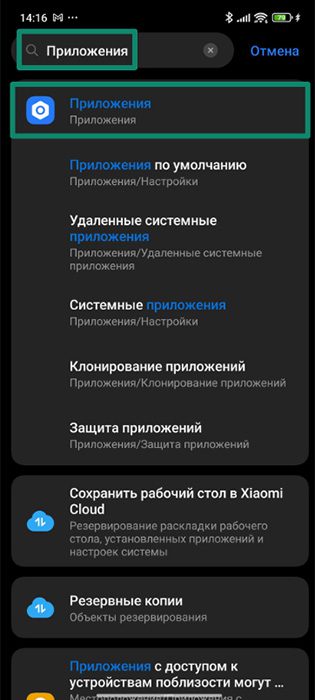

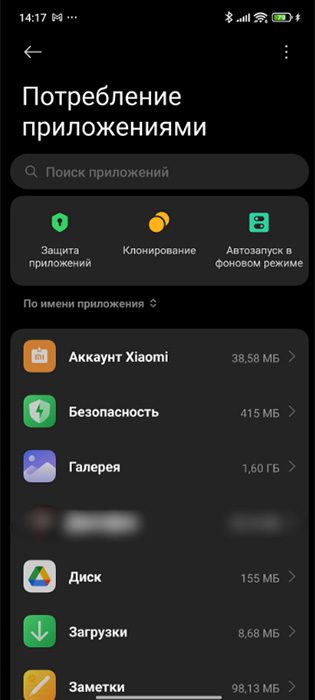

- После удаления прав администратора, также будет полезным проверить обычные приложения, которые также могут дублировать ваш экран. Самый простой способ увидеть список приложений — открыть настройки и ввести в строку поиска "приложения".

- В результатах поиска нажмите на Приложения.

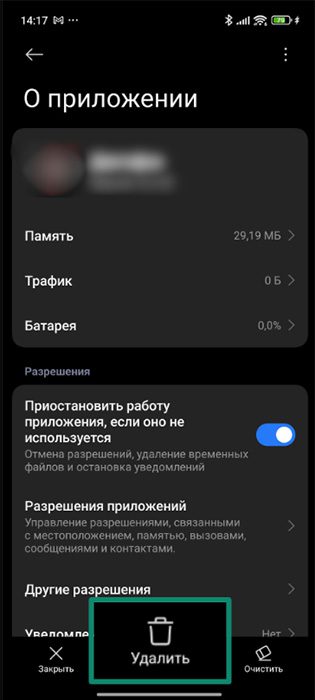

- Здесь вы увидите список всех приложений, установленных на вашем телефоне. Просмотрите список и поищите подозрительные приложения. Если вы найдёте такое приложение, нажмите на него.

- Вы увидите информацию о выбранном приложении. Также там должна быть кнопка Удалить, хотя в некоторых случаях необходимо нажать на Деинсталяция.

Очистка раздела кэша для удаления компонентов трекеров

В большинстве случаев, выполнять этот шаг не нужно, но если у вас есть серьёзные основания полагать, что вы стали жертвой атаки, вам следует очистить раздел кэша устройства Android. Вот как это сделать:

- Отключите устройство.

- Перезапустите его в режиме восстановления (Recovery mode). Для этого обычно необходимо одновременно зажать кнопки понижения громкости и Включения, однако точные действия могут отличаться на других моделях и телефонах других производителей.

- Используйте кнопки Громкости для перехода по меню восстановления и найдите пункт стереть раздел кэша.

- Используйте кнопку Включения для выбора и подтверждения действия. Затем дождитесь перезагрузки устройства.

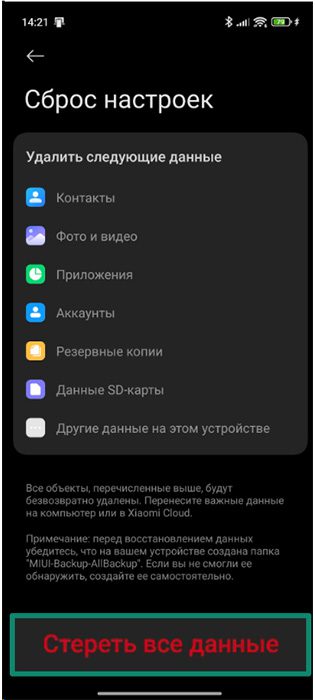

Заводской сброс Android и переустановка ОС

Даже по сравнению с очисткой кэша, сброс до заводских настроек является ещё более радикальным шагом, перед выполнением которого необходимо создать резервную копию нужных вам файлов. При этом, если вы уверены, что на вас совершили атаку, и никакие другие способы не помогают, вам точно пригодится данный способ.

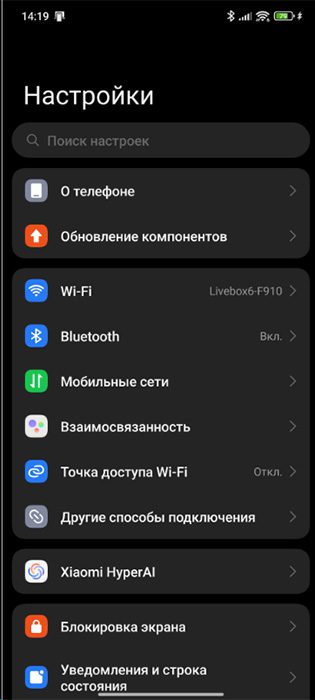

- Откройте Настройки.

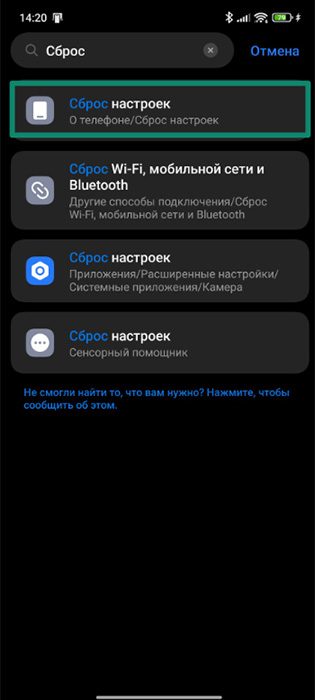

- Введите "сброс" в строке поиска для поиска меню Сброс настроек, либо найдите её в меню Общие настройки или Система, в зависимости от производителя/модели вашего телефона.

- Выберите Стереть все данные и введите ваш PIN или пароль, если вас об этом попросят.

- Подтвердите сброс и дождитесь завершения.

Можно ли полностью предотвратить дублирование экрана телефона?

Есть определённые шаги, которые помогут избежать и обнаружить дублирование экрана, однако нет никакого способа защитить себя на 100%. Это связано с существованием технически сложных инструментов и эксплойтов, при этом против некоторых из них нет никаких способов защиты.

Стоит отметить, что подобные атаки происходят очень редко. Обычно их совершают только против конкретных важных целей. В большинстве случаев, дублирование экрана выполняют более простыми способами, которые можно легко обнаружить. Лучшее средство защиты — контроль подозрительной активности.

В любом случае, всем пользователям стоит быть внимательными и осторожными. Виртуальные частные сети (VPN) и приложения защиты от вредоносных программ помогут вам обеспечить защиту и усилить конфиденциальность на всех устройствах, но для собственной безопасности, вам также необходимо самостоятельно позаботиться и о других вещах.

Почему предотвращение лучше обнаружения

Если в целом говорить о дублировании экрана и других кибератаках, лучше заранее соблюдать меры предосторожности и не становиться жертвой, чем нервничать в последствии и пытаться найти и остановить активную атаку.

Если вы будете ждать совершения атаки, у преступника(ов) может быть достаточно времени для кражи ваших данных, копирования личной информации, получения доступа к аккаунтам и создания рисков для вашей личности.

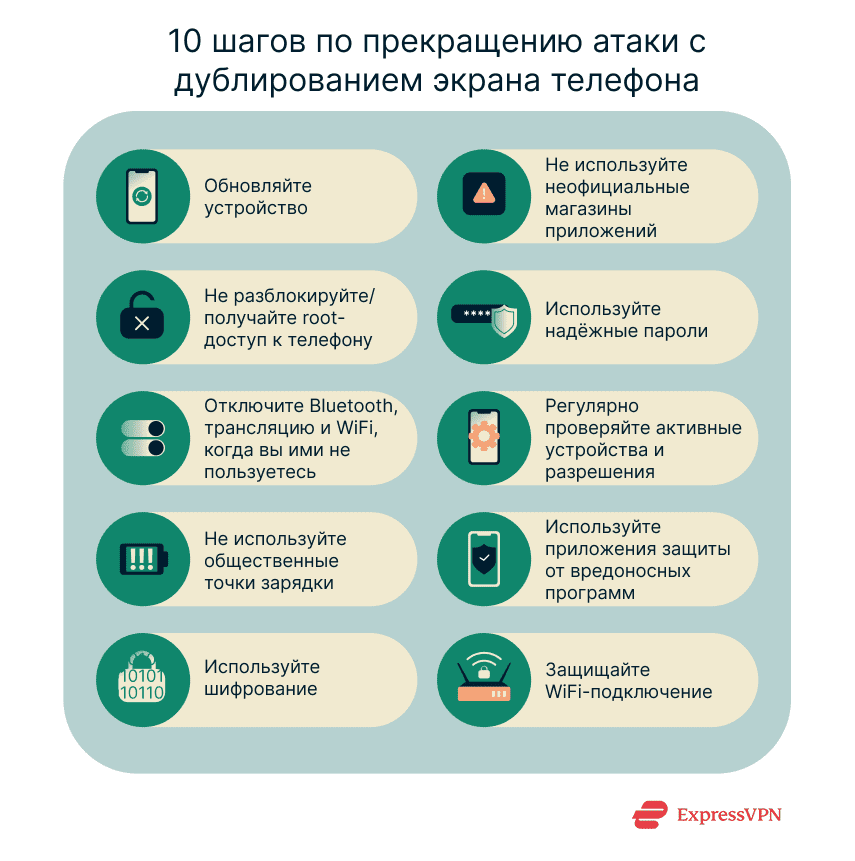

Как предотвратить нежелательное дублирование экрана телефона

Предотвращение является самой разумной стратегией борьбы с атаками с дублированием экрана, поэтому далее мы расскажем о лучших способах предотвращения подобных атак, которые помогут обеспечить вам безопасность.

1. Регулярно обновляйте ОС и приложения

Важно всегда поддерживать операционную систему и все мобильные приложения на вашем устройстве в актуальном состоянии, особенно если они связаны с дублированием экрана.

Это важно, поскольку в обновлениях часто присутствуют патчи системы безопасности, фиксы багов и улучшения, устраняющие уязвимости в приложении или системном коде, что серьёзно усложняет киберпреступникам проникновение в систему и совершение атак.

Если вы видите доступное обновление, необходимо сразу скачать и установить его, чтобы ваше устройство имело максимальную защиту.

2. Избегайте сторонних магазинов приложений

При скачивании мобильных приложений лучше всего использовать официальные магазины: Google Play Store на Android и Apple App Store на iPhone.

В этих официальных магазинах действует строгая система проверки безопасности приложений перед их публикацией для скачивания пользователями. Они регулярно удаляют приложения, которые кажутся им подозрительными или небезопасными.

Стандарты безопасности в неофициальных магазинах приложений и на сайтах с APK-файлами ниже, что повышает риск скачать небезопасное или вредоносное приложение.

3. Не разблокируйте и не получайте root-доступ на своём телефоне

Некоторые пользователи мобильных устройств могут захотеть получить root-доступ (Android) или разблокировать (iOS) своё мобильное устройство. Это делается для обхода некоторых ограничений системы и получения большего контроля и возможностей пользовательской настройки.

Однако разблокировка/получение root-доступа может быть опасным занятием. Помимо потери гарантии, вы также можете превратить своё устройство в кирпич или расширить возможности несанкционированного доступа и вредоносных атак.

Получение root-доступа и разблокировка могут отключить некоторые ключевые функции безопасности, которые защищают устройство от злоумышленников. Поэтому преступникам будет проще использовать вредоносную программу и другие средства для дублирования экрана вашего телефона.

4. Используйте надёжные пароли и блокировку экрана

Для защиты от настройки дублирования экрана через получение физического доступа к вашему устройству, необходимо установить надёжный пароль и настроить блокировку экрана сложным PIN-кодом, паролем или входом по биометрии.

Это также касается используемых вами приложений и платформ. Защищайте их сложными паролями и двухфакторной или мультифакторной аутентификацией (2FA и MFA). В этом случае, даже если кто-то сможет дублировать ваше устройство, им будет намного сложнее войти в ваши аккаунты и украсть личные данные. Если вы хотите обеспечить себе высокий уровень безопасности, лучше всего использовать аппаратный ключ, например YubiKey.

5. Отключайте Bluetooth, WiFi и трансляцию когда они не используются

Обычно оставление Bluetooth, WiFi, NFC и трансляции экрана включёнными, когда вы ими не пользуетесь, считается плохой привычкой использования мобильных устройств.

Bluetooth используется в некоторых случаях дублирования экрана, поэтому при его отключении вы также снизите злоумышленникам шансы на совершение атаки. Другие методы могут использовать предоставление доступа к WiFi-подключению, поэтому когда вы им не пользуетесь, его необходимо отключать.

Если это невозможно или нежелательно, внимательно следите за уведомлениями, которые связаны с этими функциями. Не принимайте запросы на подключение через Bluetooth или трансляцию, если вы сами не запрашиваете его.

6. Следите за активностью и разрешениями приложений

Когда вы используете дублирование экрана, трансляцию или подключение через Bluetooth, регулярно проверяйте список подключенных устройств и удаляйте все незнакомые и неиспользуемые подключения.

Также будет полезно отслеживать разрешения приложений, В том числе обращать внимание на приложения, которые имеют возможность делиться вашим экраном с другими устройствами, или которые имеют доступ к важным функциям телефона, например к микрофону или камере.

7. Не пользуйтесь общественными точками зарядки телефона

Во многих общественных местах, в том числе в аэропортах, торговых центрах и кафе, есть общественные точки зарядки телефонов, к которым можно подключиться через USB-разъём и зарядить аккумулятор.

Обычно они абсолютно безопасны, но есть некоторые оговорки. Несмотря на отсутствие очевидных доказательств, теоретически можно создать сложные инструменты для распространения вредоносного ПО и запуска эксплойтов через подобное USB-подключение.

Такая угроза считается маргинальной, и её часто недооценивают, однако если у вас есть подозрения, что именно на вас могут совершить атаку, вам лучше избегать общественных точек зарядки в качестве дополнительной меры предосторожности.

8. Используйте мобильные программы обеспечения безопасности

Антивирусные программы работают не только на компьютерах и ноутбуках. На мобильных устройствах, в том числе телефонах и планшетах, также необходимо устанавливать и использовать приложения для защиты от вредоносных программ.

Для наилучшего результата, приобретите проверенное антивирусное приложение с хорошей репутацией, а также регулярно выполняйте проверку на вирусы, которая поможет вам обнаружить и удалить все вредоносные программы и прочие подозрительные файлы, которые могли попасть на ваше устройство.

9. Шифруйте своё подключение

Установка ExpressVPN или другого VPN-приложения на мобильное устройство является ещё одним полезным способом обеспечить защиту от некоторых видов кибератак, таких как MITM-атаки, которые используются в том числе для получения доступа к экрану вашего устройства.

VPN шифрует интернет-подключение телефона и скрывает IP-адрес и местоположение. Это является эффективным средством защиты от определённых способов слежки за вашей активностью или перехвата вашего подключения.

10. Защищайте WiFi надёжным паролем

Киберпреступники могут попытаться получить доступ к вашей домашней WiFi-сети для совершения атаки с дублированием экрана. Слабый пароль может значительно облегчить преступникам совершение различных атак.

Убедитесь, что ваш WiFi надёжно защищён мощным и сложным паролем и, по возможности, не используйте общественный WiFi. Если вам необходимо подключиться к общественной точке доступа WiFi, используйте VPN для шифрования и дополнительной защиты.

Часто задаваемые вопросы: популярные вопросы о дублировании экрана телефона

Как понять, что кто-то дублирует экран моего телефона прямо сейчас?

Нет никакого гарантированного способа понять, что кто-то дублирует экран вашего телефона, но вы можете заметить изменения в работе. Например, аккумулятор может разряжаться быстрее обычного, телефон может нагреваться, работать медленнее или чаще подвисать. Вы также можете заметить повышенный расход трафика или необычные приложения на устройстве.

Сброс до заводских настроек поможет полностью прекратить дублирование экрана телефона?

Да, заводского сброса обычно достаточно для прекращения любого несанкционированного дублирования экрана телефона, поскольку он удаляет все вредоносные программы на устройстве и стирает все данные, которые преступники могли использовать для получения доступа. Однако следует помнить, что в этом случае вы также потеряете все прочие приложения и данные, поэтому перед выполнением лучше создать резервную копию файлов.

Дублирование экрана без разрешения нарушает закон?

В разных странах действуют разные законы, а поскольку технологии развиваются слишком быстро, во многих странах нет специальных законов для защиты граждан от злонамеренного дублирования экрана. Однако обычно дублирование экрана телефона без разрешения считается серьёзным нарушением конфиденциальности. Учитывая наличие различных законов, защищающих личную жизнь и данные пользователей, атаки с дублированием экрана с большой вероятностью будут считаться незаконными в большинстве стран.

Кому сообщать о несанкционированной слежке за телефоном?

Это зависит от страны вашего нахождения. В США, вы можете связаться с местными правоохранительными органами или подать жалобу в Центр приёма жалоб на мошенничество в интернете (IC3 — Internet Crime Complaint Center) или Федеральную торговую комиссию (FTC — Federal Trade Commission). В других странах есть свои государственные органы кибербезопасности, которые занимаются подобными вопросами, в том числе несанкционированной слежкой за телефоном и дублированием экрана.

Как защитить телефон другого человека от дублирования экрана?

Вы можете рассказать им о способах предотвратить дублирование телефона на их устройстве, например посоветовать им установить доступные обновления, отключить дублирование экрана, если оно не используется, и использовать программы защиты мобильных устройств для борьбы с вредоносными программами.

В чём разница между дублированием экрана телефона и шпионской программой?

Дублирование экрана телефона — это встроенная функция, которая есть на большинстве современных устройств. Она может оказаться полезной для показа видео на большом экране или получения доступа к устройству в другой комнате. Однако эту функцию также можно использовать со злыми намерениями. Шпионская программа — это общее название вредоносных программ, предназначенных для кражи данных жертв или получения доступа к их устройствам.

Сделайте первый шаг и защитите себя в Сети. Начните работу с ExpressVPN без риска.

Получить ExpressVPN