Guide essentiel d'utilisation du réseau et du navigateur Tor

Qu'est-ce que Tor ? Un guide sur le réseau Tor et l'utilisation du navigateur Tor

Tor, appelé à l'origine The Onion Router parce qu'il recouvre votre trafic avec plusieurs couches de confidentialité (comme un oignon), est un réseau de serveurs gratuits, ou de nœuds, qui redirigent aléatoirement le trafic internet entre les différents serveurs afin de masquer l'origine des données. Tor Browser peut considérablement améliorer la vie privée et l'anonymat des internautes. Dans ses documents internes, la NSA a même qualifié Tor de roi de l'anonymat sur internet. C'est un programme hautement sécurisé avec une faible latence.

Dans ce guide, nous allons expliquer les origines de Tor, comment le réseau fonctionne, comment vous pouvez l'utiliser et y contribuer, ainsi que les nombreuses autres particularités de Tor.

En savoir plus...

Qu'est-ce que Tor ?

L'histoire incroyable de Tor

Comment Tor fonctionne

Comment utiliser Tor pour protéger votre vie privée

Connectez-vous avec Tor maintenant

Autres informations

Qu'est-ce que Tor ?

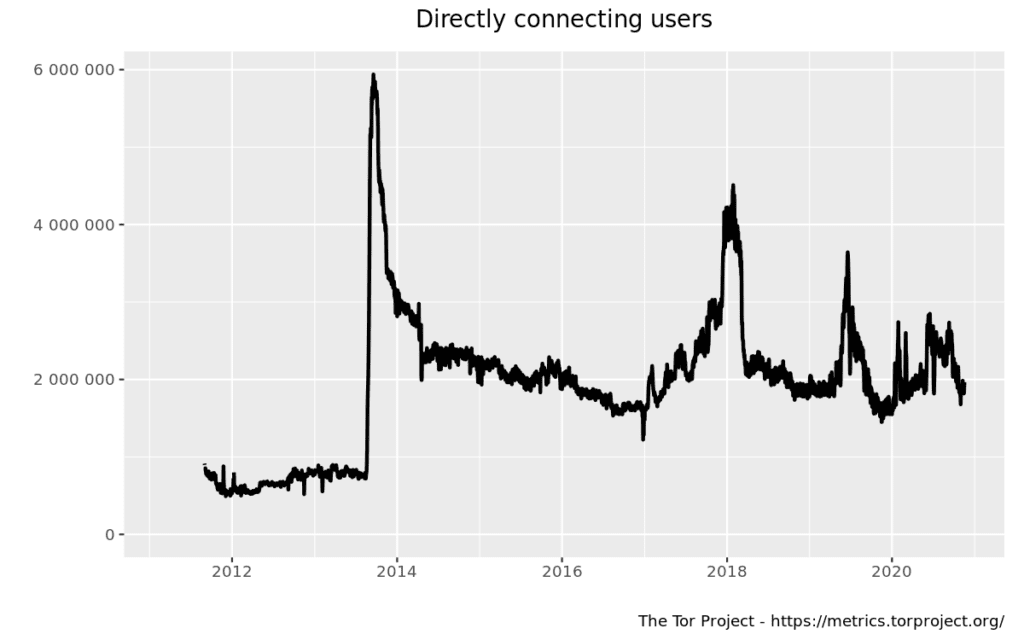

Tor est l'abréviation de The Onion Router. Il est souvent perçu de manière négative par la presse et les administrations publiques, mais il présente de nombreux avantages. Les journalistes et leurs sources s'appuient sur ce réseau pour communiquer de manière sécurisée et anonyme, sans crainte d'ingérence. La communication sécurisée est essentielle dans les cas de dénonciation comme les révélations d'Edward Snowden. De même, Tor est important pour les services de sécurité, car il permet des opérations et des enquêtes secrètes en ligne. Tor compte actuellement environ deux millions d'utilisateurs quotidiens dans le monde, la plupart d'entre eux étant originaires des États-Unis, d'Allemagne et de Russie.

Comme dans le cas d'un VPN, vous pouvez utiliser Tor pour masquer votre adresse IP et rendre votre trafic internet anonyme. L'utilisation de Tor Browser vous permet également d'accéder au dark web et d'exécuter un service secret de manière anonyme. En général, Tor Browser ne rendra pas anonyme l'ensemble de votre trafic internet, c'est pourquoi il est utilisé en combinaison avec un VPN.

Se connecter à Tor via un réseau VPN est un excellent moyen de préserver votre confidentialité et votre sécurité sur internet. Non seulement vos données de navigation seront protégées par votre VPN, mais votre adresse IP personnelle sera également masquée par le nœud d'entrée de Tor.

L'histoire incroyable de Tor

Tor : les premiers pas

Les forces armées américaines se sont toujours appuyées sur un vaste réseau d'espions situés dans le monde entier pour recueillir des informations confidentielles. Lorsque ces informations sont devenues de plus en plus numériques dans les années 1990, les autorités ont réalisé à quel point il serait utile que leurs agents puissent communiquer en ligne.

Les espions n'auraient plus besoin de radios encombrantes, ni de déchiffrer les messages dans les journaux pour obtenir des informations. Mais l'armée américaine était également consciente que la façon dont un réseau internet était structuré constituait une menace sérieuse pour l'identité et la sécurité de ses sources. Il serait très facile de détecter qui communique avec les serveurs exploités par les services de renseignement ou l'armée américaine.

Imaginez une ONG découvrant que l'un de ses membres se connecte fréquemment au forum réservé aux membres d'une base militaire, ou une grande entreprise remarquant qu'un employé ouvre fréquemment le site web d'une agence gouvernementale. Sans un réseau mondial assurant l'anonymat, les agents d'espionnage, la police et les autres organisations gouvernementales ne seraient pas en mesure de communiquer efficacement avec leurs sources ou de mener des enquêtes secrètes.

Au milieu des années 1990, le United States Naval Research Laboratory des États-Unis a entrepris des recherches pour trouver une solution. Il a commencé à développer un moyen permettant de rediriger des données cryptées à travers un réseau d'ordinateurs placés dans le monde entier. Cette méthode permet de masquer à la fois l'origine et la destination de toutes les données. Après 1997, le projet a été développé par la Defense Advanced Research Projects Agency (DARPA).

Mais comment un tel réseau authentifierait-il ses utilisateurs ? Et comment un tel réseau resterait-il indétectable ? Qui d'autre pourrait profiter de la possibilité d'accéder à un réseau internet non censuré de manière anonyme ?

Un programme public au lieu d'une arme secrète

Nous pouvons émettre des hypothèses sur ces questions, mais pour les historiens, il est difficile de déterminer les débats auxquels ont participé les organisations militaires et de renseignement concernées, et quels arguments qui les ont convaincus de mettre le logiciel à la disposition du public sous une licence libre, en 2002. La responsabilité de la préservation du projet a été confiée à Electronic Frontier Foundation (EFF), qui a ensuite cédé le contrôle au Projet Tor. La majorité de ses fonds proviennent toujours du gouvernement des États-Unis, bien que le gouvernement de la Suède contribue également de manière significative.

Les raisons de l'implication des autorités dans le projet Tor peuvent sembler contradictoires. le gouvernement veut continuer à utiliser le réseau Tor pour masquer la source de ses attaques, pour infiltrer les mouvements de défense des droits sociaux, et pour permettre à ses espions de communiquer des renseignements en toute sécurité. D'un autre côté, tout le monde bénéficie d'un outil qui permet de masquer la source du trafic et de se protéger en ligne.

Avec et contre le gouvernement

Mais pour pouvoir utiliser ce programme sans éveiller les soupçons, le gouvernement doit promouvoir le réseau Tor comme une technologie libératrice et habilitante pour ceux qui veulent s'affranchir du contrôle des autorités. Il ne doit pas se contenter de le promouvoir en faisant parler de lui, mais aussi en faisant en sorte que le logiciel soit réellement efficace et approuvé par les mêmes personnes sur lesquelles le gouvernement souhaite recueillir des informations.

Le gouvernement devait céder un peu de pouvoir pour le conserver. Cet équilibre compliqué est probablement aussi la raison pour laquelle le gouvernement américain s'est fait un nom à la fois en tant que fervent partisan et féroce attaquant de cette technologie.

Les organisations telles que le gouvernement américain ne sont pas entièrement uniformes, et comprennent sans aucun doute des acteurs qui tentent honnêtement de protéger les droits civils, ainsi que ceux qui souhaitent renforcer les structures autoritaires.

Peut-on trouver un équilibre entre le pouvoir et la liberté ?

Pour utiliser le réseau Tor à notre avantage, nous devons comprendre comment il fonctionne et quelles sont ses limites. Le code open source de Tor nous permet de comprendre exactement ce qui se passe derrière ce programme et de vérifier l'implémentation d'un chiffrement sécurisé.

Comment Tor fonctionne dans l'ombre

Imaginons que les ordinateurs et internet n'existent pas et que les utilisateurs communiquent encore par ce que nous appelons aujourd'hui le courrier traditionnel.

Maintenant, disons que vous voulez acheter un livre. Comment pouvez-vous le faire sans sortir de chez vous ? Vous pourriez utiliser les pages jaunes pour trouver l'adresse d'une maison d'édition, puis envoyer une carte postale.

Sur cette carte, vous pouvez exprimer le désir d'obtenir un livre que vous aimez, et vous pouvez inclure votre propre adresse afin que l'éditeur sache où l'envoyer.

Le problème est que tout le monde le long de ce circuit de livraison peut connaître ce que chacun veut lire. Ils peuvent faire des copies de tout ou simplement tenir des listes de ceux qui ont fait des demandes.

Les enveloppes protègent le contenu

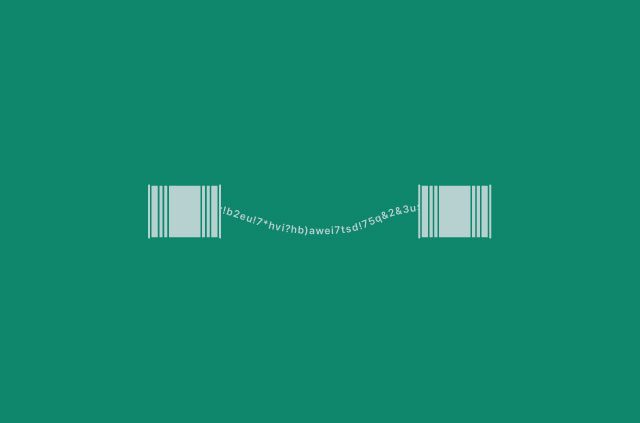

Un niveau de protection simple consisterait à placer les demandes dans des enveloppes scellées. Ces sceaux cryptographiques sont impossibles à ouvrir sans les abîmer, de sorte que le bureau de poste ne pourrait que tenir des listes de ce qui est livré et où, sans connaître le contenu des enveloppes.

Ces informations qui concernent, par exemple, la taille et le poids de l'enveloppe, ainsi que l'identité de l'expéditeur et du destinataire, sont appelées métadonnées.

Les métadonnées sont très révélatrices du contenu. Par exemple, il suffit de regarder l'enveloppe pour savoir si vous avez reçu une amende pour excès de vitesse. Et le facteur aussi.

Cela ressemble beaucoup à la façon dont une connexion internet fonctionne aujourd'hui. Les sceaux cryptographiques vont encore plus loin en étant impossibles à déchiffrer. Ces dernières années, le chiffrement de base, comme le protocole TLS (Transport Layer Security), est devenu une norme sur le Web. Vous saurez quand il est actif, car une icône de verrouillage apparaîtra dans votre barre d'adresse.

Les circuits Tor reposent sur un système de nœuds

Pour envoyer des requêtes anonymement dans le réseau Tor, vous commencez par établir un circuit Tor. Pour cela, vous envoyez votre « carte postale scellée » à un nœud Tor aléatoire. Il peut être une adresse privée ou professionnelle, la maison de votre voisin ou un grand établissement dans un pays lointain. C'est votre nœud d'entrée, et tous vos messages seront envoyés à partir de cette adresse. Tous les messages que vous recevrez seront également envoyés à cette adresse.

Votre nœud d'entrée transmet votre message à un autre nœud, qui le transmet à son tour à un autre nœud : (le nœud de sortie). Seul le nœud de sortie connaît l'adresse de votre destinataire.

Voici une explication du système de nœuds :

- Le nœud d'entrée peut connaître votre identité, mais pas ce que vous demandez ni à qui vous le demandez.

- Le nœud intermédiaire ne peut rien connaître. Il est important, car il sépare le nœud de sortie et le nœud d'entrée l'un de l'autre.

- Le nœud de sortie ne peut connaître que ce que vous demandez, mais pas qui vous êtes. Idéalement, vous utiliserez TLS pour chiffrer votre demande de bout en bout, de sorte que le nœud de sortie puisse savoir à qui est adressée votre requête, mais pas le contenu de celle-ci.

Tor est géré par des bénévoles

Un système comme Tor fonctionne théoriquement comme un courrier postal, mais l'effort nécessaire pour acheminer le courrier et sceller les enveloppes serait gigantesque. Le principe de Tor est beaucoup plus simple, mais le réseau repose toujours sur des bénévoles qui installent des nœuds Tor dans leurs serveurs ou chez eux.

Le nœud de sortie est le point le plus fragile de cette chaîne. Si la connexion au site web que vous visitez ne bénéficie pas d'un chiffrement TLS, rien ne garantit que le nœud de sortie n'enregistre pas le contenu de vos requêtes, ne le modifie pas ou n'y injecte pas un malware. Si votre système n'est pas correctement configuré, des éléments tels que les cookies, ou le contenu de vos communications, peuvent encore permettre de vous identifier.

Le dark web : utiliser les adresses .onion pour contourner les nœuds de sortie

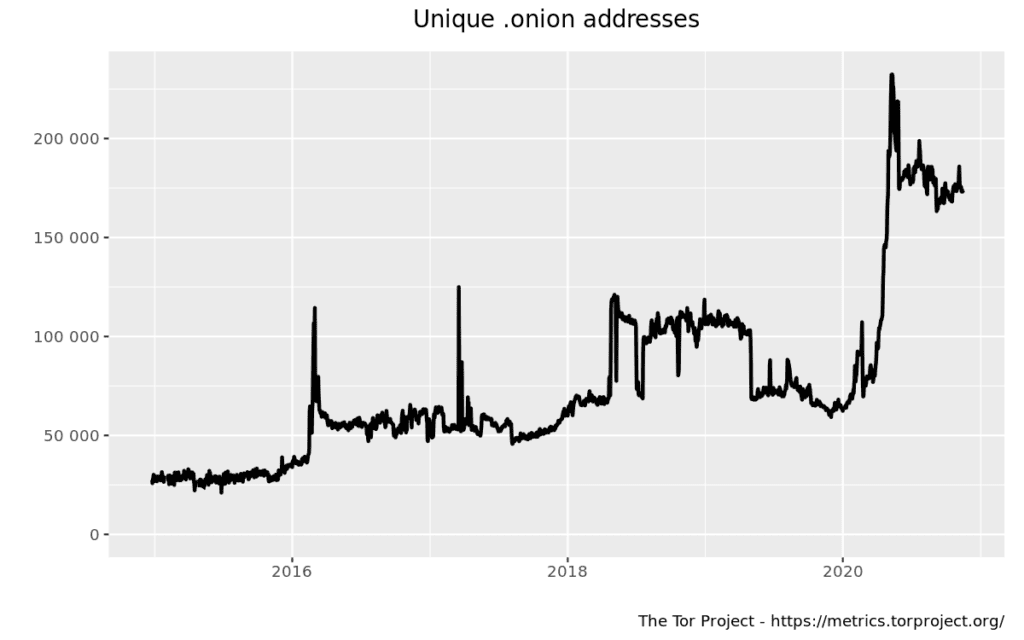

Il existe un moyen de contourner totalement les nœuds de sortie. Mais pour que cela fonctionne, le site web que vous visitez doit être configuré avec une adresse .onion. Cette adresse n'est pas comme un nom de domaine ordinaire, car il n'y a aucun moyen de l'enregistrer officiellement. Les domaines sont généralement des chaînes alphanumériques générées à partir d'une clé cryptographique publique. L'utilisation d'un tel domaine permet non seulement de se passer du nœud de sortie, mais aussi d'empêcher l'utilisateur et le site de savoir où se trouve chaque partie.

Deux sites web parmi les plus populaires utilisent cette option : Facebook https://facebookcorewwwi.onion/ et ExpressVPN http://expressobutiolem.onion/

Facebook fait également partie du petit nombre de sites pour lesquels des certificats TLS sont émis pour leurs sites .onion. Cela ne rend pas le contenu privé ou plus sécurisé, mais peut aider à identifier si le site auquel vous êtes connecté est vraiment celui que vous souhaitiez. De nombreux sites sont exclusivement accessibles via une adresse .onion, afin de ne pas être censurés et de garder leurs emplacements secrets. Cette partie d'internet est généralement appelée le dark web.

Le dark web est également connu pour héberger une grande variété de contenus illicites. En 2011, la plateforme en ligne The Silk Road a acquis une certaine notoriété parce qu'elle permettait aux utilisateurs de proposer et d'acheter des drogues et des produits de contrebande. Les serveurs accessibles par le biais des domaines .onion étant difficiles à localiser et leurs domaines impossibles à saisir, le dark web constitue théoriquement un abri idéal contre la censure et la loi.

Cependant, la plupart des offres sur le dark web, des armes à la pornographie en passant par la drogue, sont des escroqueries créées pour voler aux internautes curieux leurs bitcoins.

En pratique, les adresses .onion remplissent une autre fonction importante. Elles constituent un outil facile pour rendre vos appareils accessibles à l'intérieur de réseaux verrouillés dotés de pare-feux puissants, comme les résidences universitaires ou les bureaux. Si vous souhaitez exploiter un serveur personnel, par exemple dans un tel environnement, l'utilisation de Tor et d'une adresse .onion est un moyen pratique pour rendre ce système accessible de l'extérieur.

En pratique, les adresses .onion remplissent une autre fonction importante. Elles constituent un outil facile pour rendre vos appareils accessibles à l'intérieur de réseaux verrouillés dotés de pare-feux puissants, comme les résidences universitaires ou les bureaux. Si vous souhaitez exploiter un serveur personnel, par exemple dans un tel environnement, l'utilisation de Tor et d'une adresse .onion est un moyen pratique pour rendre ce système accessible de l'extérieur.

Tor est-il légal ?

L'utilisation de Tor ne se distingue pas juridiquement de l'utilisation de n'importe quel autre navigateur, et surfer sur le dark web n'est pas différent de surfer sur le deep web. Dans certaines régions, principalement dans les pays autoritaires où la censure est sévère, l'utilisation de Tor est à la fois nécessaire et peut être considérée comme subversive.

Vendre ou acheter des stupéfiants sur le dark web est illégal dès lors qu'il est interdit de le faire sur un site web ordinaire. Dans la plupart des juridictions, la navigation sur un site offrant un contenu illégal n'est pas illégale, mais le stockage (par exemple, la capture d'écran) d'un tel contenu et son enregistrement sur votre propre appareil le sont.

Tor Browser est développé pour assurer la confidentialité et la sécurité de vos données, mais ne baissez jamais vos gardes ! Faites attention aux informations que vous divulguez sur le dark web ! Ne téléchargez pas de logiciels et ne les installez pas !

Comment utiliser Tor pour protéger votre vie privée

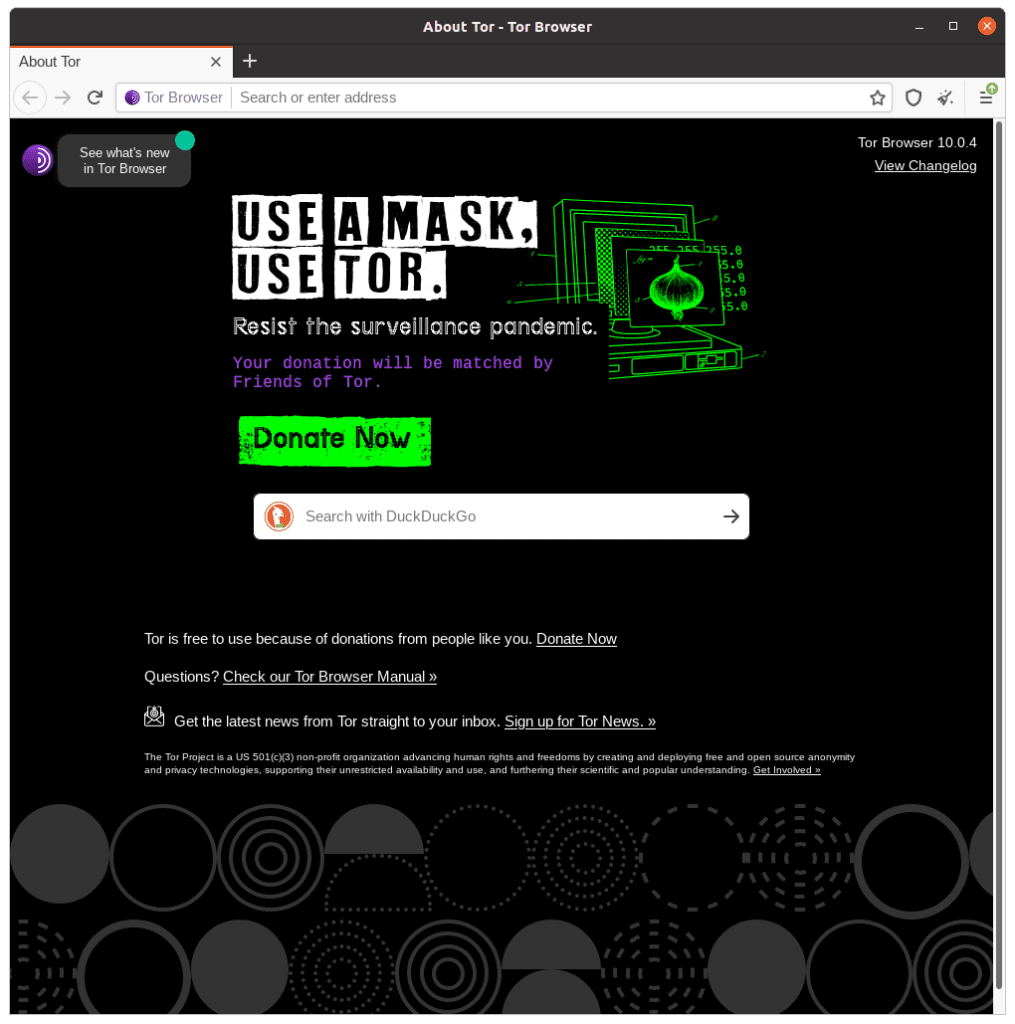

Connectez-vous en utilisant Tor Browser

Le moyen le plus habituel d'accéder au dark web ou d'utiliser le réseau Tor est d'utiliser Tor Browser. Ce navigateur ressemble à Firefox, mais il est optimisé pour la sécurité et la confidentialité. Les extensions NoScript et HTTPS Everywhere sont préinstallées pour vous protéger des exploits Flash ou Javascript malveillants. Il veille également à ce que les cookies soient supprimés au démarrage et à ce que les sites web n'aient accès à aucune information permettant de vous identifier.

Tor Browser est facile à utiliser. En fait, il ne nécessite aucune installation et vous pouvez simplement exécuter les fichiers .exe ou .dmg directement depuis votre clé USB. Cela permet de faire fonctionner le navigateur dans un environnement où il n'est pas possible d'installer des logiciels, comme à l'école ou au bureau.

Après avoir ouvert le navigateur, le système vous demandera des informations sur votre réseau. Si votre réseau n'est pas censuré, vous pouvez commencer à surfer sur internet immédiatement. Dans le cas contraire, vous serez invité à fournir des informations supplémentaires, telles que votre service proxy local, qui aideront le navigateur à contourner la censure.

Vous pouvez naviguer sur les sites web comme vous le faites habituellement. De plus, vous pouvez trouver des adresses sur le dark web. Il s'agit d'adresses se terminant par .onion où le serveur ne peut pas être facilement identifié, censuré ou saisi. ProPublica (http://propub3r6espa33w.onion/) et Facebook (https://facebookcorewwwi.onion) exploitent tous deux de tels serveurs, par exemple.

Tor Browser permet de sécuriser et de protéger votre vie privée, mais nous devons tout de même veiller à ne pas communiquer volontairement des informations qui pourraient compromettre notre sécurité sur internet.

Adoptez des habitudes de navigation sécurisées

Tor Browser ne peut pas vous permettre de faire tout ce que votre navigateur habituel peut faire, mais c'est pour une bonne raison. Ne soyez pas tenté d'installer des plugins ou des add-ons, car ils pourraient vous connecter à des serveurs extérieurs au réseau Tor, révélant votre adresse IP et d'autres informations sur votre historique de navigation.

Dans Tor Browser, vous devez vous assurer encore plus que d'habitude que vous vous connectez à des sites web HTTPS. Tout comme sur le Wi-Fi public, il n'y a aucun moyen de savoir qui gère le nœud de sortie, ou s'il est sécurisé. Il n'y a également aucun moyen de connaître les activités du nœud. Il peut lire, intercepter ou même modifier vos informations. Le nœud de sortie peut même essayer de supprimer complètement la sécurité TLS (Transport Layer Security) du site. Vérifiez donc toujours si le verrou dans la barre d'adresse est visible ! Sinon, un nœud de sortie malveillant peut établir une connexion cryptée entre lui-même et le serveur auquel vous vous connectez, ce qui signifie que le nœud de sortie peut lire le trafic entre vous et votre serveur.

Alors que Tor Browser supprime vos cookies et votre historique à chaque démarrage, surfer sur le Web peut activer des cookies compromettants qui seront chargés sur votre machine. Par exemple, si vous vous connectez à Facebook dans un onglet, des cookies peuvent vous identifier sur d'autres pages en tant qu'utilisateur spécifique de Facebook.

Faites également attention à tout contenu que vous téléchargez. Même les PDF et les documents Word peuvent contenir de petits bouts de code susceptibles de révéler votre adresse IP (Internet Protocol) personnelle. La solution la plus sûre consiste à ouvrir ces documents dans une machine virtuelle ou lorsque votre ordinateur est hors ligne.

Le réseau Tor protège vos métadonnées en les masquant. Si la charge sur le réseau Tor est très élevée (par exemple, si vous exploitez un site web très populaire sur le dark web), vous pourriez être identifiable en raison de votre trafic important.

Configurer Tor comme proxy

Naviguer n'est pas la seule chose que vous pouvez faire avec Tor. Il peut également être configuré comme un service proxy. Ainsi, toutes les données que vous utilisez sont redirigées vers ce réseau.

De nombreuses applications prennent en charge le proxy SOCKS5 utilisé par Tor. Pidgin, Adium, Dropbox, et les portefeuilles Bitcoin comme Core et Electrum vous permettent tous de rediriger votre trafic vers le réseau Tor afin que vous puissiez rester anonyme. Pour une solution vraiment anonyme, vous devez vous assurer de vous inscrire à tous vos comptes tout en étant connecté à Tor, de télécharger tous les logiciels via Tor, et de ne jamais vous connecter à ces services via un autre réseau internet.

Vous pouvez également utiliser Tor dans l'autre sens (un proxy inversé), c'est-à-dire rendre les services de votre serveur web disponibles à travers une adresse .onion. Cela vous protège, vous et vos utilisateurs, des nœuds de sortie malveillants et des divulgations non souhaitées de l'emplacement de serveur. Cela peut aussi rendre votre page disponible dans des localisations où votre site n'est pas disponible.

Il n'est pas recommandé de télécharger des torrents via le réseau Tor. Les clients BitTorrent modernes utilisent le protocole UDP qui ne fonctionne pas avec Tor. Par conséquent, vos données ne seront pas transmises du tout ou seront transmises en dehors de Tor, révélant ainsi votre adresse IP.

Se connecter à Tor via des passerelles et des VPN lorsque Tor est bloqué

Certains réseaux interdisent tout type de trafic Tor à travers leurs systèmes en mettant sur une liste noire tous les nœuds d'entrée identifiés. Pour contourner cette interdiction, vous pouvez vous connecter à une passerelle. Une passerelle fonctionne de la même manière qu'un nœud d'entrée, sauf que vous devez obtenir les adresses IP manuellement. L'utilisation d'une passerelle pour se connecter au réseau Tor ne présente pas d'inconvénients majeurs, mais dans de nombreuses situations, elle ne permettra pas de contourner les blocages de Tor. Pour de meilleurs résultats, connectez-vous d'abord à votre VPN, puis au réseau Tor.

Lorsque vous vous connectez à un VPN, ni les sites que vous visitez ni les nœuds d'entrée de Tor ne connaissent votre véritable localisation, mais la société VPN le sait. Cependant, la société VPN ne peut pas connaître le contenu de votre trafic, même si elle essaie de le faire, car le trafic est chiffré entre vous et le nœud d'entrée Tor.

Théoriquement, il est également possible de se connecter d'abord à Tor, puis de rediriger une connexion VPN vers ce réseau. Ainsi, il est impossible pour votre fournisseur VPN de savoir où vous êtes, et les nœuds de sortie ne peuvent pas surveiller ou modifier votre trafic. Cependant, cela ne contribue pas beaucoup à l'anonymat, c'est pourquoi la plupart des fournisseurs VPN ne prennent pas en charge cette fonctionnalité.

Que vous utilisiez Tor, un VPN ou une association des deux, les sites et réseaux peuvent obtenir différentes informations sur vous. Consultez le tableau ci-dessous pour trouver la solution la plus adaptée à vos besoins.

| Tor seulement | Tor avant, puis VPN/b> | VPN avant, puis Tor | VPN seulement | |

| Réseau local ou FAI peut surveiller votre trafic | Non | Non | Non | Non |

| Réseau local connaît votre localisation | Oui | Oui | Oui | Oui |

| Réseau local ou FAI sait que vous utilisez Tor | Oui | Oui | Non | N/A |

| Les nœuds d'entrée de Tor peuvent connaître votre localisation | Oui | Oui | Non | N/A |

| Les nœuds de sortie de Tor peuvent surveiller votre trafic | Oui | Non | Oui | N/A |

| VPN peut surveiller votre trafic | N/A | Oui | Non | Oui |

| Le VPN connaît votre localisation | N/A | Non | Oui | Oui |

* À noter : un fournisseur VPN digne de confiance ne conserve jamais d'informations relatives à votre trafic. Vous pouvez savoir si votre fournisseur VPN enregistre vos données en lisant ses conditions d'utilisation.

Comment partager des fichiers en toute sécurité grâce à Tor

Bien que vous ne devriez pas (et souvent vous ne pouvez pas) utiliser le réseau Tor pour masquer votre trafic de torrenting, le réseau Tor vous fournit l'un des moyens les plus pratiques pour partager des fichiers avec d'autres internautes. Il s'appelle OnionShare. Il a été développé par Micah Lee. En plus de sa sécurité, il est beaucoup plus pratique que d'envoyer des pièces jointes par e-mail ou encore utiliser Dropbox.

Avec Onionshare, il vous suffit de sélectionner le fichier sur votre ordinateur et un lien vers celui-ci sera généré. Vous pouvez ensuite partager ce lien avec le destinataire, via n'importe quelle application. Vous et le destinataire devrez garder le navigateur Tor ouvert pendant toute la durée du processus. Le partage de fichiers à l'aide de Tor garantit la confidentialité des données de localisation de l'expéditeur et du destinataire.

Onionshare est la seule méthode de partage de fichiers véritablement anonyme. Notez toutefois que toute personne disposant du lien sera en mesure de télécharger le fichier. Vous devez donc partager le lien en le cryptant, par exemple avec OTR (Off-The-Record).

Il existe également une option intéressante qui vous permet de quitter le serveur après le téléchargement de l'élément. Ainsi, vous pouvez être absolument certain que l'élément n'est accessible qu'une seule fois. Si votre contact l'a reçu, vous pouvez être sûr que personne d'autre ne le recevra.

Outils de protection de la vie privée pour les lanceurs d'alerte

SecureDrop (initialement appelé DeadDrop) est un logiciel qui facilite la transmission d'informations à la presse en toute sécurité via le réseau Tor. Il a été développé à l'origine par Aaron Swartz et est actuellement soutenu par la Freedom of the Press Foundation. Il a été adopté par ProPublica, The Intercept, The Guardian, et même ExpressVPN.

SecureDrop fonctionne sur un serveur appartenant à un journaliste ou à un organe de presse, qui n'est accessible que via Tor. Le lanceur d'alerte peut télécharger tous types de documents sur ce serveur, dans lequel il reçoit un code. Ce code unique peut être utilisé ultérieurement pour soumettre d'autres informations ou communiquer de manière sécurisée et anonyme avec les journalistes.

Tor pour Android

Orbot, le navigateur Tor pour Android, est disponible dans Google Play et dans le dépôt d'applications officiel du Guardian Project. Vous pouvez également utiliser Orbot comme proxy pour configurer d'autres applications, telles que Chat Secure, afin de rediriger le trafic vers le réseau Tor. Cette configuration vous offre des protections similaires à l'utilisation de Tor Messenger sur un PC.

Tor pour iOS

Tor n'est pas officiellement disponible sur les appareils iOS, mais les projets Tor recommandent aux utilisateurs iOS d'utiliser Onion Browser à la place. Certaines applications, comme Zap, intègrent également les fonctionnalités de Tor.

Tor pour Tails

The Amnesic Incognito Live System est un système d'exploitation basé sur Linux que vous pouvez exécuter à partir d'un DVD ou d'une clé USB. Il est fourni avec des logiciels de chiffrement avancés, comme Pretty Good Privacy (PGP) et OTR. Il redirige par défaut tout votre trafic vers le réseau Tor. Il est ainsi beaucoup plus facile de rester anonyme, et cela réduit également les risques de bugs ou de cyberattaques.

Vous pouvez l'utiliser partout facilement, et il n'est pas nécessaire de l'installer sur l'ordinateur que vous utilisez. TAILS vous permet de préserver la confidentialité de votre identité sur votre propre ordinateur ou sur un appareil public, en toute sécurité et en toute simplicité.

Tor est-il vraiment sécurisé ?

Bien que le réseau Tor soit généralement considéré comme sécurisé, il ne doit pas être surestimé par rapport à ce qu'il permet de faire. Des programmes comme Tor Browser et TAILS sont préconfigurés pour rediriger votre trafic vers le réseau Tor et minimiser le risque de fuite d'informations personnelles, mais il existe encore de nombreuses façons de compromettre la sécurité de votre identité par une entité tierce malveillante.

Dans le passé, les attaques ont attiré les utilisateurs vers des sites web vulnérables où un exploit javascript contourne le réseau Tor et révèle l'adresse IP de l'utilisateur.

Si un hacker parvient à prendre le contrôle d'une grande partie du réseau, il peut procéder à une analyse afin de déterminer la corrélation entre le trafic sur les nœuds d'entrée et le trafic sur les nœuds de sortie. Il pourrait alors déterminer qui consulte quel contenu.

Cette situation est particulièrement risquée pour les administrateurs de sites importants et populaires sur le dark web qui souhaitent conserver l'anonymat de leur localisation. Plus ils attirent d'utilisateurs, plus il est facile pour un hacker de savoir où se dirige le trafic.

Comment contribuer à Tor

Alors que le réseau Tor est toujours principalement financé par le gouvernement des États-Unis, il s'appuie sur les efforts des activistes et des bénévoles pour garantir sa sécurité. Des ressources supplémentaires au projet le rendront plus équilibré et moins dépendant du soutien gouvernemental et militaire. Vous pouvez soutenir le projet en faisant l'une des actions suivantes.

- Utilisez Tor. Vous bénéficierez vous-même de la protection de votre vie privée sur internet, et vous contribuerez également à faire de ce réseau un outil important pour les utilisateurs.

- Rejoignez la communauté Tor. C'est une plateforme avec des ressources utiles sur la façon dont vous pouvez contribuer avec vos compétences.

- Devenez un développeur Tor. Collaborer au développement du leader de l'anonymat est un atout majeur ! Vous pouvez contribuer avec toutes les compétences que vous avez pour améliorer la sécurité, la documentation et les fonctionnalités du projet Tor.

- Faites un don au projet Tor. Le projet Tor accepte Paypal, Dwolla et Bitcoin. Il y a encore tant à faire !

- Faire un don à un fournisseur de nœuds.

- Utilisez un relais. Si vous disposez d'une bande passante supplémentaire, vous pouvez faire fonctionner un relais depuis votre domicile ou votre propre serveur.

Alternatives à Tor Browser

Tor n'est pas le seul projet qui tente de faire d'internet un espace sécurisé et anonyme, bien qu'il soit de loin le plus populaire.

Voici d'autres projets qui s'engagent à préserver votre vie privée, votre sécurité et votre liberté sur internet :

- Ultrasurf est un système proxy pour Windows. Il est principalement utilisé pour contourner la censure, bien qu'il offre également une certaine protection de la vie privée grâce à son chiffrement avancé. Comme Tor, il est aussi largement financé par le gouvernement des États-Unis. Contrairement à Tor, le code source n'est pas open source.

- Freegate est un autre système proxy pour Windows, utilisé pour contourner la censure. Le réseau Freegate s'appelle Dynaweb. Il est également financé par le gouvernement américain.

- Java Anon Proxy est un réseau proxy open source basé sur Java. Il a été développé par un groupe de chercheurs d'universités allemandes. Les utilisateurs doivent cependant se méfier de son utilisation. Java Anon Proxy contient une fonctionnalité qui permet aux autorités policières d'émettre des injonctions de surveillance pour certains serveurs. De telles fonctionnalités comportent un risque d'abus similaire à celui des réseaux non sécurisés et remettent en question les fonctionnalités d'anonymat publicisées.

Comment utiliser Tor

Saviez-vous que l'utilisation de Tor est extrêmement simple ? Suivez ces étapes, et vous pourrez profiter d'internet de manière anonyme en un rien de temps !

1. Téléchargez Tor Browser

Tor Browser est disponible sur Windows, Mac, Linux et Android.

Téléchargez le fichier et enregistrez-le. L'installation est rapide et facile.

Sous Windows, double-cliquez sur le fichier .exe et sélectionnez un dossier de destination. Il peut également s'agir d'une clé USB.

Sous Mac OS X, vous devez double-cliquer sur le fichier .dmg et faire glisser le fichier dans un dossier distinct, tel que le dossier de l'application ou la clé USB.

Sous Linux, vous devez décompresser le fichier .tar.xz avec la commande ci-dessous.

tar -czvf tor-browser-linux64-[...].tar.xz

2. Ouvrez Tor Browser

Lorsque vous lancez Tor Browser pour la première fois, il vous sera demandé comment vous souhaitez vous connecter. Si vous n'êtes pas sûr de la configuration nécessaire pour votre réseau (la plupart du temps, ce n'est pas le cas), cliquez sur « continuer ». Sinon, cliquez sur « configurer » et répondez aux questions.

Astuce : Si Tor ne se connecte pas, ou si vous ne voulez pas que votre FAI sache que vous utilisez Tor, connectez-vous d'abord à votre VPN, puis ouvrez Browser.

3. Naviguez sur le Web de manière anonyme

Félicitations, vous utilisez maintenant Tor ! Vous pouvez naviguer sur internet de manière anonyme. Pour utiliser pleinement les fonctionnalités de sécurité de Tor, consultez la FAQ ou le guide d'ExpressVPN sur l'utilisation de Tor.

Vous voulez en savoir plus sur Tor ? Consultez la sélection d'articles d'ExpressVPN ci-dessous !

En savoir plus :

Pourquoi les interdictions de Tor sont impossibles à mettre en œuvre

Interdire Tor serait non seulement imprudent, mais aussi technologiquement irréalisable. En savoir plus sur les raisons pour lesquelles interdire Tor n'est pas une bonne idée.

Tor vs VPN

Alors que le réseau Tor et un service VPN sont tous deux excellents pour la confidentialité et la sécurité en ligne, ce sont des outils très différents. Découvrez en quoi Tor est différent d'un VPN.

Sites Tor et certificats SSL

Les propriétaires de sites Tor peuvent désormais ajouter des certificats SSL et TLS à leurs sites web. Découvrez comment le dark web devient plus sûr maintenant.

Comment bénéficier d'une messagerie privée

L'utilisation de Tor permet-elle de préserver la confidentialité de vos conversations ? Vous pouvez en être sûr ! Découvrez comment garder vos messages privés et anonymes.

ExpressVPN s'entretient avec Chuck McAndrew, un défenseur de Tor

Une bibliothèque publique du New Hampshire a affronté le département de la sécurité intérieure et a gagné. Lisez l'interview d'ExpressVPN avec le responsable informatique Chuck McAndrew.

ExpressVPN lance le service Tor Onion

ExpressVPN devient le premier fournisseur VPN à avoir un site .onion. Découvrez comment accéder au site ici.

Comment générer une adresse .onion sur Tor

Vous pouvez générer votre propre adresse virtuelle Onion ? Suivez ce guide pour configurer votre propre domaine .

9 sites .onion incontournables sur la dark web

Tor est votre porte vers un nouveau monde de contenus en ligne. Découvrez 9 excellents sites .onion.

Pourquoi plus d'applications devraient intégrer Tor

Il permet des connexions peer-to-peer cryptées de bout en bout sur le dark web. Pourquoi plus d'applications devraient intégrer Tor.

Prenez les premières mesures pour assurer votre sécurité en ligne. Essayez ExpressVPN sans courir le moindre risque.

Obtenez ExpressVPN