Симметричное и асимметричное шифрование: в чем разница, чем это важно?

Шифрование — явление довольно многогранное. Оно бывает разных видов и форм, важнейшими из которых являются симметрическое и асимметрическое шифрование. Оба этих вида играют важную роль в защите данных, но делают они это по-разному. Понимание разницы между ними поможет разобраться в тонкостях работы самых разных приложений и сервисов — от мессенджеров до онлайн-банков.

Из этого руководства вы узнаете основные различия между двумя этими методами. Мы также покажем вам, где они используются, и объясним, как они влияют на вашу защиту.

Что такое шифрование? Зачем нужны разные типы шифрования?

Шифрование превращает читаемые данные (простой текст) в нечитаемые (шифротекст), после чего расшифровать их можно только с помощью специального ключа. Механизмы шифрования встроены в смартфоны, браузеры и приложения, чтобы защитить ваши авторизационные данные, сообщения и файлы. В противном случае все другие пользователи той же сети, к которой вы подключены, от хакеров до владельцев и администраторов точки доступа (не говоря уже про провайдера), могли бы перехватывать ваш трафик и менять его.

Но шифрование бывает разным. Некоторые методы разработаны для быстрой и эффективной работы, другие полагаются на защищенный обмен ключами или цифровыми подписями. Универсального способа добиться идеального баланса защиты, качества работы и масштабируемости для каждой отдельной ситуации нет, поэтому-то современные системы используют разные типы шифрования, а также их комбинации.

Краткая история систем шифрования

Скрывать сообщения люди научились сразу же, как только у них появились свои секреты. Древние цивилизации использовали простые ручные шифры, в 20-м веке появились знаменитые шифровальщики Enigma. В 70-х годах прошлого века криптография с публичным ключом (PKC) совершила настоящую революцию в отрасли, позволив обмениваться зашифрованными сообщениями без предварительной встречи. Поколением позже алгоритм Advanced Encryption Standard (AES, «продвинутый стандарт шифрования»), обеспечивающий быструю и стабильную передачу данных, стал самым популярным в своем роде. Механизмы шифрования продолжают развиваться и сегодня, но суть у них остается прежняя: помогать людям хранить их секреты.

Подробнее: более подробная история шифрования приведена в нашем подробном руководстве.

Как шифрование защищает данные?

Безопасность алгоритма шифрования зависит от следующих параметров:

- Длина ключа: более длинные криптографические ключи обычно обеспечивают более надежную защиту, так как включают в себя больше возможных комбинаций.

- Сложность алгоритма: найти повторяющиеся или слабые элементы в сложных математических уравнениях существенно труднее.

- Секретность ключа: надежность шифрования прямо пропорциональна качеству защиты ключей.

- Качество реализации: даже самые надежные алгоритмы можно скомпрометировать плохими настройками или слабой кодовой базой.

Вкратце говоря, шифрование действительно безопасно, когда единственный реальный способ получить к вашим данным состоит в том, чтобы взять и угадать секретный ключ. Желательно также, чтобы на эти попытки угадать даже с современными компьютерами ушло неприлично много времени.

Что такое симметричное шифрование?

Симметрическое шифрование (оно же шифрование с симметричным ключом, криптография с симметричным ключом и криптография с секретным ключом) — это метод защиты данных с использованием единого общего ключа как для шифрования, так и для расшифровки данных. Его сила в простоте и эффективности. Такое шифрование идеально подходит как для защиты данных на вашем устройстве, так и данных, которыми вы обмениваетесь каждую секунду с приложениями.

Как работает симметричное шифрование

В данном случае обе стороны используют один и тот же секретный ключ. Вы создаете случайный надежный ключ, шифруете с его помощью данные, отправляете шифротекст получателю, а тот расшифровывает его с помощью того же самого ключа. Это простая математическая операция, которой требуется минимум вычислительных ресурсов, что делает симметричное шифрование в целом более быстрым, чем асимметричное.

Примеры алгоритмов симметричного шифрования

Несколько таких алгоритмов используются сегодня самым широким образом. Алгоритм шифрования, в сущности, это набор математических правил, описывающих, как именно ключ меняет данные в шифр и обратно. Задача алгоритма в том, чтобы добиться приватности данных. Разница между алгоритмами симметричного шифрования в том, что они обеспечивают разный баланс скорости, эффективности и защиты:

- AES — глобальный стандарт. Это так называемый блок-шифр, в которым данные защищаются путем разделения на блоки фиксированного размера. Этот алгоритм поддерживает разные ключи: 128-битные, 192-битные и 256-битные (чем ключ длиннее, тем лучше). Алгоритм AES защищает файлы на вашем ПК, защищает финансовые транзакции банков, а также формирует собой основу работы виртуальных частных сетей (VPN) и безопасных сайтов.

- ChaCha20-Poly1305 — это так называемый шифр потока, где данные шифруются не блоками, а постоянно. Такой формат обеспечивает очень быструю и эффективную работу, особенно на мобильных устройствах. Этот алгоритм почти всегда используется вместе с алгоритмом Poly1305 для работы механизма Authenticated Encryption with Associated Data (AEAD, «Авторизованное шифрование со связанными данными»). Фактически, это механизм два-в-одном, который шифрует ваш трафик для защиты и создает метку для подтверждения, что никто не менял зашифрованные данные.

- XChaCha20-Poly1305: это модифицированная версия ChaCha20, созданная для обработки больших объемов данных. Она применяет более длинное случайное число, используемое один раз, которое не дает хакерам перехватить и воспроизвести старые сообщения. Такое число выступает в качестве дополнительной меры защиты. Как следствие, этот алгоритм отлично подходит для систем, которые защищают одним и тем же ключом множество сообщений.

- Другие примечательные шифры: здесь можно привести в качестве примера Camellia, мощный блок-шифр вроде AES, а также Twofish и Serpent, которые лишь немного уступают AES. Все эти алгоритмы надежны, но встречаются относительно нечасто в современных системах.

Преимущества и недостатки симметричного шифрования

Симметричное шифрование отлично справляется с защитой больших объемов данных, а вот скорость работы здесь зависит от того, как организовано управление и обмен единым ключом шифрования.

| Преимущества | Недостатки |

| Скорость и эффективность: этот тип шифрования разработан для быстрой защиты больших объемов данных с использованием минимума вычислительных ресурсов. | Проблема обмена ключом: безопасно обмениваться ключом шифрования не так-то просто; перехват ключа поставит под угрозу все данные. |

| Небольшие системные требования: для работы симметричного шифрования требуются не так уж и много ресурсов ЦПУ и ОЗУ, что делает его подходящим для встроенных систем и мобильных устройств. | Сложности с управлением ключами: с ростом числа пользователей количество используемых ключей растет по экспоненте — n(n−1)/2, как утверждает Национальный институт стандартов и технологий (NIST), что делает управление ключами в больших сетях довольно сложной задачей. |

| Надежная защита: при использовании с современными шифрами (например, AES-256) и при качественной реализации этот тип шифрования может устоять перед практически любыми атаками. | Проблемы с масштабированием: необходимость парно использовать совместные ключи — камень преткновения для больших и динамичных сетей. |

| Простота: один ключ используется для шифрования и расшифровки данных, реализация симметричного шифрования также не требует особых усилий. | Нет встроенной аутентификации: ключ сам по себе не подтверждает личность отправителя, из-за чего для защиты от подмены трафика требуются дополнительные механизмы (например, коды авторизации сообщений, они же MACs). |

| Единая точка уязвимости: если совместный ключ окажется скомпрометирован, все прошлые и будущие коммуникации с его использованием будут в зоне риска. |

Что такое асимметричное шифрование?

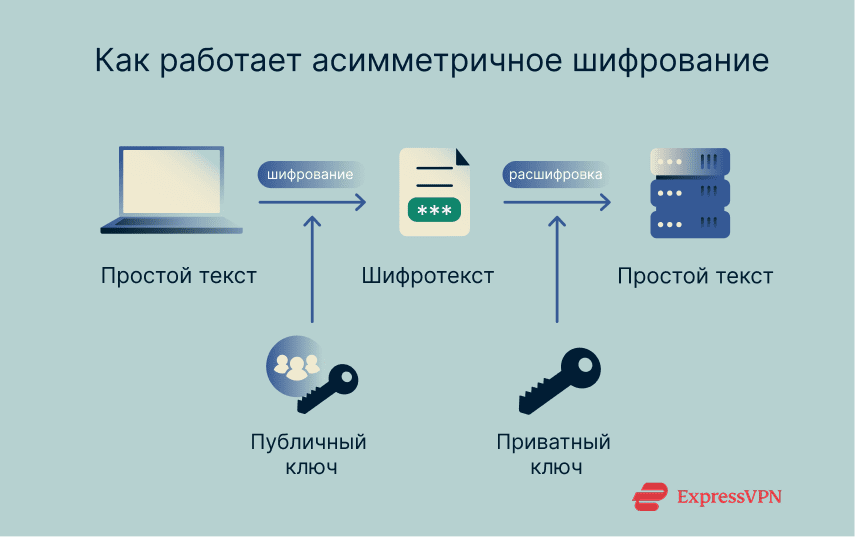

Асимметричное шифрование, оно же шифрование с асимметричным ключом или криптография с публичным ключом (PKC), это способ защиты ваших данных с помощью двух разных, но математически связанных при этом между собой ключей: публичного и приватного.

Такая система на базе двух ключей решает серьезную проблему киберзащиты: как обмениваться секретными сообщениями, не передавая при этом получателю заранее секретный ключ.

Как работает асимметричное шифрование

Если вы когда-нибудь задавались вопросом о том, как работает симметричное шифрование, то знайте: все просто и безопасно.

- Получение публичного ключа: если вы хотите отправить другу защищенное сообщение, сперва вам нужно получить публичный ключ друга.

- Шифрование сообщения: вы используете публичный ключ для «блокировки» сообщения. После этого расшифровать послание можно лишь с помощью соответствующего приватного ключа.

- Безопасная отправка сообщения: теперь вы можете отправить зашифрованное сообщение по любой сети — даже если его перехватят, его нельзя будет прочитать.

- Расшифровка сообщения: ваш друг получает сообщение и расшифровывает его с помощью приватного ключа для чтения.

PKC используется не только для защиты сообщений, это еще и основа механизма цифровых подписей. Вместо шифрования данных ваш приватный ключ используется для создания уникальной подписки сообщения. Все, кто имеет ваш публичный ключ, могут проверить такую подпись и убедиться, что сообщение отправили действительно вы, а также что посторонние его не меняли.

Примеры алгоритмов асимметричного шифрования

Алгоритмы асимметричного шифрования решают другие проблемы с защитой данных — от обмена ключами до подтверждения личности. Большинство из них основаны на сложных математических уравнениях, которые легко создаются, но практически нерешаемы без соответствующего приватного ключа.

- Алгоритм Ривеста-Шамира-Адлемана (RSA) — это оригинальный алгоритм с публичным ключом, который долгие годы лежал в основе интернет-защиты. Его сила в сложности факторизации больших полупростых чисел. Он используется и сегодня, но для современных систем всё чаще выбирают более эффективные альтернативы.

- Эллиптическая криптография (ECC) — это современная «рабочая лошадка» PKC. Этот алгоритм обеспечивает тот же уровень защиты, что и RSA, но с куда меньшими и более при этом быстрыми ключами. Такая эффективность позволяет использовать его как стандартное решение везде и всюду: от безопасных мессенджеров и криптовалют до подключений, которые вами смартфоны ежеминутно устанавливают в фоновом режиме.

- Алгоритм обмена ключами Диффи-Хеллмана (DH) не является алгоритмом шифрования как таковым. Это хитрый способ безопасного обмена общим секретным ключом между двумя сторонами в незащищенной сети. Фактически, это что-то вроде «цифрового рукопожатия», которое выполняется в фоновом режиме при подключении браузера к защищенному сайту или установке VPN-туннеля. В данном случае создается временный симметричный ключ, необходимый для остальной части сессии.

- Алгоритм цифровой подписи (DSA) — как можно догадаться по названию, этот алгоритм используется исключительно для создания цифровых подписей. Такие подписи доказывают, что сообщение или файл действительно были отправлены определенным отправителем и не были изменены после этого. Фактически, это инструмент проверки обновлений ПО и аутентификации официальных документов.

- Постквантовая криптография (PQC) — это следующее поколение алгоритмов, работающих с публичными ключами. Популярные сегодня методы, в том числе RSA и ECC, будут уязвимы перед будущими квантовыми компьютерами. Алгоритмы PQC разрабатываются таким образом, чтобы защищать данные даже от угроз будущего.

Преимущества и недостатки асимметричного шифрования

Основное преимущество асимметричного шифрования — способность создавать доверие и безопасно обмениваться ключами в публичных сетях. Это компенсируется более медленной и требовательной к вычислительным ресурсам работой. Давайте подробнее рассмотрим плюсы и минуты этого типа шифрования:

| Преимущества | Недостатки |

| Безопасный обмен ключами: вы можете безопасно обмениваться публичным ключом в незащищенных сетях, не компрометируя при этом приватный ключ. Это позволит отправлять вам зашифрованные сообщения, открыть которые сможете только вы. | Качество работы: математическая база асимметричного шифрования очень сложная. Из-за этого соответствующие алгоритмы работают медленнее симметричных и не подходят для обработки больших объемов данных. |

| Аутентификация и отказоустойчивость: подписывая сообщение своим приватным ключом, вы подтверждаете свою личность. Любой желающий сможет воспользоваться вашим публичным ключом, чтобы проверить, что сообщение действительно отправлено вами. | Уровень минимальных системных требований: медленная скорость работы сопряжена с активным расходом ресурсов процессора и энергии, что может быть проблемой для маломощных устройств (смартфонов и сенсоров умного дома). |

| Гибкость: этот тип шифрования можно использовать почтовых приложений, онлайн-банкинга и электронной торговли, а также для защиты подключений Secure Sockets Layer (SSL) / Transport Layer Security (TLS), которые активно применяются для интернет-трафика. | Большие ключи: чтобы добиться того же уровня защиты, какой можно получить от симметричного шифрования, асимметричные ключи должны быть гораздо длиннее. Например, ключ RSA-2048 считается эквивалентом симметричного 128-битного ключа. |

| Неопровержимость: подпись создается с помощью уникального приватного ключа, так что отправитель не сможет отрицать отправку сообщения. Это крайне важно в юридической и финансовой сферах. | Угроза со стороны квантовых вычислений: распространенные асимметричные алгоритмы, такие как RSA и ECC, уязвимы перед лицом будущих квантовых компьютеров, которые могут решать лежащие в их основе уравнение относительно быстро. |

Симметричное и асимметричное шифрование: ключевые различия

Ключевые различия между этими типами шифрования заключаются не в том, какое из них надежнее, а в том, где они нашли свою точку равновесия между скоростью, удобством управления ключами и способностью устанавливать доверие.

Скорость и качество работы

При работе с большими объемами данных есть смысл использовать только симметричное шифрование: оно обрабатывает трансляции и большие данные с минимальной задержкой и с использованием минимум ресурсов аккумулятора. Асимметричные алгоритмы лучше годятся для других задач (не менее важных) — рукопожатия, выбора ключа и цифровых подписей. Асимметричные алгоритмы подходят для установки доверия, симметричные — для обработки данных.

Управление ключами и распределение

Симметричным системам необходим безопасный способ обмена ключами и план их ротации. Чем больше предполагается пользователей у таких систем, тем сложнее всё это становится. Асимметричные системы решают эту проблему с помощью открытой публикации публичных ключей и блокировки приватных ключей: каждый пользователь или сервис имеет одну пару ключей, которую можно использовать сразу со множеством третьих лиц, не рискуя при этом компрометацией приватного ключа.

Реальные примеры использования

Разные задачи требуют разных подходов к выбору шифрования, учитывающих соответствующие требования:

Сценарии для симметричного шифрования

Используйте симметричное шифрование, когда важнее всего скорость и эффективность работы:

- Большие объемы данных: базы данных, файловые системы, потоковый контент.

- Минимум доступных ресурсов (ЦПУ/ОЗУ): устройства Интернета вещей, встроенные устройства, мобильные приложения.

- Большая нагрузка: защищенная коммуникация в реальном времени, потоковые видео, онлайн-игры.

- Симметричное шифрование является стандартом защиты файлов, баз данных и резервных копий, а также (после первоначального рукопожатия) VPN-туннелей, которым позволяет быстро обрабатывать данные.

Сценарии для асимметричного шифрования

Асимметричная криптография нужна в тех случаях, когда приоритет №1 — это защита и идентификация, например:

- Цифровые подписки: проверка, что обновление ПО или документ действительно получены из правомочного источника и не были изменены.

- Безопасные мессенджеры: защита частной переписки с помощью сквозного шифрования (E2EE).

- Криптовалюты: защита цифрового кошелька и авторизация транзакций в блокчейне.

- Защищенная работа в Сети (SSL/TLS): система управления цифровыми сертификатами, позволяющая убедиться в подлинности сайта и защитить подключение к нему.

Какое шифрование безопаснее?

По умолчанию не побеждает ни один из форматов; оба исключительно безопасны, если использовать их вместе с современными алгоритмами, достойной степенью случайности, правильными режимами и аккуратной работой с ключами. Основные риски обычно связаны с математикой: слабыми ключами, проблемными реализациями, плохим выбором протоколов и проблемами с хранилищем данных. Таким образом, правильный ответ заключается в том, чтобы корректно использовать асимметричное шифрование для настройки и подписей, а симметричное — для обработки данных.

Сравнительная таблица

| Симметричное | Асимметричное | |

| Ключи | Общий ключ для шифрования и расшифровки | Два ключа: публичный (общий) и приватный (тайный) |

| Обмен ключами | Сложно: нужно как-то передать ключ безопасным образом | Встроенный, достаточно поделиться вашим публичным ключом |

| Скорость | Очень высокая, отлично подходит для больших объемов данных | Невысокая, что подходит для установки подключения и мелких задач |

| Масштабируемость | Сложно: каждому пользователю требуется уникальный ключ | Просто: каждому пользователю нужна только одна пара ключей |

| Идентификация | Невозможна без дополнительных инструментов | Цифровые подписи позволяют подтвердить личность |

| Типовые задачи | Шифрование файлов, дисков, VPN-данных и трафика сайтов после установки подключения | Рукопожатия, цифровые подписи, обмен ключами |

| Примеры | AES, ChaCha20 | RSA, ECC |

Гибридный подход: лучшее от двух миров

Современные протоколы специально используют оба типа шифрования. Асимметричное шифрование позволяет незнакомцам подтвердить свою личность и договориться об использовании ключей, не делясь для этого паролем. Симметричные шифры затем быстро и эффективно обрабатывают данные. По такой модели работает сквозное шифрование (E2EE) в безопасных мессенджерах: устройства выполняют рукопожатия с публичным ключом для защищенного обмена ключами, а затем защищают переписки с помощью симметричных шифров.

Разработанный ExpressVPN протокол Lightway работает по той же схеме: рукопожатие с публичным ключом устанавливает краткосрочные ключи, быстрый шифр AEAD защищает туннель, а периодическая замена ключей обеспечивает совершенную прямую секретность.

Поэтому правильно использовать не что-то одно, а всё, но по порядку. Аутентификация и обмен ключами — это асимметричное шифрование. Рабочая нагрузка — симметричное шифрование. Также не помешает использовать ротацию ключей, чтобы максимально уменьшить тяжесть последствий возможной утечки данных. Оценивая инструменты, ищите в них именно такой подход, а если вы разрабатываете собственные системы, стройте их на основе этого принципа.

Как шифрование поддерживает приватность данных и VPN

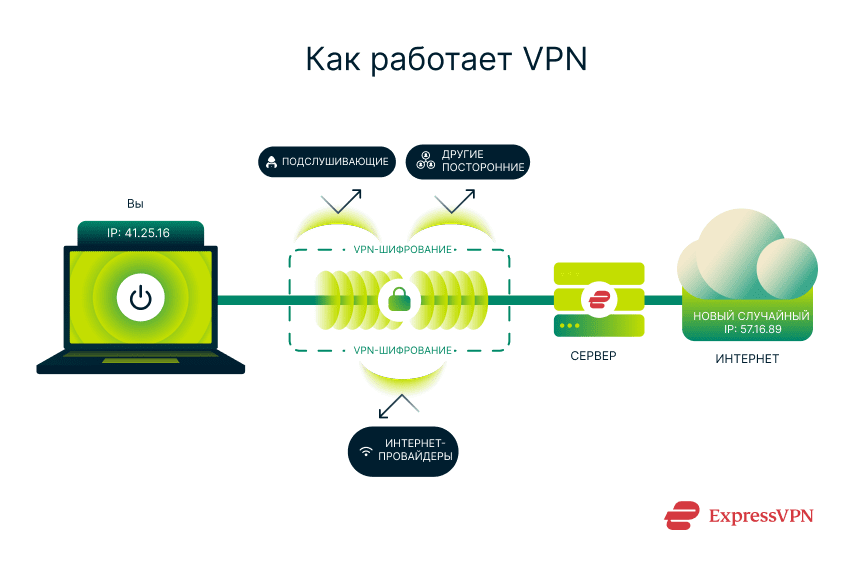

VPN создает защищенный туннель между вашим устройством и Интернетом для обеспечения безопасной передачи данных. Пока вы используете VPN, весь ваш трафик направляется через этот туннель. Ваши данные сперва шифруются и только потом покидают устройство. Провайдер может увидеть, что вы подключены к VPN-серверу, но не сможет прочитать данные, проходящие через VPN-туннель, и узнать, какие сайты вы посещаете и какие файлы загружаете.

Когда зашифрованный трафик достигает VPN-сервера, он расшифровывается и отправляется к финальному адресату в Сеть. Это защищает ваш личный IP-адрес и данные о местоположении: сайты видят запросы, поступающие от VPN-сервера, а не от вас. Для входящего трафика этот процесс выполняется в обратном порядке, что обеспечивает тому полную защиту на пути к вашему устройству. Это гарантирует, что ваш трафик будет скрыт от посторонних, которые могут попытаться его перехватить.

VPN-сервисы обычно используют такие зашифрованные протоколы, как WireGuard и OpenVPN, которые используют как симметричное, так и асимметричное шифрование. Некоторые сервисы разрабатывают собственные протоколы — например, ExpressVPN создал протокол Lightway, отличающийся скоростью и стабильностью работы даже в условиях переключения между сетями (например, с Wi-Fi на мобильный трафик).

Почему оба типа шифрования так важны? Приложение аутентифицирует сервер и соглашается с выбранным новым ключом, используя асимметричную криптографию, а для защиты всего трафика используются более быстрые симметричные шифры (AEAD) — например, ChaCha20-Poly1305, которые шифруют трафик и проверяют, что тот не был изменен после отправки.

Lightway от ExpressVPN использует этот гибридный подход. Для поддержания совершенной прямой секретности он меняет ключи — если один из них окажется скомпрометирован, на другие сессии это не повлияет, даже если вы переключаетесь между сетями.

ЧаВо: популярные вопросы про симметричное и асимметричное шифрование

В чем разница между симметричным и асимметричным шифрованием?

Разница довольно простая. Симметричные алгоритмы используют общий секретный ключ. Это быстрый и эффективный формат, но здесь важно безопасно обменяться ключом. Асимметричные алгоритмы используют пару из публичного и приватного ключей. Они работают медленнее, но позволяют проверять личность отправителя и безопасно обмениваться ключами. Асимметричное шифрование используется для алгоритмов рукопожатия и подписей, симметричное — для массовой обработки данных после установления доверия между участниками обмена информацией.

Алгоритм AES является симметричным или асимметричным?

Advanced Encryption Standard (AES) — это симметричный алгоритм. В нем для шифрования и расшифровки данных используется один и тот же ключ, что позволяет защищать с его помощью файлы, базы данных, резервные копии и фазу данных протокола HTTPS и VPN-туннелей. Он поддерживает 128/192/256-битные ключи, и AES-256 из них самый надежный. Так как обе стороны коммуникации должны использовать один и тот же ключ, алгоритм AES часто сочетается с асимметричным алгоритмом рукопожатия для определения нового ключа сессии.

Приведите пример асимметричного шифрования?

Алгоритм Ривеста-Шамира-Адлемана (RSA) и эллиптическая криптография (ECC) используются для HTTPS-рукопожатия: ваш браузер использует публичный ключ сайта для защиты ключа разовой сессии, восстановить которую можно только с приватным ключом. Та же модель лежит в основе почтовых протоколов Pretty Good Privacy (PGP) / Secure/Multipurpose Internet Mail Extensions (S/MIME), Secure Shell (SSH), подписей кода и криптовалютных кошельков. Асимметричные протоколы помогают, что называется, установить доверие, а симметричные протоколы занимаются обработкой данных.

Когда стоит использовать симметричное и асимметричное шифрование?

Симметричное шифрование — это скорость, поэтому его стоит использовать для передачи крупных файлов, хранения, потоковых трансляций и записи уровней после рукопожатия; оно также подходит для устройств с ограничениями. Асимметричное шифрование нужно при начале работы — для подтверждения личности и обмена ключами через незащищенные сети. Большинство систем используют оба типа шифрования: асимметричное укрепляет доверие, симметричное защищает сессию.

Сделайте первый шаг и защитите себя в Сети. Начните работу с ExpressVPN без риска.

Получить ExpressVPN