Verschlüsselungsprotokolle erklärt: Was sie sind und wie sie funktionieren

Stell Dir vor, Du würdest einen wichtigen Brief ohne Umschlag verschicken. Jeder, der ihn unterwegs in die Hände bekommt, könnte ihn lesen. Genau das passiert, wenn Deine Daten ungeschützt durch das Internet wandern. Verschlüsselungsprotokolle lösen dieses Problem, indem sie Deine Informationen in einem sicheren, verschlüsselten Format verpacken, sodass sie nur vom vorgesehenen Empfänger wieder entschlüsselt werden können.

In diesem Artikel erklären wir Dir anschaulich, was Verschlüsselungsprotokolle sind, warum sie für die moderne Sicherheit unverzichtbar sind und wie sie funktionieren.

Was ist ein Verschlüsselungsprotokoll und warum ist es wichtig?

Ein Verschlüsselungsprotokoll ist eine Reihe von Regeln, die einen oder mehrere Verschlüsselungsalgorithmen nutzen, um eine bestimmte Sicherheitsfunktion auszuführen. Während das Protokoll definiert, wie und wann die Verschlüsselung angewendet wird, beschreibt der Algorithmus die Methode, mit der lesbare Daten (Klartext) mithilfe eines kryptografischen Schlüssels in ein unlesbares Format (Chiffretext) umgewandelt werden. Ohne den entsprechenden Schlüssel ist eine Rückverwandlung in die ursprüngliche Form nicht möglich.

Zu den häufig verwendeten Verschlüsselungsalgorithmen gehören:

- Advanced Encryption Standard (AES): Dieser symmetrische Algorithmus unterstützt 128-, 192- und 256-Bit-Schlüssel und genießt das Vertrauen der US-Regierung. Er wird weltweit von Regierungen, darunter auch von denen in Deutschland, Österreich und der Schweiz, sowie von Organisationen zur Sicherung vertraulicher Informationen eingesetzt.

- Rivest-Shamir-Adleman (RSA): Ein weit verbreiteter asymmetrischer Algorithmus, dessen Sicherheit auf der Schwierigkeit beruht, sehr große Primzahlen zu faktorisieren.

Normalerweise kombinieren Verschlüsselungsprotokolle mehrere Algorithmen, von denen jeder eine bestimmte Rolle spielt. So kann ein Protokoll beispielsweise einen asymmetrischen Algorithmus wie RSA verwenden, um Schlüssel sicher auszutauschen, und dann zu einem symmetrischen Algorithmus wie AES wechseln, um die eigentlichen Daten zu verschlüsseln. Beispiele hierfür sind das Transport Layer Security (TLS) / Secure Sockets Layer (SSL)-Protokoll für sicheres Surfen im Internet, Secure Shell (SSH) für sicheren Fernzugriff und Internet Protocol Security (IPsec) für verschlüsselten Netzwerkverkehr.

Mehr erfahren: Lies mehr über die Geschichte der Verschlüsselung, von alten kryptografischen Tools bis hin zu den fortschrittlichen Verfahren, die heute verwendet werden.

Wie funktionieren Verschlüsselungsprotokolle?

Das hängt von ihrem Zweck und den verwendeten Algorithmen ab. Die meisten nutzen entweder eine symmetrische oder eine asymmetrische Verschlüsselung (oder eine Kombination aus beiden), um Daten zu schützen.

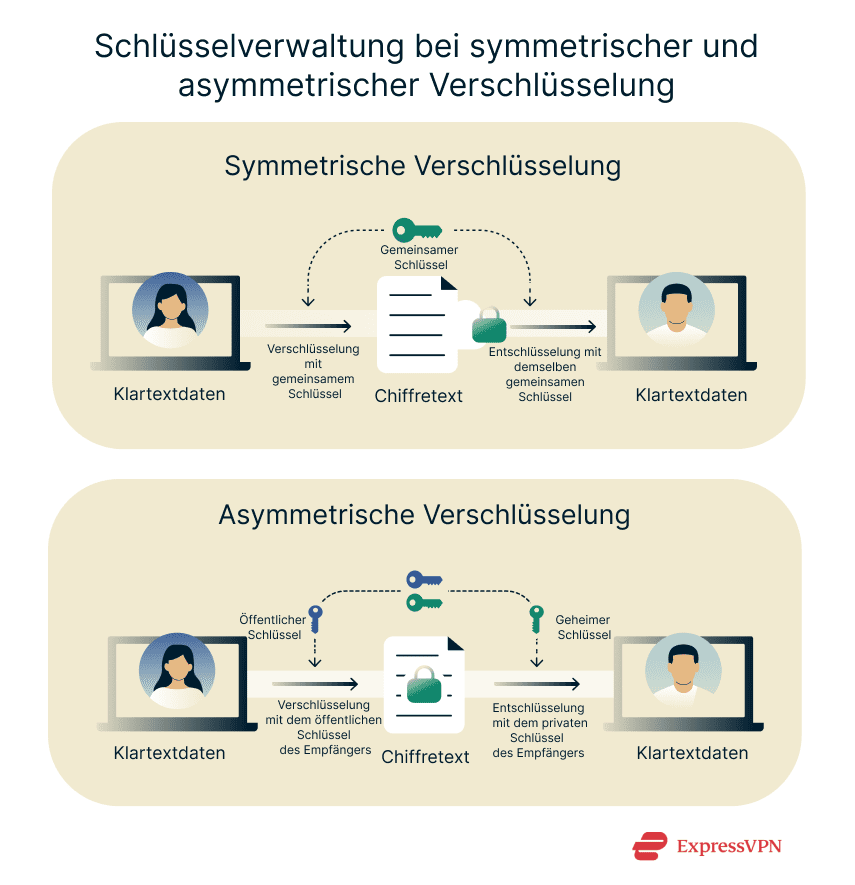

Symmetrische vs. asymmetrische Verschlüsselung

Bei der symmetrischen Verschlüsselung wird derselbe Schlüssel sowohl zum Verschlüsseln als auch zum Entschlüsseln der Daten verwendet. Das macht sie schnell und effizient, was ideal für die Verarbeitung großer Datenmengen oder für die Echtzeitkommunikation ist. Ein Nachteil ist jedoch, dass beide Seiten Zugriff auf den Schlüssel benötigen und dessen sichere Weitergabe schwierig sein kann. Wird der Schlüssel abgefangen, kann die Verschlüsselung geknackt werden.

Die asymmetrische Verschlüsselung umgeht dieses Problem, indem sie zwei Schlüssel verwendet: einen öffentlichen Schlüssel, der offen geteilt werden kann, und einen privaten Schlüssel, der geheim gehalten werden muss. Mit dem öffentlichen Schlüssel verschlüsselte Daten können nur mit dem passenden privaten Schlüssel entschlüsselt werden. Das macht den Austausch von Schlüsseln und die Identitätsprüfung sicherer, ist aber langsamer und erfordert mehr Rechenleistung.

| Symmetrisch | Asymmetrisch | |

| Sicherheit | Stark | Am sichersten für den Schlüsselaustausch |

| Geschwindigkeit | Schneller | Langsamer |

| Schlüssel | 1 gemeinsamer Schlüssel | 2 Schlüssel (öffentlich und privat) |

| Rechenleistung | Geringer | Höher |

| Am besten geeignet für | Effizienz | Sichere Schlüsselverteilung |

Hybridverschlüsselung

Bei der Hybridverschlüsselung werden die Stärken symmetrischer und asymmetrischer Verfahren vereint, um ein Gleichgewicht zwischen Geschwindigkeit und Sicherheit herzustellen. In der Regel funktioniert sie wie folgt:

- Beide Parteien erstellen ihre eigenen öffentlichen und privaten Schlüssel.

- Je nach verwendeter Verschlüsselungssuite:

- Sie können gemeinsam einen symmetrischen Schlüssel aushandeln, beispielsweise mit der Diffie-Hellman (DH)-Methode.

- Eine Partei kann einen symmetrischen Schlüssel generieren und diesen, verschlüsselt mit dem öffentlichen Schlüssel des Empfängers, versenden.

- Sobald beide Seiten denselben symmetrischen Schlüssel haben, wird die gesamte zukünftige Kommunikation damit verschlüsselt und entschlüsselt. Das macht den Datenaustausch gleichzeitig sicher und effizient.

Die Rolle kryptografischer Schlüssel

Ein kryptografischer Schlüssel ist eine spezielle Information, die ein Verschlüsselungsalgorithmus verwendet, um festzulegen, wie Daten verschlüsselt und wieder entschlüsselt werden. Er ist sozusagen die geheime Zutat, die den Prozess in Gang setzt.

Betrachten wir dies anhand eines sicheren, clientseitigen Tools wie CyberChef, das vom Government Communications Headquarters (GCHQ), der britischen Cybersicherheitsbehörde, entwickelt wurde. Da alles in Deinem Browser läuft, wird nichts von dem, was Du eingibst, jemals an einen Server gesendet. So funktioniert es:

- Öffne CyberChef. Du siehst drei Hauptbereiche: Input (Eingabe), Recipe (Rezept) und Output (Ausgabe). Die Liste der Operationen befindet sich auf der rechten Seite.

- Gib im Input-Fenster einen Klartext ein, zum Beispiel „ExpressVPN”.

- Suche in der Operations list (Operationliste) nach AES Encrypt und ziehe den Eintrag in das Recipe (Rezept)-Fenster.

- Lege den Schlüssel und sein Format fest. Klicke in den AES-Encrypt-Einstellungen auf das kleine Dropdown-Menü neben „Key“ und wähle UTF-8. Gib einen Demo-Schlüssel mit einer gültigen AES-Länge ein, zum Beispiel „JustForKicks1234”:

- 16 Zeichen = 16 Bytes = AES-128

- 24 Zeichen = 24 Bytes = AES-192

- 32 Zeichen = 32 Bytes = AES-256

- Stelle den Mode (Modus) für diese einfache Demo auf ECB. ECB verwendet keinen IV, daher kannst Du das IV-Feld leer lassen. Merke Dir für später: Für eine Demo ist ECB in Ordnung, für echte Daten wird er jedoch nicht empfohlen, da es der einfachste Modus von AES ist. In der Praxis solltest Du CBC oder GCM mit einem zufälligen IV verwenden.

- Klicke auf Bake (Baken). Im Ausgabefeld wird der Chiffretext angezeigt. Bei diesen Einstellungen siehst Du möglicherweise etwas wie „dc8f2da22d912804910aa148ef147d88“.

Nachdem Du Deine Nachricht verschlüsselt hast, kannst Du überprüfen, ob es funktioniert, indem Du einen AES-Decrypt-Schritt mit demselben Schlüssel und denselben Einstellungen hinzufügst. Der Chiffretext wird sofort wieder in den Originaltext umgewandelt, was zeigt, dass nur der richtige Schlüssel ihn entschlüsseln kann.

Handshake und Sitzungsaufbau

In Verschlüsselungsprotokollen wie TLS/SSL ist der Handshake der Vorgang, mit dem eine sichere Sitzung zwischen zwei Parteien aufgebaut wird. Er dient mehreren Zwecken:

- Die beiden Seiten stellen sich einander vor.

- Überprüfung der Identitäten.

- Einigung über die zu verwendenden kryptografischen Algorithmen.

- Die Sitzungsschlüssel werden generiert, die ihre Kommunikation schützen.

So funktioniert es in der Praxis:

- Anja (der Client) wendet sich an Tom (den Server), um die Kommunikation zu starten.

- Tom antwortet mit Authentifizierungsdaten, darunter seinem digitalen Zertifikat und der Liste der von ihm unterstützten Verschlüsselungsalgorithmen (Cipher Suite).

- Anja überprüft Toms Zertifikat bei einer vertrauenswürdigen Zertifizierungsstelle, um dessen Gültigkeit sicherzustellen.

- Wenn alles stimmt, erstellt Anja ein Premaster-Secret und verschlüsselt es mit Toms öffentlichem Schlüssel.

- Nur Toms privater Schlüssel kann dieses Premaster-Secret entschlüsseln. Nach der Entschlüsselung nutzt Tom das Premaster-Secret, um Sitzungsschlüssel zu generieren, die mit denen von Anja übereinstimmen.

- Beide Seiten haben nun die gleichen Sitzungsschlüssel und können einen sicheren Kommunikationskanal nutzen.

Sichere Mechanismen zum Schlüsselaustausch

Sichere Mechanismen zum Schlüsselaustausch ermöglichen es zwei Parteien, sich auf kryptografische Schlüssel zu einigen, ohne diese Cyberkriminellen oder anderen unbeabsichtigten Empfängern preiszugeben. Sobald die Schlüssel ausgetauscht wurden, können sie zur Aufrechterhaltung der verschlüsselten Kommunikation verwendet werden.

Diese Mechanismen erhöhen die Sicherheit durch:

- Perfect Forward Secrecy (PFS): Selbst wenn ein privater Schlüssel später kompromittiert wird, bleiben vergangene Kommunikation geschützt und können nicht entschlüsselt werden.

- Zufälligkeit: Die Schlüssel werden zufällig generiert, wodurch sie unvorhersehbar und widerstandsfähig gegen kryptografische Angriffe sind.

- Authentifizierung: Es wird bestätigt, dass jede Partei die ist, für die sie sich ausgibt. So werden Identitätsdiebstahl, Manipulation oder Abhören verhindert.

Für den sicheren Schlüsselaustausch über öffentliche Kanäle gibt es zwei weit verbreitete Ansätze: das speziell dafür entwickelte Diffie-Hellman-Verfahren und der RSA-basierte Schlüsselaustausch.

Hashing in Verschlüsselungsprotokollen

Hashing ist mit Verschlüsselung verwandt, funktioniert jedoch anders. Es handelt sich um einen Einwegprozess, bei dem Klartextdaten in eine Zeichenfolge fester Länge umgewandelt werden, die dem Original in keiner Weise ähnelt. Im Gegensatz zur Verschlüsselung ist Hashing nicht umkehrbar: Man kann einen Hash nicht „entschlüsseln“, um die Originaldaten zurückzubekommen.

In Verschlüsselungsprotokollen wird Hashing hauptsächlich verwendet, um die Datenintegrität sicherzustellen. Ein Hash könnte jedoch von einem Angreifer gefälscht werden, indem dieser die Daten manipuliert und den Hash neu berechnet. Deshalb kombinieren Verschlüsselungsprotokolle Hashing in der Regel mit zusätzlichen Mechanismen wie einem Message Authentication Code (MAC) oder einer digitalen Signatur.

In der Praxis generiert der Absender einen Hash der Nachricht und schützt diesen, beispielsweise durch Verschlüsselung mit seinem privaten Schlüssel. Der Empfänger kann den Hash anschließend mit dem öffentlichen Schlüssel des Absenders überprüfen. Stimmen die beiden Hashes überein, wurden die Daten nicht verändert und die Identität des Absenders ist bestätigt.

Hashing wird auch weit über Protokolle hinaus verwendet, beispielsweise bei der Passwortspeicherung oder beim schnellen Dateivergleich. Im Zusammenhang mit der Verschlüsselung besteht die Hauptaufgabe von Hashing jedoch darin, sicherzustellen, dass die empfangenen Daten den gesendeten Daten genau entsprechen und nicht manipuliert wurden.

Mehr erfahren: Lies mehr Details über den Unterschied zwischen Hashing und Verschlüsselung.

Was sind die gängigsten Verschlüsselungsprotokolle?

Hier sind einige der gängigsten Verschlüsselungsprotokolle, denen Du im täglichen Online-Leben begegnest und die oft im Hintergrund laufen, um Deine Daten zu schützen.

TLS/SSL

Secure Sockets Layer (SSL) wurde durch Transport Layer Security (TLS) ersetzt, da es stärkere Sicherheit und bessere Leistung bietet. TLS ist das bevorzugte Protokoll, wann immer eine sichere Datenübertragung erforderlich ist. Du findest es im Einsatz bei:

- Hypertext Transfer Protocol Secure (HTTPS): Schützt die Daten, die zwischen Deinem Browser und einer Website gesendet werden.

- File Transfer Protocol Secure (FTPS): Sichert Dateiübertragungen zwischen einem Client und einem Server.

- Simple Mail Transfer Protocol (SMTP): Verschlüsselt E-Mails, um sicherzustellen, dass sie den vorgesehenen Empfänger sicher erreichen.

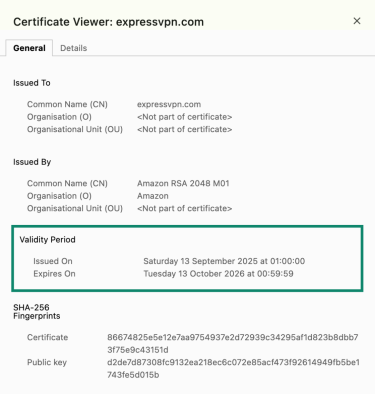

TLS wird nicht nur zur Sicherung des Datenaustauschs, sondern auch von vielen VPNs verwendet, um Deine Verbindung zu authentifizieren und zu überprüfen, ob Du sicher mit einem Remote-Server verbunden bist, bevor Informationen gesendet werden. Das folgende Bild zeigt ein TLS-Zertifikat für ExpressVPN:

IPsec

Internet Protocol Security (IPsec) verschlüsselt Daten, während sie über ein Netzwerk übertragen werden. Es wird häufig in VPNs verwendet, kann aber auch Anwendungs-Datenverkehr und Routing-Konfigurationen sichern.

IPsec arbeitet in zwei Hauptmodi:

- Transportmodus: Hier wird nur der Nachrichteninhalt (Payload) verschlüsselt, während der Header sichtbar bleibt. Dieser Modus eignet sich am besten für die Host-zu-Host-Kommunikation, beispielsweise für die Übertragung von Dateien zwischen zwei Computern oder die Verbindung zu einem Unternehmensnetzwerk.

- Tunnel-Modus: In diesem Modus werden sowohl die Nutzlast als auch der Header verschlüsselt. Er ist damit die erste Wahl für VPN-Verbindungen, bei denen Nutzer jeden Teil ihrer Kommunikation vor potenziellen Schnüfflern verbergen wollen.

SSH

Secure Shell (SSH) erstellt einen verschlüsselten Tunnel zwischen einem Client und einem Zielserver. Dadurch sind Fernverbindungen zu anderen Computern, sichere Dateiübertragungen und das Öffnen sicherer Ports im Internet möglich.

SSH ist eine Verbesserung gegenüber älteren Fernverwaltungsprotokollen wie Telnet, da es die Kommunikation zwischen dem Nutzer und den Remote-Servern verschlüsselt.

SSH basiert jedoch auf drei Protokollen:

- Transport: Hier verbinden sich die beiden Seiten einer Kommunikation, authentifizieren und verifizieren sich gegenseitig und legen die Verbindungsparameter fest.

- Benutzerauthentifizierung: Der Client bestätigt seine Identität mithilfe eines vordefinierten Authentifizierungsmodells, z. B. eines Passworts.

- Verbindung: Hier wird das Öffnen und Schließen von Kanälen (eindeutigen Kommunikationsleitungen) zwischen den beiden Gesprächspartnern verwaltet.

PGP

Pretty Good Privacy (PGP) war eines der ersten weit verbreiteten Verschlüsselungsprotokolle, auf das normale Internetnutzer kostenlos zugreifen konnten. Es wurde mit dem alleinigen Ziel entwickelt, Internetnutzern eine sichere Informationsübertragung zu ermöglichen. Heute wird es in E-Mail-Clients eingesetzt, um E-Mail-Inhalte zu ver- und entschlüsseln sowie E-Mail-Nachrichten zu authentifizieren.

Ein bemerkenswerter Vorteil von PGP ist, dass für jede verschlüsselte Nachricht eine digitale Signatur generiert wird. Empfänger können so feststellen, ob die empfangenen Daten während der Übertragung verändert wurden, da sich in diesem Fall die digitale Signatur geändert hätte.

VPN-Tunneling-Protokolle

Während Verschlüsselungsprotokolle wie TLS/SSL, IPsec und SSH in einer Vielzahl von Anwendungen zum Einsatz kommen, stützen sich VPNs auf eine spezielle Kategorie, die als Tunneling-Protokolle bezeichnet wird. Diese verschlüsseln nicht nur Deine Daten, sondern kapseln sie auch in einen „Tunnel“ ein und ändern Deine IP-Adresse. Dadurch wird eine zusätzliche Ebene der Privatsphäre geschaffen.

Die Stärke einer VPN-Verbindung hängt sowohl von der verwendeten Verschlüsselung als auch vom Tunneling-Protokoll ab, das diese bereitstellt. Zu den gängigsten gehören:

- IPSec: Wird oft mit anderen Protokollen wie dem Layer 2 Tunneling Protocol (L2TP) kombiniert, um eine sichere VPN-Verbindung herzustellen.

- WireGuard: Nutzt den ChaCha20-Verschlüsselungsalgorithmus für starke Sicherheit mit Schwerpunkt auf Geschwindigkeit und einfacher Konfiguration.

- OpenVPN: Codeintensiver als WireGuard, nutzt AES-256-Verschlüsselung für robusten Schutz.

- Lightway: Das quantenfeste, firmeneigene Protokoll von ExpressVPN wurde für schnelle, zuverlässige Verbindungen entwickelt und ist unabhängig auf Sicherheit geprüft.

Ist TCP ein Verschlüsselungsprotokoll?

Transmission Control Protocol (TCP) ist kein Verschlüsselungs-, sondern ein Kommunikationsprotokoll. Es stellt eine Verbindung zwischen Sender und Empfänger her und hält diese aufrecht, um Nachrichtenverluste während der Sitzung zu verhindern.

Zudem strukturiert TCP die über eine etablierte Verbindung gesendeten Datenpakete so, dass jedes verlorene Datenpaket erneut an den Empfänger gesendet werden kann.

TCP selbst ist jedoch nicht verschlüsselt. Mit den richtigen Tools kann jeder die Nachrichten sehen, die Du über TCP sendest. Dies ist insbesondere in ungesicherten Netzwerken wie öffentlichen WLANs ein Problem. Deshalb ist es entscheidend, Deine Kommunikation über TCP mit einem VPN oder anderen geeigneten Mitteln zu sichern.

Wann und wo werden Verschlüsselungsprotokolle verwendet?

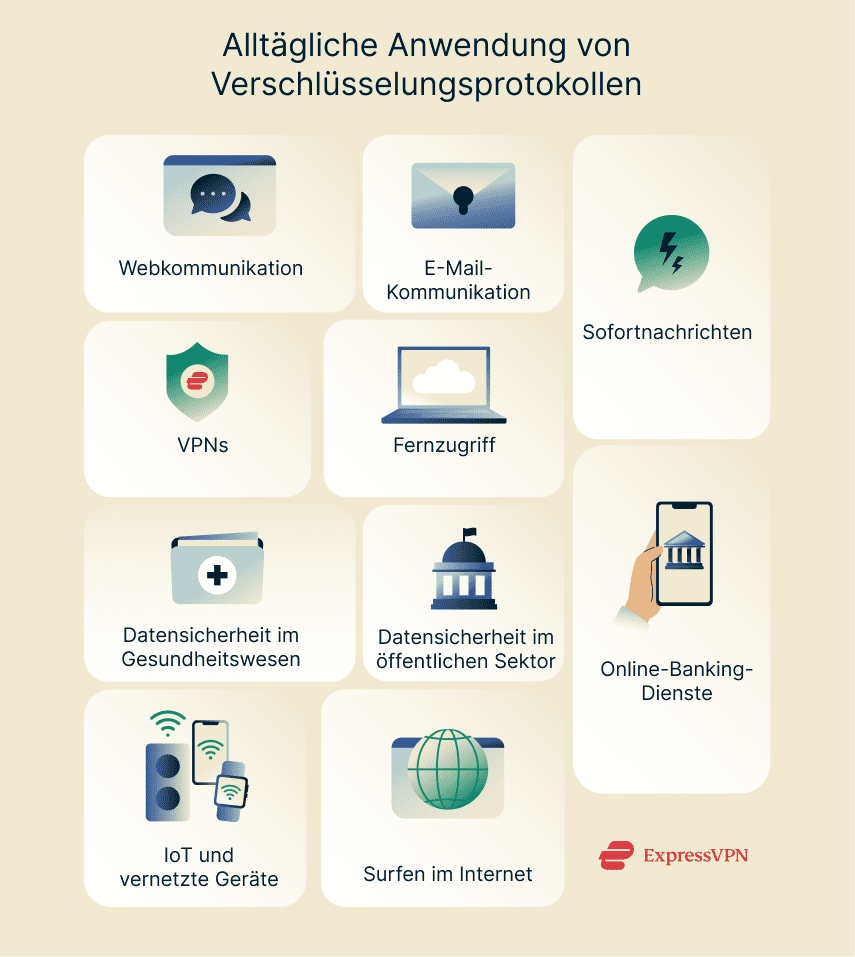

Der Begriff „Verschlüsselungsprotokolle” mag kompliziert klingen, doch Du nutzt sie wahrscheinlich mehrmals täglich, ohne es überhaupt zu merken. Zu den gängigsten Anwendungsbereichen von Verschlüsselungsprotokollen gehören:

- Web- und E-Mail-Kommunikation: Die Verschlüsselung stellt sicher, dass Deine E-Mail- und Web-Kommunikation für niemanden lesbar ist, der Deinen Internet-Traffic ausspioniert. Zum Beispiel nutzt Gmail standardmäßig TLS für jede E-Mail, die Du versendest.

- VPNs und Fernzugriff: VPNs verschlüsseln Deine Internetverbindung und verhindern so, dass Dein Internetanbieter (ISP) oder andere Deine Internetaktivitäten einsehen können.

- Messaging- und Sprach-Apps: Ohne Verschlüsselung wären Sofortnachrichten, die über Apps wie WhatsApp und Signal gesendet werden, für jeden mit den richtigen Tools sichtbar. Deshalb solltest Du für mehr Datenschutz nur Social-Messaging-Apps verwenden, bei denen die Ende-zu-Ende-Verschlüsselung (E2EE) aktiviert ist.

- Finanzdienstleistungen und E-Commerce: Finanzdienstleister und Websites setzen auf Verschlüsselungsprotokolle wie SSL/TLS, um Deine sensiblen Finanzdaten (wie Login-Daten für das Online-Banking, Kreditkarteninformationen usw.) zu schützen.

- Gesundheitswesen und Behörden: Cyberkriminelle haben es oft auf Gesundheitsdaten (z. B. Krankenversicherungsdaten) und behördliche Informationen (wie Steueridentifikationsnummern und Staatsgeheimnisse) abgesehen. Deshalb werden diese Daten häufig mit Verschlüsselungsprotokollen wie AES gesichert.

- Internet der Dinge (IoT) und vernetzte Geräte: IoT- und vernetzte Geräte sammeln im Hintergrund viele personenbezogene Daten, weshalb sie oft ins Visier von Cyberkriminellen geraten. Glücklicherweise verwenden einige dieser Geräte Verschlüsselungsprotokolle wie TLS/SSL für die sichere Datenübertragung.

Sind Verschlüsselungsprotokolle sicher?

Kein Verschlüsselungsprotokoll ist völlig unknackbar. Ihre Sicherheit wird stattdessen daran gemessen, wie schwierig es für einen Angreifer wäre, sie zu knacken. Im Idealfall sollte dies so viel Zeit und Rechenleistung erfordern, dass sich der Aufwand nicht lohnt.

Bekannte Schwachstellen und wie man sie vermeidet

Selbst starke Protokolle können durch Mängel in ihrem Design oder ihrer Implementierung geschwächt werden. TLS 1.2 unterstützte beispielsweise aus Gründen der Abwärtskompatibilität ältere, weniger sichere Systeme und war dadurch anfällig für Angriffe wie Logjam und Lucky13. TLS 1.3, das 2019 veröffentlicht wurde, behob diese Schwachstellen und fügte weitere Sicherheitsverbesserungen hinzu.

Die beste Verteidigung ist es, Deine Systeme auf dem neuesten Stand zu halten und stets die aktuellste und sicherste Version eines Verschlüsselungsprotokolls zu verwenden. So bist Du vor Schwachstellen geschützt, die bereits entdeckt und behoben wurden.

Bewährte Verfahren für die Protokollauswahl

Hier sind ein paar Tipps, die Dir bei der Auswahl des besten Protokolls helfen sollen:

- Überlege Dir, wofür Du das Protokoll brauchst: Protokolle wie WireGuard funktionieren nur für VPNs, während Du Deinen E-Mail-Verkehr mit OpenPGP sichern kannst. Die Bestimmung des Verschlüsselungszwecks kann Dir also helfen, die richtige Option auszuwählen.

- Berücksichtige das Datensicherheitsniveau: Laut einem Bericht der Cybersecurity and Infrastructure Security Agency (CISA) aus dem Jahr 2024 müssen Bundesbehörden beispielsweise AES gemäß den Standards des National Institute of Standards and Technology (NIST) verwenden. Die Richtlinien des FBI Criminal Justice Information Services (CJIS) schreiben dagegen eine mindestens 128-Bit-verschlüsselte, Federal Information Processing Standards (FIPS)-zertifizierte Verschlüsselung für strafrechtliche Informationen während der Übertragung sowie AES-256 bei der Speicherung außerhalb sicherer Einrichtungen vor.

- Prüfe, ob das Protokoll aktiv weiterentwickelt wird: Das NIST überprüft regelmäßig veraltete Algorithmen wie den Data Encryption Standard (DES) oder den Secure Hash Algorithm 1 (SHA-1) und zieht sie aus dem Verkehr, während es über sein Kryptografie-Standardprogramm aktuelle Algorithmen empfiehlt. Wenn Du Dich an die NIST-Richtlinien hältst, kannst Du sichergehen, dass Du Protokolle vermeidest, die nicht mehr aktiv unterstützt werden.

- Überprüfe Schwachstellen: Nichts in der Sicherheit ist absolut sicher. Doch selbst wenn jedes Protokoll (theoretisch) geknackt werden kann, ist dies für die meisten nicht praktikabel. Du solltest jene Protokolle in Betracht ziehen, deren Entschlüsselung Millionen bis Billionen von Jahren dauern würde.

- Leistung: Stärkere Verschlüsselungsvarianten (z. B. AES 256-Bit vs. AES 128-Bit) erfordern mehr Rechenleistung und Zeit und sind somit langsamer. Wäge also Deine Leistungsanforderungen gegen das Datensicherheitsniveau ab und treffe Deine Wahl entsprechend.

Zukünftige Trends bei Verschlüsselungsprotokollen

Da Bedrohungen immer raffinierter werden, Cyberkriminelle immer kreativer agieren und technologische Fortschritte (z. B. die Entwicklung von Quantencomputern) voranschreiten, ist es entscheidend, sich über zukünftige Trends im Bereich der Verschlüsselung auf dem Laufenden zu halten.

Quantenresistente Verschlüsselung

Quantencomputer stellen eine Bedrohung für die derzeitige Verschlüsselungstechnik dar. Sie sind nämlich in der Lage, hochkomplexe mathematische Probleme zu lösen, die oft den Kern von Verschlüsselungsprotokollen bilden. Wissenschaftler haben sogar demonstriert, wie 2048-Bit-RSA-Verschlüsselungen mit einem Quantencomputer in nur acht Stunden geknackt werden können.

Hier kommen quantenresistente Verschlüsselungsprotokolle mit Algorithmen wie Kyber ins Spiel. Mehr über quantensichere Verschlüsselungsalgorithmen erfährst Du in unserem Leitfaden zur Post-Quanten-Kryptografie (PQC).

Zero-Trust-Verschlüsselungsarchitektur

Zero-Trust-Netzwerke gehen davon aus, dass alle eine Bedrohung darstellen, und erzwingen den Zugriff nach dem Prinzip der geringsten Berechtigung im Netzwerk. Die Zero-Trust-Architektur stützt sich auf sieben Säulen, darunter die Datensäule, die der Verschlüsselung von Daten während der Übertragung und im Ruhezustand Priorität einräumt.

Häufig gestellte Fragen zu Verschlüsselungsprotokollen

Was ist der Unterschied zwischen Verschlüsselung und Verschlüsselungsprotokollen

Können Verschlüsselungsprotokolle gehackt werden?

In der Praxis bedeutet „Hacken” jedoch meist, Schwachstellen in der Implementierung eines Protokolls auszunutzen, statt die Mathematik selbst zu knacken.

Wie wähle ich das richtige Verschlüsselungsprotokoll aus?

Verlangsamen Verschlüsselungsprotokolle die Leistung?

Ist TLS ein Verschlüsselungsprotokoll?

Take the first step to protect yourself online. Try ExpressVPN risk-free.

Get ExpressVPN