Protocolos de Criptografia: O que são e como funcionam?

Imagine enviar uma carta importante sem envelope. Qualquer pessoa no caminho poderia ler o conteúdo. É basicamente isso que acontece quando seus dados trafegam pela internet sem proteção. Os protocolos de criptografia resolvem esse problema ao bloquear o acesso às suas informações em um formato codificado e seguro, que apenas o destinatário correto consegue desbloquear.

Neste artigo, vamos explicar de forma clara o que são protocolos de criptografia, por que eles são essenciais para a segurança moderna e como funcionam.

O que é um protocolo de criptografia e por que ele é importante?

Um protocolo de criptografia é um conjunto de regras que utiliza um ou mais algoritmos de criptografia para executar uma função específica de segurança. Enquanto o protocolo define como e quando a criptografia é aplicada, o algoritmo é o método que transforma dados legíveis (texto simples) em um formato ilegível (texto cifrado), por meio de uma chave criptográfica. Sem a chave correta, esse texto cifrado não pode ser descriptografado à sua forma original.

Alguns dos algoritmos de criptografia mais usados incluem:

- Advanced Encryption Standard (AES): um algoritmo simétrico que suporta chaves de 128, 192 e 256 bits. É a escolha de confiança do governo dos EUA e é amplamente adotado por governos, inclusive no Brasil, e por organizações no mundo todo para proteger informações sensíveis.

- Rivest-Shamir-Adleman (RSA): um algoritmo assimétrico bastante utilizado, cuja segurança depende da dificuldade de fatorar números primos muito grandes.

Os protocolos de criptografia normalmente combinam vários algoritmos, cada um com uma função específica. Por exemplo, um protocolo pode usar um algoritmo assimétrico como o RSA para trocar chaves com segurança e, em seguida, utilizar um algoritmo simétrico como o AES para criptografar os dados propriamente ditos. Alguns exemplos incluem o protocolo Transport Layer Security (TLS) /Secure Sockets Layer (SSL) para navegação segura na web, o Secure Shell (SSH) para acesso remoto seguro e o Internet Protocol Security (IPsec) para o tráfego de rede criptografado.

Saiba mais: Leia sobre a história da criptografia, desde as técnicas antigas até os esquemas avançados utilizados atualmente.

Como funcionam os protocolos de criptografia?

O funcionamento de um protocolo de criptografia depende do seu objetivo e dos algoritmos que utiliza. Em geral, eles se baseiam em criptografia simétrica, assimétrica (ou em uma combinação das duas) para proteger os dados.

Criptografia simétrica vs. assimétrica

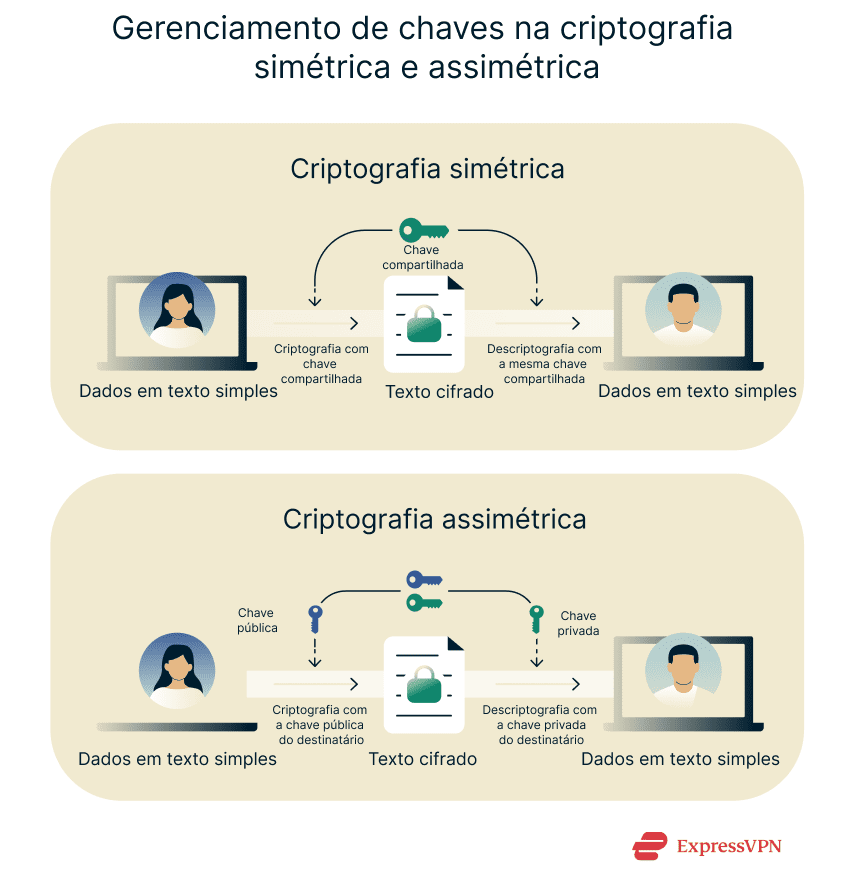

Na criptografia simétrica, a mesma chave é usada tanto para criptografar quanto para descriptografar os dados. Isso torna o processo rápido e eficiente, ideal para grandes volumes de informação ou comunicação em tempo real. O desafio é que ambas as partes precisam ter acesso à mesma chave e compartilhá-la com segurança pode ser difícil. Se essa chave for interceptada, a proteção pode ser comprometida.

Já a criptografia assimétrica resolve esse problema ao utilizar duas chaves: uma chave pública, que pode ser compartilhada abertamente, e uma chave privada, que deve permanecer secreta. Os dados criptografados com a chave pública só podem ser descriptografados com a chave privada correspondente. Esse método é mais seguro para a troca de chaves e verificação de identidades, mas é mais lento e exige maior capacidade de processamento.

| Simétrica | Assimétrica | |

| Segurança | Forte | Mais segura para troca de chaves |

| Velocidade | Mais rápida | Mais lenta |

| Chaves | 1 chave compartilhada | 2 chaves (pública e privada) |

| Poder de processamento | Menor | Maior |

| Melhor para | Eficiência | Distribuição segura de chaves |

Criptografia híbrida

A criptografia híbrida combina o melhor dos métodos simétrico e assimétrico para equilibrar velocidade e segurança. Veja como ela funciona na prática:

- Cada parte gera seu próprio par de chaves: uma pública e uma privada.

- Dependendo do suíte de criptografia usado:

- As partes podem negociar uma chave simétrica compartilhada usando um método como o Diffie-Hellman (DH).

- Ou uma das partes pode gerar uma chave simétrica e enviá-la criptografada com a

- Depois que ambos têm acesso à mesma chave simétrica, toda a comunicação futura passa a ser criptografada e descriptografada com ela, tornando a troca de dados segura e eficiente.

O papel das chaves criptográficas

Uma chave criptográfica é uma peça especial de informação que o algoritmo de criptografia usa para determinar exatamente como embaralhar (criptografar) seus dados e também como desembaralhá-los (descriptografar). É, basicamente, o ingrediente secreto que faz todo o processo funcionar.

Vamos ver isso na prática usando uma ferramenta segura que roda no lado do cliente, o CyberChef, desenvolvido pelo Government Communications Headquarters (GCHQ), a agência de segurança cibernética do Reino Unido. Como tudo é executado diretamente no navegador, nada do que você digita é enviado para um servidor. Veja como funciona:

- Abra o CyberChef. Você verá três painéis principais: Input (Entrada), Recipe (Receita) e Output (Saída). A lista de operações fica à direita.

- No painel Input (Entrada), insira um texto simples, por exemplo: "ExpressVPN".

- Na Operations list (Lista de operações), procure por AES Encrypt e arraste para o painel Recipe (Receita).

- Configure a chave e o formato. Nas configurações de AES Encrypt, clique no menu suspenso ao lado de Chave e selecione UTF-8. Insira uma chave de demonstração com um comprimento AES válido, como por exemplo, "JustForKicks1234"

- 16 caracteres = 16 bytes = AES-128

- 24 caracteres = 24 bytes = AES-192

- 32 caracteres = 32 bytes = AES-256

- Defina o Mode (Modo) como ECB para esta demonstração simples. O modo ECB não usa vetor de inicialização (IV), então deixe esse campo vazio. Observação: o modo ECB serve para demonstração, mas não é recomendado em cenários reais por ser o modo mais simples do AES. Na prática, prefira modos como CBC ou GCM, com um IV aleatório.

- Clique em Bake (Assar). O painel Output (Saída) exibirá o texto cifrado. Com essas configurações, você puede ver algo como dc8f2da22d912804910aa148ef147d88.

Após criptografar sua mensagem, você pode comprovar que o processo funciona adicionando o AES Decrypt com a mesma chave e configurações. O texto cifrado será convertido de volta instantaneamente para o original. Isso demonstra que apenas quem possui a chave correta consegue acessar a informação.

Handshake e início da sessão

Em protocolos de criptografia como TLS/SSL, o handshake é o processo que estabelece uma sessão segura entre duas partes. Ele cumpre várias funções:

- Apresentar as duas partes uma à outra

- Verificar suas identidades

- Definir quais algoritmos criptográficos serão usados

- Gerar as chaves de sessão que protegerão a comunicação

Na prática, funciona assim:

- Alice (cliente) entra em contato com Bob (servidor) para iniciar a comunicação.

- Bob responde com dados de autenticação, incluindo seu certificado digital e a lista de algoritmos suportados (suíte de cifras).

- Alice valida o certificado de Bob com uma autoridade certificadora confiável.

- Se tudo estiver correto, Alice gera um segredo pré-mestre e o criptografa com a chave pública do Bob.

- Apenas a chave privada de Bob pode descriptografar este segredo. Uma vez descriptografado, Bob o utiliza para gerar chaves de sessão idênticas às de Alice.

- Agora, ambos compartilham as mesmas chaves de sessão e um canal de comunicação seguro está pronto para ser usado.

Mecanismos de troca de chave segura

Esses mecanismos permitem que duas partes combinem chaves criptográficas sem expô-las a cibercriminosos ou terceiros. Após a troca, essas chaves são usadas para manter a comunicação criptografada.

Eles aumentam a segurança por meio de:

- Perfect forward secrecy (PFS): mesmo que uma chave privada seja comprometida no futuro, as comunicações passadas continuam seguras e não podem ser descriptografadas.

- Aleatoriedade: as chaves são geradas de forma aleatória, tornando-as imprevisíveis e resistentes a ataques criptográficos.

- Autenticação: garante que cada parte é realmente quem afirma ser, evitando ataques de falsificação, interceptação ou espionagem.

Duas abordagens amplamente usadas são o DH (Diffie-Hellman), projetado especificamente para troca segura de chaves em canais públicos, e a baseada em RSA, que utiliza o algoritmo assimétrico RSA para criptografar uma chave de sessão simétrica para o envio seguro.

Hashing em protocolos de criptografia

O hashing está relacionado à criptografia, mas funciona de forma diferente. Trata-se de um processo unidirecional que transforma textos simples em uma sequência de caracteres de tamanho fixo que não se parece em nada com o original. Diferente da criptografia, o hashing não pode ser revertido, ou seja, você não pode "descriptografar" um hash para obter os dados originais.

Nos protocolos de criptografia, o hashing é usado principalmente para garantir a integridade dos dados. Sozinho, um hash pode ser falsificado por um atacante que altere os dados e gere um novo hash correspondente. Por isso, os protocolos geralmente combinam hashing com mecanismos adicionais, como o MAC (Código de Autenticação de Mensagem) ou uma assinatura digital.

Na prática, o remetente gera um hash da mensagem. Esse hash é protegido, por exemplo, criptografado com a chave privada do remetente. O destinatário valida o hash usando a chave pública do remetente. Se os hashes coincidirem, significa que os dados não foram alterados e a identidade do remetente é legítima.

Além dos protocolos, o hashing também é amplamente usado em armazenamento de senhas e verificação rápida de arquivos. Mas, no contexto da criptografia, sua principal função é garantir que os dados recebidos são exatamente os que foram enviados.

Saiba mais: Leia mais detalhes sobre a diferença entre hashing e criptografia.

Quais são os protocolos de criptografia mais comuns?

A seguir estão alguns dos protocolos mais usados no dia a dia, muitas vezes operando silenciosamente para proteger seus dados.

TLS/SSL

Secure Sockets Layer (SSL) foi eventualmente substituído pelo Transport Layer Security (TLS), que oferece maior segurança e melhor desempenho. Hoje, o TLS é o protocolo preferido para transferência segura de dados. Você o encontra em:

- Hypertext Transfer Protocol Secure (HTTPS): protege os dados trocados entre seu navegador e sites

- File Transfer Protocol Secure (FTPS): protege transferências de arquivos entre um cliente e um servidor.

- Simple Mail Transfer Protocol (SMTP): criptografa e-mails para garantir que cheguem ao destinatário de forma segura.

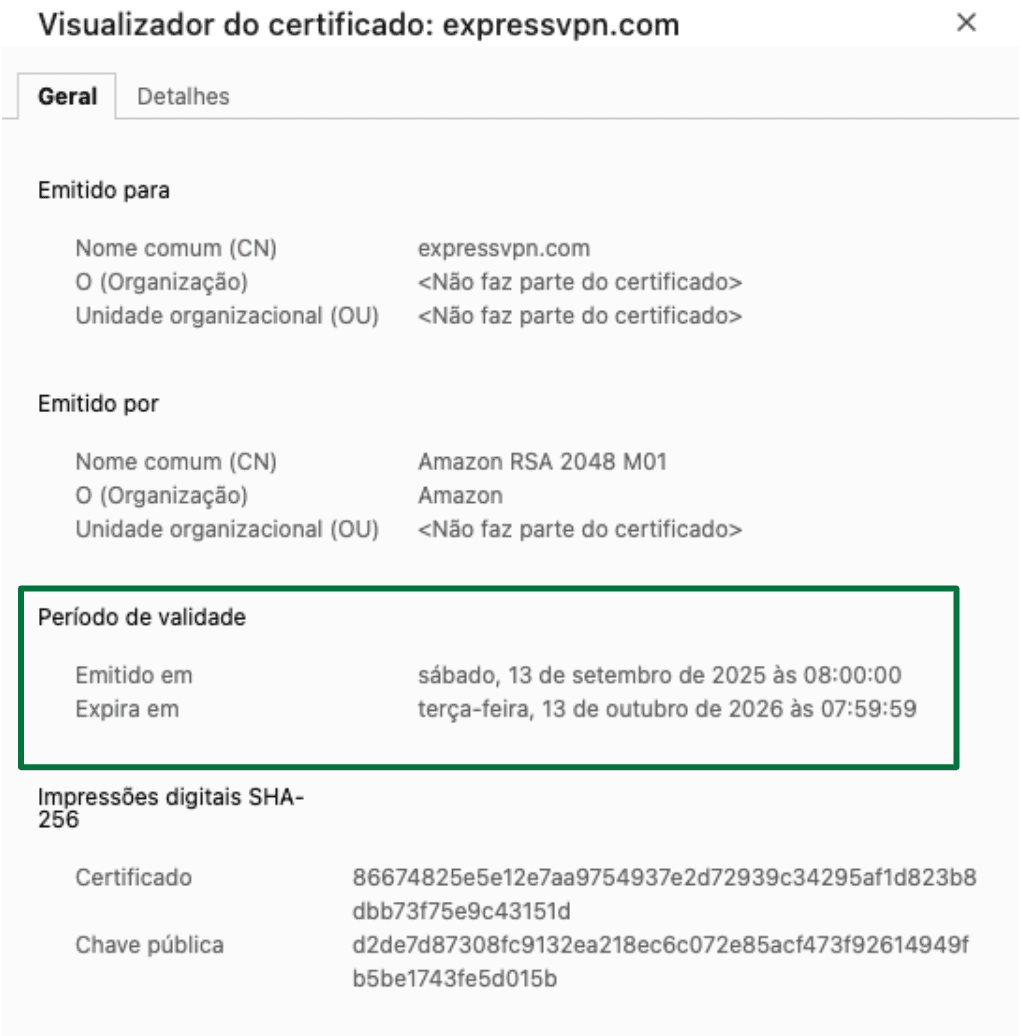

Além de proteger a troca de dados, o TLS também é usado por muitas VPNs para autenticar conexões e verificar se você está se conectando com segurança a um servidor remoto antes de qualquer envio de informação. Esta imagem mostra um certificado TLS da ExpressVPN:

IPsec

O Internet Protocol Security (IPsec) criptografa os dados enquanto eles trafegam pela rede. É amplamente utilizado em VPNs, mas também pode proteger o tráfego de aplicações e configurações de roteamento.

O IPsec opera em dois modos principais:

- Modo transporte: criptografa apenas o conteúdo da mensagem (payload), mantendo o cabeçalho visível. É mais indicado para comunicação direta entre dispositivos, como transferência de arquivos entre dois computadores ou acesso a redes corporativas.

- Modo túnel: criptografa tanto o conteúdo quanto o cabeçalho. Por isso, é o mais usado em VPNs, já que oculta toda a comunicação de possíveis interceptadores.

SSH

O Secure Shell (SSH) cria um túnel criptografado entre um cliente (usuário) e um servidor de destino, permitindo acesso remoto seguro a outros computadores, sistemas de transferência segura de arquivos e abertura de portas seguras na internet.

O SSH é uma evolução de protocolos antigos como o Telnet, que não criptografava a comunicação entre o usuário e os servidores remotos.

Ele funciona com base em três subprotocolos:

- Transporte: estabelece a conexão entre as duas partes, as autentica e define os parâmetros da conexão.

- Autenticação do usuário: confirma a identidade do cliente usando um modelo predefinido, como uma senha.

- Conexão: gerencia a abertura e o fechamento de canais (linhas de comunicação exclusivas) entre os dois lados.

PGP

O Pretty Good Privacy (PGP) foi um dos primeiros protocolos de criptografia amplamente disponíveis ao público gratuitamente. Ele foi criado com o objetivo de permitir que usuários comuns enviassem informações com segurança pela internet. Hoje, é muito utilizado em clientes de e-mail para criptografar e descriptografar conteúdo e autenticar mensagens.

Uma vantagem importante do PGP é que ele gera uma assinatura digital para cada mensagem. Isso permite ao destinatário verificar se os dados recebidos foram alterados durante a transmissão; caso isso ocorra, a assinatura digital também será modificada.

Protocolos de tunelamento de VPN

Enquanto protocolos como TLS/SSL, IPsec e SSH são usados em várias aplicações, as VPNs utilizam uma categoria específica chamada protocolos de tunelamento. Eles não apenas criptografam os dados, mas também encapsulam as informações dentro de um “túnel” seguro e alteram o endereço IP do usuário, adicionando uma camada extra de privacidade.

A segurança de uma VPN depende tanto da criptografia quanto do protocolo de tunelamento utilizado. Alguns dos principais incluem:

- IPSec: frequentemente combinado com outros protocolos, como o Layer 2 Tunneling Protocol (L2TP) para formar conexões VPN seguras.

- WireGuard: utiliza o algoritmo de criptografia ChaCha20 focando em velocidade e configuração simplificada.

- OpenVPN: mais robusto e complexo que WireGuard, utiliza criptografia AES-256 para máxima proteção.

- Lightway: protocolo exclusivo da ExpressVPN, preparado para a era quântica, projetado para conexões rápidas e confiáveis e auditado de forma independente.

O TCP é um protocolo de criptografia?

O Transmission Control Protocol (TCP) não é um protocolo de criptografia, mas sim um protocolo de comunicação que estabelece uma conexão entre um remetente e um destinatário e mantém essa conexão para evitar a perda de mensagens durante a sessão.

O TCP também organiza os pacotes de dados enviados por meio dessa conexão, de modo que, se algum pacote for perdido, ele possa ser retransmitido ao destinatário.

No entanto, o TCP não é criptografado. Com as ferramentas certas, qualquer pessoa pode ver as mensagens que você envia por meio do TCP, especialmente em redes não seguras (como Wi-Fi público). Por isso, é fundamental proteger suas comunicações sobre TCP usando uma VPN ou outros meios apropriados.

Quando e onde os protocolos de criptografia são usados?

Embora possam parecer complexos, os protocolos de criptografia fazem parte do seu dia a dia sem que você perceba. Eles estão presentes em diversas aplicações comuns, como:

- Comunicação web e e-mail: a criptografia garante que suas comunicações na web e por e-mail não possam ser lidas por terceiros que estejam interceptando seu tráfego. Por exemplo, o Gmail usa TLS por padrão em todos os e-mails enviados.

- VPNs e acesso remoto: as VPNs criptografam sua conexão com a internet, impedindo que qualquer pessoa, incluindo seu provedor de internet (ISP), veja suas atividades online.

- Aplicativos de mensagens e voz: sem criptografia, as mensagens enviadas em aplicativos como WhatsApp e Signal poderiam ser interceptadas. Por isso, o ideal é usar aplicativos com criptografia de ponta a ponta (E2EE) para maior privacidade.

- Serviços financeiros e e-commerce: bancos e lojas online utilizam protocolos como SSL/TLS para proteger dados sensíveis, como logins, senhas e informações de cartão de crédito, entre outros.

- Saúde e governo: os dados médicos (como informações de convênios) e governamentais (como CPF e dados sigilosos) são alvos frequentes de ataques. Por isso, costumam ser protegidos com criptografia robusta, como AES.

- Internet das Coisas (IoT) e dispositivos conectados: os dispositivos inteligentes coletam muitos dados pessoais em segundo plano, o que os torna alvos atrativos. Felizmente, muitos utilizam protocolos como TLS/SSL para garantir transmissões seguras.

Os protocolos de criptografia são seguros?

Nenhum protocolo de criptografia é totalmente impossível de quebrar. A segurança é medida pelo quão difícil seria para um atacante conseguir decifrá-lo. O ideal é que isso exija tanto tempo e poder computacional que o esforço se torne inviável na prática.

Vulnerabilidades conhecidas e como evitá-las

Mesmo protocolos fortes podem ter falhas de projeto ou implementação. Por exemplo, o TLS 1.2 suportava sistemas legados menos seguros, o que abria margem para ataques como Logjam e Lucky13. O TLS 1.3, lançado em 2019, corrigiu essas vulnerabilidades e trouxe melhorias de segurança.

A melhor forma de se proteger é manter sistemas sempre atualizados e utilizar as versões mais recentes e seguras dos protocolos. Assim, você garante proteção contra vulnerabilidades que já foram descobertas e corrigidas.

Boas práticas para escolher protocolos

Aqui vão algumas dicas práticas para escolher o melhor protocolo:

- Entenda sua necessidade: cada protocolo tem um uso específico. Por exemplo, o WireGuard é específico para VPNs, enquanto o OpenPGP é ideal para e-mails. Assim, identificar o propósito ajuda a filtrar a melhor opção.

- Avalie o nível de segurança necessário: por exemplo, de acordo com um relatório de 2024 da Cybersecurity and Infrastructure Security Agency (CISA), órgãos federais são obrigados a utilizar criptografia AES conforme os padrões do National Institute of Standards and Technology (NIST). Já a política de Criminal Justice Information Services (CJIS) do FBI exige especificamente criptografia certificada pelo padrão FIPS de, no mínimo, 128 bits para dados de justiça criminal em trânsito, e AES-256 para dados armazenados fora de instalações seguras.

- Verifique o desenvolvimento ativo: o NIST revisa regularmente e descontinua algoritmos obsoletos, como o Data Encryption Standard (DES) ou Secure Hash Algorithm 1 (SHA-1), além de recomendar alternativas atuais por meio do seu programa de padrões criptográficos. Seguir as diretrizes do NIST ajuda a garantir que você evite protocolos que já não possuem suporte ativo.

- Avalie as vulnerabilidades: Nenhuma solução de segurança é totalmente infalível. Embora, em teoria, qualquer protocolo possa ser violado, na prática isso não é viável na maioria dos casos. Dê preferência a protocolos cujo tempo estimado de quebra seja de milhões a trilhões de anos.

- Desempenho: variantes de criptografia mais robustas (como AES 256-bit vs. AES 128-bit) exigem mais poder de processamento e tempo, o que pode impactar o desempenho. Portanto, avalie o equilíbrio entre desempenho e nível de segurança dos dados para escolher a melhor opção para o seu cenário.

Tendências futuras nos protocolos de criptografia

À medida que as ameaças se tornam mais sofisticadas, os cibercriminosos ficam mais criativos e os avanços tecnológicos (como o desenvolvimento de computadores quânticos) evoluem rapidamente, torna-se essencial acompanhar as tendências futuras no campo da criptografia.

Criptografia resistente à computação quântica

Os computadores quânticos representam uma ameaça aos métodos de criptografia atuais, devido à sua capacidade de resolver problemas matemáticos extremamente complexos, muitos dos quais são a base dos protocolos modernos. Os cientistas já demonstraram, inclusive, que algumas criptografias RSA de 2048 bits podem ser quebradas em apenas 8 horas com o uso de um computador quântico.

É nesse contexto que surgem os protocolos de criptografia resistentes à computação quântica, utilizando algoritmos como o Kyber. Para saber mais, confira nosso guia sobre criptografia pós-quântica (PQC).

Arquitetura de criptografia zero trust

As redes zero trust partem do princípio de que nenhuma entidade é confiável por padrão. Por isso, aplicam o conceito de privilégio mínimo em uma rede. Dentro dessa abordagem, a arquitetura zero trust se apoia em sete pilares, incluindo o pilar de dados, que prioriza a criptografia de dados em trânsito e em repouso.

Perguntas frequentes (FAQ) sobre protocolos de criptografia

Qual é a diferença entre criptografia e protocolos de criptografia?

A criptografia é o processo geral de proteger dados e comunicações usando técnicas matemáticas. Já os protocolos de criptografia são conjuntos de regras que utilizam algoritmos para aplicar essa proteção na prática.

Os protocolos de criptografia podem ser hackeados?

Sim, os protocolos de criptografia podem ser hackeados, mas nem sempre da forma que muita gente imagina. Algoritmos robustos, como o Advanced Encryption Standard (AES) com chaves longas, levariam milhões de anos para serem quebrados por força bruta com a tecnologia atual.

Na prática, o "hacking" costuma explorar falhas na implementação do protocolo, em vez de quebrar a matemática em si. Ataques de nível de protocolo (como o padding-oracle) visam a forma como a criptografia é aplicada, e não a cifra bruta. Mesmo padrões modernos podem apresentar vulnerabilidades se forem usados incorretamente.

Como escolher o protocolo de criptografia certo?

Você deve escolher o protocolo de criptografia ideal considerando o objetivo de uso (comunicação segura, transferência de arquivos, etc.), o nível de sensibilidade dos dados (mensagens casuais vs. documentos sigilosos) e como as vulnerabilidades conhecidas de cada protocolo podem afetar sua operação.

Os protocolos de criptografia reduzem o desempenho?

Os protocolos de criptografia podem causar uma redução do desempenho devido à carga de processamento criptográfico em vários pontos do processo. Isso pode ser minimizado escolhendo o protocolo adequado para cada tarefa, equilibrando o nível de segurança necessário com a velocidade desejada.

O TLS é um protocolo de criptografia?

Sim. O Transport Layer Security (TLS) é um protocolo de criptografia desenvolvido a partir das melhorias de segurança feitas no antigo Secure Sockets Layer (SSL). Essa criptografia baseada no transporte de dados é hoje amplamente utilizada na maioria dos navegadores e sites de e-commerce para proteger informações em trânsito na web.

Take the first step to protect yourself online. Try ExpressVPN risk-free.

Get ExpressVPN