O que é autenticação de dois fatores (2FA) e como configurá-la com segurança

Atualmente, apenas uma senha pode não oferecer proteção suficiente para suas contas.

Senhas, juntamente com outras informações pessoais, às vezes podem ser encontradas à venda na dark web. E senhas fracas ou reutilizadas são geralmente mais fáceis de ser adivinhadas ou quebradas por cibercriminosos. Para proteger melhor suas contas, é uma boa ideia ativar a autenticação de dois fatores (2FA) sempre que estiver disponível.

Com a 2FA ativada, você precisará fornecer uma segunda forma de verificação além da senha para acessar sua conta. Ela geralmente consiste em um código enviado por e-mail, aplicativo ou mensagem de texto, mas outras opções incluem autenticação biométrica e chaves de hardware.

Como funciona a autenticação de dois fatores

A 2FA funciona protegendo sua conta com uma camada extra de segurança. Em vez de precisar apenas de uma informação (como uma senha) para acessar uma conta, você precisará de duas. Dependendo do método de 2FA utilizado, esse segundo fator pode ser um código enviado para seu e-mail, celular ou aplicativo autenticador; sua impressão digital; ou um dispositivo físico.

Muitos métodos de autenticação de dois fatores dependem de senhas temporárias de uso único (TOTPs) geradas por um aplicativo. O site ou serviço que você está tentando acessar usa o mesmo algoritmo para gerar a TOTP esperada de forma independente. Portanto, ele consegue verificar se a TOTP inserida corresponde à dele. Um método mais básico e menos seguro consiste no envio de um código gerado aleatoriamente por e-mail ou SMS. Em ambos os casos, a inserção do código correto permite que o serviço verifique se é realmente você tentando fazer login.

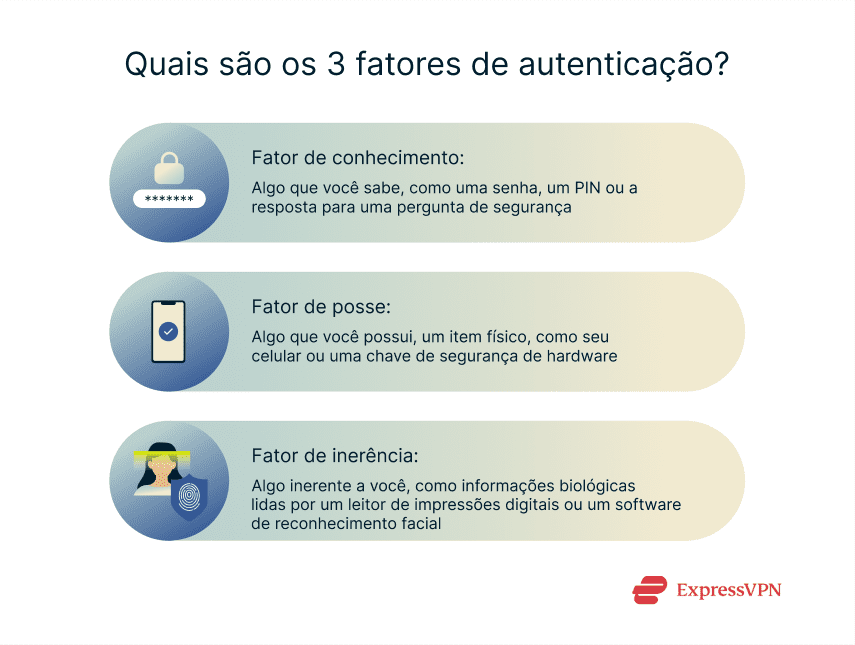

Fatores de autenticação explicados

Os fatores de autenticação se dividem em três categorias: conhecimento (algo que você sabe), posse (algo que você tem) e inerência (algo inerente a você). A 2FA fortalece a proteção da sua conta exigindo dois fatores de categorias diferentes.

Com a 2FA ativada, você garante que, mesmo que um invasor comprometa uma dessas categorias, você ainda estará protegido contra acessos não autorizados. Compreender os três tipos de fatores de autenticação o ajudará a identificar as melhores maneiras de proteger sua conta.

Fator de conhecimento (algo que você sabe)

Os fatores de conhecimento incluem itens como senhas, PINs e respostas a perguntas de segurança. Esses elementos são amplamente utilizados, mas altamente vulneráveis a phishing, ataques de força bruta e violações de dados. A grande maioria dos sites, aplicativos e organizações utiliza esse tipo de fator em algum grau.

Para maximizar a segurança dos seus dados, certifique-se de que eles não sejam fáceis de adivinhar. Ao criar ou alterar uma senha, use combinações aleatórias de letras, números e símbolos. Se estiver usando um PIN, crie um que seja o mais longo possível. Evite senhas comuns e considere usar um gerenciador de senhas como o ExpressKeys para armazenar, gerenciar e gerar senhas fortes.

Fator de posse (algo que você tem)

Os fatores de posse dependem de um item físico, como um smartphone ou uma chave de segurança de hardware. Isso ajuda a prevenir ataques remotos, pois o invasor também precisa assumir o controle do item físico para fazer login. Esse fator de autenticação é geralmente considerado o mais seguro, mas pode ser inconveniente e levar ao bloqueio da conta caso você perca o acesso à chave de autenticação física.

Fator de inerência (algo que você é)

Os fatores de inerência baseiam-se em características biológicas como impressões digitais, rostos, padrões de voz ou olhos. Esse tipo de fator é conveniente de usar e difícil de replicar, o que o torna uma escolha popular para muitas pessoas.

Porém, ao contrário de uma senha, os dados biométricos não podem ser alterados. Isso pode ser um problema se, por exemplo, alguém conseguir coletar seus dados de impressão digital e usá-los para criar uma cópia impressa em 3D convincente. Nesse caso, o cibercriminoso poderia acessar facilmente qualquer conta à qual você tenha acesso apenas com sua impressão digital.

Por esse motivo, você deve sempre combinar um fator de inerência com outra forma de autenticação. Também é importante observar que nem todos os dispositivos são compatíveis com autenticação biométrica.

Exemplos de 2FA em ação

Dependendo dos fatores que você escolher e da conta que está tentando acessar, o processo de uso da autenticação de dois fatores pode variar um pouco. Aqui estão alguns exemplos sobre o que é 2FA em ação:

- Google: para acessar sua conta do Google em um novo dispositivo, pode ser necessário tocar em uma mensagem enviada ao seu celular.

- Microsoft: a Microsoft incentiva os usuários a combinar uma senha com o aplicativo Microsoft Authenticator, que gera códigos temporários que servem como autenticação de dois fatores.

- GitHub: para fazer login no GitHub, os desenvolvedores precisam de uma senha e de um aplicativo autenticador TOTP ou uma chave de segurança (FIDO/U2F).

- Bancos: seu banco pode solicitar que você forneça um código enviado por SMS ao fazer login ou após realizar uma compra online.

- Logins no local de trabalho: muitas organizações exigem que os funcionários usem tokens de hardware para 2FA quando precisam de acesso remoto seguro.

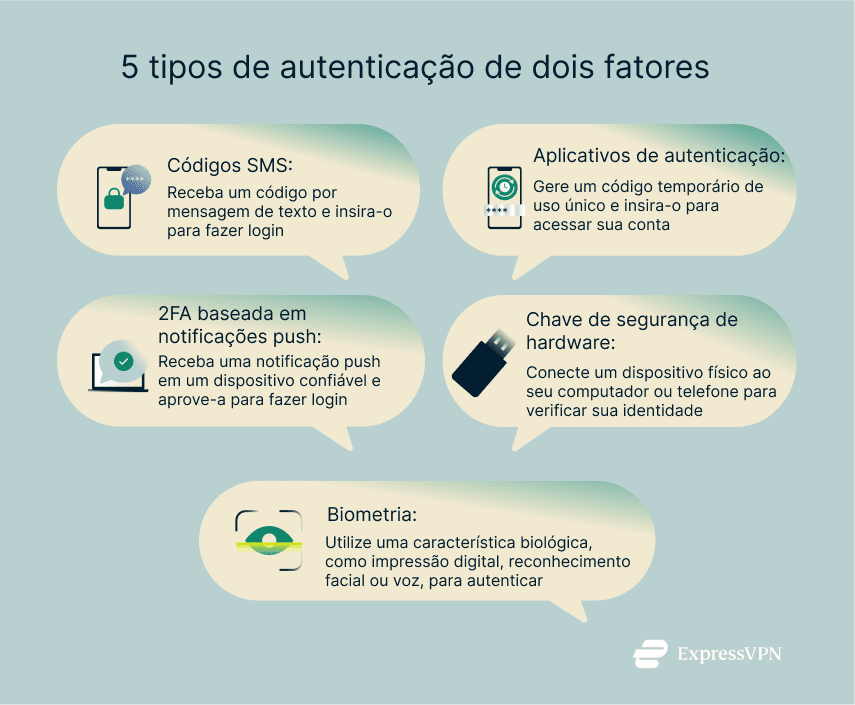

Tipos de autenticação de dois fatores

Os tipos mais comuns de autenticação de dois fatores são os códigos TOTP enviados por e-mail, SMS ou aplicativos autenticadores. Outras opções incluem notificações push, chaves de segurança de hardware e biometria (impressões digitais, reconhecimento facial, etc.). Cada método possui benefícios e riscos específicos.

Códigos de acesso SMS

A autenticação de dois fatores via SMS é o método mais utilizado, mas também é bastante vulnerável. É bem simples: um código é enviado ao seu celular por mensagem de texto, e você precisa inseri-lo para fazer login. Normalmente, você deve inserir o código após sua senha.

No entanto, existem riscos. Sabe-se que os invasores usam a troca de SIM para redirecionar mensagens de texto para seus próprios dispositivos. Com o timing certo, criminosos podem tentar obter seu código por meio de um link de phishing. Alguns hackers habilidosos podem até explorar vulnerabilidades em sistemas telefônicos para interceptar códigos diretamente, embora isso seja usado principalmente contra alvos de alto perfil.

No entanto, essa é uma opção melhor do que depender apenas de senhas. Obter um código SMS exige grande habilidade técnica. É provável que, se alguém conseguir fazer isso, possa invadir qualquer conta protegida apenas por senha. Ainda assim, organizações e usuários preocupados com a privacidade devem considerar o uso de aplicativos autenticadores ou chaves de segurança de hardware.

Aplicativos de autenticação

Aplicativos de autenticação como o Google Authenticator e o Authy geram códigos TOTP ou QR codes com validade limitada. Eles são mais seguros que SMS porque os códigos são gerados localmente, o que significa que não podem ser interceptados em uma rede pouco segura.

2FA baseada em notificações push

A autenticação de dois fatores baseada em notificações push permite configurar um dispositivo confiável para verificar logins. Ao tentar fazer login, seu dispositivo confiável receberá uma mensagem solicitando que você aprove ou negue a tentativa de login.

Clicar ou tocar em uma notificação é mais rápido do que digitar um código, mas é vulnerável à fadiga de notificações push. Basicamente, alguns usuários estão tão acostumados com essas notificações que clicam em "sim" automaticamente, mesmo sem tentar acessar uma conta. Alguns serviços se protegem contra isso exigindo que os usuários respondam a uma solicitação mais detalhada, mas a maioria não o faz. Apesar dessa vulnerabilidade, a 2FA baseada em notificações push é mais segura do que os métodos baseados em SMS ou e-mail.

Chaves de segurança de hardware (U2F, FIDO)

Os métodos de 2FA baseados em hardware, como YubiKeys, oferecem o mais alto nível de proteção. Essas chaves são resistentes a phishing e não podem ser interceptadas remotamente. Tudo o que você precisa fazer é inserir a chave para concluir o processo de autenticação. Claro, se você perder a chave, poderá ficar sem acesso às suas contas. Por esse motivo, é recomendável comprar várias chaves e conectá-las a todas as suas contas. As chaves de hardware são ideais para proteger contas sensíveis ou de alto valor.

Autenticação biométrica

A 2FA biométrica usa características físicas únicas, como impressões digitais ou padrões faciais, como segundo fator de autenticação. É rápida e prática, mas não é perfeita. Os dados biométricos não podem ser alterados caso sejam comprometidos, e ataques de falsificação são possíveis em sistemas mais vulneráveis. Nem todos os dispositivos suportam logins biométricos, portanto essa opção nem sempre está disponível.

Como configurar a autenticação de dois fatores

A configuração da 2FA varia dependendo do aplicativo ou site que você está usando, e alguns nem sequer oferecem suporte. Para habilitar a 2FA, faça login no site ou aplicativo e procure a configuração de 2FA (geralmente encontrada nas configurações da conta ou de segurança). Se você não encontrar nenhuma opção de 2FA, entre em contato com o suporte e pergunte se eles oferecem esse recurso.

Configuração passo a passo via SMS

A autenticação de dois fatores baseada em SMS é a mais simples de configurar e usar. Veja como habilitar a verificação por SMS em praticamente qualquer site ou serviço.

- Acesse as configurações de segurança da sua conta. Dependendo do aplicativo, você talvez precise entrar nas configurações de segurança da senha ou na central da conta.

- Selecione SMS/mensagem de texto como método de 2FA.

- Insira seu número de telefone.

- Confirme usando o código de verificação enviado via SMS.

- Salve as alterações.

Utilizando aplicativos de autenticação

Os aplicativos de autenticação são aplicativos de terceiros que você vincula às suas contas. Usando o Google Authenticator como exemplo, veja como configurá-lo.

- Instale o Google Authenticator a partir da loja de aplicativos do seu celular.

- Abra o aplicativo e faça login na sua conta do Google.

- Em seguida, faça login na conta, aplicativo ou serviço ao qual deseja adicionar a 2FA.

- Encontre a opção de 2FA; ela geralmente fica nas configurações de privacidade ou segurança.

- Toque em App de autenticação ou uma opção similar (o termo exato varia).

- Você pode colar o código fornecido no Authenticator ou escanear o QR code fornecido.

- Volte ao aplicativo Google Authenticator. Toque no sinal de + multicolorido no canto inferior direito.

- Você pode optar por inserir o código gerado ou escanear o QR code.

- Salve seus códigos de backup.

No entanto, o Google Authenticator coleta mais informações pessoais do que outros autenticadores, incluindo sua localização, contatos e identificadores de dispositivo. É por isso que você pode querer considerar o uso de um gerenciador de senhas com um autenticador integrado.

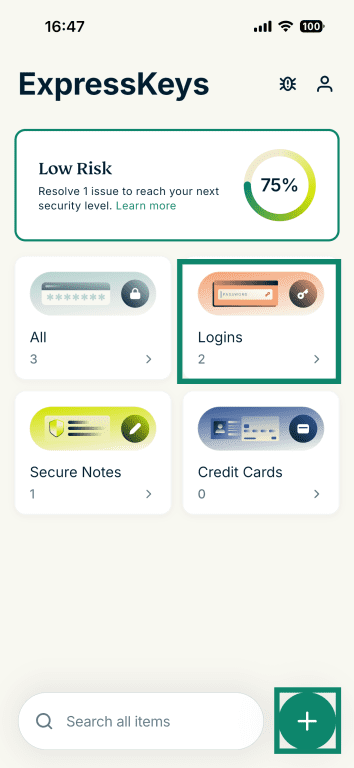

Nem todos os gerenciadores de senhas oferecem essa opção, mas o ExpressKeys e outros permitem gerar chaves de autenticação de dois fatores para qualquer senha da sua conta (que suporte nativamente 2FA baseada em aplicativos). Veja como configurar:

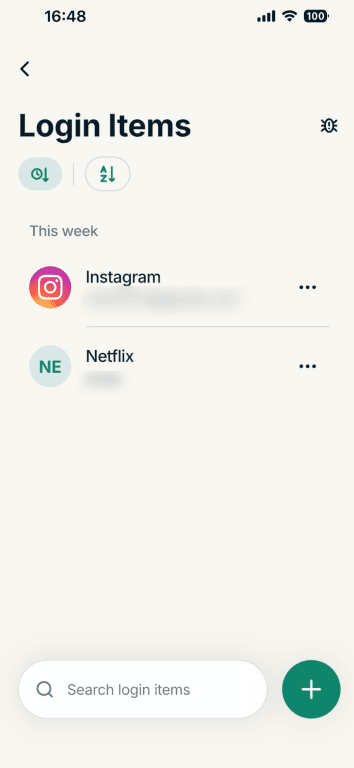

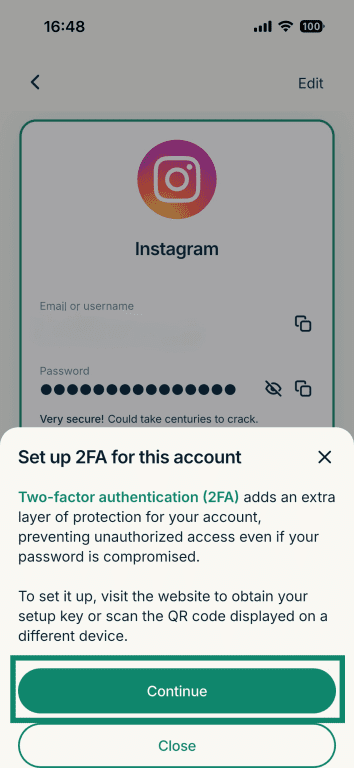

- Abra o aplicativo ExpressKeys e toque em Logins. Se você ainda não criou um login para a conta na qual deseja ativar a 2FA, clique no botão + na parte inferior para fazer isso primeiro.

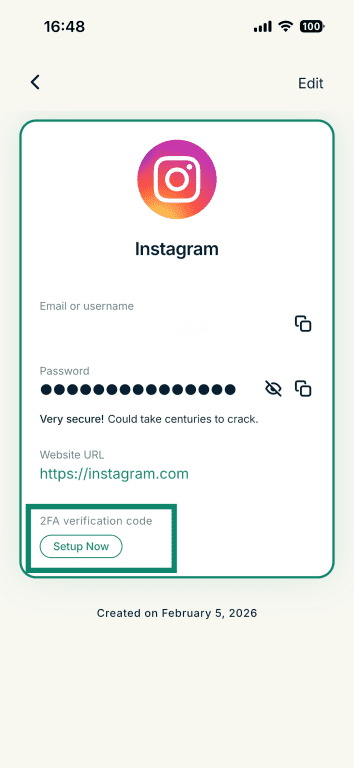

- Toque na conta para a qual deseja configurar a 2FA e certifique-se de que seu login inclua o URL do site correto

- Toque em Configurar agora na seção Código de verificação 2FA.

- Selecione Continuar na janela pop-up.

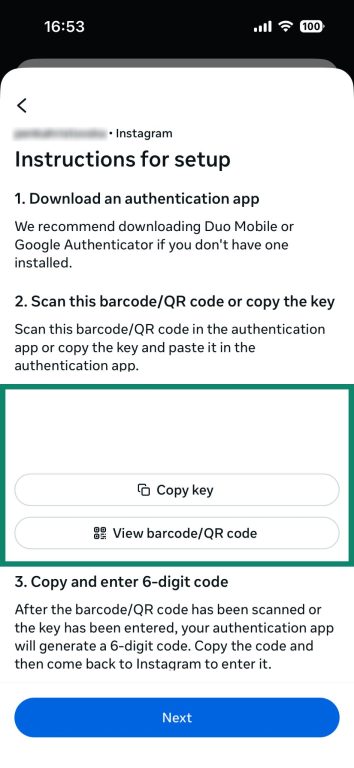

- Em seguida, saia do ExpressKeys e acesse as configurações de segurança da conta do site ou aplicativo para ativar a 2FA. Selecione a opção app de autenticação como método para receber os códigos de login — será fornecida uma chave de configuração. Observe que alguns aplicativos também permitem que você escaneie um QR code (ou ambos).

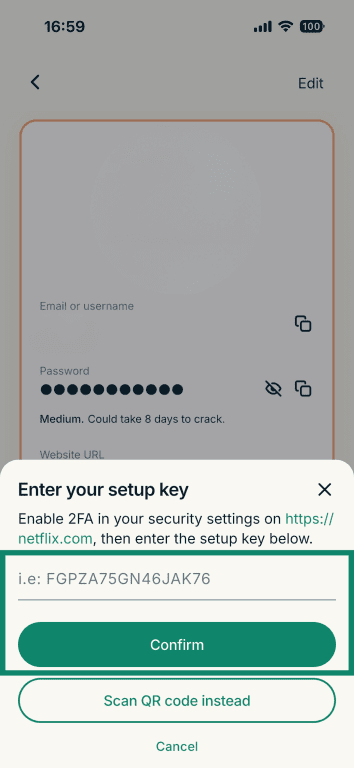

- Volte ao aplicativo ExpressKeys, insira a chave de configuração ou escaneie o QR code e clique em Confirmar.

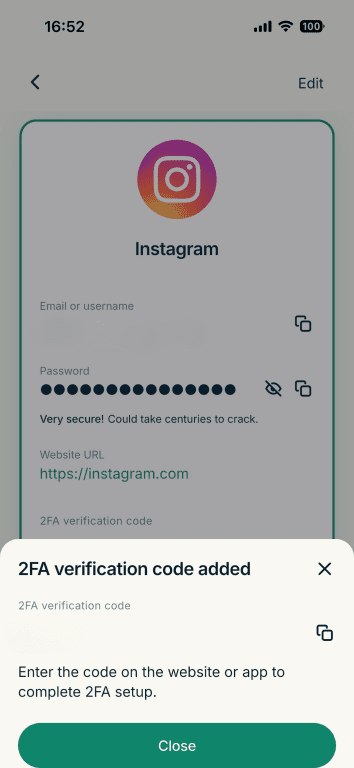

- Em seguida, você receberá uma mensagem informando que a verificação de dois fatores foi adicionada, juntamente com o código que você pode usar para verificar seu login.

Configurando tokens de hardware

Configurar uma chave de hardware é mais trabalhoso do que outras soluções, principalmente porque você precisa comprar uma chave física. Embora o processo varie dependendo do tipo de chave de hardware que você adquire e do serviço com o qual deseja emparelhá-la, aqui está um guia geral para configurar um token de hardware:

- Compre uma chave de hardware (o ideal é comprar pelo menos duas).

- Conecte ou emparelhe a(s) chave(s) com seu dispositivo.

- Acesse as configurações de 2FA da sua conta.

- Selecione a chave de hardware como seu método.

- Siga as instruções na tela para registrar o dispositivo.

- Confirme sua escolha.

Benefícios e limitações da 2FA

A autenticação de dois fatores torna suas contas mais seguras, isso é fato. Ela bloqueia a maioria dos ataques automatizados e ajuda a proteger contra golpes de phishing e outros métodos de acesso às suas contas. Porém, ela não o torna imune a ataques de hackers, principalmente se você tiver maus hábitos com senhas (reutilizar senhas, usar senhas muito simples, etc.).

Principais benefícios de segurança do uso da 2FA

A 2FA melhora a segurança da sua conta ao exigir o uso de uma forma secundária de verificação para acessá-la. Mesmo que a senha seja comprometida, o invasor ainda precisará do segundo fator, que geralmente é sensível ao tempo ou vinculado ao dispositivo.

A autenticação de dois fatores é particularmente importante para organizações que gerenciam dados sensíveis, acessam sistemas governamentais ou estão sujeitas a regulamentações de controle de dados. Sem ela, qualquer criminoso poderia obter as credenciais dos funcionários e usá-las para espionar a organização ou roubar seus dados.

Os usuários comuns também se beneficiam da 2FA. Você pode não ter tanto em jogo quanto uma grande empresa, mas ainda tem contas bancárias, comunicação pessoal e muito mais para proteger. Assim como as empresas, os indivíduos correm o risco de se tornar vítimas de golpes de phishing, sites maliciosos e ataques automatizados.

A autenticação de dois fatores pode ser hackeada?

Sim, a 2FA pode ser hackeada, embora seja muito mais difícil de comprometer do que uma senha isoladamente. Os invasores podem usar phishing, ataques do tipo "man-in-the-middle" (MITM) ou outros para interceptar ou obter seu segundo fator.

Códigos enviados por SMS e e-mail são os mais vulneráveis. Códigos enviados por SMS são arriscados devido a ameaças como a troca de SIM, enquanto contas de e-mail são alvos muito comuns de phishing devido ao seu alto valor.

A 2FA baseada em hardware é mais segura, mas menos conveniente para o uso diário. Para máxima segurança, recomendamos a instalação de proteções contra phishing e o uso de chaves de segurança de hardware (FIDO2/U2F).

Vulnerabilidades conhecidas e como evitá-las

As vulnerabilidades comuns da autenticação de dois fatores incluem ataques de phishing, troca de SIM e engenharia social para redefinir os métodos de autenticação. A 2FA baseada em SMS é particularmente arriscada, pois as mensagens podem ser interceptadas ou redirecionadas. A 2FA baseada em e-mail apresenta uma vulnerabilidade semelhante, principalmente se o criminoso obtiver acesso à sua conta de e-mail.

Para evitar essas ameaças, use autenticadores baseados em aplicativos ou hardware, habilite as opções biométricas, se disponíveis, e nunca compartilhe códigos com ninguém. Considere usar um gerenciador de senhas como o ExpressKeys para garantir que cada uma de suas senhas seja forte, exclusiva e difícil de decifrar. As organizações devem monitorar tentativas suspeitas de recuperação de conta e treinar os usuários para identificar tentativas de phishing.

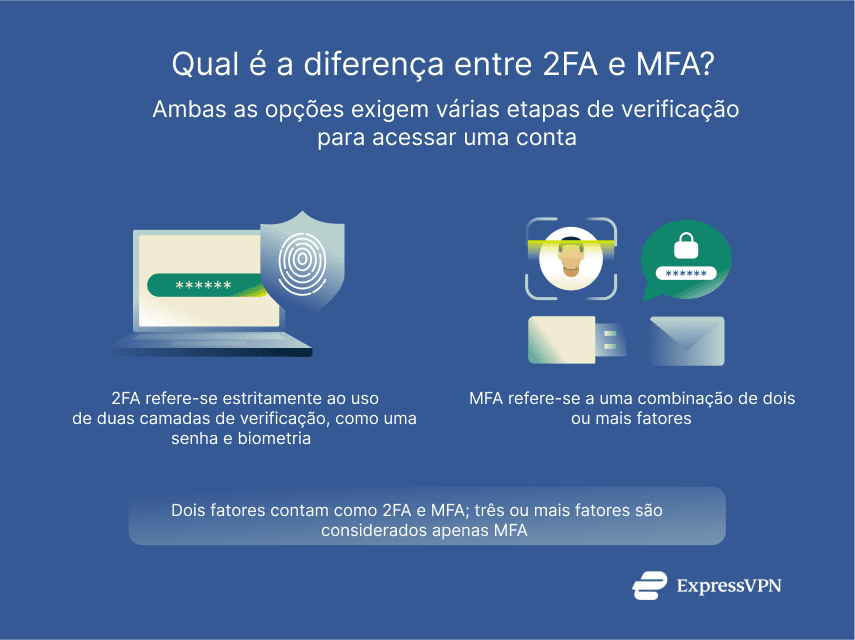

Autenticação multifator (MFA) vs. autenticação de dois fatores

Tanto a MFA quanto a 2FA envolvem o uso de mais de uma forma de autenticação para acessar uma conta. No entanto, a 2FA refere-se estritamente ao uso de exatamente dois fatores, geralmente uma senha e um código TOTP. Por outro lado, a MFA significa que você precisará de dois ou mais fatores. Ambas oferecem camadas extras de segurança e são mais seguras do que simplesmente usar uma senha.

Qual é a diferença?

A principal diferença é que a autenticação de dois fatores (2FA) é um subconjunto da autenticação multifator (MFA). A 2FA utiliza exatamente dois métodos de autenticação distintos, como uma senha e um código gerado pelo dispositivo.

A principal diferença é que a autenticação de dois fatores (2FA) é um subconjunto da autenticação multifator (MFA). A 2FA utiliza exatamente dois métodos de autenticação distintos, como uma senha e um código gerado pelo dispositivo.

A MFA inclui qualquer combinação de dois ou mais fatores, que podem envolver biometria, cartões inteligentes, dados de localização e aplicativos de autenticação. A MFA é mais abrangente e pode oferecer maior proteção do que a 2FA, dependendo da quantidade e dos fatores utilizados. Ela é mais complexa, mas esse é o preço da segurança adicional.

Quando você deve usar a MFA em vez da 2FA?

Use a MFA em vez da 2FA ao lidar com dados confidenciais, gerenciar acesso privilegiado ou operar em ambientes de alto risco. Embora a 2FA ajude a impedir o acesso não autorizado, as camadas extras de segurança adicionadas pela MFA tornam ainda mais difícil para os invasores contorná-la. Por exemplo, organizações que protegem registros financeiros confidenciais ou sistemas governamentais se beneficiam da MFA, pois ela dificulta para que alguém obtenha credenciais de funcionários e as use para acessar sistemas confidenciais. Em alguns casos, os regulamentos podem até exigir que as empresas usem a MFA.

Em geral, a 2FA é eficaz na maioria dos casos, mas a MFA é ideal para organizações e contas altamente confidenciais.

Perguntas frequentes: dúvidas comuns sobre autenticação de dois fatores

O que significa 2FA?

2FA significa autenticação de dois fatores. Ela adiciona uma segunda etapa na verificação da sua identidade durante logins, geralmente exigindo tanto uma senha quanto um segundo método de autenticação, como um código SMS ou biometria. A 2FA reduz significativamente o risco de acesso não autorizado, mesmo que alguém tenha sua senha.

A 2FA é segura?

Sim, a autenticação de dois fatores (2FA) é segura. Sem a 2FA, qualquer pessoa com sua senha pode acessar livremente o aplicativo ou a conta. Com a 2FA, o invasor também precisa ter acesso à sua forma secundária de verificação, que pode incluir aplicativos de autenticação ou biometria. No entanto, é importante observar que todas as formas de 2FA (e-mail, SMS, aplicativos e hardware) têm seus próprios riscos específicos. Por exemplo, a 2FA baseada em e-mail será praticamente inútil se você usar a mesma senha no seu e-mail e no serviço que o criminoso está tentando invadir.

Como faço para saber se um serviço oferece suporte à 2FA?

Existem duas maneiras principais de verificar se um serviço oferece autenticação de dois fatores (2FA). Comece verificando as configurações de segurança do site ou aplicativo em busca de opções de 2FA. Se encontrar alguma, basta ativá-la. Caso contrário, entre em contato com o suporte da empresa e pergunte se o serviço oferece 2FA.

O que acontece se eu perder o acesso ao meu segundo fator?

Perder o segundo fator de autenticação pode bloquear o acesso à sua conta. A maioria dos serviços oferece códigos de backup ou métodos alternativos para recuperar o acesso, mas isso não é garantido. O Instituto Nacional de Padrões e Tecnologia dos EUA (NIST) recomenda configurar vários autenticadores simultaneamente para evitar o bloqueio da conta e aumentar sua segurança.

O que é autenticação sem senha?

A autenticação sem senha substitui as senhas por métodos mais seguros, incluindo biometria, logins baseados em dispositivos ou chaves de hardware. Ela é compatível com estruturas de segurança modernas como o FIDO2 e serve para minimizar o risco de roubo de suas credenciais.

Qual tipo de 2FA é o mais seguro?

As chaves de segurança de hardware são consideradas o método de autenticação de dois fatores (2FA) mais seguro. Elas utilizam protocolos criptográficos e são resistentes a phishing, ao contrário dos códigos baseados em SMS. Sempre que você acessa uma nova conta, precisa do hardware físico, como um pen drive ou um cartão inteligente, para autenticar seu login. Embora seguras, elas também são muito inconvenientes, o que limita sua popularidade.

Dê o primeiro passo para se proteger online. Experimente a ExpressVPN sem riscos.

Obtenha ExpressVPN