Was ist Datenverschlüsselung?

Wenn du dich in dein Bankkonto einloggst, eine private Nachricht verschickst oder Dateien in der Cloud speicherst, kommt bereits Datenverschlüsselung zum Einsatz. Sie sorgt dafür, dass Daten für alle unlesbar bleiben, die nicht dafür vorgesehen sind. Bei vielen Datenpannen berichten Unternehmen, dass keine sensiblen Informationen offengelegt wurden. Das liegt oft daran, dass die gestohlenen Daten verschlüsselt waren.

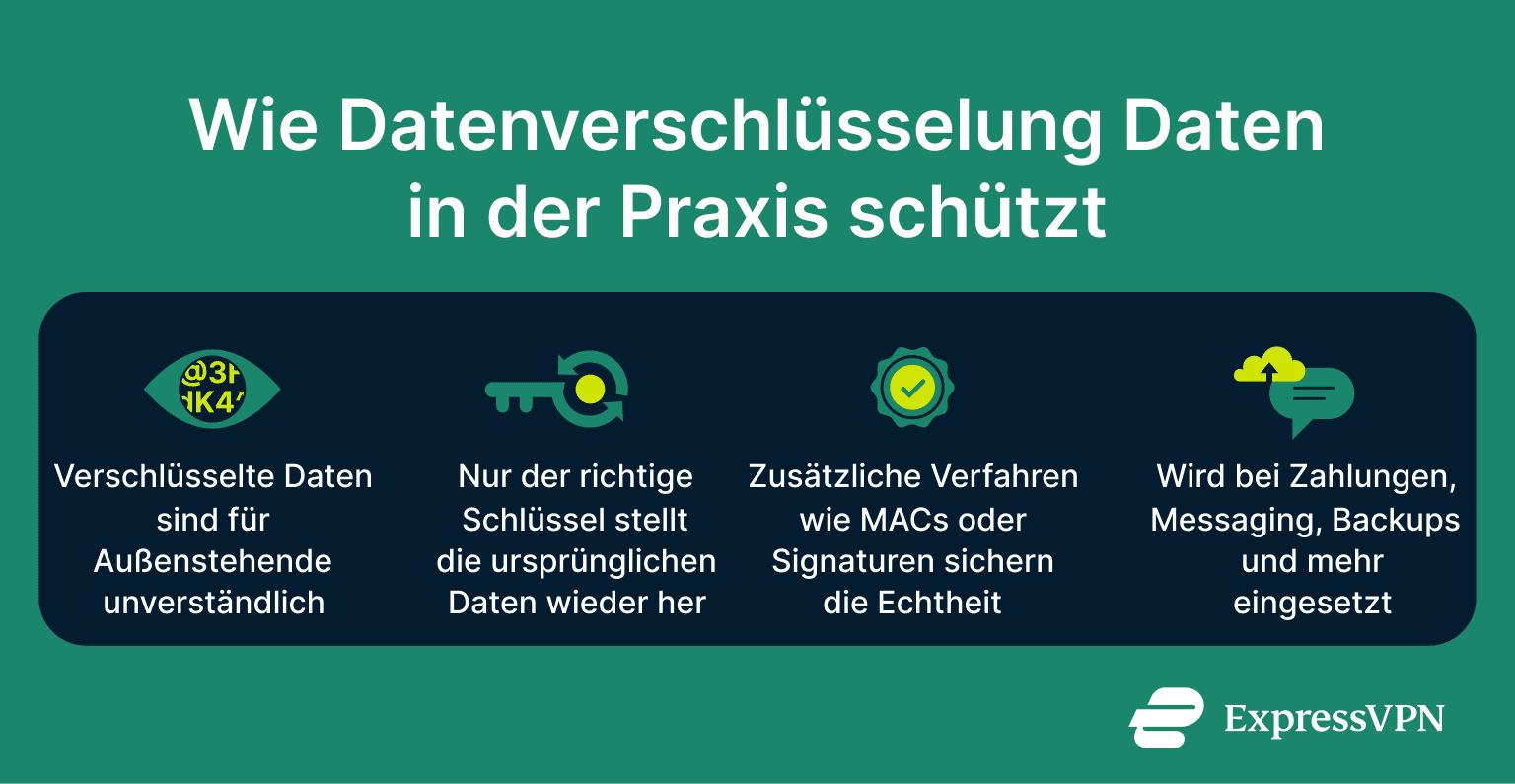

Datenverschlüsselung funktioniert, indem lesbare Inhalte wie Texte, Dateien oder andere Daten mithilfe eines Algorithmus und eines geheimen Schlüssels in eine unlesbare Form umgewandelt werden. Das Ergebnis ist ein sogenannter Chiffretext, der ohne den passenden Schlüssel nicht verstanden werden kann. Wenn Chiffretext in Textform dargestellt werden muss, wird er häufig kodiert, zum Beispiel in Base64 oder im Hexadezimalformat, um die Kompatibilität zu gewährleisten. Erst durch die Entschlüsselung mit dem richtigen Schlüssel werden die ursprünglichen Daten wiederhergestellt.

Wie funktioniert Datenverschlüsselung?

Sobald Daten verschlüsselt sind, können sie ohne den passenden Schlüssel nicht mehr gelesen werden. Selbst wenn jemand deine E-Mails abfängt oder ein Gerät mit verschlüsselten Dateien stiehlt, erhält die Person nur eine Folge aus binären oder kodierten Daten, die für sich genommen keinen Sinn ergeben.

Verschlüsselung stellt sicher, dass Daten ohne den richtigen Schlüssel unlesbar bleiben. Um zusätzlich zu gewährleisten, dass Daten nicht verändert wurden und tatsächlich von einer vertrauenswürdigen Quelle stammen, wird Verschlüsselung häufig mit Verfahren wie Message Authentication Codes (MACs) oder digitalen Signaturen kombiniert. Einige moderne Verschlüsselungsverfahren wie Advanced Encryption Standard im Galois Counter Mode (AES GCM) oder ChaCha20 Poly1305 bieten sogenannte authentifizierte Verschlüsselung. Dabei werden Vertraulichkeit und Integrität in einem Schritt sichergestellt.

Richtig eingesetzt schützt Datenverschlüsselung persönliche Informationen vor Identitätsdiebstahl und reduziert das Risiko bei internen oder externen Sicherheitsvorfällen. Außerdem sorgt sie für sichere Online-Zahlungen, hilft Unternehmen bei der Einhaltung von Vorschriften und schützt die Privatsphäre digitaler Kommunikation.

Wenn dich interessiert, wie sich Datenverschlüsselung über die Jahrhunderte entwickelt hat, findest du hier einen Überblick über die Ursprünge moderner Verschlüsselung.

Zentrale Bestandteile: Klartext, Chiffretext und Schlüssel

Drei grundlegende Elemente wirken bei jeder Datenverschlüsselung zusammen:

- Klartext ist die ursprüngliche Information, also das, womit du startest. Das kann eine kurze Notiz, eine Kundendatei oder ein Bild sein. Der Klartext ist ohne spezielle Tools lesbar.

- Verschlüsselungsschlüssel sind geheime Werte, die ein Algorithmus nutzt, um Klartext in Chiffretext umzuwandeln. Gelangt jemand in den Besitz dieses Schlüssels, kann die geschützten Daten entschlüsseln. Die Sicherheit eines Systems hängt daher stark vom Schutz dieser Schlüssel ab.

- Chiffretext ist das Ergebnis der Verschlüsselung. Er ist ohne Entschlüsselung nicht lesbar. Wenn du zum Beispiel „Treffen um 15 Uhr" verschlüsselst, entsteht eine Folge von binären Daten. Zur Anzeige oder Übertragung kann diese Form etwa als Zeichenfolge wie e483b0a742 im Hexadezimalformat dargestellt werden. Das konkrete Ergebnis hängt vom verwendeten Algorithmus und dem Schlüssel ab.

Verschlüsselung vs. Hashing vs. Kodierung

Kodierung, Hashing und Verschlüsselung verändern Daten, verfolgen aber unterschiedliche Ziele:

- Kodierung wandelt Daten in ein anderes Format um, damit sie gespeichert oder übertragen werden können. Ein Beispiel ist Base64, das binäre Daten in ASCII-Text umwandelt. Dieser Vorgang ist vollständig umkehrbar, benötigt keinen Schlüssel und dient nicht dem Schutz von Informationen.

- Hashing erzeugt aus Eingabedaten eine feste Ausgabelänge, den sogenannten Hashwert. Die gleiche Eingabe liefert immer den gleichen Hash. Schon kleinste Änderungen führen jedoch zu einem völlig anderen Ergebnis. Dadurch eignet sich Hashing ideal zur Integritätsprüfung. Stimmen die Hashwerte überein, ist die Datei unverändert. Andernfalls wurde sie beschädigt oder manipuliert. Hashing wird auch häufig für Passwortspeicherung und digitale Signaturen eingesetzt. Es ist nicht umkehrbar und verwendet keine Schlüssel.

- Verschlüsselung macht Daten ohne den passenden Schlüssel unlesbar. Sie ist nur mit diesem Schlüssel umkehrbar und dient dem Schutz der Vertraulichkeit. Für sich allein garantiert sie jedoch keine Integrität oder Authentizität, auch wenn moderne Verfahren diese Funktionen oft integrieren.

Arten der Datenverschlüsselung

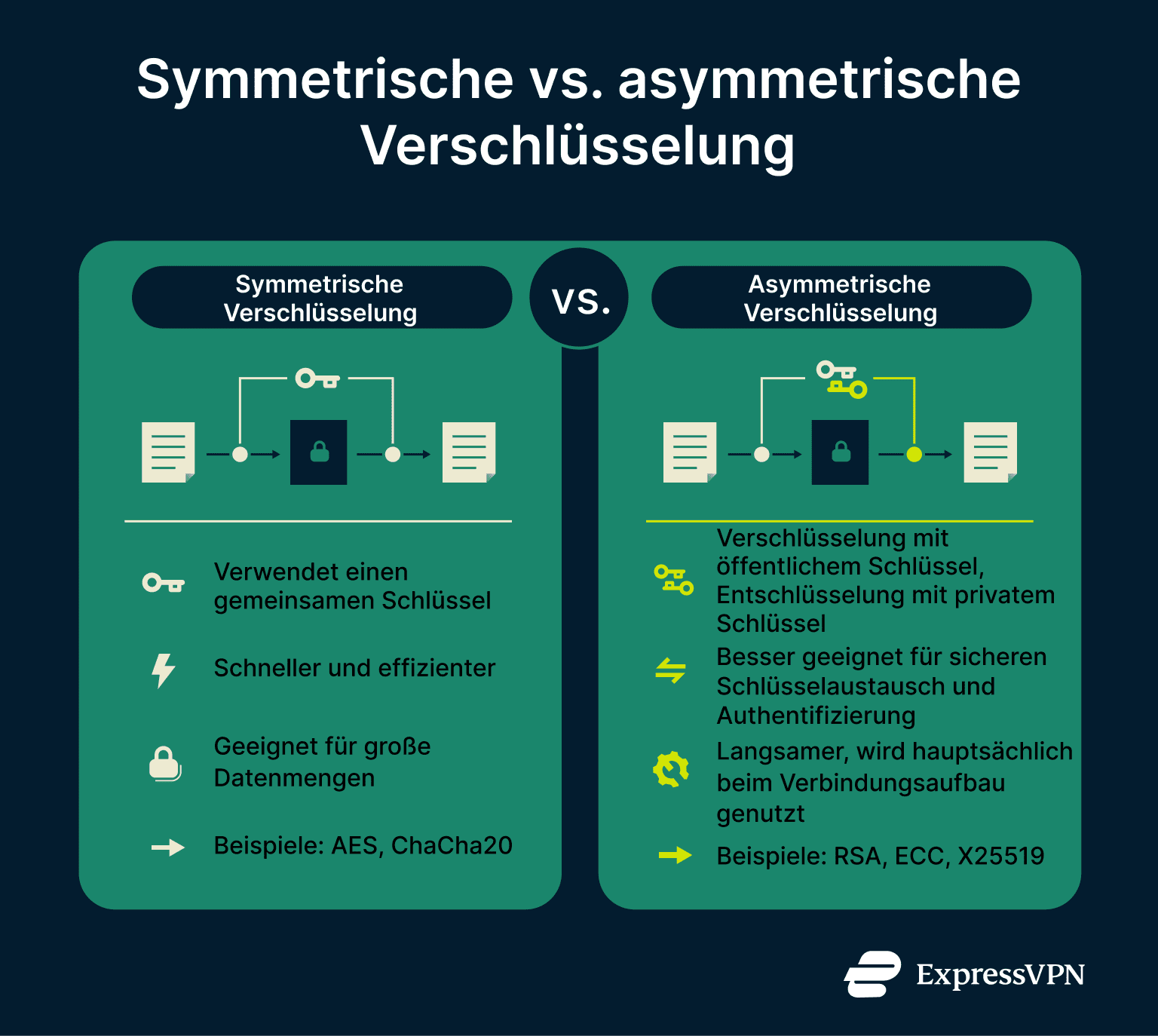

Es gibt keine einheitliche Methode, um Daten zu verschlüsseln. In der Praxis kommen symmetrische, asymmetrische oder kombinierte Verfahren zum Einsatz, je nach Anwendungsfall.

Symmetrische Verschlüsselung

Die symmetrische Verschlüsselung arbeitet mit einem einzigen geheimen Schlüssel. Derselbe Schlüssel wird zum Ver- und Entschlüsseln verwendet. Beide Parteien müssen diesen Schlüssel also bereits im Voraus sicher austauschen.

Diese Verfahren sind besonders schnell und benötigen weniger Rechenleistung und Speicher als asymmetrische Methoden. Deshalb werden sie häufig für große Datenmengen eingesetzt, etwa bei der Festplattenverschlüsselung, bei Backups oder bei Datenübertragungen.

Der Advanced Encryption Standard, kurz AES, ist der am weitesten verbreitete Algorithmus. Er unterstützt Schlüssellängen von 128, 192 und 256 Bit und wird meist mit Betriebsmodi wie CBC oder GCM verwendet.

Eine wichtige Alternative ist ChaCha20. Dieser Algorithmus ist besonders effizient und wird häufig auf Geräten eingesetzt, die keine Hardwarebeschleunigung für AES bieten, etwa in mobilen Anwendungen.

Der größte Nachteil der symmetrischen Verschlüsselung ist der sichere Austausch des Schlüssels. Ohne einen geschützten Kommunikationsweg kann das gesamte System kompromittiert werden.

Asymmetrische Verschlüsselung

Die asymmetrische Verschlüsselung nutzt zwei Schlüssel: einen öffentlichen und einen privaten Schlüssel. Beide sind mathematisch miteinander verknüpft, aber aus dem einen lässt sich der andere nicht ableiten.

Der große Vorteil ist, dass jeder den öffentlichen Schlüssel verwenden kann, um Daten zu verschlüsseln. Entschlüsseln kann sie jedoch nur der Besitzer des privaten Schlüssels. Dadurch entfällt der vorherige Austausch eines geheimen Schlüssels.

Der öffentliche Schlüssel kann frei verteilt werden, während der private Schlüssel stets geheim bleibt.

Dieses Verfahren ermöglicht auch digitale Signaturen. Dabei wird eine Nachricht gehasht und der Hash mit dem privaten Schlüssel verschlüsselt. Der Empfänger kann die Signatur mit dem öffentlichen Schlüssel prüfen und so sicherstellen, dass die Nachricht unverändert ist und tatsächlich vom Absender stammt.

RSA ist eines der bekanntesten asymmetrischen Verfahren und wird typischerweise mit 2048 oder 4096 Bit langen Schlüsseln verwendet. Es gilt als sicher, ist aber rechenintensiv. Elliptische Kurvenverfahren bieten eine vergleichbare Sicherheit bei deutlich kürzeren Schlüsseln und besserer Performance. Dazu gehören beispielsweise ECDSA für Signaturen und X25519 für den Schlüsselaustausch. Diese Technologien kommen unter anderem bei HTTPS, verschlüsselten Messenger-Diensten und SSH-Verbindungen zum Einsatz.

Asymmetrische Verschlüsselung eignet sich jedoch nicht für große Datenmengen, da sie zu ressourcenintensiv ist. Deshalb wird sie hauptsächlich für den sicheren Austausch von Schlüsseln und zur Authentifizierung verwendet.

Hybride Verschlüsselungssysteme

Die meisten sicheren Systeme kombinieren heute beide Verfahren. Asymmetrische Verschlüsselung wird genutzt, um einen neuen symmetrischen Schlüssel auszutauschen. Anschließend wird die gesamte Kommunikation symmetrisch verschlüsselt.

Genau das passiert, wenn du eine sichere Website aufrufst. Dein Browser verwendet den öffentlichen Schlüssel der Website, um einen einmaligen Sitzungs-Schlüssel zu verschlüsseln. Dieser Schlüssel wird danach genutzt, um sämtliche weiteren Daten zu verschlüsseln. Viele Dienste verwenden für jede Verbindung neue Sitzungs-Schlüssel. Das bedeutet, selbst wenn jemand später den privaten Schlüssel eines Servers erbeutet, kann vergangener Datenverkehr nicht nachträglich entschlüsselt werden. Dieses Prinzip nennt sich Forward Secrecy.

Hybride Verschlüsselung sorgt für eine gute Balance aus Geschwindigkeit und Sicherheit. Sie wird in Messenger-Apps, VPN-Protokollen, Datei-Sharing-Tools und überall dort eingesetzt, wo sowohl hohe Performance als auch starker Schutz erforderlich sind.

Verschlüsselung von Daten bei Übertragung und Speicherung

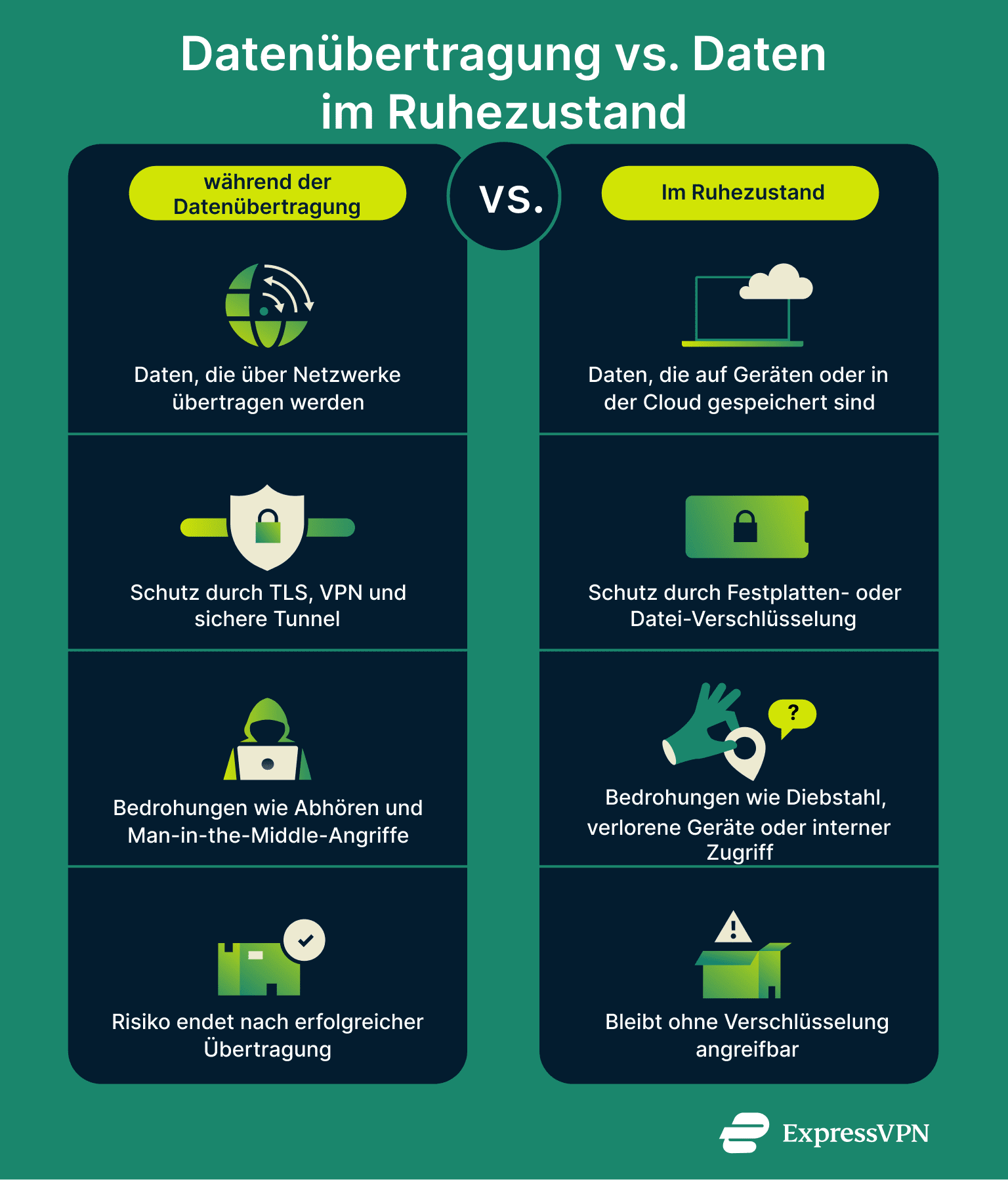

Daten befinden sich entweder in Bewegung oder werden gespeichert. Beide Zustände bringen unterschiedliche Risiken mit sich und erfordern eigene Schutzmaßnahmen.

Was ist Daten-at-Rest-Verschlüsselung?

Daten im Ruhezustand bezeichnen Informationen, die nicht aktiv übertragen werden, zum Beispiel gespeicherte Dateien, Datenbankeinträge oder Cloud-Backups. Dazu gehören alle Daten auf deinem Laptop, Server oder in deinem Cloud-Konto.

Wenn jemand Zugriff auf das physische Gerät oder das Speichersystem erhält, ist Verschlüsselung oft die letzte Schutzmaßnahme. Tools wie BitLocker unter Windows oder FileVault unter macOS verschlüsseln komplette Festplatten. In größeren Systemen verschlüsseln viele Unternehmensdatenbanken einzelne Datensätze oder ganze Tabellen. Bei Cloud-Diensten sorgt clientseitige Verschlüsselung dafür, dass nur der Nutzer selbst die Schlüssel kontrolliert.

Ohne Datenverschlüsselung kann jeder mit Zugriff auf die Speicher-Ebene sämtliche Inhalte lesen. Dazu zählen Backup-Laufwerke, gestohlene Geräte oder falsch konfigurierte Cloud-Speicher.

Was ist Verschlüsselung während der Übertragung?

Datenübertragung bedeutet, dass Daten zwischen Geräten bewegt werden, über das Internet oder innerhalb von Netzwerken. Dazu gehören Surfen, E-Mails, Videoanrufe, Uploads oder Remote-Zugriffe.

Während der Übertragung können Daten abgefangen werden. Angreifer können mitlesen, Inhalte manipulieren oder Datenströme umleiten. Verschlüsselung schützt hier, indem sie die Daten bereits vor dem Verlassen des Geräts unlesbar macht. Protokolle wie Transport Layer Security, kurz TLS, für HTTPS, VPN-Tunnel oder Ende-zu-Ende-Verschlüsselung in Messengern übernehmen diese Aufgabe.

Selbst wenn jemand den Datenverkehr abfängt, erhält er nur Chiffretext. Allerdings werden nicht alle Informationen verborgen. Metadaten wie IP-Adresse, Zeitstempel oder Paketgröße bleiben oft sichtbar und können Rückschlüsse auf das Verhalten zulassen.

Praxisbeispiele für Datenverschlüsselung

Datenverschlüsselung steckt in vielen Tools, die du täglich nutzt.

Messenger und E-Mail

Apps wie Signal, WhatsApp oder iMessage nutzen Ende-zu-Ende-Verschlüsselung. Das bedeutet, nur du und die Person, mit der du kommunizierst, können die Inhalte lesen. Selbst der Anbieter hat keinen Zugriff darauf. Die Verschlüsselung beginnt bereits auf deinem Gerät und bleibt bis zum Empfänger bestehen.

E-Mails sind standardmäßig weniger sicher. Zwar verschlüsseln viele Anbieter Nachrichten während der Übertragung zwischen Servern, aber auf den Servern selbst liegen sie oft unverschlüsselt vor. Für vollständige Privatsphäre benötigst du einen sicheren E-Mail-Dienst, bei dem nur Absender und Empfänger Zugriff auf die Inhalte haben, weil sie die jeweiligen Schlüssel besitzen.

Cloud-Speicher und Backups

Cloud-Dienste wie Dropbox oder Google Drive verschlüsseln Dateien nach dem Hochladen. Da die Anbieter jedoch die Schlüssel verwalten, können sie die Daten theoretisch entschlüsseln.

Um das zu vermeiden, kannst du Dateien vor dem Upload selbst verschlüsseln. Tools wie Cryptomator übernehmen das direkt auf deinem Gerät. So stellst du sicher, dass nur du Zugriff auf deine Daten hast. Selbst im Fall eines Datenlecks bleiben die Dateien geschützt.

Finanztransaktionen und Online-Banking

Banken nutzen HTTPS und weitere Verschlüsselungsprotokolle, um Login-Daten und Zahlungsinformationen zu schützen. Sitzungen sind dabei durchgehend verschlüsselt.

Bei Kreditkartenzahlungen kommt häufig Point-to-Point-Verschlüsselung zum Einsatz. Die Kartendaten werden direkt beim Eingeben verschlüsselt. Händler sehen dadurch weder die vollständige Kartennummer noch den Sicherheitscode. Die Daten bleiben verschlüsselt, bis sie beim Zahlungsanbieter ankommen.

Remote-Arbeit und BYOD-Geräte

Remote-Mitarbeiter greifen meist über ein VPN auf interne Systeme zu. Dabei wird ein verschlüsselter Tunnel zwischen Gerät und Server aufgebaut. Auch kommerzielle VPN-Dienste nutzen starke Verschlüsselung, um Internetverkehr zu schützen. Dazu gehören Browserdaten, DNS-Anfragen und Online-Aktivitäten.

Auf Geräteebene verlangen viele Unternehmen eine vollständige Festplatten-Verschlüsselung für Laptops und Smartphones. So bleiben Daten geschützt, selbst wenn ein Gerät verloren geht oder gestohlen wird.

Sollte ich Daten auf meinem Smartphone verschlüsseln?

Dein Smartphone enthält einen großen Teil deines digitalen Lebens. Dazu gehören private Nachrichten, Kontakte, E-Mail-Konten, gespeicherte Passwörter, Banking-Apps und sogar dein Standortverlauf. Wenn dein Gerät gestohlen wird oder jemand ohne Erlaubnis darauf zugreift, können all diese Daten offengelegt werden. Datenverschlüsselung verhindert das, indem sie die Inhalte des Geräts mit einem kryptografischen Schlüssel schützt, den nur der Besitzer kennt.

So aktivierst du die Verschlüsselung auf Android und iOS

Die meisten modernen Android-Smartphones verschlüsseln den Speicher automatisch, sobald du eine Displaysperre wie PIN, Passwort oder Muster einrichtest. Auf älteren oder günstigeren Geräten kann es erforderlich sein, die Verschlüsselung manuell zu aktivieren.

Um zu prüfen, ob dein Gerät verschlüsselt ist, gehe zu Einstellungen > Sicherheit > Verschlüsselung oder gib „Verschlüsselung" in die Suchleiste der Einstellungen ein. Wenn angezeigt wird, dass die Verschlüsselung aktiv ist, sind deine Daten geschützt. Die genauen Schritte können je nach Modell und Android-Version variieren. Im Zweifel findest du detaillierte Anleitungen auf der Support-Seite des Herstellers.

iOS-Geräte nutzen automatisch eine Hardware-basierte Verschlüsselung. Sobald du einen Code festlegst, egal ob numerisch oder alphanumerisch, wird die vollständige Geräteverschlüsselung aktiviert. Ein stärkerer Code schützt besser vor Brute-Force-Angriffen, bei denen automatisiert verschiedene Kombinationen ausprobiert werden.

Wie sicher sind verschlüsselte Daten wirklich?

Datenverschlüsselung erschwert unbefugten Zugriff erheblich. Dennoch wäre es falsch, sie als vollständig sicher zu bezeichnen. Starke Algorithmen sind wichtig, aber entscheidend ist auch, wie sie eingesetzt und verwaltet werden.

Gut implementierte Verschlüsselung lässt sich durch Brute-Force-Angriffe praktisch nicht knacken. AES mit 256 Bit gilt selbst gegenüber zukünftigen Quantenbedrohungen als widerstandsfähig. In der Praxis greifen Angreifer jedoch selten den Algorithmus direkt an. Stattdessen nutzen sie Schwachstellen in der Umsetzung oder im Betrieb aus.

Häufige Schwachstellen und Fehler

- Ein häufiges Problem ist schlechtes Schlüsselmanagement. Vorhersehbare Passwörter, unsichere Speicherung von Schlüsseln oder fehlende Schlüsselrotation können Sicherheitslücken schaffen, die die Verschlüsselung wirkungslos machen.

- Auch Implementierungsfehler können starke Verfahren untergraben. Fehlerhafte Verschlüsselungssoftware oder unzureichende Zufallszahlengenerierung können sensible Daten preisgeben. Ein bekanntes Beispiel sind sogenannte Padding-Oracle-Angriffe, die bei falsch implementierten Blockchiffren auftreten können.

- Menschliche Fehler sind oft der einfachste Angriffsweg. Das unbeabsichtigte Weitergeben von Schlüsseln, unverschlüsselte Kopien sensibler Daten oder falsch konfigurierte Systeme führen schnell zu Sicherheitslücken.

So stärkst du deine Verschlüsselungsstrategie

Eine effektive Strategie geht über die Wahl des richtigen Algorithmus hinaus. Entscheidend sind sauberes Schlüsselmanagement, korrekte Implementierung und konsequente Sicherheitspraktiken.

Nutze moderne Algorithmen und sichere Protokolle

Setze auf etablierte Verfahren wie AES, ChaCha20, RSA oder ECC. Verwende für symmetrische Verschlüsselung 256-Bit-Schlüssel, für RSA mindestens 2048 Bit und für elliptische Kurven mindestens 256 Bit. Nutze aktuelle Protokolle wie TLS 1.2 oder TLS 1.3 anstelle veralteter SSL-Versionen.

Deaktiviere unsichere Cipher Suites und halte deine Konfiguration auf dem neuesten Stand. Kryptografische Standards entwickeln sich weiter, und deine Systeme sollten entsprechend angepasst werden.

Schlüsselmanagement ist entscheidend

Schlüssel sollten zufällig und nicht vorhersagbar sein. Generiere sie mit sicheren Entropiequellen und speichere sie in geschützten Systemen wie verschlüsselten Schlüssel-Speichern oder Hardware-Sicherheitsmodulen (HSM) beziehungsweise Trusted Platform Modules (TPM). Begrenze den Zugriff strikt, rotiere Schlüssel regelmäßig und ersetze sie sofort, wenn sie kompromittiert wurden. Verwende niemals denselben Schlüssel für mehrere Systeme oder Anwendungsfälle und speichere ihn nicht im Klartext oder direkt im Quellcode.

Zugriff auf verschlüsselte Daten absichern

Verschlüsselung ist nur dann effektiv, wenn auch der Zugriff kontrolliert wird. Nutze Mehrfaktor-Authentifizierung und Zero-Trust-Zugriffsmodelle. Wende das Prinzip der minimalen Rechtevergabe an, sodass Nutzer nur auf die Daten zugreifen können, die sie wirklich benötigen. Überwache Protokolle auf ungewöhnliches Verhalten. Wenn sich jemand mit gültigen Zugangsdaten anmeldet, kann Verschlüsselung allein den Zugriff nicht verhindern.

Auch das Umfeld absichern

Schadsoftware kann bereits entschlüsselte Daten abgreifen. Halte deine Systeme aktuell und überwacht, und stelle sicher, dass deine Geräte selbst verschlüsselt sind. Beachte, dass entschlüsselte Daten häufig im Arbeitsspeicher oder in temporären Dateien gespeichert werden. Lösche temporäre Daten regelmäßig und sichere deine Endgeräte, da hier besonders häufig Daten offengelegt werden.

Können Quantencomputer Verschlüsselung knacken?

Quantencomputer stellen langfristig eine potenzielle Bedrohung für heutige Verschlüsselungsverfahren dar. Leistungsstarke Quantencomputer könnten mit Shors Algorithmus asymmetrische Verfahren wie RSA oder ECC brechen. Solche Systeme existieren derzeit jedoch noch nicht.

Symmetrische Verfahren wie AES-256 bieten eine gewisse Widerstandsfähigkeit gegenüber Quantenangriffen. Zwar kann Grovers Algorithmus die benötigte Zeit zur Schlüsselsuche reduzieren, doch bleibt der Aufwand weiterhin extrem hoch. Während AES-128 effektiv nur noch einer Sicherheit von 64 Bit entspricht, bietet AES-256 weiterhin etwa 128 Bit Sicherheit gegen Quantenangriffe. Auf Basis des aktuellen Stands gilt AES-256 daher weiterhin als sicher, vor allem aufgrund der großen Schlüssellänge.

Ist Datenverschlüsselung für Compliance erforderlich?

Die meisten regulatorischen Vorgaben betrachten Datenverschlüsselung als zentralen Bestandteil des Datenschutzes. Auch wenn sie nicht immer ausdrücklich vorgeschrieben ist, entscheidet sie oft darüber, ob ein Vorfall als meldepflichtige Datenpanne gilt.

Datenverschlüsselung unter DSGVO, HIPAA und anderen Vorschriften

Die Datenschutz-Grundverordnung (DSGVO) bezeichnet Verschlüsselung in Artikel 32 als „geeignete technische Maßnahme". Sie ist nicht in jedem Fall verpflichtend, aber wenn betroffene Daten verschlüsselt sind, kann in vielen Fällen auf eine Meldepflicht verzichtet werden. Behörden bewerten solche Daten als unlesbar, wodurch das Risiko für Betroffene deutlich sinkt.

Der Health Insurance Portability and Accountability Act (HIPAA) behandelt Verschlüsselung als sogenannte „addressable" Maßnahme. Das bedeutet, sie muss umgesetzt werden, wenn dies sinnvoll ist, oder es muss begründet werden, warum darauf verzichtet wurde (45 CFR §164.312). Laut dem HIPAA Journal können Daten, die nach den Standards des National Institute of Standards and Technology (NIST) verschlüsselt sind, unter eine Safe-Harbor-Regelung fallen. Dazu gehören etwa SP 800-111 für Daten im Ruhezustand und SP 800-52 für TLS-Konfigurationen bei Datenübertragung. In solchen Fällen entfällt häufig die Pflicht zur individuellen Benachrichtigung.

Der Payment Card Industry Data Security Standard (PCI DSS) stellt strengere Anforderungen. Er verlangt starke Verschlüsselung bei der Speicherung und Übertragung von Zahlungsdaten über öffentliche Netzwerke. Gemeint sind dabei etablierte Algorithmen und Schlüssellängen, die aktuellen kryptografischen Standards entsprechen. Unternehmen, die diese Anforderungen nicht erfüllen, riskieren Strafen, fehlgeschlagene Audits und im schlimmsten Fall den Verlust der Zahlungsabwicklung.

FAQ: Häufige Fragen zur Datenverschlüsselung

Ist Verschlüsselung dasselbe wie Kryptografie?

Nicht ganz. Kryptografie umfasst verschiedene Verfahren zum Schutz von Informationen, während Verschlüsselung nur ein Teilbereich davon ist. Auch Hashing, digitale Signaturen und Authentifizierungsprotokolle gehören dazu.

Was ist die beste Art der Verschlüsselung?

Das hängt vom Anwendungsfall ab. AES mit 256 Bit ist sehr effizient für große Datenmengen, während Verfahren wie RSA oder elliptische Kurvenverfahren für den Schlüsselaustausch genutzt werden. Moderne Systeme kombinieren meist mehrere Methoden.

Kann ich einzelne Apps oder Dateien verschlüsseln?

Ja, Tools wie VeraCrypt ermöglichen die Verschlüsselung auf Datei- oder Ordner-Ebene. Lösungen wie FileVault oder BitLocker verschlüsseln komplette Datenträger, bieten aber teilweise auch Container-Funktionen. Viele Apps verschlüsseln außerdem ihre eigenen lokalen Daten automatisch.

Was passiert, wenn ich meinen Verschlüsselungsschlüssel verliere?

Dann kannst du die Daten nicht mehr wiederherstellen. Ohne den richtigen Schlüssel oder eine Wiederherstellungsoption bleiben die Inhalte dauerhaft unlesbar.

Was passiert, wenn mein Smartphone nicht verschlüsselt ist?

Ohne Verschlüsselung kann jeder mit physischem Zugriff deine persönlichen Daten mit forensischen Tools auslesen. Selbst nach einem Zurücksetzen auf Werkseinstellungen können Daten teilweise wiederhergestellt werden, wenn sie nicht verschlüsselt waren.

Allerdings sind die meisten modernen Smartphones standardmäßig verschlüsselt, sodass ein Zugriff ohne Code sehr schwierig ist. Bei älteren oder bestimmten Android-Geräten kann eine manuelle Aktivierung erforderlich sein.

Können verschlüsselte Daten dauerhaft gelöscht werden?

Ja, wenn du es richtig machst. Das einfache Löschen von Dateien reicht nicht aus, da Daten auf dem Datenträger verbleiben, bis sie überschrieben werden.

Wenn sowohl die verschlüsselten Daten als auch der zugehörige Schlüssel unwiederbringlich gelöscht werden, gelten die Informationen als endgültig entfernt. Dieses Verfahren wird als Crypto-Shredding bezeichnet. In Kombination mit sicherem Löschen der Dateien selbst erreichst du ein höheres Maß an Sicherheit, besonders in regulierten Umgebungen.

Machen Sie den ersten Schritt, um sich online zu schützen. Testen Sie ExpressVPN risikofrei.

Hol dir ExpressVPN