Cómo evitar que alguien duplique la pantalla de tu móvil

La tecnología para duplicar la pantalla del móvil es muy útil, pero también puede ser peligrosa. La posibilidad de proyectar fotos o vídeos en una pantalla más grande, como un televisor, tiene grandes ventajas tanto en casa como en el trabajo. Pero en las manos equivocadas, esa misma tecnología puede ser perjudicial.

Imagina, por ejemplo, que un completo desconocido viera de forma remota la pantalla de tu teléfono y siguiera cada uno de tus movimientos. Es una forma aterradora de ciberataque.

Afortunadamente, la mayoría de tipos de ataques como este son muy poco frecuentes debido a la sofisticación de las herramientas necesarias para llevarlo a cabo. La mayoría de las personas simplemente no corren ningún riesgo. Aun así, vale la pena informarse sobre la amenaza que supone el mirroring de móviles y las medidas que puedes tomar para mantenerte a salvo.

¿Alguien puede duplicar la pantalla de tu móvil sin que tú lo sepas?

Sí, los ciberdelincuentes más ingeniosos tienen formas de duplicar la pantalla del teléfono de una víctima sin que esta lo sepa. Una vez que el dispositivo está duplicando pantalla, el atacante puede espiar la pantalla de la víctima, siguiendo cada una de sus acciones.

¿Qué es el mirroring o duplical pantalla de un móvil?

La duplicación de pantalla consiste en transmitir la imagen de la pantalla de un dispositivo móvil a otro dispositivo, como un televisor, un monitor de ordenador o un proyector. Esto puede funcionar de dos maneras básicas: transmisión (casting) y reflejo real (mirroring).

La transmisión (denominada "Screen Mirroring” en dispositivos iOS) es una función nativa y fácilmente accesible en la mayoría de los móviles. Solo muestra determinados archivos multimedia de tu móvil en el segundo dispositivo. Por ejemplo, puedes transmitir un vídeo de YouTube a tu televisor mientras envías mensajes de texto a tus amigos desde tu teléfono. Solo se mostrará el vídeo en el televisor.

Con la función de duplicar pantalla, el mismo contenido que ves en tu teléfono en un momento dado se mostrará en el segundo dispositivo. Así que si salieras de la aplicación de YouTube para enviar un mensaje de texto, tu aplicación de mensajería también sería visible en el televisor.

Métodos utilizados para duplicar la pantalla de un teléfono de forma remota

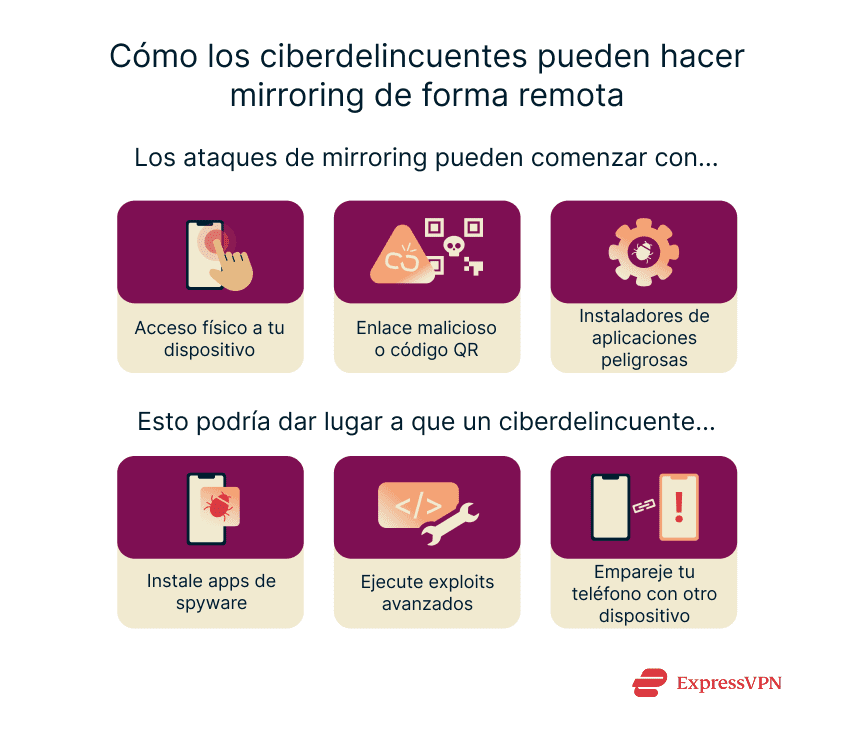

Con la combinación adecuada de herramientas, acceso y conocimientos, un ciberdelincuente puede duplicar el teléfono de una víctima con bastante facilidad. Un atacante debe utilizar al menos uno de los siguientes elementos:

- Spyware o malware: Una de las formas más comunes en que los delincuentes obtienen el control remoto de la pantalla es a través de software malicioso. Mediante listados de aplicaciones falsos, códigos QR falsos u otros métodos, estas aplicaciones se instalan en el móvil de la víctima. A partir de ahí, pueden comenzar el proceso para obtener acceso a la pantalla del teléfono.

- Ataques de phishing: Los hackers maliciosos envían constantemente correos electrónicos de phishing que contienen enlaces maliciosos. Hacer clic en uno de ellos no le dará inmediatamente a un hacker la capacidad de duplicar tu teléfono, pero podría ser el primer paso de un ataque complejo.

- Vulnerabilidades y exploits: Incluso los mejores sistemas operativos tienen puntos débiles en su código. Los delincuentes pueden aprovecharse de ellos para duplicar tu teléfono. Dicho esto, este tipo de ataque es extremadamente difícil y suele ser muy caro de llevar a cabo, por lo que es poco probable que la mayoría de las personas sean objeto de él.

- Acceso físico al dispositivo: Si un delincuente consigue acceder físicamente a tu teléfono, puede instalar malware o realizar cambios en la configuración para obtener acceso remoto a la actividad de la pantalla. Si no sabes qué cambios buscar, es posible que no te des cuenta de que tu pantalla está siendo duplicada.

Cómo saber si alguien está haciendo mirroring de tu teléfono

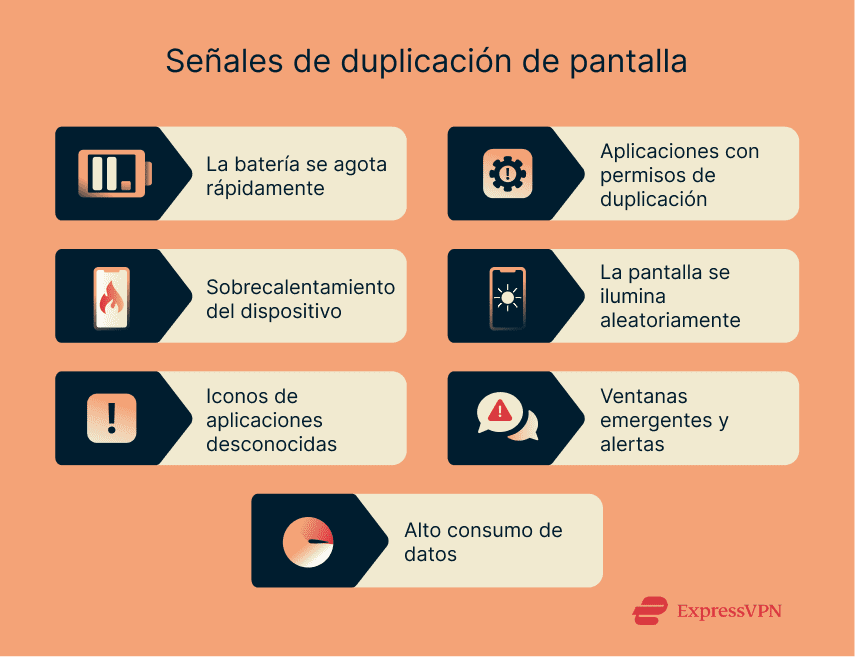

Ser capaz de detectar los signos de la duplicación no solicitada del teléfono es esencial si deseas evitar este tipo de ataque invasivo. No siempre podrás saberlo, pero normalmente hay algunos indicios a los que debes prestar atención.

Consumo inusual de batería y sobrecalentamiento

La duplicación consume gran parte de la potencia y los recursos informáticos de tu teléfono. Como resultado, tanto la transmisión como el duplicado de pantalla harán que la batería se agote más rápido de lo normal. Por las mismas razones, es probable que el teléfono se caliente, ya que tu chipset trabaja para mantener la conexión de duplicación.

Si tu teléfono se calienta o se queda sin batería rápidamente aunque no estés utilizando aplicaciones o procesos que consuman mucha energía, es posible que se esté realizando una duplicación sin tu conocimiento. Sin embargo, ten en cuenta que hay otras posibles explicaciones para esto, como aplicaciones en segundo plano que consumen tus recursos, una batería vieja u otros problemas de hardware.

Aplicaciones extrañas o permisos de administrador

Los ciberdelincuentes pueden utilizar diversos métodos para instalar aplicaciones en tu dispositivo que permiten duplicar su pantalla de forma remota. Es posible que los notes si revisas regularmente la lista de aplicaciones instaladas en tu dispositivo.

Algunas aplicaciones pueden parecer normales, pero solicitan una cantidad excesiva de permisos de administrador, como la posibilidad de duplicar tu pantalla, acceder a tu cámara, etc. Desconfía de las aplicaciones que necesitan utilizar el servicio de accesibilidad, la proyección multimedia o privilegios de administrador.

Ten cuidado siempre con las aplicaciones que solicitan muchos permisos sin ninguna razón lógica, especialmente cuando proceden de bibliotecas no oficiales.

Duplicar actividad en pantalla

Si tu dispositivo se está duplicando, es posible que observes un comportamiento inusual en la pantalla. Puede encenderse aleatoriamente o sin que interactúes con él, lo que podría indicar que un ciberdelincuente está interactuando con tu dispositivo de alguna manera.

Si un usuario malintencionado simplemente ha habilitado las herramientas de duplicación integradas en tu teléfono, deberías poder ver una notificación en la barra superior de tu teléfono que lo indique. En Android, normalmente aparecerá "Vincular con Windows" o "Transmitir", mientras que los usuarios de iOS deberán buscar cualquier opción que mencione "duplicar pantalla" o "Vincular teléfono".

En casos extremadamente raros, los atacantes dedicados pueden aprovechar los procesos integrados en tu teléfono para duplicarlo de una forma mucho más sutil. Las medidas de seguridad integradas en tu teléfono suelen requerir que las aplicaciones que se ejecutan en segundo plano muestren una notificación persistente. Sin embargo, con el fin de evitar ser detectado y despistar a las víctimas, un hacker podría escribir un código para que la notificación simule indicar otra función inocua que no tenga nada que ver con el mirroring.

En el escenario más peligroso, que implica exploits muy avanzados, un ciberdelincuente podría ejecutar una aplicación de duplicación que no muestre ninguna notificación. Afortunadamente, los usuarios medios no suelen sufrir este tipo de ataques.

Alto consumo de datos

Para duplicar un dispositivo se necesita conexión a Internet y se puede consumir una gran cantidad de datos. Si sospechas que tu teléfono está siendo duplicado, comprueba cuántos datos utiliza cada aplicación y busca cualquier cosa sospechosa. Deberías poder hacerlo a través de la configuración de tu teléfono. En algunos dispositivos, es posible que puedas mostrar tu uso de datos en tiempo real en la barra superior, para que puedas ver si tu teléfono está utilizando muchos datos cuando no debería.

Cómo alguien puede duplicar la pantalla de tu móvil

Como se ha mencionado anteriormente, los ciberdelincuentes pueden utilizar una amplia gama de herramientas y tácticas maliciosas para duplicar la pantalla de tu móvil sin tu permiso o conocimiento.

A través del acceso físico

Cualquier persona que tenga acceso físico a tu teléfono podría configurar la duplicación en otro dispositivo. Esto se puede lograr utilizando únicamente las funciones nativas de tu móvil o en combinación con malware o aplicaciones legítimas de terceros.

Probablemente, este sea el método más habitual para duplicar la pantalla de los teléfonos. El resultado es que, para ejecutar la forma más básica de este ataque, el actor malicioso deberá estar cerca y conocer la contraseña de tu cuenta de Microsoft o Apple para configurar la duplicación completa.

Sin embargo, con unos mínimos conocimientos técnicos, cualquier persona con acceso físico podría utilizar el modo de depuración para instalar sigilosamente una aplicación de duplicación, incluso sin tu contraseña (los iPhone son más seguros que los Android en este sentido).

El proceso de duplicación es diferente dependiendo de si intentas conectar un dispositivo Android o iPhone a un ordenador Windows o Mac. Por ejemplo, si un atacante malintencionado conecta tu iPhone a su PC, podrá ver mensajes de texto, notificaciones y fotos recientes, pero no podrá configurar una duplicación 1 a 1 real. Por otro lado, si tu dispositivo Android está conectado al ordenador de un desconocido, este puede duplicar la pantalla de tu teléfono y abrir aplicaciones libremente gracias al acceso remoto completo.

Para conocer los métodos más básicos de duplicación, mira la bandeja superior de tu teléfono. Es posible que aparezca un icono de (dependiendo de los dispositivos involucrados) Enlace a Windows, AirPlay o Enlace de teléfono. También es recomendable supervisar herramientas de terceros como AirDroid y TeamViewer y comprobar si se ha habilitado el modo de depuración.

A través de spyware o aplicaciones maliciosas

Los delincuentes utilizan diversos medios para instalar aplicaciones especialmente diseñadas en los teléfonos de las víctimas. La gran mayoría de las aplicaciones de spyware son incapaces de duplicar la pantalla de tu teléfono. En su lugar, recopilan otro tipo de datos, como tu ubicación o tus hábitos de uso. Dicho esto, algunas aplicaciones poco comunes pueden aprovechar la función de duplicación de tu teléfono. En casos extremos, pueden incluso habilitar la duplicación sin crear ninguna notificación de que la duplicación ha comenzado. Una vez infectado, el ciberdelincuente podrá ver lo que hay en el teléfono.

Una vez más, las aplicaciones espía auténticas son sofisticadas y bastante poco frecuentes. La mayoría de las personas no corren el riesgo de ser objeto de ataques. Aun así, es mejor revisar regularmente tu teléfono en busca de aplicaciones desconocidas.

A través de redes Wi-Fi públicas o Bluetooth

Conectarse a redes Wi-Fi públicas en lugares como hoteles y aeropuertos conlleva mucho más riesgo que utilizar redes domésticas. Esto se debe al aumento de los riesgos que plantean los puntos de acceso falsos, los ataques de tipo "man-in-the-middle" (MITM) y otras amenazas. Conectarse a una red o a un dispositivo Bluetooth no permite automáticamente a un pirata informático duplicar tu dispositivo. Pero si las condiciones son adecuadas y el objetivo está descuidado, hacerlo podría exponerlos a un ataque de monitoreo telefónico.

A través de phishing

Los delincuentes también pueden utilizar el phishing para iniciar el proceso de duplicar el teléfono de una víctima. Esto se puede hacer a través de enlaces enviados por correo electrónico, chat o mensaje SMS. Hacer clic en un enlace malicioso por sí solo no proporcionará a un hacker acceso a la pantalla de tu teléfono, pero podría ser un paso en esa dirección si eres blanco de ciberdelincuentes con acceso a exploits avanzados.

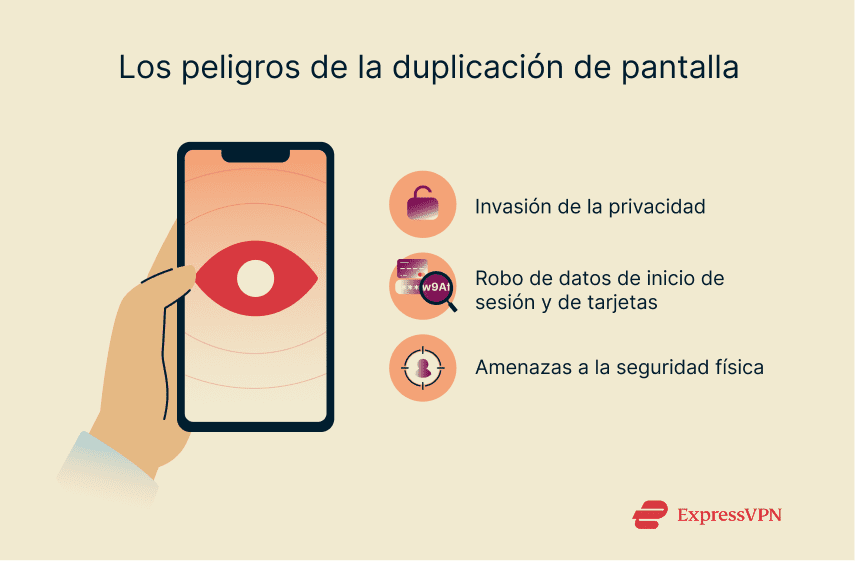

Riesgos de duplicación de la pantalla de un móvil

La duplicación ilícita de teléfonos es una forma muy peligrosa de ciberataque. Si los delincuentes pueden ver todo lo que haces en tu dispositivo, hay muchas formas en que esto puede utilizarse en tu contra. Estos son solo algunos de los mayores riesgos que debes tener en cuenta:

Violación de la privacidad

Es evidente que el hecho de que un desconocido (o incluso alguien que conoces) pueda ver de forma remota lo que aparece en la pantalla de tu teléfono supone una grave invasión de tu privacidad.

Podrán ver todo lo que haces, desde los sitios web que visitas y los términos que buscas hasta las fotos que tomas y los mensajes que envías.

Podrían utilizar la información que obtengan para chantajearte o vender detalles comprometedores a otras personas. Aunque no compartan lo que descubren, seguro que no quieres que un desconocido sepa todo lo que haces con tu teléfono.

Robo de credenciales

Cada vez que abres una aplicación o un sitio web e inicias sesión en una de tus cuentas, un ciberdelincuente con acceso a la pantalla de tu dispositivo podrá ver los datos que introduces. Esto incluye tus nombres de usuario, direcciones de correo electrónico, números de tarjetas de crédito y contraseñas.

A partir de ahí, los delincuentes podrían robar tus cuentas, lo que te expondría al riesgo de sufrir un robo de identidad y estafas muy específicas. También podrían vender esta información en la dark web o realizar compras con tus tarjetas.

Preocupaciones por la seguridad física

Uno de los aspectos más preocupantes de los ataques de mirroring es que pueden afectar tanto a tu vida real como a tu presencia online.

Si alguien puede ver tu dispositivo cuando abres Google Maps, por ejemplo, podría localizar tu ubicación exacta. También podrían ver tu aplicación de Calendario o rastrear tus mensajes para determinar dónde estarás en un momento dado.

Una vez más, hay varias formas en que la información podría utilizarse en tu contra. Los ladrones, por ejemplo, podrían planear entrar en tu casa.

Cómo evitar que alguien haga mirroring de tu teléfono

Afortunadamente, hay muchas formas de protegerse contra la duplicación de teléfonos. Incluso unos pequeños y sencillos ajustes en la configuración de tu dispositivo pueden marcar la diferencia en tu seguridad a largo plazo.

Veamos cómo evitar que alguien refleje tu teléfono en dispositivos iOS y Android.

Detener la duplicación de pantalla del móvil en el iPhone

Comenzaremos con los pasos que puedes seguir para detener la duplicación de pantalla en los iPhone.

Nota: En nuestro ejemplo hemos utilizado iOS 26.1. Otras versiones pueden tener pasos ligeramente diferentes.

Detener la duplicación de pantalla en el iPhone

Esto incluye impedir que alguien haga mirroring de tu teléfono utilizando sus herramientas integradas.

- Desliza el dedo hacia abajo desde la parte superior de la pantalla para acceder al Centro de control y toca el icono de Duplicar pantalla. Parecen dos rectángulos superpuestos.

- Toca Detener duplicar pantalla.

Eliminar aplicaciones de spyware o duplicado de pantalla del iPhone

- Busca el icono o iconos de las aplicaciones que deseas eliminar de tu dispositivo.

- Busca cualquier aplicación sospechosa. Si ves una que deseas desinstalar, mantén pulsada sobre ella y selecciona Eliminar aplicación.

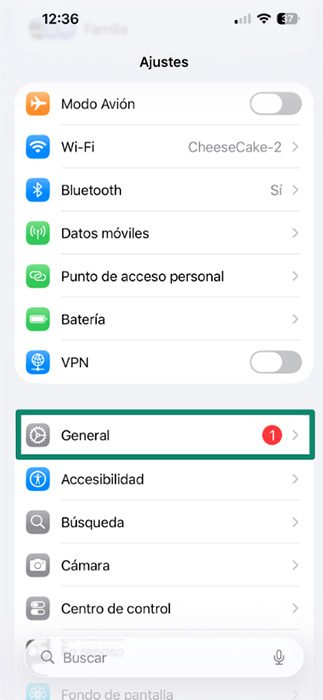

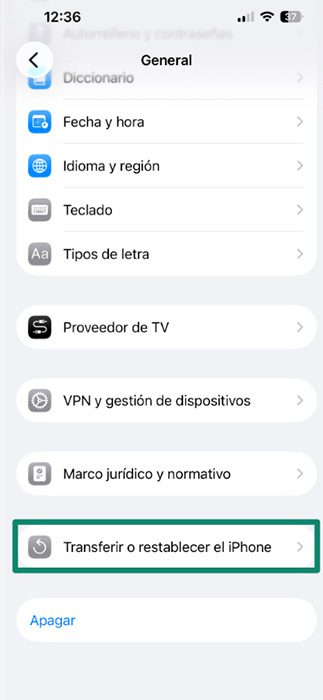

Restablecer los ajustes de fábrica del iPhone para eliminar cualquier acceso a la duplicación de pantalla

Si sigues preocupado porque tu pantalla se está duplicando, la mejor opción es restablecer por completo los ajustes de fábrica de tu iPhone. Al hacerlo, perderás todos los datos que no hayas copiado. Por este motivo, asegúrate de guardar copias de todas las fotos, vídeos, contactos y documentos en un servicio en la nube o en un dispositivo secundario antes de continuar. Se trata de una medida bastante radical y, en la mayoría de los casos, no será necesaria.

A continuación te explicamos cómo restablecer los ajustes de fábrica:

- Abre la aplicación Ajustes y pulsa en General.

- Toca en Transferir o restablecer el iPhone.

- Selecciona Borrar todo el contenido y la configuración.

- Introduce tu contraseña de Apple ID y espera a que se complete el restablecimiento.

Detener la duplicación de pantalla del móvil en Android

Para protegerse de los delincuentes que intentan duplicar tu móvil o tableta Android, hay que seguir pasos similares, pero el proceso es diferente. Ten en cuenta que el proceso exacto puede variar en función del modelo de tu móvil y la versión de Android.

Nota: En nuestro ejemplo, hemos utilizado un Xiaomi 15 Ultra con Android 15. Otros dispositivos o versiones de software pueden tener pasos ligeramente diferentes.

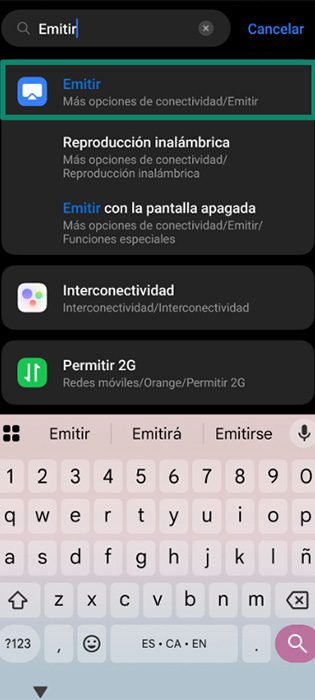

Desactiva las funciones de transmisión en Android

Si deseas comprobar si alguien está utilizando la función de transmisión nativa de tu Android, esto es lo que debes hacer:

- Abre la aplicación Ajustes.

- En la barra de búsqueda, escribe "transmitir" y pulsa en Transmitir.

- Desconéctate de cualquier dispositivo al que estés conectado. Para ello, solo tienes que seleccionar el dispositivo y, a continuación, pulsa Desconectar.

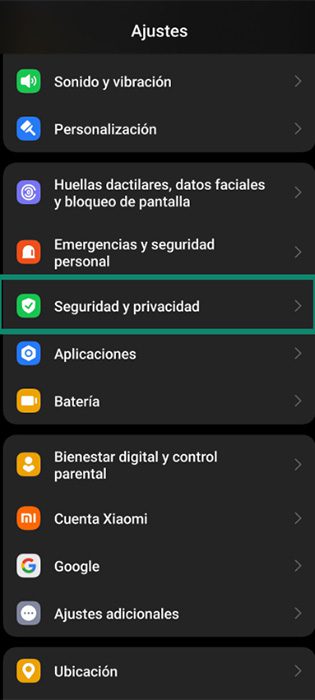

Busca y elimina las aplicaciones de administración que permiten la duplicación

- A diferencia de las aplicaciones normales, las aplicaciones de administración no son fácilmente visibles, por lo que no las encontrarás en la pantalla de inicio de tu dispositivo Android. Para saber si tienes alguna, abre la aplicación Ajustes de tu dispositivo. El siguiente paso variará en función de tu dispositivo y la versión de Android. Otra opción es simplemente buscar "aplicaciones de administración" y continuar desde ahí.

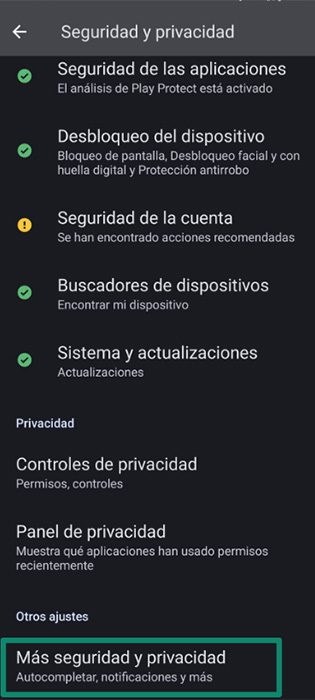

- Toca en Seguridad y privacidad, luego desplázate hacia abajo hasta encontrar y toca en Más seguridad y privacidad.

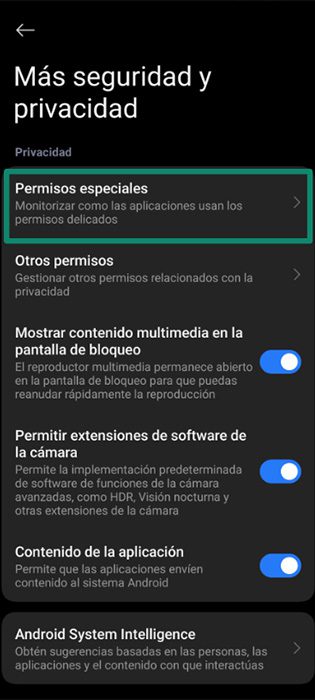

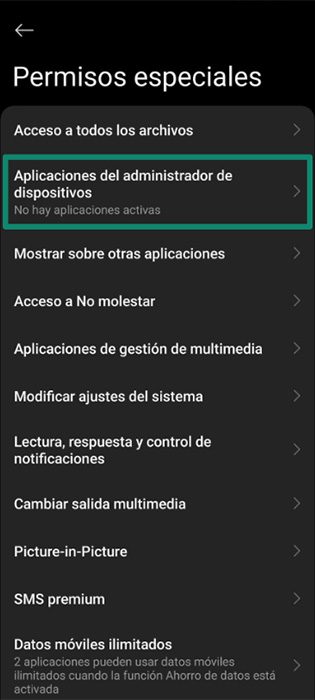

- Toca en Permisos especiales.

- Toca en Aplicaciones de administración del dispositivo.

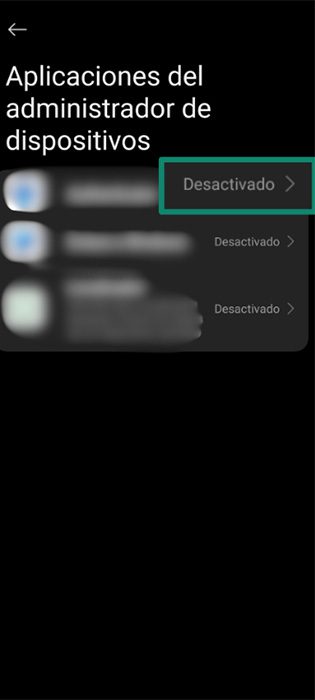

- Verás una lista de aplicaciones con privilegios de administrador. Toca cualquier aplicación desconocida y desactiva sus derechos de administrador.

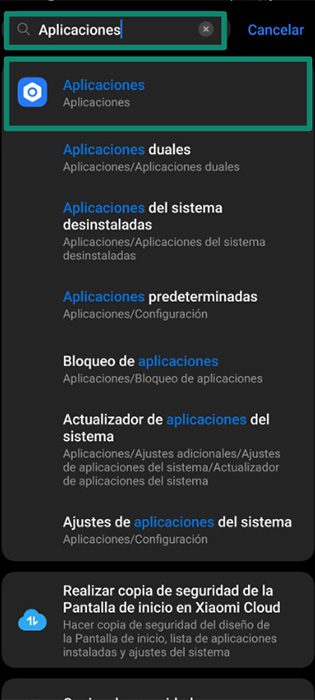

- Una vez que hayas eliminado los derechos de administrador, es recomendable que compruebes también las aplicaciones normales que pueden duplicar tu pantalla. La forma más fácil de revisar tu lista de aplicaciones es abrir la herramienta de ajustes y buscar "aplicaciones".

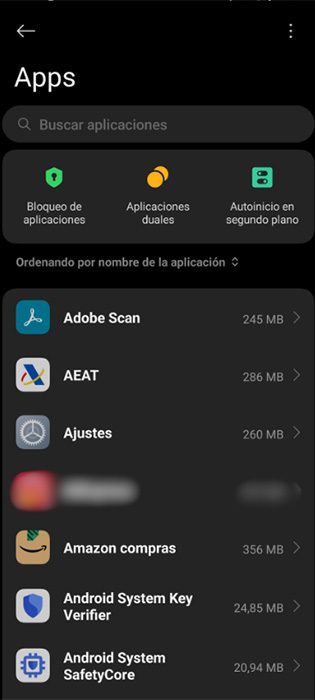

- En la página de resultados de búsqueda, pulsa Aplicaciones.

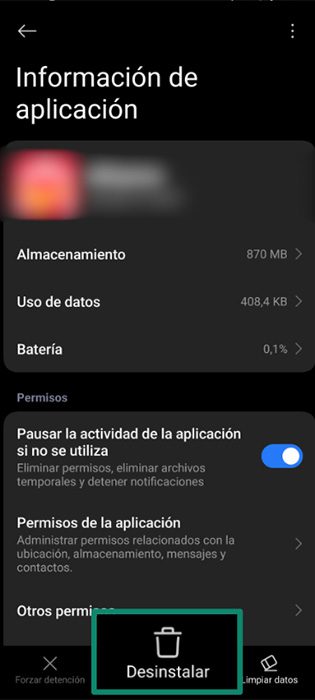

- Ahora verás una lista de todas las aplicaciones instaladas en tu teléfono. Revísala en busca de entradas sospechosas. Una vez que encuentres una, pulsa sobre ella.

- Verás información sobre la aplicación que has seleccionado. También debería haber un botón Desinstalar, aunque en algunos casos puede que tengas que pulsar Eliminar.

Borrar la partición de la caché para eliminar los componentes de rastreo residuales

Este paso no será necesario en la mayoría de los casos, pero si tienes motivos para creer que estás siendo objeto de un ataque, puede ser una buena idea borrar la partición de caché de tu dispositivo Android. A continuación te explicamos cómo hacerlo:

- Apaga tu dispositivo.

- Reinícialo en modo de recuperación. Para ello, normalmente hay que mantener pulsados al mismo tiempo los botones Bajar volumen y Encendido, pero el proceso exacto puede variar según la marca y el modelo del teléfono.

- Usa los botones Volumen para navegar por el menú recuperación y busca la opción para borrar la partición de la caché.

- Utiliza el botón Encendido para seleccionar y confirmar esta opción. A continuación, espera a que tu dispositivo se reinicie.

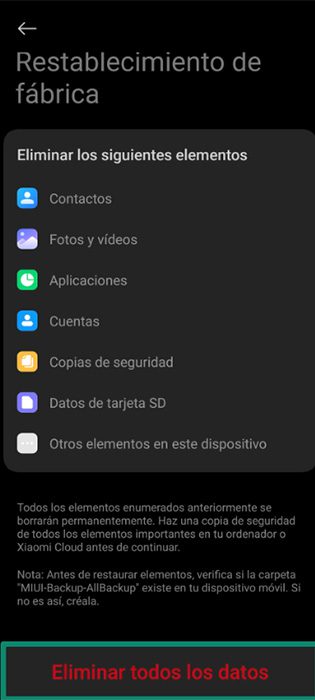

Restablecer los ajustes de fábrica de Android y reinstalar el sistema operativo

Más aún que borrar la caché, restablecer los ajustes de fábrica es una medida radical que requiere hacer una copia de seguridad de todos los archivos que necesites. Aun así, si estás seguro de que te enfrentas a un ataque que no puedes gestionar de otra manera, es una herramienta que te interesará saber cómo utilizar.

- Abre la aplicación Ajustes.

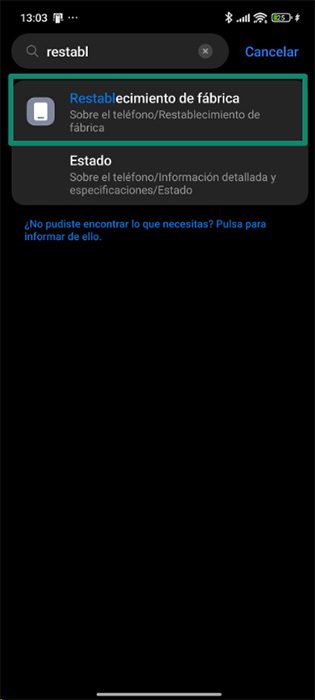

- Escribe "restablecer" en la barra de búsqueda para encontrar el menú Restablecer opciones, o búscalo en los menús ajustes generales o sistema, dependiendo de la marca y el modelo de tu dispositivo.

- Selecciona Borrar todos los datos e introduce tu PIN o contraseña si se te solicita.

- Confirma el restablecimiento y espera a que finalice.

¿Se puede evitar por completo la duplicación de la pantalla del móvil?

Aunque existen medidas concretas que puedes tomar para evitar y detectar la duplicación de pantalla, no hay forma de estar 100 % seguro. Esto se debe a la existencia de herramientas y exploits muy sofisticados, algunos de los cuales carecen de contramedidas conocidas.

Dicho esto, ese tipo de ataques son muy poco frecuentes. Es probable que solo se vean afectados objetivos muy específicos. Para la mayoría de las personas, la duplicación del teléfono es un asunto más sencillo y relativamente fácil de detectar. Para protegerte contra ello, lo mejor es vigilar cualquier actividad sospechosa.

En cualquier caso, todos los usuarios deben permanecer alerta y conscientes. Herramientas como las redes privadas virtuales (VPN) y las aplicaciones antimalware pueden ayudarte a mantener la seguridad y mejorar la privacidad en todos los dispositivos, pero hay otras cosas que debes hacer por tu cuenta para mantener la seguridad.

Por qué la prevención es más eficaz que la detección

En general, cuando se trata de ciberataques como el mirroring de móviles, es mucho mejor tomar medidas preventivas y evitar convertirse en víctima en primer lugar que preocuparse por detectar y detener un ataque cuando se produce.

Si esperas hasta que el ataque haya comenzado para actuar, es posible que los delincuentes ya hayan tenido tiempo suficiente para robar tus datos, copiar tus credenciales, acceder a tus cuentas y poner en peligro tus datos y tu identidad.

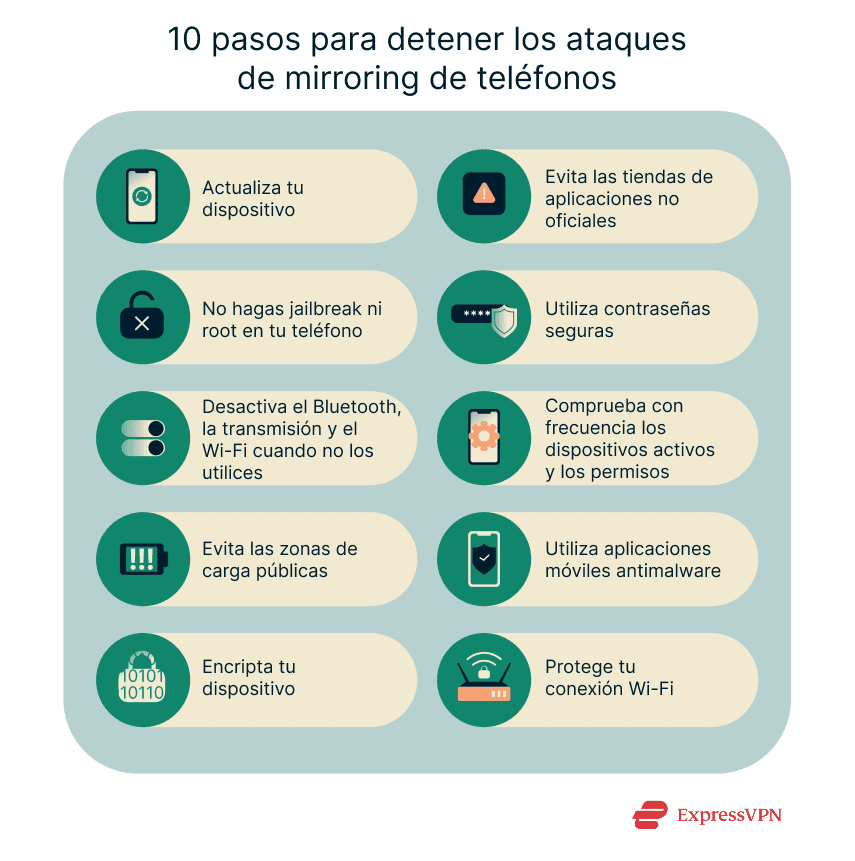

Cómo evitar el mirroring no deseado

Dado que la prevención es la estrategia más inteligente para hacer frente a los ataques de duplicación de teléfonos, veamos ahora las mejores medidas preventivas que debes seguir para mantenerte a salvo.

1. Mantén tu sistema operativo y tus aplicaciones actualizados

Es importante mantener actualizados el sistema operativo de tu dispositivo y todas las aplicaciones móviles que utilizas, especialmente aquellas que pueden duplicar tu pantalla.

Esto se debe a que las actualizaciones suelen incluir parches de seguridad, correcciones de errores y mejoras para solucionar vulnerabilidades en la aplicación o el código del sistema, lo que dificulta mucho más a los ciberdelincuentes infiltrarse en el sistema y llevar a cabo sus ataques.

Siempre que veas que hay actualizaciones disponibles, descárgalas e instálalas inmediatamente para mantener tu dispositivo lo más seguro y protegido posible.

2. Evita las tiendas de aplicaciones de terceros

Al descargar aplicaciones móviles, siempre es mejor recurrir a las tiendas oficiales: Google Play Store en Android y Apple App Store en iPhone.

Estas tiendas oficiales cuentan con estrictos sistemas para revisar las aplicaciones que alojan y verificar su seguridad antes de ponerlas a disposición para su descarga. También eliminan regularmente las aplicaciones que se consideran sospechosas o inseguras.

En las tiendas de aplicaciones no oficiales y los sitios web de APK, los estándares de seguridad son más bajos, lo que te expone a un mayor riesgo de descargar una aplicación insegura o maliciosa.

3. No hagas root ni jailbreak en tu teléfono

Algunos usuarios de dispositivos móviles pueden sentirse tentados a rootear (Android) o hacer jailbreak (iOS) a sus dispositivos móviles. Esto se hace con el fin de eludir algunas de las limitaciones del sistema central y obtener más control y capacidades de personalización.

Sin embargo, hacer jailbreak o root a un dispositivo es arriesgado. No solo podrías invalidar la garantía, sino que también podrías bloquear tu dispositivo o exponerlo a accesos no autorizados y ataques maliciosos.

El rooting o jailbreaking puede desactivar algunas de las funciones de seguridad clave que mantienen alejados a los delincuentes. Esto puede facilitar que los ciberdelincuentes utilicen malware u otros medios para duplicar tu teléfono.

4. Usa contraseñas seguras y bloqueos de pantalla

Para evitar que otras personas configuren físicamente la duplicación de pantalla en tu dispositivo, asegúrate de establecer contraseñas seguras y configuraciones de bloqueo de pantalla utilizando un PIN complejo, una contraseña o autenticación biométrica.

Esto también se aplica a las aplicaciones y plataformas que utilizas. Protéjalas con contraseñas complejas y autenticación de dos o múltiples factores (2FA y MFA). De esa manera, incluso si alguien logra duplicar tu dispositivo, le resultará mucho más difícil acceder a tus cuentas o robar tus credenciales. Para aquellos que necesitan un alto nivel de seguridad, la mejor opción es utilizar una llave de hardware como YubiKey.

5. Desactiva el Bluetooth, el Wi-Fi y la transmisión cuando no los utilices

Por lo general, se considera un mal hábito dejar activadas funciones como Bluetooth, NFC y screencasting cuando no las estás utilizando activamente.

El Bluetooth es necesario para algunos tipos de mirroring, por lo que desactivarlo puede bloquearlo por completo y, al mismo tiempo, reducir las opciones de ataque. Otros dependen de que ambos dispositivos compartan una conexión Wi-Fi, por lo que es posible que desees desconectarte cuando no necesites acceder a Internet.

Cuando esto no sea posible o ideal, fíjate bien en cualquier notificación que te envíe tu móvil relacionado con cualquiera de estas funciones. No aceptes solicitudes de Bluetooth o de transmisión si no estás intentando emparejar un dispositivo tú mismo.

6. Supervisa los dispositivos activos y los permisos

Cuando utilices la función de duplicación de pantalla o transmisión, o te conectes a dispositivos a través de Bluetooth, asegúrate de comprobar periódicamente la lista de dispositivos conectados y eliminar aquellos que no reconozcas o que ya no utilices.

También es recomendable supervisar los permisos de las aplicaciones, comprobando cuáles tienen la capacidad de compartir tu pantalla con otro dispositivo, así como cuáles pueden acceder a otras funciones clave de tu móvil, como el micrófono y la cámara.

7. Evita las estaciones de carga públicas

Muchos lugares públicos, como aeropuertos, centros comerciales y cafeterías, ofrecen ahora estaciones de carga públicas para móviles, donde puedes conectar tu móvil a una toma USB para recargar la batería.

Por lo general, son totalmente seguros, pero existen algunas preocupaciones. Aunque faltan pruebas concluyentes, en teoría es posible que se puedan crear herramientas sofisticadas que permitan a los actores maliciosos utilizar conexiones USB para propagar malware o ejecutar exploits.

La amenaza que esto supone es marginal y a menudo exagerada, pero cualquier persona que tenga motivos concretos para creer que podría ser objeto de un ataque tal vez prefiera evitar las estaciones de carga públicas por precaución.

8. Utiliza software de seguridad móvil

El software antivirus no es solo para ordenadores y portátiles. También es importante instalar y utilizar aplicaciones antimalware en tus dispositivos móviles, como teléfonos y tabletas.

Para obtener los mejores resultados, compra una aplicación antivirus de confianza y con buena reputación, y asegúrate de realizar análisis periódicos para detectar y eliminar cualquier malware o archivo sospechoso que pueda colarse en tu dispositivo.

9. Encripta tu conexión

Instalar una aplicación VPN, como ExpressVPN, en tu dispositivo móvil es otra forma útil de protegerte contra ciertos tipos de ciberataques, como los ataques MITM, que podrían utilizarse para obtener acceso a la pantalla de tu dispositivo.

Una VPN cifrará la conexión a Internet de tu móvil, ocultando tu dirección IP y tu ubicación. Esto sirve como una defensa eficaz contra ciertos métodos que utilizan los ciberdelincuentes para rastrear tu actividad o espiar tus conexiones.

10. Protege tu red Wi-Fi con una contraseña segura

Los ciberdelincuentes pueden intentar acceder a tu red Wi-Fi doméstica para lanzar ciberataques de duplicación de pantalla. Una contraseña débil facilitará mucho la fase inicial de muchos ataques por parte de los ciberdelincuentes.

Asegúrate de que tu red Wi-Fi esté protegida con una contraseña segura y compleja, y evita utilizar redes Wi-Fi públicas siempre que sea posible. Si necesitas conectarte a un punto de acceso público, utiliza una VPN para cifrar la conexión y aumentar la seguridad.

Preguntas frecuentes: preguntas habituales sobre la duplicación de teléfonos

¿Cómo puedo saber si alguien está haciendo mirroring con mi móvil en este momento?

No hay una forma segura de saber si alguien está haciendo mirroring con tu móvil, pero es posible que notes cambios en el rendimiento. Por ejemplo, es posible que la batería se agote más rápido de lo normal, o que el teléfono se caliente o parezca funcionar más lento. También es posible que notes que estás utilizando más datos de lo habitual o que aparezcan aplicaciones desconocidas en tu dispositivo.

¿El restablecimiento de fábrica puede detener por completo el mirroring del móvil?

Sí, un restablecimiento de fábrica debería ser suficiente para detener cualquier duplicación de pantalla no autorizada del teléfono, ya que eliminará cualquier malware del dispositivo y borrará todos los datos que los delincuentes podrían utilizar para obtener acceso. Ten en cuenta, sin embargo, que si haces esto también perderás todas tus demás aplicaciones y datos, por lo que vale la pena hacer una copia de seguridad antes de empezar.

¿Es ilegal copiar el contenido del móvil de alguien sin su permiso?

Las leyes varían en todo el mundo y, debido a que la tecnología evoluciona tan rápidamente, muchos países no cuentan con leyes específicas para proteger a los ciudadanos contra la duplicación maliciosa de pantallas. Sin embargo, en general se considera una grave invasión de la privacidad duplicar la pantalla de un móvil sin permiso. Dado que existen diversas leyes para proteger la privacidad y la seguridad de los datos de las personas, es probable que los ataques de duplicación se consideren ilegales en muchos países.

¿Cómo denuncio una vigilancia telefónica no autorizada?

Depende de tu ubicación. En España, puedes ponerte en contacto con las fuerzas y cuerpos de seguridad del Estado (Policía Nacional o Guardia Civil), presentar una denuncia ante una policía autonómica si corresponde, o reportarlo al Instituto Nacional de Ciberseguridad (INCIBE) a través del teléfono 017 o su plataforma online. Otros países de todo el mundo contarán con sus propias autoridades de ciberseguridad para tratar asuntos como la vigilancia telefónica no autorizada o la duplicación de pantallas.

¿Cómo puedo evitar que dupliquen la pantalla del móvil de otra persona?

Puedes orientarles sobre formas de evitar la duplicación de la pantalla del teléfono, como asegurarse de instalar todas las actualizaciones disponibles, desactivar la duplicación de la pantalla cuando no la necesiten y utilizar software de seguridad móvil para protegerse contra el malware.

¿Cuál es la diferencia entre la el mirroring y el spyware?

El mirroring es una función integrada en muchos dispositivos modernos. Puede tener usos útiles, como mostrar vídeos en una pantalla más grande o acceder a un dispositivo que se encuentra en otra habitación. También se puede utilizar con fines maliciosos. Spyware es un término general que se utiliza para referirse al malware diseñado para robar datos de las víctimas u obtener acceso a sus dispositivos.

Da el primer paso para protegerte en Internet. Prueba ExpressVPN sin riesgos.

Obtén ExpressVPN