TLS暗号化とは?あなたのデータを守る仕組み

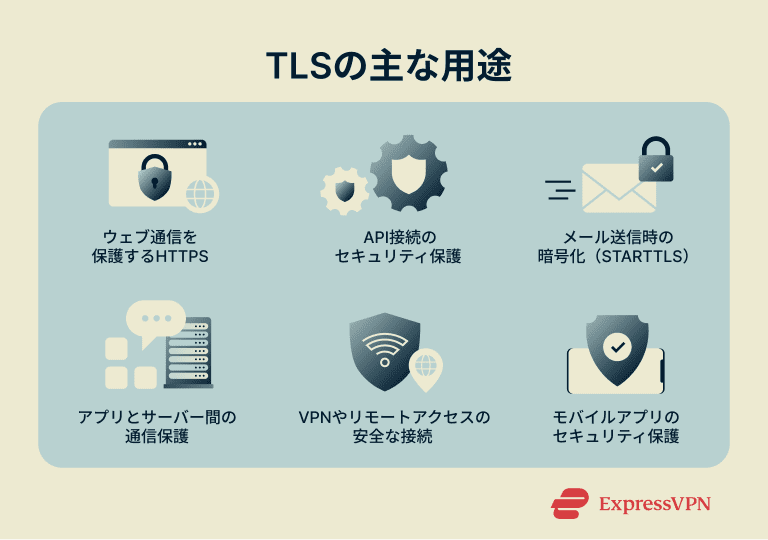

Transport Layer Security(TLS)は、デバイスとサービスの間をやり取りするデータを保護するために、現在最も広く利用されているセキュリティ技術です。安全なウェブ通信を実現するHTTPSを支えるほか、メールやメッセージングの通信を暗号化し、公共Wi-Fiなど信頼できないネットワーク上でもアプリの通信データを安全に保護します。

このガイドでは、TLSとは何か、TLSの仕組み、そしてTLS暗号化がもたらすセキュリティ上のメリットを解説します。さらに、ウェブ閲覧から仮想プライベートネットワーク(VPN)まで、TLSプロトコルがどのように利用されているのかも紹介します。加えて、TLSとSecure Sockets Layer(SSL)の違い、注意すべきリスク、TLS接続を安全に設定する方法についても分かりやすく説明します。

TLS暗号化とは?

TLSは、ネットワーク上で送受信される情報を保護するtlsプロトコルです。tls暗号化は、次の3つの重要な仕組みによって通信データを守ります。

- 機密性:通信中のデータを第三者が読み取ることはできません。

- 完全性:通信途中でデータが改ざんされた場合でも検出できます。

- 認証:接続先が正しいサービスであり、なりすましではないことを確認できます。

なお、TLSが保護するのは通信中のデータのみです。サイトがデータをどのように保存するか、また復号後にどのように扱うかまでは保護対象ではありません。

安全なサービスに接続すると、TLSはまずサーバーがデジタル証明書を使って自身の正当性を証明します。この証明書は認証局(CA)と呼ばれる信頼された機関によって発行されます。CAはドメインの所有権を確認したうえで証明書に署名し、ブラウザやOS、その他のクライアントがそのサーバーを自動的に信頼できるようにします。

サーバーの正当性が確認されると、TLSは通信相手とセッションごとに固有の暗号鍵を生成します。この鍵を使って、その後のすべての通信が保護されます。さらにTLSは認証付き暗号(AEAD)を使用し、アプリケーションデータの機密性を保ちながら、改ざんが行われた場合にも検出できる仕組みを提供します。

TLSプロトコルはさまざまな場面で利用されています。例えば、ウェブサイトの保護、メールサーバー間の通信の暗号化、チャットサービスの安全確保、データベース接続の保護、そして安全なリモートアクセスの実現などです。TLSは長年にわたって進化を続け、古く脆弱な仕組みをより強力な暗号アルゴリズムと安全な設定方式へと置き換えてきました。

TLSとSSLの違いとは?

Secure Sockets Layer(SSL)は、TLSの前身となる古い通信プロトコルです。SSLは現在、RC4(Rivest Cipher 4)やSHA-1(Secure Hash Algorithm 1)といった時代遅れの暗号アルゴリズムへの依存や、設計上の弱点があるため安全ではないとされています。これらの問題により、攻撃者がユーザーとサーバーの間に入り込む中間者攻撃(MITM)を行った場合、通信内容を盗み見られる可能性がありました。

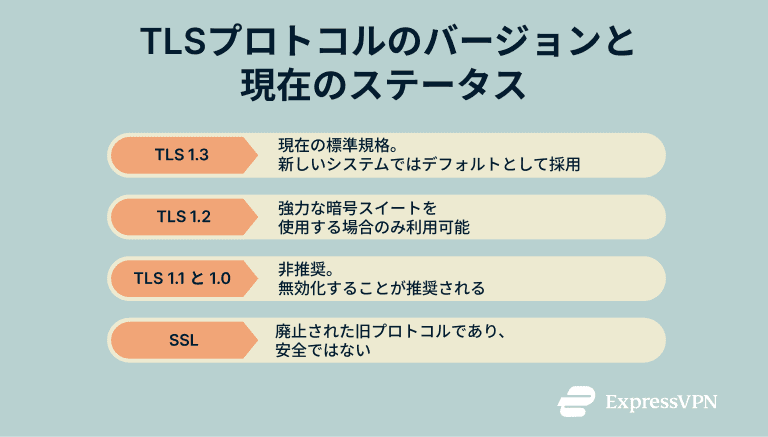

TLSはSSLの問題を解決するために設計されましたが、初期バージョンであるTLS 1.0と1.1は古い暗号方式を許可しており、最新のセキュリティ対策も十分ではありません。そのため現在では非推奨となっています。現在のtlsセキュリティでは、TLS 1.3を標準として利用し、TLS 1.2は必要な場合のみ使用し、強力で最新の暗号スイートを設定することが推奨されています。

TLSは現在でも安全なのか?

はい。適切に設定・管理されていれば、安全に利用できます。

現在、米国政府や主要な業界標準では、TLS 1.3が安全な通信の基準とされています。TLS 1.2も一部の環境では利用できますが、強力な暗号スイートと安全な鍵交換方式を組み合わせた場合に限られます。古い暗号方式や設定を有効にしたままにすると、攻撃者に暗号化を弱体化させたり回避されたりする可能性があります。そのため、定期的なアップデートと適切なtlsセキュリティ設定が非常に重要です。

TLS暗号化の仕組み

TLS接続は大きく2つの段階で動作します。まず、サーバーが自身の正当性を証明し、ブラウザとウェブサーバーなど通信する双方が新しい暗号鍵を共有します。次に、その鍵を使ってやり取りされるすべての通信データが暗号化され、改ざんがないか検証されます。こうした認証と暗号化の仕組みの組み合わせにより、TLSは実際のインターネット環境でも高いTLSセキュリティと高速な通信を両立しています。

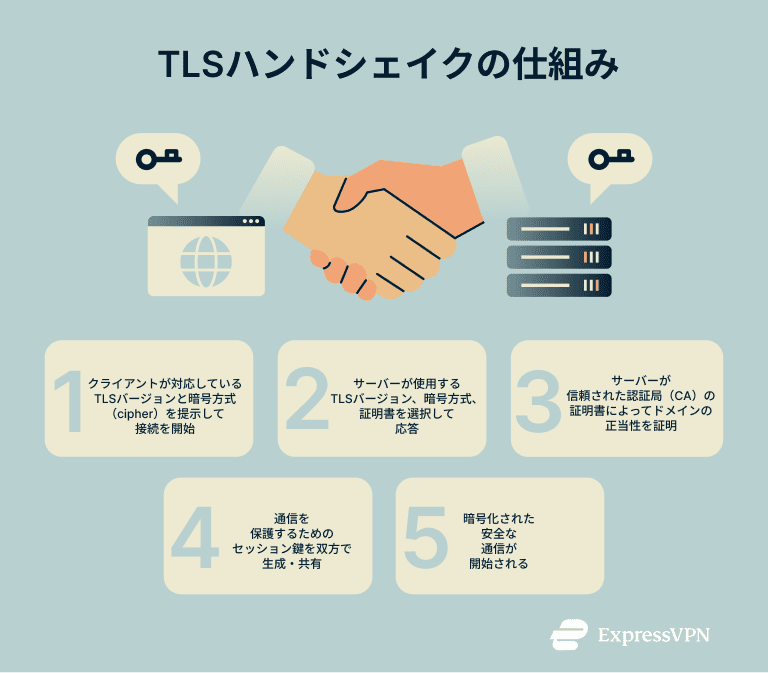

TLSハンドシェイクの仕組み

TLSハンドシェイクとは、通常の通信を安全なTLS接続へ切り替えるための初期プロセスです。まずクライアントが利用可能なTLSバージョンを提示し、対応している暗号スイート、鍵交換方式、署名アルゴリズム、サポートされるグループなどの設定情報をサーバーに送信します。

サーバーはその候補の中から設定を選び、選択した内容をクライアントへ返します。同時に、その公開鍵が対象ドメインのものであることを証明する証明書チェーンを送信します。その後、双方は鍵交換を行い、この通信セッション専用の一時的な暗号鍵を生成します。

TLS 1.3では、ハンドシェイクは通常1回の通信往復で完了します。最近接続したクライアントであれば、セッションを再開してゼロラウンドトリップタイム(0-RTT)の早期データを送信することも可能です。これはハンドシェイク完了前にデータを送ることで、ページ読み込みなどを高速化する仕組みです。ただし早期データには完全な前方秘匿性がないため、何度実行しても結果が変わらない読み取りリクエスト(idempotent reads)に限定して使用する必要があります。

対称暗号と公開鍵暗号の役割

TLSは、最初のハンドシェイク段階で公開鍵暗号(非対称暗号)を使用します。サーバーは公開鍵を含むデジタル証明書を提示して自身の正当性を証明し、クライアントは信頼された認証局(CA)を使ってそれを検証します。その後、双方は公開鍵と秘密鍵のペアを利用して、秘密情報そのものをネットワーク上で送信することなく共有鍵を安全に生成します。

鍵交換が完了すると、TLSは対称暗号方式に切り替わります。これは暗号化と復号の両方に同じ鍵を使う方式で、高速に処理できるため大量のデータ通信に適しています。

暗号鍵を安全に交換する仕組み

旧来のTLS設定では、静的RSAや静的Diffie–Hellman(DH)による鍵交換が使われることがあり、同じ鍵を長期間使い回す仕組みでした。TLS 1.3ではこれらの方式は廃止されています。現在のTLS 1.3では、すべての標準的な鍵交換でセッションごとに生成される短命の暗号鍵が使用されます。

この仕組みにより前方秘匿性(Forward Secrecy)が実現されます。つまり、誰かが現在の通信を記録し、将来サーバーの秘密鍵を入手したとしても、過去の通信データを復号して読むことはできません。

TLS証明書とは?どのように検証されるのか

TLS証明書とは、公開鍵を特定のドメイン名に結び付ける署名付きのデジタル証明書です。TLSハンドシェイクの際、サーバーは証明書チェーンをクライアントに送信します。クライアントは次の項目を確認します。

- 証明書チェーンの最終証明書が、ブラウザやOS、アプリが信頼している認証局(CA)のものであること

- 証明書が有効期間内で、失効しておらず、用途(例:サーバー認証)として正しく使用されていること

- 証明書に記載されたドメイン名が、アクセスしているサイトのドメインと一致していること(Subject Alternative Nameフィールドで確認)

TLSプロトコルのメリット

- 機密性:TLS暗号化により、ネットワーク上の第三者から通信内容を守ります。

- 完全性:通信中のデータ改ざんを検知する仕組みが組み込まれています。

- 認証:証明書によって接続先サーバーが正規のサイトであることを確認できます。設定によってはクライアント側の認証も行われます。

- 前方秘匿性:将来長期鍵が漏えいしても、過去の通信内容は保護されたままです。

- 効率性:TLS 1.3では、1回の通信往復で安全なtls接続を確立できます。

- 互換性:主要ブラウザ、OS、ほとんどのネットワーク機器で利用できます。

既知のリスクと対策

適切に設定されたTLS環境であっても、古い設定や不十分な運用管理によってセキュリティが弱まる可能性があります。主なリスクとその対策を理解することで、tlsセキュリティを維持し、よくあるトラブルを防ぐことができます。

- 古いバージョンや弱い暗号方式:TLS 1.0やTLS 1.1、または安全性の低い暗号を使用すると、通信が既知の攻撃に対して脆弱になります。これを防ぐには、古いプロトコルを無効化し、TLS 1.2以上を安全な暗号スイートで設定するなど、TLS構成のベストプラクティスに従うことが重要です。

- 証明書の誤発行:認証局(CA)が侵害されたり不適切に運用されたりすると、自分のドメインに対して正規のように見える証明書が発行される可能性があります。Certificate Transparencyログを監視し、予期しない証明書が見つかった場合はすぐに確認しましょう。

- 不十分な失効確認:証明書が失効していても、その状態が適切に確認されない場合、ユーザーがすでに管理されていないサーバーに接続してしまう可能性があります。証明書の失効情報は通常、Online Certificate Status Protocol(OCSP)を通じて確認され、クライアントがCAに証明書の有効性を問い合わせます。処理速度と信頼性を高めるためには、ハンドシェイク時にサーバーが最新のOCSPレスポンスを直接送信できるOCSPステープリングを有効にするのが有効です。

- 早期データのリプレイ攻撃:TLS 1.3の0-RTT早期データは、攻撃者によって再送されることで特定のリクエストが繰り返される可能性があります。そのため早期データは、結果が変わらない読み取りリクエスト(idempotent reads)のみに限定し、状態を変更する処理はハンドシェイク完了後に実行する必要があります。

TLSとHTTPSの違いと関係

TLSとHTTPSは密接に関係していますが、同じものではありません。TLSは、通信中のデータを暗号化し、改ざんを防ぎ、サーバー(場合によってはクライアント)の正当性を確認するためのTLSプロトコルです。一方HTTPSは、TLS上で動作するHTTPのことを指します。URLの末尾にある「S」は、その通信がTLSによって保護されていることを意味します。

HTTPSサイトにアクセスすると、TLSがハンドシェイク、証明書の検証、tls暗号化を担当します。一方HTTPは、ブラウザとサーバーがどのようにデータを要求し、やり取りするかを定義するプロトコルです。TLSがなければHTTP通信は平文で送信されるため、盗聴や改ざんのリスクにさらされます。

つまり、TLSは通信を守るセキュリティ層であり、HTTPSはそのtlsセキュリティをウェブ通信に適用した仕組みです。

HTTPSはSSLとTLSのどちらを使用するのか?

現在のHTTPS通信ではTLSが使用されています。SSLは古い暗号プロトコルであり、現在では安全とは見なされていないため、サーバーやブラウザで使用すべきではありません。なお「SSL証明書」という言葉は今でも使われることがありますが、実際にはTLS接続を有効にするための証明書を指しています。

ウェブ暗号化におけるTLSの役割

TLSは、ウェブ通信のプライバシーと信頼性を守るセキュリティ層です。ブラウザとウェブサイトの間で送信されるすべてのデータを保護し、ログイン状態を維持するCookie、フォーム入力情報、サイトやアプリがバックグラウンドで送信するリクエストなども守ります。

最新のウェブ技術でも、通信の安全性を確保するためにTLSが利用されています。たとえば、ウェブの主要プロトコルの最新バージョンであるHTTP/3では、TLS 1.3を使ってすべての通信を暗号化します。これにより、通信の安全性を保ちながら、低速または不安定なネットワークでもより高速で安定した接続が可能になります。

TLS 1.2とTLS 1.3の違い

TLS 1.3は、TLS 1.2を基盤として改良されたtlsプロトコルの最新バージョンです。どちらも通信を保護しますが、TLS 1.3ではハンドシェイクの簡素化、古い機能の廃止、そしてパフォーマンスとtlsセキュリティの向上が実現されています。

TLS 1.3の主な改良点

TLS 1.3では、AES-GCM(Galois/Counter Mode)やChaCha20-Poly1305などの最新の暗号方式のみをサポートすることで、通信の安全性と処理速度の両方を向上させています。また鍵生成の仕組みも強化され、セッションごとに固有の鍵が生成されるため、改ざんやダウングレード攻撃への耐性も高まっています。

TLS 1.3では、静的RSA鍵交換や再ネゴシエーションといった旧来の機能も廃止されています。これにより接続処理がシンプルになり、潜在的なセキュリティリスクも減少しています。

旧プロトコルとの互換性

多くのシステムでは、TLS 1.3とTLS 1.2の両方をサポートしつつ、TLS 1.3が標準で使用されます。TLS 1.0およびTLS 1.1はすでに安全性の観点から不十分なため、完全に無効化するべきです。TLS 1.2を利用する場合は、楕円曲線Diffie–Hellman Ephemeral(ECDHE)鍵交換(X25519またはP-256)とAEAD暗号スイートを使用する構成に限定することで、現在のシステムのtlsセキュリティを維持しながら互換性を確保できます。

実際のインターネット環境で使われるTLS暗号化

TLSは、ウェブ閲覧だけでなくさまざまな通信を保護しています。代表的な利用例をいくつか紹介します。

ウェブサイト、API、メール

HTTPSではTLSを利用してウェブ通信を暗号化し、サーバー認証を行います。これによりウェブサイトやAPIの通信が安全に保護されます。また多くのアプリも、デバイスとサーバー間でやり取りされるデータを守るためにTLSを利用しています。

メールサーバーでは、Start Transport Layer Security(STARTTLS)という仕組みを使って、暗号化されていない通信をTLSによる暗号化通信へ切り替えることができます。これによりメールはサーバー間を移動する際に暗号化されます。ただしSTARTTLSは通常「オポチュニスティック(機会的)」に動作するため、暗号化に失敗した場合でもメッセージが平文で送信される可能性があります。

通信中の暗号化を必須にする場合、Mail Transfer Agent Strict Transport Security(MTA-STS)を利用できます。これは、TLS暗号化が利用できる場合にのみメールを配信するよう他のメールサーバーに通知する公開ポリシーです。またDNS-based Authentication of Named Entities(DANE)を使用すると、ドメインの正しいTLS証明書情報をDNSに登録できます。これらの仕組みにより、安全なtls接続を確立できない場合はメール配信自体が拒否されます。

VPNとリモートアクセス

TLSは、多くのファイアウォールやネットワークフィルターを特別な設定なしで通過できるため、VPNサービスやリモートアクセス環境で広く利用されています。これらのシステムでは、まず証明書を使ってサーバー(場合によってはクライアント)を認証し、その後通信を保護する暗号鍵を生成します。

安全な通信が確立されると、すべてのユーザートラフィックはこの保護されたチャネルを通して送信され、ネットワーク上の第三者から見えない状態で保護されます。

たとえばExpressVPNのLightwayプロトコルでは、UDP(User Datagram Protocol)向けに最適化されたTLS 1.3の派生規格であるDatagram Transport Layer Security(DTLS)1.3が使用されています。これにより、UDPの高速性と柔軟性を活かしながら、暗号化された低遅延通信を実現できます。

モバイルとアプリのセキュリティ

モバイルアプリやデスクトップアプリは、通常TLSを使ってサーバーと安全に通信します。特に公共Wi-Fiなど信頼できないネットワークでは、TLSによる保護が重要です。アプリが正しいサーバーと通信していることを確認するためには、厳格な証明書検証が不可欠です。新しい環境では、接続確立が高速で、AEAD暗号や一時鍵交換など強力なデフォルト設定を備えるTLS 1.3の利用が推奨されています。

ウェブサイトにTLS暗号化を導入する方法

安全なTLS環境を構築するには、単にHTTPSを有効にするだけでは不十分です。有効な証明書の導入、最新のTLSプロトコルの使用、強力な暗号設定、そして継続的な運用管理が必要になります。目的は、安全なTLS接続を標準とし、攻撃者が悪用できる弱い通信経路を排除することです。

TLS証明書の選び方と導入

最初のステップは、自分のドメイン構成に合ったTLS証明書を選ぶことです。シングルドメイン証明書は1つのドメイン(例:example.com)を保護します。ワイルドカード証明書は、メインドメインとその配下のサブドメイン(blog.example.com や shop.example.com など)をまとめて保護できます。

マルチドメイン証明書は、複数の異なるドメインを1つの証明書で保護できます。これら3種類の証明書はいずれも暗号強度は同じで、違いは保護できるドメイン範囲と、認証局(CA)が各ドメインの所有権をどのように確認するかにあります。

証明書の発行や更新を自動化しておくと、証明書の期限切れによるサービス停止を防ぐことができます。証明書をインストールする際には、自身の証明書に加えて中間CA証明書を含む完全な証明書チェーンを設定する必要があります。これによりブラウザは信頼されたルート証明書までの完全な信頼経路を構築できます。

また、発行された証明書の公開記録であるCertificate Transparencyログを監視しておくことも重要です。これにより、自分のドメインに対して不正に発行された証明書を早期に発見できます。ドメイン所有権の変更、サーバーの廃止、緊急対応などをあらかじめ想定しておくことで、証明書トラブルによる長時間のサービス停止を防ぐことができます。

TLS設定のベストプラクティス

証明書を導入したら、次はTLS設定を正しく構成することが重要です。ここでは複雑さよりも、明確で安全な設定を優先することがポイントです。

- TLS 1.3とTLS 1.2を有効にし、TLS 1.0およびTLS 1.1は完全に無効化する。

- TLS 1.2では、ECDHE鍵交換(X25519またはP-256)とAES-GCMやChaCha20-Poly1305などのAEAD暗号スイートを使用する。

- AEAD暗号スイートを優先する。レガシークライアントが不要な場合はCBC暗号スイートを削除し、RC4やSHA-1のような古く安全でない方式は必ず無効化する。

- HTTP Strict Transport Security(HSTS)を設定し、HTTPS接続を強制する。サブドメインはすべてHTTPS対応が完了している場合にのみ追加する。

- OCSPステープリングを有効にし、レスポンスを常に最新の状態に保つ。可能であればOCSP Must-Stapleも有効にする。

- 早期データ(ハンドシェイク完了前に送信される情報)を有効にする場合は、読み取り専用の安全な操作に限定する。

- すべての接続デバイスを管理できる場合を除き、プライベートCAの使用は避ける。

- アプリで証明書ピンニングを使用する場合は、バックアップキーを用意し、誤って接続不能にならないよう復旧手順を事前にテストしておく。

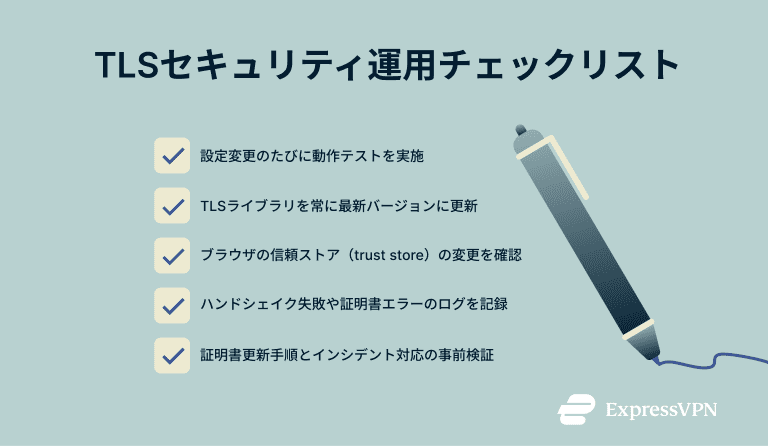

TLSセキュリティのテストと運用管理

TLSセキュリティを維持するには、継続的な管理が欠かせません。サーバー、ロードバランサー、またはアプリケーション設定を変更した後は必ず設定を確認し、意図したTLSプロトコルのバージョンと暗号スイートのみが有効になっていること、そして必要なセキュリティヘッダーがすべて設定されていることを確認しましょう。

TLSライブラリやWebサーバーのアップデートも、定期的なメンテナンスに組み込みましょう。これにより、TLS実装やサーバーソフトウェアで報告されるセキュリティ問題に迅速に対応できます。

また、ブラウザの信頼ストアや認証局(CA)のポリシー変更にも注意を払う必要があります。これらは証明書が正常に信頼されるかどうかに影響する可能性があります。TLSハンドシェイクの失敗や証明書エラーの詳細なログを記録しておくことで、ユーザーから報告されない問題も調査しやすくなります。

最後に、証明書の更新・交換やインシデント対応の手順を文書化し、実際にテストしておくことが重要です。これにより、新たな問題を引き起こすことなく、必要な修正を迅速に適用できるようになります。

FAQ:TLS暗号化に関するよくある質問

TLS暗号化とは?

Transport Layer Security(TLS)暗号化とは、ネットワーク上で送信されるデータを保護する仕組みです。通信相手の正当性を確認し、通信内容を暗号化し、さらに改ざんがないかを検知することで、データが安全に届けられるようにします。

TLSはSSLより安全ですか?

はい。Secure Sockets Layer(SSL)は既知の脆弱性を持つ古い通信プロトコルです。一方、Transport Layer Security(TLS)はその後継として開発されたもので、より強力な暗号化と高度なセキュリティ機能を備えています。

TLS暗号化は破られる可能性がありますか?

現在の技術では、Transport Layer Security(TLS)そのものを直接突破することはほぼ現実的ではありません。実際の攻撃の多くは、プロトコル自体ではなく、弱い設定や古いバージョン、またはTLSを利用する周辺システムの脆弱性を狙います。

TLS証明書の有効期限が切れるとどうなりますか?

ブラウザはユーザーに警告を表示し、場合によってはサイトへのアクセスをブロックします。証明書の有効期限が切れると、その証明書が更新されるまでサイトの正当性を確認できなくなります。

ネット上で身を守るための第一歩を踏み出しましょう。リスクなしでExpressVPNをお試しください。

ExpressVPN を入手