O que é criptografia?

Criptografia é a ciência de proteger informações para que somente o destinatário pretendido possa acessá-las. É o mecanismo invisível que torna seguro o mundo digital e é responsável por proteger tudo, desde suas mensagens privadas até seus dados financeiros.

Este artigo explica como a criptografia funciona, por que ela é importante e para onde está caminhando. Também vamos esclarecer equívocos comuns e destacar as aplicações práticas da criptografia.

Criptografia explicada em termos simples

Criptografia é o processo que garante que ninguém possa ler uma informação sem permissão. Basicamente, esse processo envolve transformar dados legíveis (ou texto simples) em dados ilegíveis (ou texto cifrado).

Um exemplo simples de criptografia é a cifra de César, um método antigo no qual um valor de deslocamento fixo (chamado de chave) é usado para transformar cada letra em uma mensagem. Por exemplo, com um deslocamento de três (n = 3), A se tornaria D, B se tornaria E e assim por diante. Usando essa chave, HELLO se tornaria KHOOR.

Criptografia de cifra de César |

|

|---|---|

| Alfabeto | n = 3 |

| A | D |

| B | E |

| C | F |

| D | G |

| E | H |

É claro que o mundo moderno da segurança cibernética usa códigos (ou cifras) muito mais complexos para proteger informações confidenciais. Essas cifras dependem de matemática avançada para criar quebra-cabeças tão difíceis que apenas alguém com a chave criptográfica correta pode decifrá-los e revelar a mensagem original.

Por que a criptografia é importante no mundo digital

Todos os dias, grandes quantidades de informações confidenciais trafegam pela internet e são armazenadas em servidores em todo o mundo. Essas informações podem ser mensagens pessoais, dados bancários, registros médicos e dados comerciais. Sem proteção, esses dados ficam vulneráveis à interceptação, roubo ou adulteração.

Se um cibercriminoso colocar as mãos nesses dados, ele poderá roubar a identidade de alguém, cometer fraude financeira, vazar informações confidenciais ou interromper serviços essenciais. E se essas violações se tornassem comuns, ninguém confiaria em sistemas online, o que seria um grande problema em nosso mundo cada vez mais digital.

Portanto, a criptografia não protege apenas os dados. Ela também garante nossa confiança em comunicações e transações digitais, assegurando a proteção das informações, mantendo a integridade e permitindo a autenticação.

Uma breve história da criptografia

A criptografia não é algo novo: ela existe há milhares de anos. Aqui está uma breve visão geral de como ela evoluiu de técnicas simples de substituição, como trocar letras por números, para os complexos sistemas de criptografia digital dos quais dependemos hoje.

Da cifra de César à criptografia moderna

A cifra de César descrita acima foi usada por Júlio César no primeiro século a.C. para proteger informações militares confidenciais.

No século XV, o arquiteto italiano Leon Battista Alberti desenvolveu a primeira cifra polialfabética, que usava múltiplas mudanças de alfabeto em uma única mensagem. Isso tornou a simples adivinhação de padrões muito menos eficaz.

No século XX, a criptografia entrou na era mecânica. A máquina Enigma, usada pela Alemanha nazista durante a Segunda Guerra Mundial, empregava um sistema de discos giratórios para produzir uma cifra em constante mudança.

Finalmente, o desenvolvimento dos computadores trouxe a criptografia para a era digital. A criptografia passou de dispositivos mecânicos para algoritmos matemáticos, preparando o terreno para os sistemas complexos dos quais dependemos hoje.

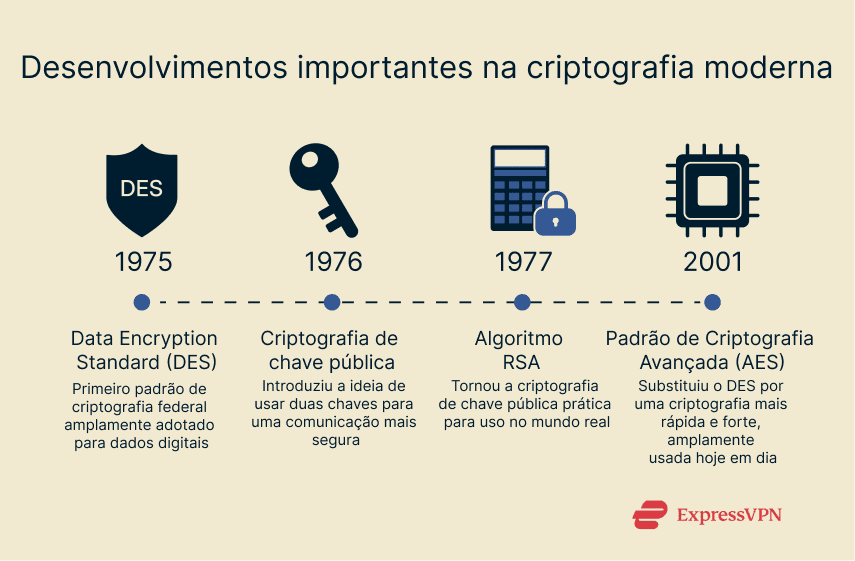

Marcos no desenvolvimento da criptografia moderna

Um dos desenvolvimentos mais importantes na criptografia moderna foi a criação do Data Encryption Standard (DES) em 1975. Ele se tornou o primeiro algoritmo de criptografia oficialmente aprovado pelo governo dos EUA como um padrão federal e forneceu uma maneira amplamente aceita e padronizada de proteger dados eletrônicos.

Outro grande avanço ocorreu em 1976 com a invenção da criptografia de chave pública (PKC). Antes disso, as pessoas precisavam compartilhar a mesma chave secreta para criptografar e descriptografar mensagens, o que era arriscado, pois a chave podia ser interceptada ou roubada.

A PKC mudou isso ao usar duas chaves diferentes: uma chave pública e uma chave privada. Você pode compartilhar sua chave pública abertamente com qualquer pessoa que queira lhe enviar uma mensagem, mas somente você possui a chave privada que pode desbloquear (descriptografar). Como a chave privada nunca precisa ser compartilhada ou enviada, é muito mais difícil para invasores roubá-la. Isso tornou o envio de mensagens secretas muito mais seguro, especialmente entre pessoas que não se conheciam ou não confiavam umas nas outras.

Logo depois, o algoritmo Rivest-Shamir-Adleman (RSA) foi criado. Como um dos primeiros métodos de chave pública seguros e eficientes o suficiente para uso no mundo real, o RSA ajudou a tornar possíveis atividades online seguras, como o envio de e-mails privados, compras e operações bancárias, fornecendo uma maneira confiável de criptografar e descriptografar informações. Ele ainda é amplamente usado hoje.

Com o tempo, novos métodos de criptografia substituíram os mais antigos para fornecer maior segurança. Por exemplo, o Advanced Encryption Standard (AES) foi introduzido em 2001 para substituir o antigo algoritmo DES. À medida que os computadores se tornaram mais rápidos e poderosos, o DES se tornou vulnerável a quebras de segurança. O AES oferece maior proteção com desempenho mais rápido, tornando-se o método de criptografia mais usado atualmente.

Os princípios básicos da criptografia

Os sistemas criptográficos se baseiam em alguns princípios e processos fundamentais. Aqui está uma breve visão geral:

Confidencialidade, integridade e autenticação

A criptografia dá suporte a três objetivos principais de segurança da informação: confidencialidade, integridade e autenticação.

- Confidencialidade (ou sigilo dos dados) significa manter as informações em segredo, para que apenas pessoas autorizadas possam acessá-las.

- A integridade garante que as informações não foram alteradas, excluídas ou adulteradas durante o armazenamento ou a transmissão.

- A autenticação confirma a identidade das partes envolvidas na comunicação. Em outras palavras, trata-se de garantir que você esteja interagindo com a pessoa ou o sistema correto, e não com um impostor.

Criptografia vs. descriptografia

No cerne da criptografia estão dois processos fundamentais: criptografia e descriptografia.

A criptografia é como colocar um cadeado em torno dos seus dados. Ela transforma informações legíveis em um conjunto de caracteres ilegíveis (texto cifrado), para que, mesmo que uma pessoa não autorizada consiga acessá-las, essas informações serão inúteis para ela.

A descriptografia é a chave. Ela reverte o processo, pegando as informações que foram embaralhadas em um formato ilegível e convertendo-as de volta em algo que possa ser compreendido.

Na maioria dos sistemas criptográficos, somente o provedor de serviços (como um provedor de e-mail ou serviço de mensagens instantâneas) e o destinatário pretendido possuem a chave para descriptografar os dados. Alguns sistemas vão um passo além: eles impedem até mesmo o provedor de serviços de acessar a mensagem. Isso é conhecido como criptografia de ponta a ponta (E2EE).

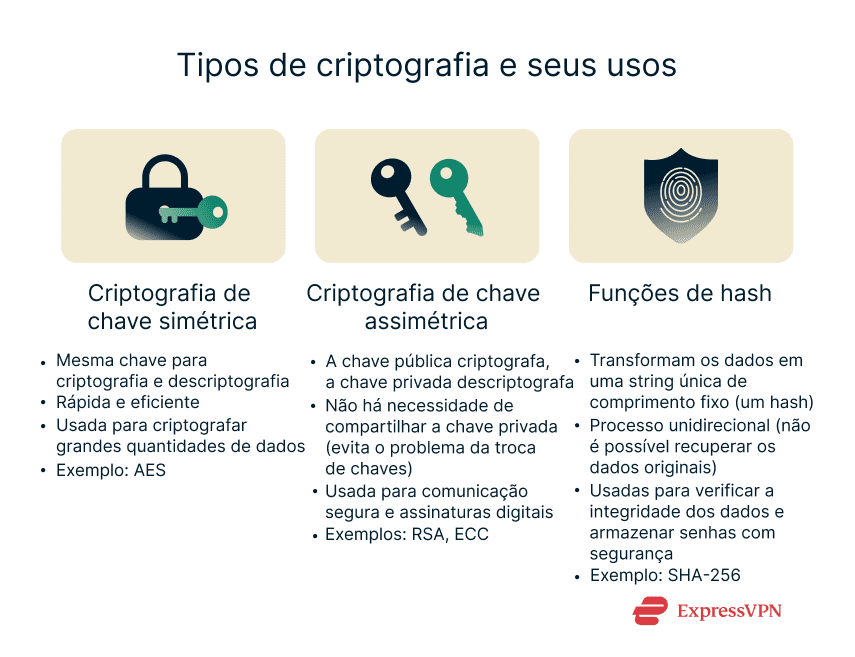

Tipos de criptografia e como elas funcionam

Existem vários tipos de criptografia, cada um com diferentes pontos fortes e casos de uso. Algumas se concentram em criptografar e descriptografar dados, enquanto outras ajudam a verificar se as informações não foram alteradas. Veja como os principais tipos funcionam.

Criptografia de chave simétrica

Na criptografia de chave simétrica, a mesma chave é usada para criptografar e descriptografar os dados. Ela é rápida e eficiente, porque o processo é simples e usa menos poder computacional do que a criptografia de chave assimétrica. Por esse motivo, ela é frequentemente usada para criptografar grandes quantidades de dados, como arquivos, bancos de dados ou comunicações dentro de uma rede confiável.

Como há apenas uma chave envolvida no processo, um mecanismo seguro de troca de chaves é vital para garantir que terceiros não consigam obter a chave e acessar os dados sem autorização.

O AES é um exemplo de algoritmo simétrico amplamente usado. Ele é confiável para especialistas em segurança e é a base da criptografia da ExpressVPN.

Criptografia de chave assimétrica

A criptografia de chave assimétrica (também conhecida como PKC) usa duas chaves criptográficas separadas: uma chave pública que pode ser compartilhada livremente e uma chave privada que deve ser mantida em segredo. Na criptografia de ponta a ponta (E2EE), o remetente criptografa uma mensagem usando a chave pública do destinatário, e somente o destinatário pode descriptografá-la usando sua chave privada.

Uma das principais vantagens da criptografia de chave assimétrica sobre a criptografia de chave simétrica é que a chave de descriptografia não precisa ser compartilhada.

A criptografia assimétrica também permite autenticação e integridade por meio de algo como um "selo” digital em uma carta. Quando o remetente "sela” digitalmente uma mensagem com sua chave privada, isso prova que a mensagem veio dele (autenticação) e mostra que a mensagem não foi aberta ou alterada desde que foi selada (integridade). Qualquer pessoa com a chave pública do remetente pode verificar esse selo para confirmar ambos.

RSA e criptografia de curva elíptica (ECC) são dois algoritmos assimétricos amplamente usados.

Funções de hash

Uma função de hash pega qualquer dado e o transforma em uma sequência de caracteres de comprimento fixo chamada hash. É diferente da criptografia porque é um processo unidirecional. Uma vez que os dados são transformados em um hash, é praticamente impossível recuperar os dados originais.

O hashing é valioso para verificar a integridade dos dados e armazenar informações confidenciais, como senhas, com segurança. Ao comparar hashes, os sistemas podem verificar rapidamente se os dados foram alterados ou confirmar a senha de um usuário sem expor a senha real.

Funções de hash populares incluem o Secure Hash Algorithm-256 (SHA-256).

Gerenciamento de chaves criptográficas

Não importa quão forte seja um método de criptografia, ele só funciona se as chaves criptográficas forem gerenciadas da forma correta. O gerenciamento de chaves criptográficas é o processo de criação, armazenamento, distribuição e, eventualmente, destruição segura dessas chaves. Um bom gerenciamento de chaves garante que apenas pessoas ou sistemas autorizados possam acessar as chaves, evitando o uso não autorizado ou o roubo.

Algoritmos criptográficos

Embora a criptografia se baseie em princípios gerais, como criptografia simétrica e assimétrica, na prática, a segurança depende dos algoritmos que implementam esses princípios. Aqui está uma breve visão geral de três dos algoritmos criptográficos mais usados atualmente.

- AES: o AES é um método de criptografia simétrica rápido e confiável, ideal para armazenar arquivos, proteger discos rígidos e garantir a segurança do tráfego de internet, como conexões de VPN. Ele é valorizado por bancos, governos e empresas de tecnologia em todo o mundo por sua forte segurança e alto desempenho.

- RSA: o RSA é um método de criptografia assimétrica bem estabelecido, amplamente usado em assinaturas digitais, e-mails seguros e criptografia de sites (por exemplo, HTTPS).

- ECC: o ECC é um método de criptografia assimétrica mais recente que oferece proteção semelhante ao RSA, mas com chaves muito mais curtas. Isso o torna mais rápido e eficiente, especialmente para smartphones, dispositivos da Internet das Coisas (IoT) e outros sistemas com poder de processamento limitado. O ECC está substituindo cada vez mais o RSA em aplicativos e plataformas modernas.

Como a criptografia é usada em cibersegurança

A criptografia desempenha diversas funções essenciais em cibersegurança, incluindo:

- Proteção e privacidade de dados: a criptografia aprimora a segurança dos dados ao criptografar informações confidenciais, impedir o acesso não autorizado e garantir que dados pessoais, financeiros e segredos comerciais permaneçam privados e seguros.

- Assinaturas digitais e não repúdio: as assinaturas digitais usam chaves criptográficas para verificar a autenticidade de mensagens ou documentos, impedindo que o remetente negue seu envolvimento (não repúdio).

- Autenticação de entidades e sessões seguras: os protocolos criptográficos confirmam a identidade de usuários ou dispositivos e estabelecem canais de comunicação seguros, protegendo contra falsificação de identidade e espionagem.

- VPNs: VPNs como a ExpressVPN usam criptografia para criar túneis criptografados em redes públicas, permitindo que os usuários protejam seus dados de terceiros. Diversos protocolos de VPN, cada um com diferentes métodos de criptografia e recursos de segurança, ajudam a garantir a força e a confiabilidade dessas conexões.

- Segurança de e-mails e da web: a criptografia protege as comunicações por e-mail e o tráfego da web por meio de criptografia e protocolos como Transport Layer Security (TLS) e Secure Sockets Layer (SSL), protegendo as informações contra interceptação e adulteração.

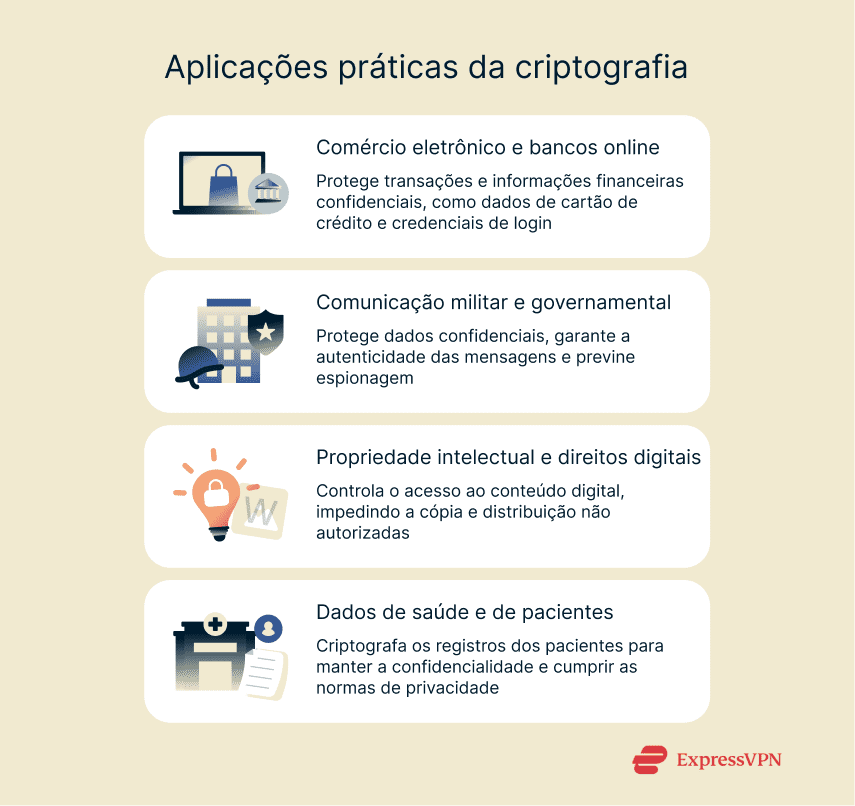

Aplicações da criptografia na vida real

A criptografia desempenha um papel crucial na proteção de informações confidenciais e na viabilização de interações seguras em muitas áreas importantes da vida cotidiana, incluindo:

- Comércio eletrônico e serviços bancários online: a criptografia protege as transações financeiras e as informações pessoais, criptografando os dados trocados entre clientes e bancos ou lojas online. Protocolos seguros como o HTTPS dependem de métodos criptográficos para proteger os dados do cartão de crédito, as credenciais de login e o histórico de compras, garantindo a privacidade e prevenindo fraudes.

- Comunicação militar e governamental: os governos usam a criptografia para proteger informações confidenciais e canais de comunicação seguros entre unidades militares, agências de inteligência e missões diplomáticas. A criptografia forte ajuda a prevenir a espionagem, garante a autenticidade das mensagens e protege os interesses de segurança nacional.

- Propriedade intelectual e direitos digitais: as técnicas criptográficas ajudam a proteger conteúdo digital, como software, música, vídeos e e-books, por meio do gerenciamento de direitos digitais (DRM). A criptografia controla os direitos de acesso e uso, impedindo a cópia e distribuição não autorizadas e, assim, protegendo a propriedade intelectual dos criadores.

- Saúde e dados seguros de pacientes: organizações de saúde dependem da criptografia para proteger registros confidenciais de pacientes e cumprir regulamentações de privacidade, como a Lei de Portabilidade e Responsabilidade de Seguros de Saúde (HIPAA). A criptografia protege os dados tanto no armazenamento quanto durante a transmissão entre médicos, hospitais e seguradoras, mantendo a confidencialidade do paciente e prevenindo violações de dados.

Padrões e regulamentações para criptografia

A criptografia é essencial para a segurança cibernética e a infraestrutura digital, portanto, existem padrões internacionais e regulamentações governamentais para ajudar a garantir que os métodos de criptografia sejam seguros, interoperáveis e preparados para ameaças futuras.

Diretrizes do NIST e padrões globais

O Instituto Nacional de Padrões e Tecnologia dos EUA (NIST) desempenha um papel central na definição de como a criptografia é usada para proteger informações digitais. Ele liderou o processo de seleção do AES e adotou métodos de chave pública amplamente usados, como o RSA, em padrões oficiais. A liderança do NIST no desenvolvimento criptográfico é reconhecida internacionalmente, e seus processos abertos e verificados são confiáveis tanto para instituições americanas quanto para parceiros globais.

Juntamente com o NIST, órgãos internacionais como a Organização Internacional de Normalização (ISO), a Força-Tarefa de Engenharia da Internet (IETF) e a Agência da União Europeia para a Segurança Cibernética (ENISA) desenvolvem padrões globais que garantem que as ferramentas criptográficas sejam interoperáveis e seguras em diferentes fronteiras e setores. Esses esforços ajudam a criar proteções consistentes e confiáveis em um mundo interconectado.

Conformidade em setores regulamentados

Setores que lidam com informações sensíveis, como bancos, saúde e identidade online, são legalmente obrigados a proteger esses dados usando métodos criptográficos fortes e padronizados. Nos EUA, por exemplo, os provedores de serviços de saúde devem cumprir a HIPAA, as instituições financeiras seguem a Lei Gramm-Leach-Bliley (GLBA) e as agências governamentais estão sujeitas à Lei Federal de Modernização da Segurança da Informação (FISMA).

Organizações que não atendem a esses requisitos podem enfrentar auditorias, multas e outras consequências regulatórias.

Preparando-se para o futuro contra ameaças quânticas

Os computadores quânticos são uma nova tecnologia que usa os princípios da física quântica para resolver problemas de maneiras fundamentalmente diferentes dos computadores clássicos. Pesquisas demonstraram que um computador quântico suficientemente poderoso poderia quebrar métodos de criptografia amplamente usados, como RSA e ECC.

Atualmente, não existem computadores quânticos poderosos o suficiente para isso, mas os especialistas concordam que é apenas uma questão de tempo. Por esse motivo, o NIST está liderando o esforço global para desenvolver algoritmos resistentes à computação quântica. Os primeiros padrões oficiais foram publicados em 2024, marcando o início de uma transição global para a criptografia pós-quântica (PQC).

Governos, bancos e outras organizações estão sendo incentivados a adotar a PQC para se prepararem para ameaças futuras e garantirem a segurança de dados a longo prazo.

A ExpressVPN integrou recentemente o padrão pós-quântico ML-KEM (Module-Lattice-Based Key-Encapsulation Mechanism), aprovado pelo NIST, ao seu próprio protocolo Lightway, garantindo segurança de dados à prova de futuro para seus usuários.

Mitos comuns sobre criptografia

Apesar de seu papel crucial na segurança, a criptografia é frequentemente mal compreendida. Aqui estão alguns equívocos comuns.

A criptografia é inquebrável

Tecnicamente, a criptografia nunca foi verdadeiramente inquebrável. Dito isso, os métodos de criptografia modernos são desenvolvidos de forma que quebrá-los com a tecnologia atual levaria um tempo impraticavelmente longo, frequentemente na casa dos milhões ou até bilhões de anos. Isso os torna extremamente seguros para uso no mundo real, desde que sejam usados corretamente.

No entanto, avanços como a computação quântica significam que os padrões criptográficos devem evoluir continuamente para manter a segurança contra ameaças futuras.

Somente cibercriminosos usam criptografia

A criptografia é uma ferramenta fundamental para proteger a privacidade e a segurança, usada diariamente por governos, empresas e pessoas comuns. Seus serviços bancários online, aplicativos de mensagens e até mesmo os sites que você visita são protegidos por criptografia. Longe de ser apenas uma ferramenta para criminosos, é o que mantém a vida digital moderna segura.

Criptografia é o mesmo que cibersegurança

Cibersegurança é um campo amplo que inclui tudo, desde a segurança de redes e dispositivos até o gerenciamento do acesso do usuário, detecção de ameaças e resposta a ataques. A criptografia é apenas uma ferramenta no amplo conjunto de ferramentas de cibersegurança.

Perguntas frequentes: perguntas comuns sobre criptografia

Como a criptografia protege os dados?

A criptografia protege os dados convertendo-os em um formato ilegível que somente partes autorizadas podem decifrar. Isso garante que os dados permaneçam seguros e privados, mesmo se forem interceptados ou acessados por usuários não autorizados.

A criptografia é usada apenas para criptografar?

Não, a criptografia faz muito mais do que apenas criptografar dados. Ela também é usada para autenticação, assinaturas digitais, troca segura de chaves, verificação da integridade dos dados, entre outras funções essenciais para a comunicação segura e a confiança online.

Qual a diferença entre criptografia simétrica e assimétrica?

A criptografia simétrica usa a mesma chave para criptografar e descriptografar dados. Ela é rápida e eficiente, mas exige que ambas as partes compartilhem a chave com segurança antecipadamente.

A criptografia assimétrica usa uma chave pública para criptografar e uma chave privada para descriptografar. A chave privada nunca precisa ser compartilhada. Isso a torna mais segura para comunicação em redes abertas, mas ela é mais lenta e consome mais recursos.

Existem vulnerabilidades em sistemas criptográficos?

Sim, sistemas criptográficos podem ser vulneráveis se houver erros na configuração do sistema. Criptografia mal implementada ou configurações de segurança incorretas podem deixar os sistemas expostos. Além disso, tecnologias emergentes como a computação quântica podem tornar alguns métodos criptográficos atuais obsoletos no futuro.

A criptografia pode ser quebrada?

Em teoria, sim. Mas, na prática, a criptografia moderna forte é extremamente difícil de quebrar usando a tecnologia atual. Dito isso, desenvolvimentos futuros, como computadores quânticos, podem exigir novas soluções criptográficas.

Take the first step to protect yourself online. Try ExpressVPN risk-free.

Get ExpressVPN