パソコンがウイルスに感染しているかを確認する方法(Windows と Mac)

コンピューターウイルスやその他のマルウェアは、Windows と macOS の両方に影響を及ぼします。中には、ポップアップが止まらない、アプリが頻繁にクラッシュする、動作が極端に遅くなるなど、分かりやすいトラブルを引き起こすものもあります。一方で、裏でこっそりデータを盗んだり、セキュリティ機能を無効化したりするなど、気付かれにくいタイプも存在します。

感染のサインは、多くの場合、同じような異常が繰り返し発生する形で現れます。ファイルが消える、セキュリティ設定が勝手に変わる、広告が何度も表示される、理由の分からない動作低下などです。これらが単発で起きただけでは断定できませんが、複数の症状が同時に現れ、再起動後も続く場合は、マルウェア感染が最も疑われます。

本ガイドでは、パソコンがウイルスに感染しているかを見分ける方法と、マルウェアを安全に検出・削除し、再感染を防ぐための手順を解説します。あわせて、主なマルウェアの種類や感染経路についても説明します。

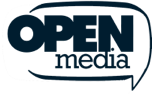

パソコンがウイルスに感染している可能性があるサイン

以下は、Windows と macOS でよく見られる代表的な感染の兆候です。

1. 動作が遅い、またはフリーズする

アプリの起動が遅くなる、カーソルが引っかかる、フォルダを開く・タブを切り替えるといった簡単な操作で画面が固まることがあります。こうした状態が複数のアプリで発生し、再起動後も改善しない場合は、バックグラウンドでシステム資源を消費するマルウェアの兆候の可能性があります。

2. 無作為なポップアップや不要な広告が表示される

勝手にタブやウィンドウが開いたり、通常は広告が表示されないサイトに広告が表示される、許可していない通知が届くことがあります。ブラウザ設定をリセットしても同様の表示が続く場合、アドウェアなどの不要なソフトウェアが原因と考えられます。

3. ファイルが消える、または破損する

ファイルが突然消えたり、開けなくなったり、名前や拡張子が変わることがあります。場合によっては、身代金要求を表示する暗号化ファイルに置き換えられたり、ショートカットが使えなくなることもあります。原因不明のファイル破損は、感染を示す重要な警告サインです。

4. 標準のセキュリティ機能が突然オフになる

ウイルス対策ソフトのリアルタイム保護が無効になる、ファイアウォールがオフになる、通信環境に問題がないのに定義ファイルが更新されないといった症状が見られます。こうした状態が操作した覚えもなく繰り返し起こる場合、マルウェアによる干渉が疑われます。

5. 新しい、または見覚えのないプログラムが動作している

インストールした記憶のないプログラムがアプリ一覧に表示されたり、システムトレイやメニューバーに新しいアイコンが現れたりします。また、サインイン後に見知らぬ項目が自動的に起動することもあります。プリインストールのツールが自動更新される場合もありますが、心当たりのない追加がある場合は、マルウェアの可能性があります。

6. ブラウザのホームページが勝手に変更される

検索エンジン、ホームページ、新しいタブの設定が許可なく変更されることがあります。検索結果が選択していない検索エンジンを経由したり、ショートカットが意図しないサイトを開いたりする場合、ブラウザハイジャッカーや隠れた拡張機能が原因のことが多いです。

7. デバイスが勝手に操作される(マウス・キーボード)

操作していないのにカーソルが動く、入力していない文字が表示される、ウィンドウが突然開閉されるといった挙動が見られることがあります。ただし、周辺機器の不具合や無線干渉、ドライバーの問題でも似た症状が起こるため、まずは別のマウスやキーボードで確認しましょう。

複数の入力デバイスやアプリでも同じ現象が続く場合は、リモートアクセス型トロイの木馬のような遠隔操作型マルウェアが関与している可能性があります。これにより、攻撃者は入力操作やファイル操作など、システムを完全に制御できます。

8. 不審なバックグラウンド動作が見られる

何もしていないのにファンが急に回る、軽い作業でも本体が熱を持つ、アプリを開いていないのに通信ランプが点滅する、といった症状が出ることがあります。通常の更新処理などでも一時的な負荷は発生しますが、原因不明の動作が何度も続く場合は、バックグラウンドでマルウェアが動作している可能性があります。

9. バッテリーの減りが異常に早い

簡単な作業でもバッテリーが急激に減ったり、スリープ中にも電力を消費したり、触ると本体が温かいままになることがあります。一時的な消耗は通常処理でも起こりますが、理由が分からないまま続く場合は、悪意のあるプロセスが裏で動作している可能性があります。

10. システムのクラッシュや再起動が頻発する

Windowsではブルースクリーン(Blue Screen of Death、BSOD)が表示されることがあり、Macではカーネルパニックによって突然再起動される場合があります。ハードウェアやドライバーの問題でも起こりますが、最近変更や更新をしていないのに頻発する場合は、マルウェアによるシステム改ざんが疑われます。

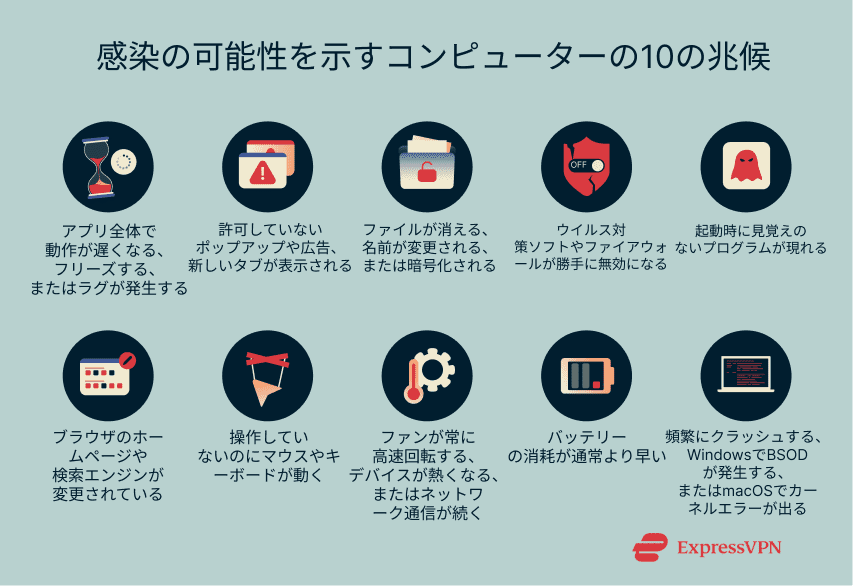

コンピューターはどのようにしてウイルスに感染するのか

パソコンがウイルスに感染する経路は一つではありません。ここでは、代表的な侵入経路を紹介します。

安全でないメールの添付ファイル

攻撃者は、請求書、配送状況の更新、履歴書、アカウント通知のように見えるメールを送ることがよくあります。これらのメールには、次のような隠れたコードを含む添付ファイルが含まれている場合があります。

- マクロ対応のOffice文書:マクロと呼ばれる埋め込みスクリプトを含むWordやExcelファイルです。マクロが有効になると、スクリプトが実行され、マルウェアがインストールされます。

- スクリプトが埋め込まれたPDF:JavaScriptを含むPDFで、開くと不要なダウンロードを引き起こすことがあります。

- 圧縮アーカイブ:ZIPやRAR形式のファイルで、無害な文書の代わりに、開くと実行される実行ファイルが含まれている場合があります。

これらのメールは、緊急性や恐怖感をあおり、深く考えずに添付ファイルを開いたり、リンクをクリックさせたりしようとします。

侵害されたウェブサイトの閲覧

信頼できるサイトであっても、改ざんされることがあります。ブラウザやプラグインが古い場合、閲覧しただけで不正なコードが実行されるケースもあります。また、正規サイト上の広告から危険なページに誘導されることもあります。

クラックされたソフトウェアやゲームのダウンロード

海賊版アプリケーションやキージェネレーター(有料ソフトを解除すると主張するプログラム)には、隠れたマルウェアが含まれていることがあります。ソフトウェアが一見正常に動作しているように見えても、裏でトロイの木馬、スパイウェア、アドウェアを静かにインストールする場合があります。場合によっては、ルートキットのようなより高度な脅威が使われ、悪意のある動作を隠したり、一部のマルウェアが外部サーバーに接続して更新や追加ファイルを受信したりすることもあります。

感染したUSBドライブの使用

USBドライブは、さまざまな方法でマルウェアを拡散します。製造、流通、再梱包の過程で既に感染している場合もあり、開くと実行されるファイルが含まれていて、システムにマルウェアをインストールすることがあります。

攻撃者はUSBドロップ攻撃を行うこともあり、事前に仕込んだUSBドライブを公共の場所に置いたり、標的に郵送したりします。これらのUSBには、通常の文書やショートカットに偽装されたファイルが含まれており、開くと悪意のあるコードが実行されます。

以前のWindowsには、ドライブを接続すると自動的にソフトウェアを起動するオートラン機能がありました。この機能は現在デフォルトで無効になっています(MicrosoftはWindows 7以降で無効化しました)が、一部の攻撃では依然としてソーシャルエンジニアリングが使われ、ポップアップや改変されたショートカットをクリックさせることで、USB接続時にマルウェアを実行させます。

不審な広告やリンクをクリックする

「Download」「Play」「Update」と表示された紛らわしいボタンは、実際には提供すると主張しているファイルではなく、マルウェアをインストールすることがあります。攻撃者はまた、メールやSNS投稿で短縮リンクを使用し、本当のリンク先を隠すことで、ユーザーを悪意のあるウェブサイトへ誘導しやすくします。

別の手口として、マルバタイジングがあります。これは広告ネットワークを通じて有害な広告が注入されるもので、正規のウェブサイトに表示される場合もあります。これらの広告はブロックを避けるためにドメインを頻繁に切り替えます。また、音声や動画ファイルの再生を助けるコーデック、デバイスを高速化すると称するシステムクリーナー、すでに使用しているアプリの偽アップデートなど、追加ソフトのインストールを促すこともあります。

コンピューターウイルスの種類

一般に「ウイルス」という言葉は、あらゆる悪意のあるソフトウェアを指して使われがちですが、実際にはマルウェアという大きな分類の中に、ウイルス、トロイの木馬、ワーム、スパイウェア、ランサムウェア、アドウェアなどが含まれます。以下では、消費者向けシステム上でそれぞれのマルウェアがどのように振る舞うかを説明します。

ファイル感染型ウイルス

ファイル感染型ウイルスは、実行ファイルに自らを付着させます。感染したプログラムが起動するとウイルスが有効化され、同じデバイス上や共有ドライブ上にある他の実行ファイルにコードを挿入することで拡散します。影響の度合いは、わずかな動作への干渉から、目に見えるファイルの破損までさまざまです。

一部の亜種は、活動を継続するために更新をブロックしたり、ウイルス対策ソフトの構成要素に干渉したりします。ファイルを直接改変するため、クリーンなバックアップがない場合、復旧は難しいことが多くなります。

ブラウザハイジャッカー

ブラウザハイジャッカーは、ユーザーの許可なく閲覧設定を変更します。既定の検索エンジン、ホームページ、新しいタブのページがリセットされることがあります。一部のタイプでは、拡張機能を追加したり、広告を挿入したり、検索結果を書き換えて提携ネットワーク経由で通信を行わせたりします。

macOSでは、構成プロファイルを使ってシステム全体の設定を適用できます。これらは本来、学校や企業がデバイスを管理するために使用するファイルで、Wi-Fiネットワーク、VPN、ブラウザの既定設定などを指定できます。悪意のあるプロファイルは、この仕組みを悪用し、ブラウザの既定検索エンジンを固定します。

本来であれば設定画面でGoogle、DuckDuckGo、Bingなどを選択できますが、ハイジャッカーは独自の検索プロバイダー(不審なリダイレクトエンジンなど)を強制します。悪意のあるプロファイルがインストールされている場合、手動で設定を元に戻そうとしても、プロファイルがその選択を強制するため、変更は反映されません。

ネットワーク拡散型ウイルス

ワームとも呼ばれるこの種類のマルウェアは、ローカルネットワークや接続されたデバイス間で自動的に拡散します。開放されたサービス、弱いパスワード、未修正の脆弱性を探し出し、ユーザーの操作を必要とせずに自己複製を行います。侵入後は、スパイウェア、暗号資産マイナー、ランサムウェアなど、追加のペイロード(攻撃における有害な要素)を展開することがあります。

家庭内ネットワークも例外ではありません。古いプリンターや保護されていないスマートデバイスは、常時オンラインである一方、更新されることがほとんどないため、悪用されやすい対象となります。

トロイの木馬

トロイの木馬は、正規のアプリや文書を装い、本来不要な権限を要求します。開かれると、隠されたペイロードを配信します。これには、閲覧行動を監視するスパイウェア、広告を挿入するアドウェア、すべてのキー入力を記録するキーロガー、攻撃者にシステムの完全な制御を許す遠隔操作ツールなどが含まれます。

トロイの木馬は、クラックされたソフトウェアや偽の更新通知を通じて拡散することが多く、再起動後も起動できるように、システムのスタートアップタスクやログイン項目に自身を追加するものもあります。

多態性ウイルス

多態性ウイルスは、拡散するたびに自身のコードや暗号化方式を変更します。そのため、各コピーはバイトレベルで異なる見た目となり、既知のデジタル指紋を探す従来のシグネチャベース検出は効果が下がります。

ただし挙動そのものは変わらず、自己複製、ファイルの破損、システム上への常駐を試みます。そのため、現代のウイルス対策ソフトでは、シグネチャ検出に加え、ヒューリスティック(不審な挙動を見つけるためのルール)や、さまざまな条件下でのプログラムの動作を分析するリアルタイム監視を組み合わせています。

ウイルスはシステムにどのような影響を与えるのか

データを盗む、または破損させる

マルウェアは、パスワードや支払い情報、メールやクラウドアカウントへのアクセスを可能にする保存済みログイントークンなどの機密情報を、ユーザーに気付かれないまま収集することがあります。一部のスパイウェアは、ウェブカメラやマイクへのアクセスを要求、あるいはそれを悪用し、データ窃取に加えて継続的な監視を行います。

また、データの破損は、バックアップされていない作業内容の完全性を損ない、盗まれていなくてもファイルを使用できなくします。

システムの動作を遅くする

マルウェアは、常時動作するバックグラウンドプロセスをインストールすることがよくあります。たとえば、暗号資産マイナーは、攻撃者のためにコインを生成する目的でコンピューターの処理能力と電力を消費します。アドウェアも、ポップアップやスクリプトによってブラウザのメモリ使用量を増大させ、通常の閲覧を遅くします。

セキュリティ機能を無効化する

多くのマルウェアは、より長く活動を続けるために、システムに組み込まれた防御機能を弱体化させようとします。具体的には、次のような挙動を取ります。

- ウイルス対策ツールのリアルタイム保護を無効化し、脅威が実行されてもシステムがそれをブロックできない状態にします。

- セキュリティ定義の更新をブロックし、ウイルス対策ソフトが新しいマルウェアの種類を認識できないようにします。

- ファイアウォールのルールを改変し、リモートアクセスを許可する接続を開いたり、不審な通信をファイアウォールが遮断できないようにしたりします。

- オペレーティングシステムのパッチ適用を遅延させたり無効化したりして、既知の脆弱性が修正されないまま悪用可能な状態を維持します。

ファイルやシステムへのアクセスを不能にする

ランサムウェアは、身代金が支払われるまでアクセスを拒否することを目的として設計されています。個人用フォルダを暗号化したり、オペレーティングシステムが読み込まれないようにシステム全体のボリュームをブロックしたり、デスクトップを全画面の身代金要求メッセージに置き換えたりする場合があります。

復旧を妨げるため、多くの亜種は、Windowsが作成する自動バックアップであるローカルの復元ポイントを無効化または削除します。近年のマルウェア系統では、暗号化とデータ窃取を組み合わせるものも増えており、まずファイルを盗み出し、その後それらを公開すると脅迫します。

デバイスの外へ拡散する

場合によっては、感染したマシンが、より大規模な攻撃の起点となることがあります。ワーム型のマルウェアは、同じネットワーク上にある他のコンピューターへ横方向に移動し、ボットネット型マルウェアは、あなたの通信回線を利用してスパムを送信したり、フィッシングページをホストしたり、サービス拒否攻撃を実行したりします。これはあなた自身のシステムに被害を与えるだけでなく、他者を危険にさらすことにもなり、IPアドレスがブラックリストに登録される原因となる場合もあります。

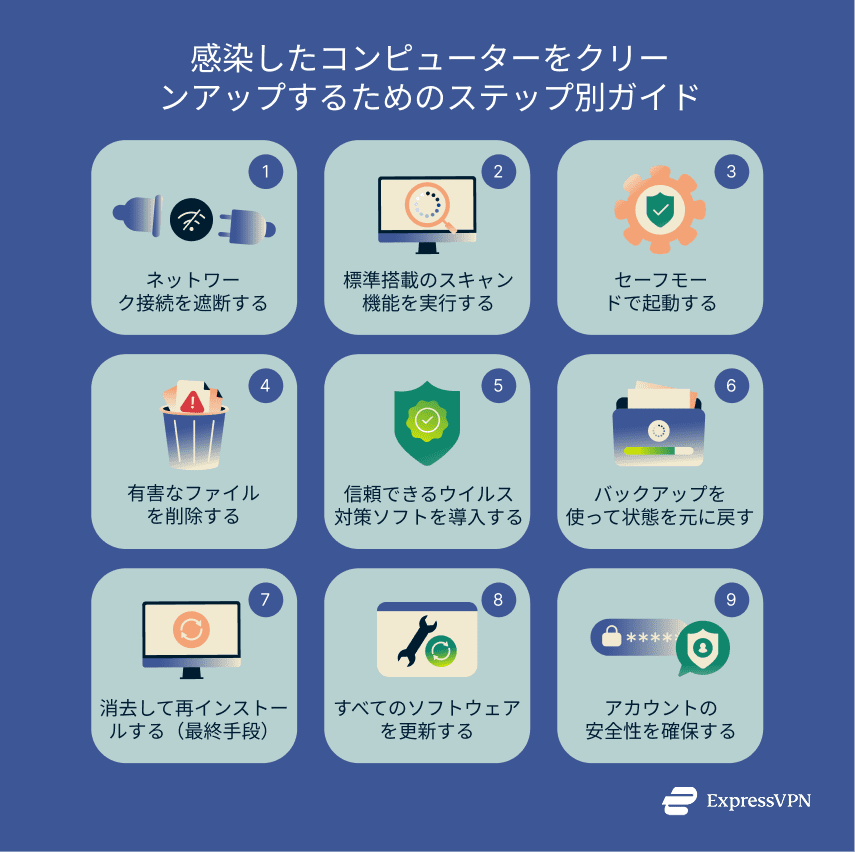

ウイルスを検出して削除する方法

ウイルス削除の目的は、デバイスを隔離し、感染の有無を確認したうえで、データ損失のリスクを抑えながらクリーンアップを行うことです。作業は順序立てて進めます。まず隔離を行い、次にOSに組み込まれているツールやウイルス対策ソフトを使用し、それでも必要な場合にのみシステムの復元へ進みます。後から操作を取り消せるよう、行った変更はすべて記録しておいてください。

トラブルシューティング中はインターネットから切断する

最初に行うべきは封じ込めです。作業を始める前に、Wi-Fiをオフにし、イーサネットケーブルを抜いてください。これにより、マルウェアが攻撃者のサーバーへ接続したり、追加のコンポーネントをダウンロードしたり、盗まれたデータを送信したりするのを防げます。

クリーンアップツールを入手する必要がある場合は、別の未感染のコンピューターを使用し、新しくフォーマットしたUSBドライブでファイルを転送してください。クリーンアップが完了するまで、感染したデバイスはオフラインのままにします。

組み込みツールを使ってフルシステムスキャンを実行する

新しいソフトウェアを追加する前に、まずはオペレーティングシステムに備わっている保護機能を最大限活用します。クイックスキャンは短時間で終わりますが、深く潜伏した脅威を見逃す可能性があります。一方、フルスキャンは時間がかかるものの、より確実です。

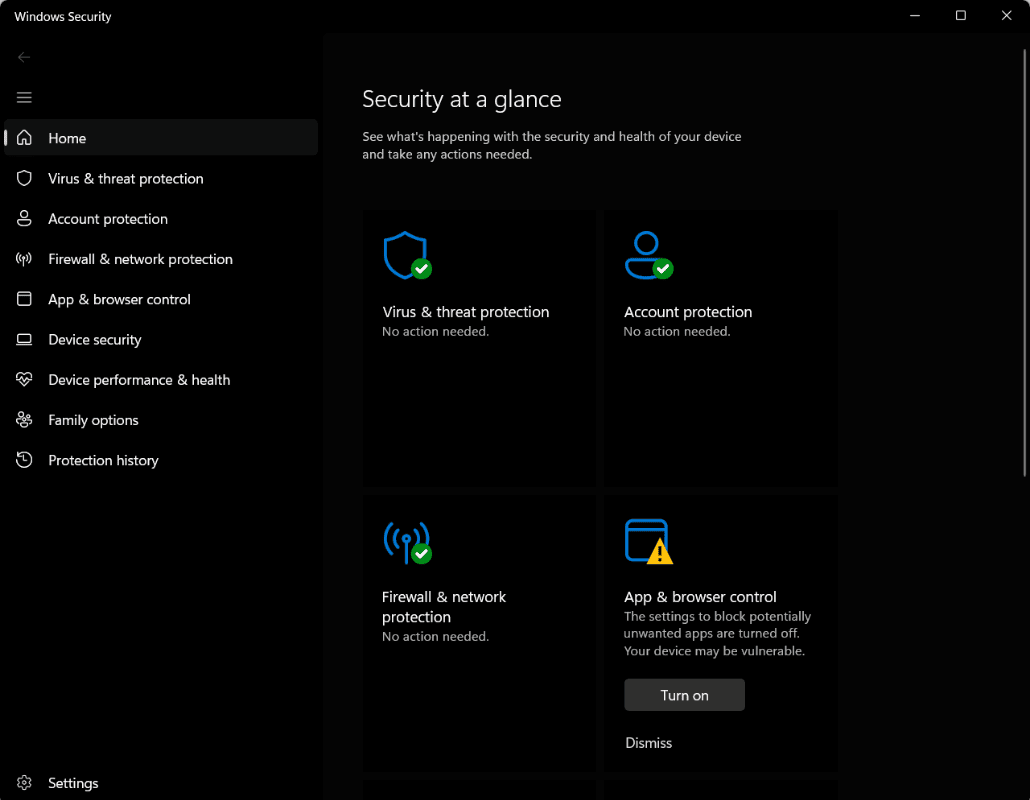

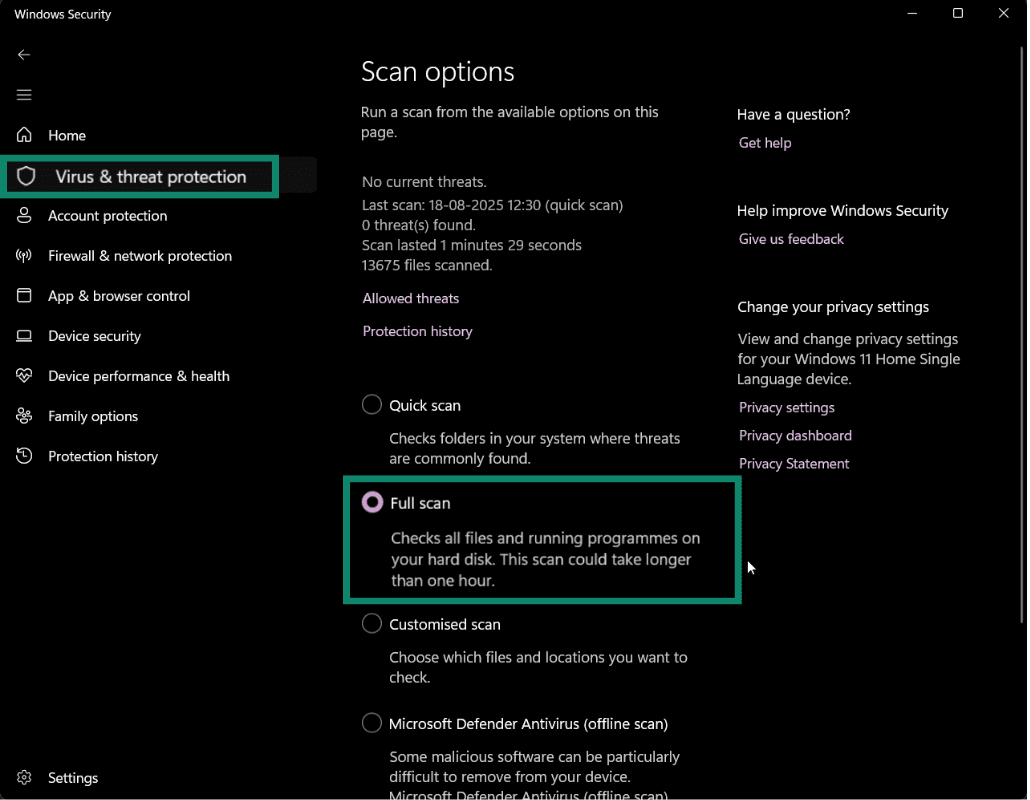

Windows 11

- Windowsセキュリティ アプリをStart(スタート)メニューから開きます。

- Virus & threat protection(ウイルスと脅威の防止)>Scan options(スキャンのオプション)>Full scan(フルスキャン)を選択します。フルスキャンにかかる時間は、ドライブに保存されているデータの量や種類によって、数時間から数日まで幅があります。

- 脅威が検出された場合は、削除ではなく the option to quarantine the threats instead of deleting them(脅威を削除せず隔離するオプション)を選択します。隔離されたファイルは実行されませんが、誤検知だった場合には復元できます。

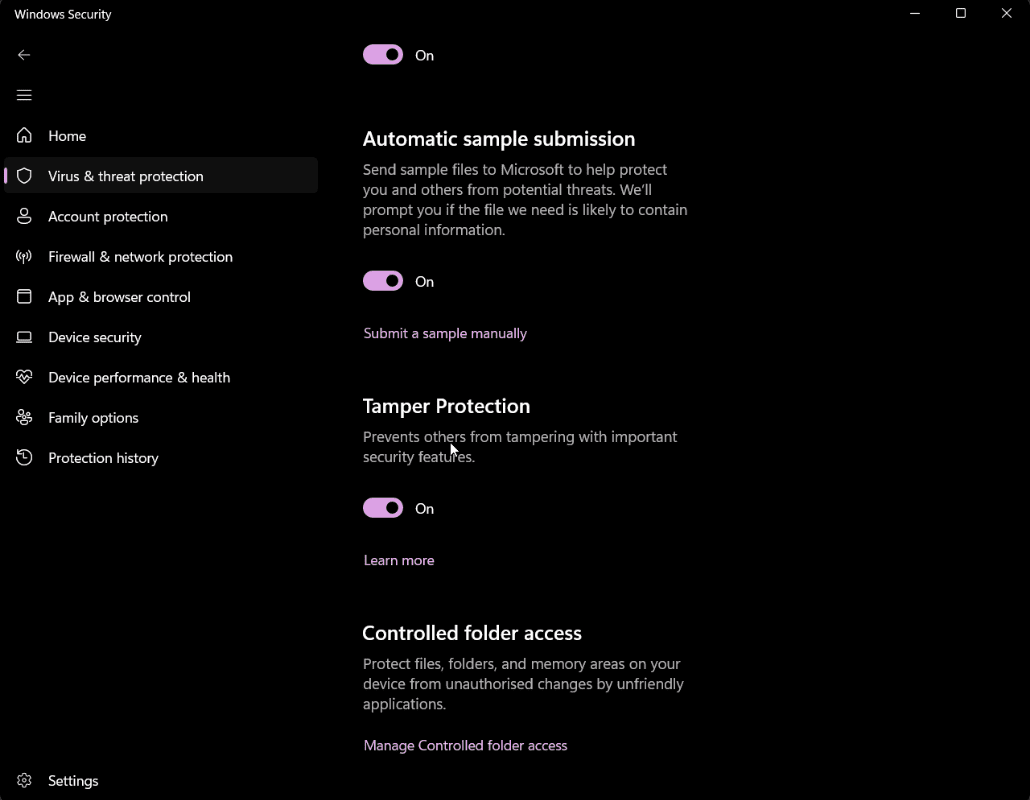

- 完了後、Tamper Protection(改ざん防止)が有効になっていることを確認し、マルウェアが設定を変更できないようにします。同じメニューで、クラウド提供の保護と自動サンプル送信オプションを有効にし、最新の検出が行えるようにします。

macOS(Ventura、Sonoma以降)

Appleにはバックグラウンドで動作する組み込みの保護機能があります。Gatekeeperは信頼されていないアプリをブロックし、XProtectは既知のマルウェアを防止します。ただし、macOSにはシステム設定内に「システム全体を手動でスキャンする」機能は用意されていません。

症状が改善しない場合は、信頼できるサードパーティ製ウイルス対策ツールをインストールし、フルスキャンを実行してください。

セーフモードで再起動し、起動プロセスを確認する

セーフモードでは、必要最低限のドライバーとサービスのみが読み込まれます。セーフモードでは症状が出ず、通常起動に戻すと再発する場合は、サードパーティ製プログラムが原因である可能性が高いと判断できます。

Windows 11

- Shiftキーを押したまま、再起動をスタートメニューからクリックします。トラブルシューティング>詳細オプション>スタートアップ設定>再起動を選択します。その後、4またはF4でセーフモード、5またはF5でネットワーク対応セーフモードを選択できます。ネットワーク対応セーフモードではインターネットに接続できるため、更新やツールのダウンロードが必要な場合に便利です。

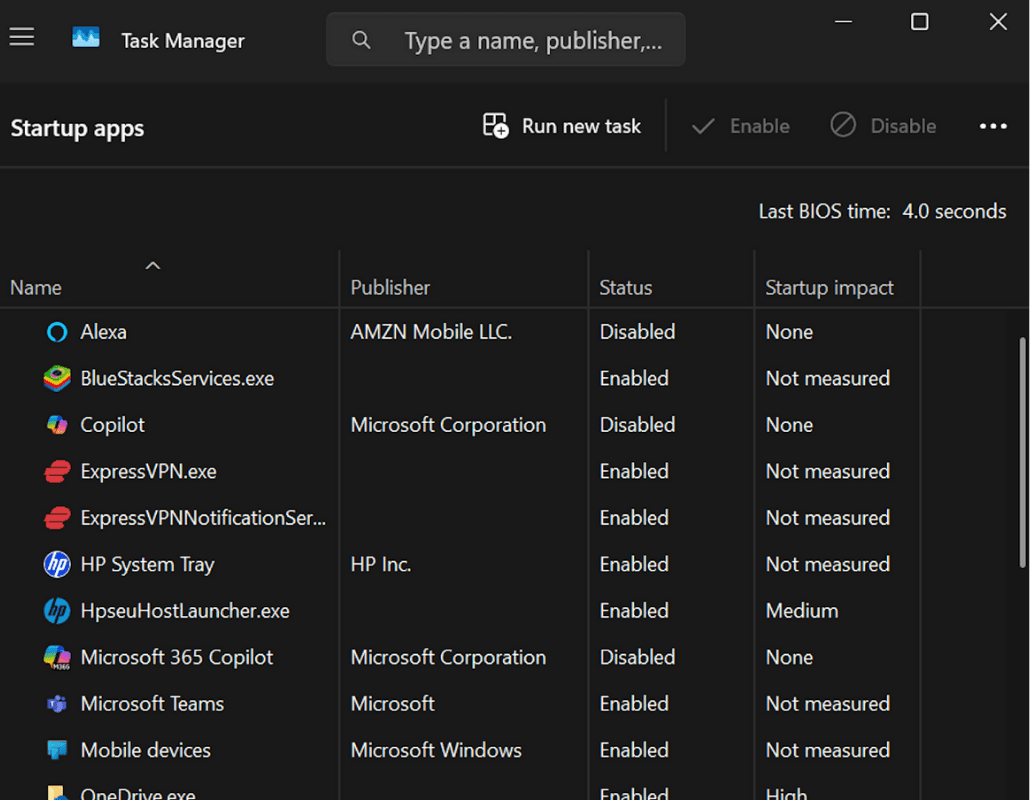

- ログイン後、Task Manager(タスク マネージャー)>Startup(スタートアップ)を開き、見覚えのない項目を無効にします。

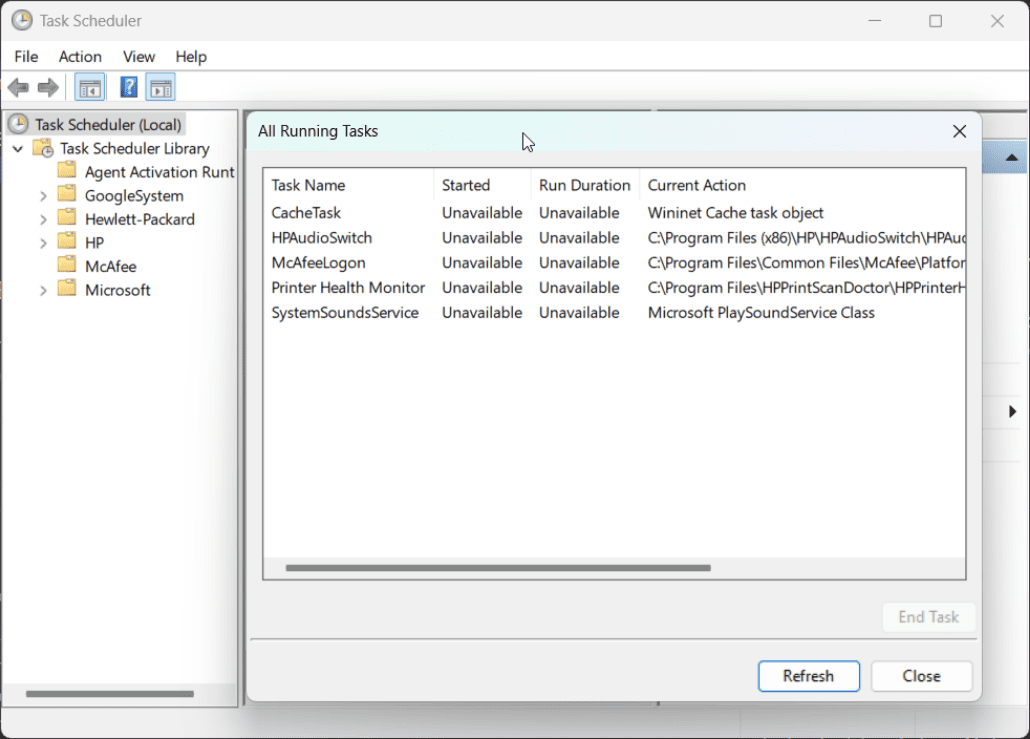

- 次に、Task Scheduler(タスク スケジューラ)を開き、異常なトリガーや操作が設定されているタスクを確認します。たとえば、理由もなく数分ごとに実行される設定になっていたり、標準の WindowsフォルダーではなくAppDataに保存された見慣れない .exeを指している場合は注意が必要です。

- 不審なタスクが見つかった場合は、Action(操作)フィールドで起動されるプログラムやファイルを確認します。インストール済みのアプリに関連している場合は、Settings(設定)>Apps(アプリ)>Installed apps(インストールされているアプリ)に進み、Install date(インストール日)で並べ替えてアンインストールします。削除前にファイルパスを記録し、関連ファイルが残っていないことを後で確認してください。

一方、Installed apps(インストールされているアプリ)に表示されないスタンドアロンのファイル(AppDataやProgramData内の .exeやスクリプトなど)を指している場合は、そのファイルを手動で削除するか隔離します。

一方、Installed apps(インストールされているアプリ)に表示されないスタンドアロンのファイル(AppDataやProgramData内の .exeやスクリプトなど)を指している場合は、そのファイルを手動で削除するか隔離します。

macOS

- Apple Silicon搭載Macでは、電源を切り、起動オプションを読み込み中が表示されるまで電源ボタンを押し続けます。起動ディスクを選択し、Shiftキーを押したままセーフモードで続けるをクリックしてください。Intel Macの場合は、Shiftキーを押しながら再起動します。

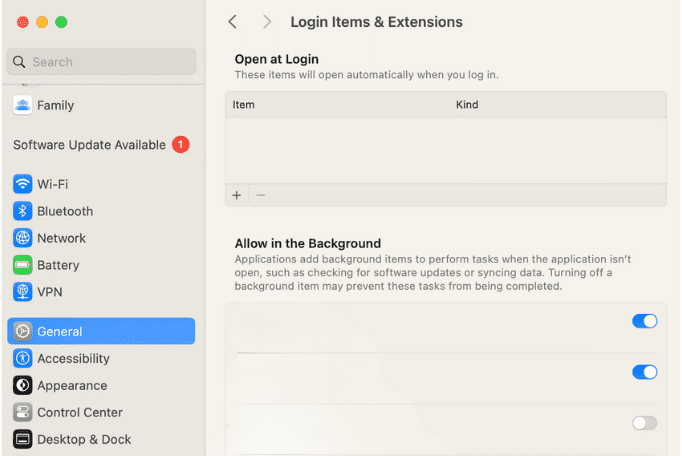

- ログイン後、システム設定>General(一般)>Login Items and Extensions(ログイン項目と拡張機能)を開き、見覚えのない項目を削除します。画面上部ではログイン時に自動起動するアプリを管理でき、下部ではバックグラウンド項目の有効/無効を切り替えられます。見慣れない項目でも正規アプリに必要な場合があるため、無効化する前に必ず確認してください。

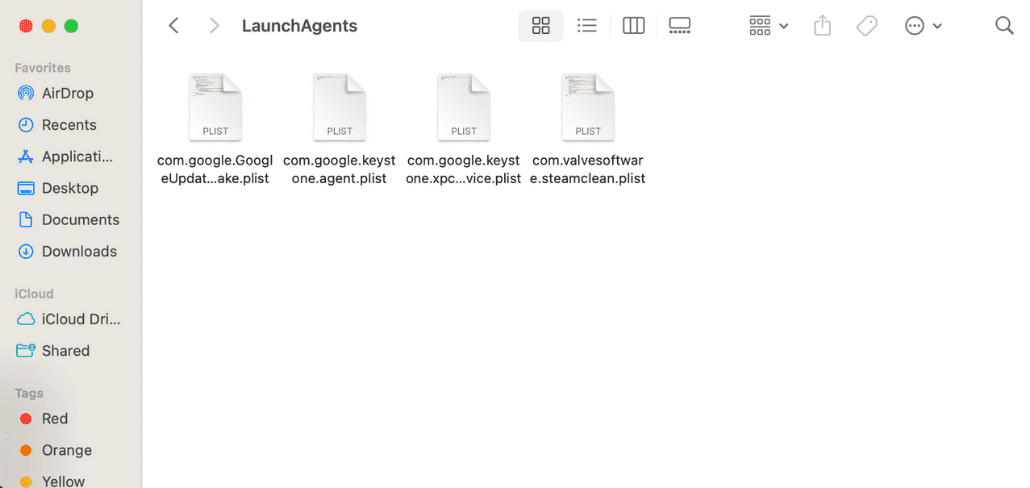

- /Library/LaunchAgentsや/Library/LaunchDaemons、およびユーザーフォルダ内の対応する場所(~/Library/LaunchAgents)を確認します。Finderを開き、Command + Shift + Gを押して該当パスを入力するとアクセスできます。

- 悪意があると判断できた項目を削除し、ゴミ箱を空にします。後から痕跡が残っていないか確認できるよう、削除した項目の名前は記録しておきましょう。

注意:削除や無効化は、悪意があると確実に判断できるものに限って行ってください。正規のサービスでも見慣れない名前の場合があるため、迷った場合は事前に調べることが重要です。

疑わしいファイルを手動で削除する(安全な場合のみ)

マルウェアのファイルを手動で削除することは可能ですが、リスクがあります。誤って重要なファイルを削除すると、アプリやシステム自体が正常に動作しなくなる恐れがあります。また、構成要素をすべて削除できていないと、マルウェアが再び現れることもあります。不安がある場合は、無理に手動削除を行わず、ウイルス対策ソフトの使用に進んでください。手動削除を行う場合は、必ず重要なデータをバックアップし、問題が発生した際にクリーンなバックアップからシステムを復元できるよう準備しておく必要があります。

悪意のあるファイルを削除した後は、それらを再実行させる可能性のあるインストーラーやスクリプトを排除するため、一時フォルダやキャッシュも消去します。

- Windows:設定>システム>ストレージ>一時ファイルを開き、一時データとブラウザキャッシュを削除します

- macOS: ゴミ箱を空にし、ブラウザキャッシュを消去し、不要になったインストーラーファイルを削除します。

正規のウイルス対策ソフトをダウンロードしてインストールする

内蔵ツールで解決しない場合や、手動作業を避けたい場合は、リアルタイムで不審な動作を監視する信頼性の高いウイルス対策ソフトを使用します。改ざんや偽ソフトを避けるため、必ず公式サイトから入手してください。

インストール後はフルシステムスキャンを実行し、すべてのファイルとプログラムを対象にマルウェアの兆候や異常な挙動を検査します。検出された脅威は隔離またはブロックされ、システムへの被害を防ぎます。

クリーンなバックアップからシステムを復元する(感染が続く場合)

クリーンな状態が確認できているバックアップからの復元は、残存するマルウェアを個別に探すよりも、迅速かつ安全な対処法となることが多いです。

Windows

- システムの復元:コントロールパネルから回復>システムの復元を開くを選択し、問題発生前の日付の復元ポイントを指定します。システムの復元は事前に有効化されていなければ利用できません。この操作はシステム設定とファイルを元に戻しますが、個人ファイルには影響しません。

- フルディスクイメージ:Windowsバックアップやサードパーティ製ツールで作成したフルディスクバックアップがある場合は、その手順に従って復元します。復元後は、インターネットに接続する前に必ず最新の更新を適用してください。

macOS

- Time Machine:外付けドライブまたはネットワークバックアップに接続し、Time Machineを開いて、システムが正常だった時点のスナップショットを確認します。バックアップ日時を確認したうえで、必要なファイルまたはシステム状態のみを復元します。

最終手段としてオペレーティングシステムをリセットまたは再インストールする

他の対処法がすべて失敗した場合、システムを既知の正常な状態に戻すことで、ソフトウェアレベルの脅威を確実に除去できます。この方法は、バックアップや他のクリーンアップ手段を試しても解決しなかった場合にのみ行ってください。

Windows 11

設定>システム>回復>このPCをリセットを開きます。完全に消去するにはすべて削除を選択し、続いてクラウドダウンロードまたはローカル再インストールを選びます。

macOS

Macではシステム設定>一般>転送またはリセット>すべてのコンテンツと設定を消去に進みます。古い機種の場合は、復旧を使用して、ディスクユーティリティからmacOSを消去して再インストールします。

重要:この操作では、ユーザーデータ、アプリ、設定がすべて消去されます。必ず事前に完全なバックアップを取ってから実行してください。

クリーンアップ後にシステムを更新する

デバイスが安定したら、OS、ドライバー、アプリの未適用アップデートをすべてインストールします。最新の状態を維持することで、マルウェアが悪用する可能性のあるセキュリティ上の弱点を減らせます。再起動を気にしない場合は自動更新を有効にし、手動管理を避けたい場合は定期的な更新スケジュールを設定して確実に実行してください。

ウイルス除去後にパスワードを変更する

キーロガーやブラウザハイジャッカーへの感染が疑われる場合や、不審なアカウント通知があった場合は、パスワードが漏えいしている可能性を前提に対応します。安全が確認できているデバイスを使い、メール、銀行、クラウドストレージなど重要なアカウントのパスワードを変更してください。各アカウントで強力で一意のパスワードを使用し、可能な限り二要素認証を有効にすることで、さらなる保護が得られます。

今後の感染を防ぐ方法

オペレーティングシステムとアプリを常に最新に保つ

OS、ブラウザ、ドライバー、オフィスソフトには、定期的にパッチを適用してください。多くの利用者にとって、自動更新を有効にしておくことが、最も確実な防御策となります。

手動で更新を管理する場合でも、定期的な確認が不可欠です。ブラウザやメール、メッセージングアプリなど、インターネットと直接やり取りするソフトウェアを優先してください。多くのマルウェアは、すでに修正済みの古い脆弱性を狙うため、日常的な更新が大きな効果を発揮します。

不明な提供元からファイルをダウンロードしない

ソフトウェアは公式サイトや信頼できるアプリストアからのみ入手してください。リパック版やクラック版、キー生成ツールにはマルウェアが含まれていることが少なくありません。「コーデック」「更新」「プレーヤー」のインストールを強要するサイトに遭遇した場合は、すぐに離れましょう。正規のサイトが、一般的な形式の再生に不審な補助ソフトを要求することはほとんどありません。

不審なリンクや広告をクリックしない

緊急性を強調したり恐怖心をあおったりする表現は警戒すべき兆候です。クリック前にリンク先を確認し、ポップアップはブラウザの操作で閉じてください。主要なブラウザやメールサービスにはフィッシング対策が備わっているため、設定で有効になっていることを確認しましょう。

ExpressVPNの脅威マネージャーを使えば、既知のトラッカーや悪意のあるドメインを事前に遮断し、危険なサイトにアクセスするリスクを下げられます。

パスワードマネージャーと2FAを活用する

同じパスワードを使い回すと、1つの侵害が複数のアカウント被害につながります。ExpressKeysのようなパスワードマネージャーは、強力で一意のパスワードを自動生成・保存し、変更作業も簡単にします。重要なアカウントでは必ず二要素認証を有効にしてください。ExpressKeysでは2FAコードも管理できるため、追加の認証アプリは不要です。

可能な限りSMS認証ではなくアプリベースの認証を選びましょう。SMSは、第三者が通信事業者を欺いて番号を別のSIMに移すことで悪用される可能性があります。

フィッシングを見分ける力を身につける

フィッシングは、マルウェア感染やアカウント乗っ取りの主な原因です。迅速な対応を求めるメッセージを受け取った場合は、公式サポートなど別の正規ルートで送信者を確認してください。綴りの誤り、ドメインの不一致、不自然な添付ファイルなどに注意し、詳細はフィッシングメールの警告サインガイドを参照してください。

公共Wi-FiではVPNを利用する

公共Wi-Fiは設定不備や暗号化不足、あるいは攻撃者が設置した偽アクセスポイントである可能性があります。こうした環境では、通信の盗聴や改ざん、偽のログインページへの誘導が起こり得ます。VPNを使用すれば通信が暗号化され、第三者による盗聴や追跡が困難になります。

ただしVPNは万能ではなく、ウイルス対策ソフトの代替ではありません。共有ネットワークで重要な操作を行う際は、必ず他のセキュリティ対策と併用してください。

FAQ:コンピューターウイルスに関するよくある質問

気づかないうちにウイルスに感染することはありますか?

はい。多くのウイルスの亜種は、目立たないように設計されており、バックグラウンドで動作しながら、データの窃取、キーストロークの記録、ネットワーク内での拡散を、明確な兆候を出さずに行います。

マルウェアとウイルスの違いは何ですか?

マルウェアは、コンピューターに害を与えたり制御を奪ったりする目的で作られたソフトウェア全般を指します。ウイルスは、その中でも特定の種類のマルウェアにあたり、ファイルやプログラムに付着して拡散し、多くの場合、ユーザーの操作を介して広がります。

Macもウイルスに感染しますか?

はい。macOSには組み込みの保護機能がありますが、悪意のあるアプリ、ブラウザハイジャッカー、フィッシングによるダウンロードなどを通じて、感染する可能性はあります。完全に安全なシステムは存在しないため、日常的な注意と更新が重要です。

すべてのウイルスは症状が出ますか?

いいえ。クラッシュやポップアップ、動作低下を引き起こすものもありますが、多くは静かに動作し、情報の窃取や防御機能の無効化を行います。症状が見られないからといって安全とは限らないため、リアルタイムのマルウェア対策が重要です。

ウイルスを除去するには必ず初期化が必要ですか?

いいえ。ほとんどのマルウェアは除去可能であり、通常はウイルス対策ツール、セーフモードでのクリーンアップ、バックアップからの復元で対応できます。初期化や再インストールが必要になるのは、他の方法が通用しない場合や、システムファイルが深刻に損傷している場合に限られます。

現在、最も一般的なウイルスは何ですか?

単一の支配的なウイルスは存在しません。一般的なマルウェアの系統には、一見正規に見えるアプリ内に潜むトロイの木馬、身代金目的でファイルをロックするランサムウェア、ネットワークを介して拡散するワーム、不要な広告を大量に表示するアドウェアなどがあります。

コンピューターウイルスを防ぐにはどうすればよいですか?

最善の防御策は、良い習慣とツールの組み合わせです。システムやアプリを常に最新の状態に保ち、信頼できる提供元からのみファイルをダウンロードし、不審なメールのリンクや添付ファイルに注意してください。リアルタイム保護機能を備えた信頼性の高いウイルス対策ソフトを使用し、強力で一意のパスワードと二要素認証を導入し、公共 Wi-Fi では VPN の使用も検討してください。フィッシングの兆候や不審なメッセージに注意することで、多くの感染は発生前に防ぐことができます。

ネット上で身を守るための第一歩を踏み出しましょう。リスクなしでExpressVPNをお試しください。

ExpressVPN を入手