¿Qué es un malware troyano? Guía completa sobre riesgos y protección

Los troyanos son un tipo de malware que engaña a las víctimas para que descarguen su código malicioso haciéndose pasar por software o archivos inofensivos. Dependiendo de la amenaza concreta, un troyano puede recopilar de forma encubierta tus datos personales confidenciales, secuestrar tus archivos a cambio de un rescate, descargar más amenazas o causar daños de muchas otras formas.

En esta guía, veremos qué son los troyanos, cómo funcionan y qué amenazas concretas suponen para ti y tus dispositivos. También hablaremos de los indicios de una infección por troyanos a los que debes prestar atención y de cómo eliminarlos de tu ordenador o móvil.

¿Qué es un troyano?

Los troyanos son uno de los muchos tipos de malware que existen. Saber qué son es un conocimiento básico sobre ciberseguridad que todo el mundo debería tener.

Definición de malware troyano

Los troyanos (a veces denominados de forma un poco imprecisa, "virus troyanos") son un tipo de malware que se caracteriza por hacerse pasar por software o archivos legítimos. Bajo esa apariencia de seguridad, en realidad contienen código malicioso y pueden dañar tu dispositivo una vez descargados o instalados.

En cuanto a su aspecto, los troyanos pueden parecer una actualización de un programa ya existente, un programa gratuito o archivos como documentos y vídeos. Sin que la víctima lo sepa, la descarga contiene código malicioso.

¿Un troyano es un virus o un malware?

Técnicamente hablando, los troyanos y los virus son dos tipos distintos de malware. A diferencia de los virus, los troyanos no suelen replicarse ni inyectar código malicioso en otros archivos.

Además, cada troyano probablemente entrará en otra categoría de malware dependiendo de la amenaza que represente. Por ejemplo, un troyano también puede ser un cryptojacker, un programa de ransomware o spyware.

Dicho esto, mucha gente usa la palabra "virus" para referirse a todo tipo de malware, no solo a las amenazas que se replican por sí mismas. En ese sentido menos técnico, un troyano se puede llamar virus.

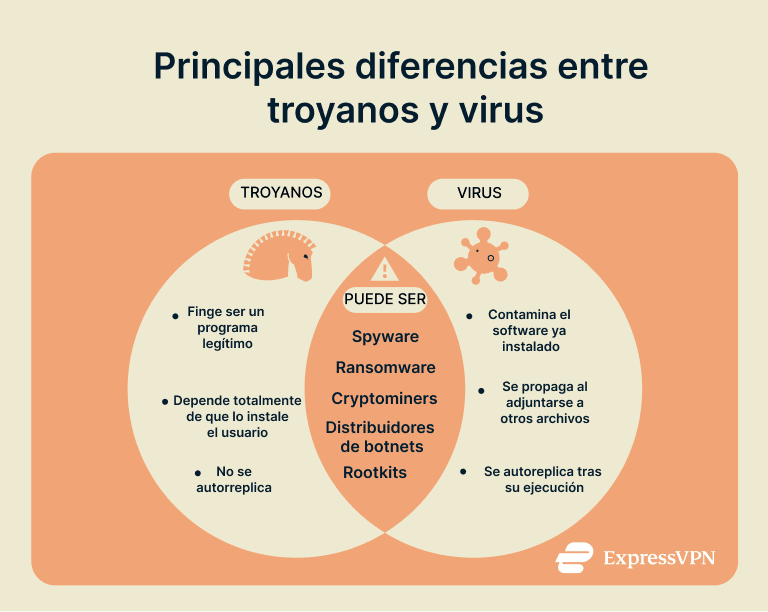

Diferencias clave entre troyanos y virus

Tanto los troyanos como los virus se consideran vectores de malware. Estos dos términos describen la forma en que se transmite una amenaza, no el efecto que tiene en el dispositivo de la víctima. En realidad, los troyanos y los virus funcionan de manera diferente.

Tanto los troyanos como los virus se consideran vectores de malware. Estos dos términos describen la forma en que se transmite una amenaza, no el efecto que tiene en el dispositivo de la víctima. En realidad, los troyanos y los virus funcionan de manera diferente.

Los troyanos están diseñados para parecer un archivo o una aplicación útil. El objetivo es engañar a los usuarios para que descarguen e instalen el archivo por completo. Una vez instalados, la mayoría de los troyanos pasan desapercibidos y no parecen peligrosos a primera vista. Puede que tengan un uso legítimo para evitar que la víctima desinstale el software. Además, muchos troyanos modifican el dispositivo afectado para que sea más difícil desinstalarlos.

Por el contrario, los virus suelen lanzar su ataque en cuanto el usuario abre el archivo infectado. A diferencia de los troyanos, los virus pueden reproducirse infectando otros archivos del dispositivo y propagándose según su programación. Aunque los virus suelen necesitar que el usuario inicie la infección, luego pueden actuar con mayor autonomía, mientras que los troyanos normalmente requieren que el usuario complete todo el proceso de instalación antes de activarse.

Al tratarse de vectores de malware más que de amenazas específicas, hay muchos puntos en común en cuanto al daño que causan los troyanos y los virus.

Breve historia de los troyanos

El nombre "troyano" para referirse al malware engañoso viene de la legendaria batalla de Troya, en la que los ejércitos griegos regalaron a sus enemigos troyanos un gran caballo de madera como supuesta ofrenda de paz. Pocas horas después de que dejaran entrar el caballo en la ciudad, los soldados griegos que se habían escondido en su interior salieron y acabaron conquistando la ciudad de Troya. Como símbolo del engaño, la palabra "troyano" pasó a utilizarse para referirse a archivos informáticos que parecían inofensivos, pero que en realidad contenían amenazas ocultas.

Se dice que John Walker programó el primer troyano en 1975. Su troyano, llamado PERVADE, creaba copias adicionales de un juego llamado ANIMAL para ayudar a otros usuarios a encontrar el software. Aunque no era malicioso por naturaleza, este modelo acabaría siendo copiado por los ciberdelincuentes para causar daños reales.

Uno de los primeros ejemplos de un troyano malicioso data de 1989. Un programador informático envió disquetes a los asistentes a un congreso médico, junto con cartas en las que explicaba que el disquete contenía información sobre la epidemia de sida que se estaba produciendo. Al abrir el archivo, a las víctimas les aparecía un cuestionario inofensivo. Pero después de que un dispositivo que hubiera interactuado con el disco se reiniciara 90 veces, todo el disco duro quedaría cifrado, lo que provocaría una pérdida de datos. Además, aparecería un mensaje en el que se pediría a las víctimas que enviaran dinero en efectivo a una dirección para recuperar sus archivos.

Este es un ejemplo excelente de un troyano. Durante mucho tiempo parecía totalmente legítimo, pero contenía código oculto de ransomware. Muchos "troyanos" del futuro seguirían estrategias similares.

Desde entonces, los troyanos han demostrado ser un método muy eficaz para propagar todo tipo de malware. Son habituales en todo tipo de dispositivos, y las aplicaciones móviles que parecen legítimas son un problema especialmente extendido. xHelper, un troyano para Android, infectó aproximadamente 131 dispositivos al día durante sus primeros siete meses. Aunque los troyanos dirigidos a los usuarios de iOS suelen causar menos daños que sus equivalentes para Android, los iPhone no son inmunes a este tipo de amenazas.

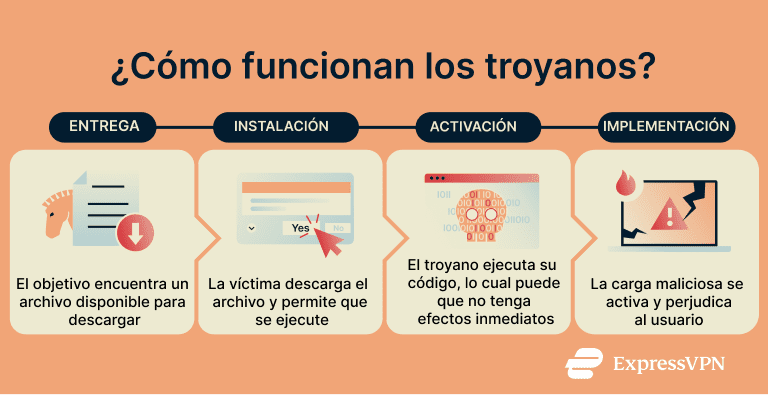

¿Cómo funcionan los troyanos?

Los ciberdelincuentes distribuyen troyanos a través de diversos métodos, desde publicarlos en sitios para compartir archivos hasta difundir enlaces por correo electrónico, SMS y redes sociales.

Los ciberdelincuentes distribuyen troyanos a través de diversos métodos, desde publicarlos en sitios para compartir archivos hasta difundir enlaces por correo electrónico, SMS y redes sociales.

Para engañar a los usuarios y que descarguen e instalen troyanos, los ciberdelincuentes utilizan tácticas de ingeniería social. La ingeniería social es un amplio conjunto de prácticas que se aprovechan de las emociones humanas para que la gente actúe de forma impulsiva. El miedo y la codicia suelen aprovecharse junto con llamadas a la acción inmediatas.

Una vez que la víctima instala la carga útil, lo que pase después depende de para qué se haya diseñado ese troyano en concreto. Puede tomar el control remoto de tu dispositivo al instante, espiarte discretamente o robar información confidencial. También puede ser que el dispositivo funcione con normalidad hasta que pase un tiempo determinado o se realice una acción concreta.

Consecuencias a largo plazo de las infecciones por troyanos

Las infecciones por troyanos pueden tener varias consecuencias a largo plazo, desde pérdidas económicas puntuales hasta robo de identidad. Los troyanos de acceso remoto (RAT) pueden dar a un ciberdelincuente el control total del dispositivo de un usuario sin que la víctima se dé cuenta durante meses o incluso años. Los datos personales obtenidos mediante troyanos y publicados en la dark web pueden perseguir a la víctima durante el resto de su vida. Del mismo modo, los datos destruidos por un troyano pueden ser irrecuperables, lo que puede suponer meses o años de trabajo perdido.

Cómo se propagan los troyanos por los dispositivos

Los troyanos se basan en el engaño: los ciberdelincuentes usan diversas técnicas para convencer a los usuarios de que descarguen, ejecuten y mantengan instalado el malware en sus dispositivos. Antes de entrar en detalles, vale la pena mencionar las tácticas generales de ingeniería social que se usan para convencer a la gente de que descargue archivos.

Para aprovechar la psicología humana y difundir troyanos, a menudo se recurre a:

- Aprovecharse de tu curiosidad: Una táctica habitual es hacer una afirmación escandalosa o prometer compartir información muy buscada. Un gran deseo de aprender algo puede hacer que la gente baje la guardia.

- Hacerse pasar por una celebridad o una empresa: Al igual que los troyanos imitan al software legítimo, quienes los distribuyen suelen hacerse pasar por personajes famosos y empresas. Por ejemplo, un mensaje que parezca provenir de tu compañía telefónica puede incluir una factura falsa o prometerte un descuento si descargas una nueva aplicación, que en realidad es un troyano diseñado para espiarte.

- Usar la cuenta pirateada de otra persona: Los ciberdelincuentes suelen usar cuentas pirateadas para causar más daño. Si a algún amigo o compañero de trabajo le han pirateado una de sus cuentas, es posible que te envíe mensajes para intentar convencerte de que descargues un troyano.

- Aprovechándose de la codicia: Los troyanos suelen propagarse prometiendo ofrecer gratis algo que normalmente es caro. A través de diversas plataformas, los ciberdelincuentes ofrecen dinero en efectivo, un trabajo bien remunerado o software y archivos multimedia gratuitos para convencer a los usuarios de que descarguen software malicioso.

- Crear una falsa sensación de urgencia: Normalmente, junto con las estrategias anteriores, los estafadores suelen enviar mensajes en los que exigen una respuesta urgente. Al presionar a sus víctimas para que actúen rápido, los estafadores pueden convencer a la gente de que haga cosas que, de otro modo, no haría.

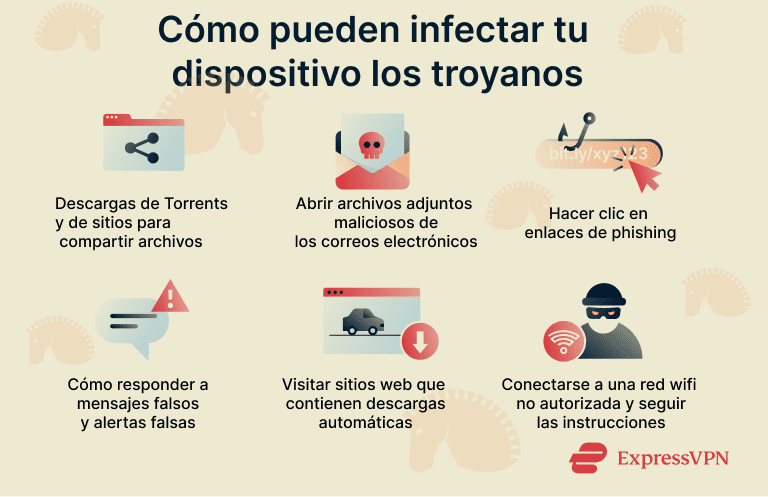

Utilizando las tácticas mencionadas, los ciberdelincuentes usan varias plataformas para propagar troyanos.

Sitios para compartir archivos y torrents

Los usuarios de Internet que buscan versiones gratuitas de aplicaciones, programas y archivos multimedia de pago suelen recurrir a sitios de intercambio de archivos, que están plagados de troyanos. Esto también pasa en plataformas legítimas. Por ejemplo, los troyanos que se propagan por Telegram y Discord suelen hacerse pasar por juegos y películas gratuitos.

Es posible que los administradores de estos sitios y canales no siempre analicen los archivos subidos en busca de código malicioso, lo que permite a los ciberdelincuentes subir troyanos sin ningún problema. También los sitios web que no cuentan con una moderación adecuada nunca eliminan estos archivos.

Archivos adjuntos de correo electrónico y enlaces de phishing

Los ciberdelincuentes pueden enviar troyanos como archivos adjuntos en correos electrónicos o compartir enlaces a páginas que contienen malware camuflado como otra cosa. Como los ciberdelincuentes saben que la gente es menos propensa a abrir correos electrónicos y enlaces de remitentes desconocidos, suelen recurrir a suplantar la identidad de figuras públicas y empresas legítimas.

Mensajes suplantados y alertas falsas

Las alertas maliciosas en sitios web pueden utilizarse para propagar troyanos. Estas ventanas emergentes están diseñadas para parecerse a las notificaciones de los dispositivos o a las ventanas de mensajes de las plataformas más populares. Normalmente, te dicen que has ganado algo o que tu dispositivo ha sido comprometido (lo que se conoce como un ataque de scareware). En cualquier caso, estas notificaciones suelen incluir un enlace a una página desde la que puedes descargar un troyano que se hace pasar por un antivirus o un programa gratuito.

Sitios web infectados y descargas automáticas

Los troyanos también pueden instalarse mediante descargas automáticas, es decir, archivos que se descargan sin que el usuario haga clic en un botón de descarga ni realice ninguna acción similar. Los ciberdelincuentes pueden propagar descargas automáticas en sitios web que controlan, entre los que podrían encontrarse sitios legítimos que hayan sido comprometidos.

Lo mejor es considerar sospechoso cualquier archivo que se descargue sin tu permiso, independientemente de lo fiable que sea la página web que estés visitando.

Redes Wi-Fi pirateadas y maliciosas

Se sabe que los ciberdelincuentes crean redes maliciosas para propagar troyanos y otras amenazas. Por ejemplo, muchas redes Wi-Fi públicas sin contraseña exigen a los usuarios que visiten una página de autorización de portal cautivo antes de acceder a Internet. Normalmente son totalmente seguras, pero los ciberdelincuentes podrían crear una página de este tipo que redirija a los usuarios a otra página en la que tengan que descargar un archivo para poder conectarse a Internet. En teoría, esto podría ser una forma de distribuir troyanos.

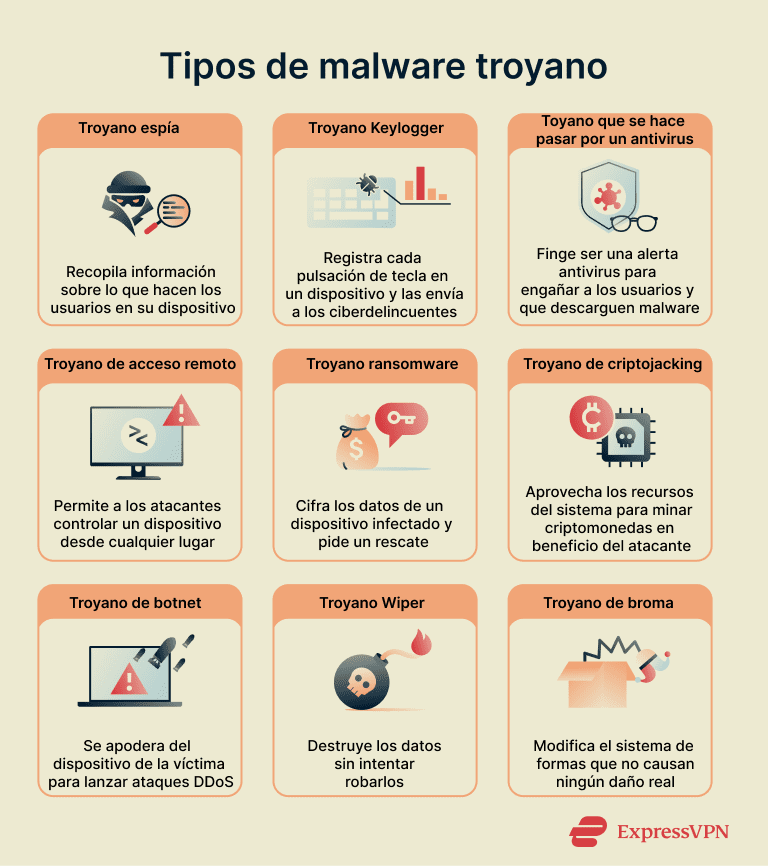

Tipos de malware troyano

Aunque todos los troyanos se hacen pasar por archivos y programas seguros, la naturaleza de la amenaza real que suponen varía bastante. Estos son algunos de los tipos más comunes de troyanos que circulan hoy en día:

Aunque todos los troyanos se hacen pasar por archivos y programas seguros, la naturaleza de la amenaza real que suponen varía bastante. Estos son algunos de los tipos más comunes de troyanos que circulan hoy en día:

- Troyanos espía: Los ciberdelincuentes usan spyware para registrar la actividad de los usuarios, hacer capturas de pantalla, recopilar correos electrónicos y supervisar la actividad de navegación.

- Keyloggers: Los keyloggers son un tipo peligroso de spyware que registra todo lo que se escribe en el teclado del dispositivo infectado y, por lo general, envía los datos a un atacante.

- Troyanos falsos que se hacen pasar por antivirus: Estos troyanos se aprovechan del miedo de los usuarios imitando alertas de antivirus legítimos y advirtiéndoles de una amenaza que ya se encuentra en su dispositivo. Te pedirán que te descargues un antivirus falso.

- Troyanos de acceso remoto (RAT): Los atacantes usan los RAT para controlar el dispositivo de una víctima desde cualquier lugar, siempre que esté conectado a Internet. Pueden cambiar la configuración del dispositivo (por ejemplo, desactivando tu antivirus), modificar archivos e instalar más malware.

- Troyanos de ransomware: A menudo se activan mucho tiempo después de que se haya instalado el malware, y bloquean los datos del dispositivo. Para recuperar el control de sus datos, se les dice a las víctimas que paguen una cantidad al responsable.

- Troyanos de criptojacking: Los troyanos de criptojacking secuestran los recursos informáticos de un dispositivo para minar criptomonedas, que luego se envían al monedero de un ciberdelincuente.

- Troyanos botnet: Aprovechando las capacidades de red de un dispositivo, los troyanos botnet reclutan los ordenadores de las víctimas para que se unan a una red de dispositivos infectados. Los ciberdelincuentes usan redes de bots para lanzar ataques de denegación de servicio distribuido (DDoS) y cometer otros actos ilegales, por lo que un troyano podría hacer que tu dispositivo se utilizara para atacar a una víctima ajena a ti.

- Troyanos destructores: Los troyanos destructores solo sirven para borrar datos importantes de un sistema sin intentar robar nada. Se pueden usar para sabotear, coaccionar o cometer actos de vandalismo.

- Troyanos de broma: Algunos troyanos imitan a programas legítimos, pero no dañan el dispositivo ni espían al usuario. A menudo, solo hacen pequeños cambios estéticos en el dispositivo. Aunque pueden resultar molestos, estos troyanos son relativamente inofensivos.

Signos de una infección por un troyano

Los síntomas de una infección por un troyano son similares a las señales de alerta asociadas a otros tipos de malware. Como los troyanos pueden tener efectos muy diversos, hay muchos síntomas posibles a los que hay que estar atento.

Indicadores clave en tu dispositivo

- Rendimiento lento y fallos del sistema: El malware consume recursos del sistema, y cualquier dispositivo tiene una cantidad limitada de RAM. Esto puede provocar una ralentización del rendimiento general y tiempos de respuesta deficientes al usar aplicaciones normales.

- Ventanas emergentes o programas extraños: Los troyanos pueden provocar que aparezcan programas o ventanas emergentes extrañas en tu dispositivo. Presta atención a cualquier cosa que no reconozcas y ten especial cuidado con las notificaciones que te pidan que actúes de inmediato.

- Herramientas de seguridad desactivadas: Algunos troyanos pueden desactivar el software de seguridad de tu dispositivo para llevar a cabo ataques adicionales. Si ves que Windows Defender o una herramienta similar se ha desactivado, podría ser culpa de un troyano.

- Efectos extraños en el navegador: Los troyanos suelen interferir con los navegadores. Si te redirigen a sitios web que no tenías intención de visitar o ves nuevas barras de herramientas o extensiones que no has instalado, podría tratarse de un troyano.

Cómo detectar y eliminar una infección por troyano

Si notas alguno de los síntomas anteriores o crees que puedes tener un troyano por cualquier otro motivo, tendrás que confirmar de qué se trata.

Cómo usar los escáneres de malware

Descarga un antivirus de confianza o utiliza las herramientas de seguridad integradas en tu dispositivo. Una vez que te hayas asegurado de que el software está actualizado, ejecuta un análisis completo. Quizás te convenga ejecutar el análisis en modo seguro y sin conexión a Internet para evitar que un posible RAT interfiera en tu intento de eliminar la amenaza.

Si el escáner detecta algún malware, normalmente te dará información sobre de qué tipo es. Puede que identifique al culpable como un troyano. Pero sea lo que sea lo que encuentre, sigue las recomendaciones del programa para poner en cuarentena y eliminar la amenaza.

Supervisión del rendimiento del sistema

Vigilando si hay actividad inusual, puede que descubras un troyano. Este método es menos eficaz contra los troyanos diseñados para permanecer inactivos.

La mayoría de los sistemas operativos tienen herramientas integradas para supervisar el rendimiento y los procesos activos. En los ordenadores con Windows, pulsa a la vez las teclas Ctrl + Alt + Supr y, a continuación, selecciona Administrador de tareas. Si usas un Mac, busca y abre el Monitor de actividad para ver una lista de los procesos activos.

Lo mejor es seguir estos pasos mientras no tengas otros programas abiertos. Echa un vistazo a la lista y busca cualquier cosa que te parezca sospechosa, prestando especial atención a los procesos que consumen muchos recursos. Si ves algo raro, podría estar relacionado con un troyano. Busca el nombre de cualquier cosa que te haya parecido sospechosa y mira a ver si encuentras más información.

Comprobar los programas instalados

Echa un vistazo a la lista de programas instalados en tu dispositivo para ver si hay alguno que no reconozcas. Si ves algo sospechoso, desinstálalo. Los usuarios de dispositivos móviles deberían revisar la lista de aplicaciones que tienen instaladas. Tanto Android como iOS permiten a los usuarios ver listas de aplicaciones filtradas por los permisos que tienen, lo cual resulta útil si crees que puedes tener un troyano. Busca aplicaciones sospechosas que tengan permisos potencialmente peligrosos, como acceso a SMS y llamadas, servicios de localización, servicios de accesibilidad y privilegios de administrador.

Sea cual sea el dispositivo que uses, intenta desinstalar manualmente cualquier aplicación o programa que hayas identificado como sospechoso. Es posible que necesites herramientas adicionales para eliminar la amenaza, pero los troyanos básicos se pueden eliminar simplemente desinstalándolos.

Supervisión de la actividad de la red

Estar atento al tráfico de tu red puede ayudarte a detectar troyanos y otro tipo de malware. Los picos inusuales en el uso de datos, las conexiones a direcciones IP desconocidas o el tráfico saliente inesperado pueden indicar que un troyano está enviando información desde tu dispositivo o comunicándose con un servidor remoto.

Puedes supervisar la actividad de la red utilizando herramientas integradas como el Monitor de recursos en Windows y la pestaña "Red" del Monitor de actividad en Mac. Puedes acceder a ambas herramientas con una simple búsqueda de dispositivos.

Presta atención a los procesos que consumen un ancho de banda inusualmente alto o que establecen conexiones externas con frecuencia. Revisar periódicamente la actividad de la red puede alertarte de amenazas ocultas que, de otro modo, podrían pasar desapercibidas.

Estrategias de prevención contra los troyanos

Los troyanos se basan en el engaño y pueden llevar a cabo una gran variedad de ataques. Para mantenerte a salvo, lo mejor es conocer las estrategias más habituales que utilizan los ciberdelincuentes y los lugares donde suelen distribuirse los troyanos, protegerte con software de seguridad y adoptar prácticas que reduzcan tu nivel de riesgo.

Las mejores prácticas de ciberseguridad

Para protegerte mejor contra los troyanos y otras amenazas, hay algunas medidas que deberías tomar.

Mantener el software actualizado

Actualizar periódicamente el sistema operativo de tu dispositivo y todos tus programas es una práctica de ciberseguridad fundamental que te hará menos vulnerable a los troyanos y otras amenazas. Los ciberdelincuentes suelen aprovechar las vulnerabilidades del software obsoleto para propagar malware, así que mantenerlo todo actualizado cierra esas brechas de seguridad. Desde el sistema operativo hasta el navegador, el antivirus y la red privada virtual (VPN), instala las actualizaciones en cuanto estén disponibles.

Usar contraseñas seguras

Un troyano keylogger puede descifrar incluso los inicios de sesión más seguros, pero usar contraseñas seguras es un paso importante para proteger todas tus cuentas. Las credenciales deben ser largas y contener una combinación de números, letras y símbolos. Usar cadenas de caracteres aleatorias es una estrategia genial para la seguridad de las contraseñas, y un generador de contraseñas puede ayudarte a crear contraseñas complejas y seguras para todas tus cuentas.

Para mayor comodidad y seguridad, un gestor de contraseñas como ExpressKeys puede generar, almacenar y rellenar automáticamente contraseñas complejas de forma segura en todos tus dispositivos. Esto reduce el riesgo de reutilizar contraseñas o de que estas queden expuestas a programas maliciosos.

También es recomendable combinar contraseñas seguras con la autenticación de dos factores (2FA). Si haces esto, aunque un troyano consiga una de tus contraseñas, los atacantes seguirán teniendo que superar otra barrera antes de poder acceder a tus cuentas.

Hábitos de navegación segura

Dado que los troyanos se propagan principalmente por Internet, debes tener mucho cuidado cuando navegues.

Cómo evitar los correos electrónicos de phishing

Es fundamental tener cuidado con el correo electrónico. Comprueba siempre dos o tres veces la dirección del remitente antes de abrir archivos adjuntos o hacer clic en enlaces, y confirma los correos electrónicos inesperados de tus contactos a través de otros canales, como una llamada telefónica. Saber reconocer los intentos de phishing es una habilidad importante para cualquier usuario de Internet.

Cómo detectar enlaces maliciosos

Evita visitar sitios web maliciosos, mantente alejado de los proveedores de software gratuito y ten mucho cuidado si piensas descargar archivos por torrent. Los usuarios de ExpressVPN pueden aprovechar sus herramientas de protección avanzadas para reforzar sus defensas frente a una gran variedad de amenazas en Internet. Las funciones varían según el plan, pero ExpressVPN puede bloquear anuncios, dominios peligrosos y mucho más.

Formación en concienciación sobre ciberseguridad

Las empresas que gestionan datos confidenciales tal vez quieran plantearse invertir en formación sobre concienciación en materia de ciberseguridad. Esto puede proporcionarte información actualizada sobre las amenazas actuales, enseñarte estrategias para identificar actividades sospechosas y reforzar hábitos que reduzcan la probabilidad de sufrir infecciones por troyanos.

Ejemplos reales de ataques de troyanos

A diferencia del mítico caballo de madera, los troyanos informáticos son una amenaza real que afecta a usuarios particulares, grandes empresas e incluso a gobiernos. La tabla siguiente recoge los detalles más importantes de varios ataques de troyanos destacados.

| Año | Troyano | Objetivo principal | Amenaza ejecutada | Impacto |

| 1989 | Información sobre el sida | Archivos informáticos | Ransomware | Pidió 189 dólares por víctima por correo para desbloquearlo |

| 2007 | Zeus (también conocido como Zbot) | Información financiera | Keylogger, capturador de formularios, inyección web, botnet | El modelo "malware como servicio" (MaaS), variantes como GameOver Zeus causaron pérdidas estimadas de más de 100 millones de dólares |

| 2007 | Qakbot (también conocido como Qbot o Pinkslipbot) | Información financiera | Keyloggers, recopiladores de direcciones de correo electrónico, botnets, ransomware y mucho más | Llevan más de una década en activo y se han pagado hasta 54 millones de euros en rescates |

| 2013 | CryptoLocker | Archivos informáticos | Ransomware | Uno de los primeros brotes de ransomware de gran repercusión, con un rescate estimado de más de 27 millones de dólares |

| 2014 | Dyre (o Dyreza o Dyranges) | Información financiera | Keyloggers e inyecciones en el navegador | Malware dirigido a la banca corporativa, las pérdidas globales se estiman en miles de millones |

| 2016 | Triada | Información financiera | Acceso por puerta trasera, programa para robar claves de cifrado | Más de 264.000 dólares en criptomonedas, sigue siendo una amenaza |

| 2022 | ANOM | Sospechosos de delitos | Honeypot | Más de 500 detenciones en todo el mundo por parte de las fuerzas del orden |

Preguntas frecuentes: dudas habituales acerca de los troyanos

¿Qué hace un virus troyano?

Los troyanos no son virus, sino un tipo específico de malware que utiliza el engaño para infiltrarse en los dispositivos haciéndose pasar por software o archivos legítimos. Una vez instalados, estos programas pueden llevar a cabo diversos ataques, dependiendo del tipo de troyano en cuestión. Entre las posibles consecuencias se encuentran el robo de tu información personal, la vigilancia a largo plazo, el secuestro de tus archivos a cambio de un rescate y el secuestro de tu dispositivo para minar criptomonedas o formar parte de una red de bots.

¿Cómo puedo saber si tengo un troyano en mi dispositivo?

Para detectar un troyano tienes que analizar tu dispositivo con un programa antimalware actualizado y de confianza. Quizá puedas identificarlo manualmente, pero eso no siempre es eficiente ni posible. Por otro lado, el software antivirus revisa los directorios y procesos del sistema para detectar código malicioso y programas no autorizados.

¿Cómo puedo eliminar un troyano definitivamente?

A menudo puedes eliminar un troyano definitivamente utilizando un programa antivirus actualizado. Como último recurso, quizá quieras considerar la posibilidad de restablecer los ajustes de fábrica de tu dispositivo para eliminar los troyanos, pero perderás todos tus datos y corres el riesgo de reinstalar archivos infectados desde la copia de seguridad.

¿Cuáles son las consecuencias de una infección por un troyano?

Las infecciones por troyanos pueden provocar una serie de efectos negativos, dependiendo de la naturaleza de la amenaza concreta. Entre ellas se incluyen la filtración de datos confidenciales, las pérdidas económicas y el robo de identidad. Los troyanos también ponen tu ordenador bajo el control de un atacante, por ejemplo, para utilizarlo en una red de bots con el fin de lanzar ataques de denegación de servicio distribuido (DDoS).

¿Pueden los virus troyanos infectar los dispositivos móviles?

Los troyanos pueden infectar dispositivos móviles como los smartphones con iOS y Android. Los troyanos para dispositivos móviles son más comunes en Android, mientras que los dispositivos iOS están mejor protegidos gracias a la naturaleza de "jardín vallado" del ecosistema de Apple. Dicho esto, es posible que haya aplicaciones que oculten su verdadera finalidad tanto en la App Store de Apple como en Google Play Store.

Da el primer paso para protegerte en Internet. Prueba ExpressVPN sin riesgos.

Obtén ExpressVPN